漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081463

漏洞标题:机锋网存在致命漏洞(全线业务千万用户信息受影响)

相关厂商:机锋网

漏洞作者: 鸟云厂商

提交时间:2014-10-31 11:16

修复时间:2014-12-15 11:18

公开时间:2014-12-15 11:18

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-31: 细节已通知厂商并且等待厂商处理中

2014-10-31: 厂商已经确认,细节仅向厂商公开

2014-11-10: 细节向核心白帽子及相关领域专家公开

2014-11-20: 细节向普通白帽子公开

2014-11-30: 细节向实习白帽子公开

2014-12-15: 细节向公众公开

简要描述:

机锋网存在致命漏洞(千万用户信息受影响)

详细说明:

在一次扫描中,偶然发现机锋网某数据库可以外网连接并且弱口令。

IP:

USER:root

PASSWORD:asdfqwer

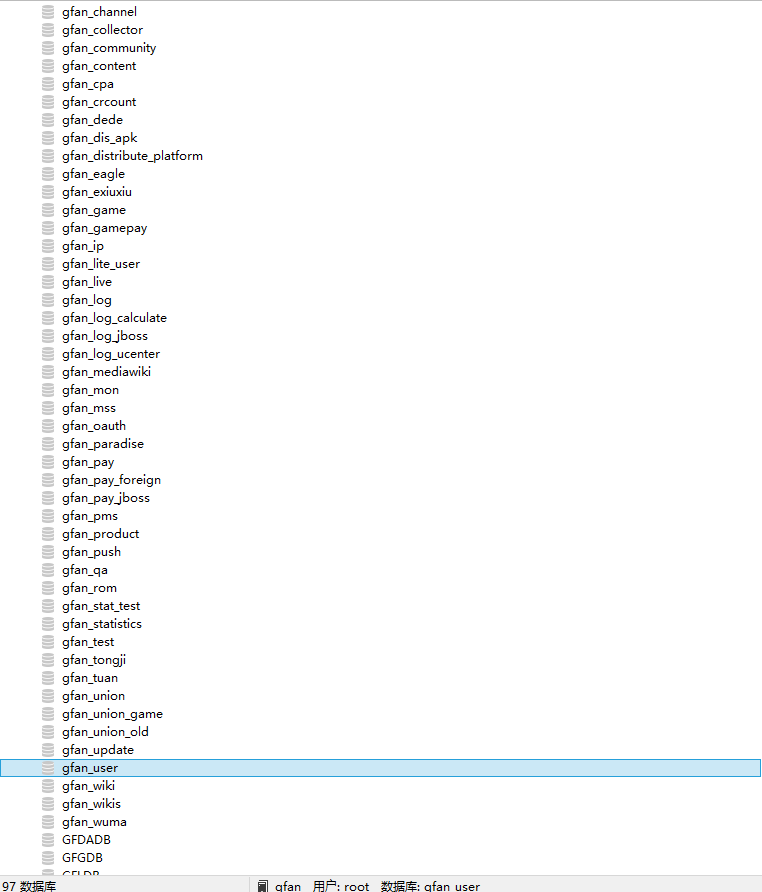

包含了大量业务数据库如:易修修、机锋游戏、机锋论坛、机锋运营平台、机锋游戏管理平台、机锋支付数据库、支付宝充值记录(订单号、邮箱、姓名)等等。

涉及的表,平均下来上千张吧。

有几张数据量大的表列举一下

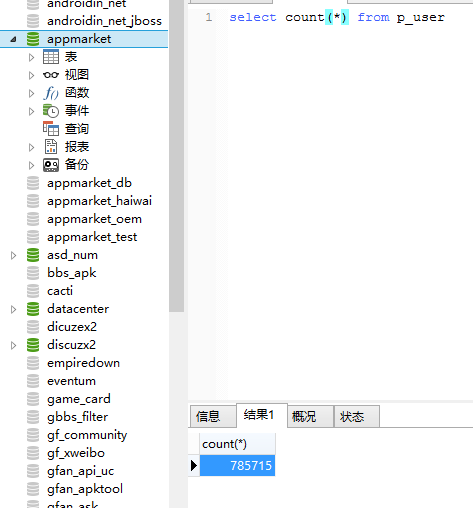

#1 appmarket:78万数据

这个应该是机锋APP市场的数据库,78万开发者信息。

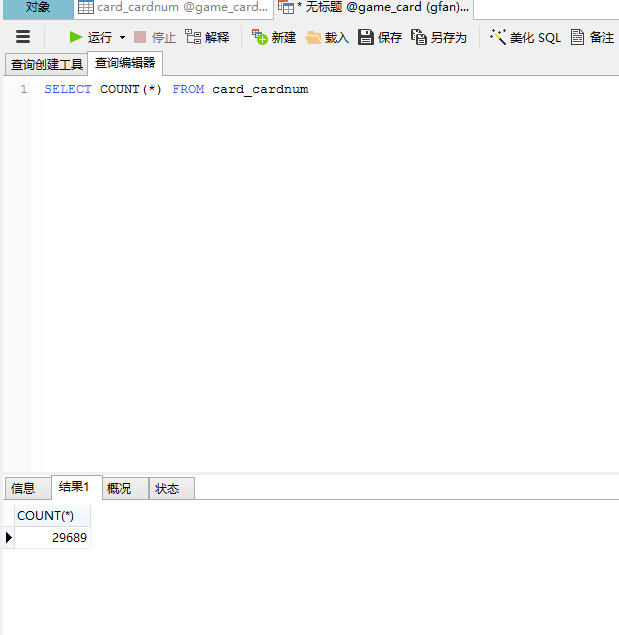

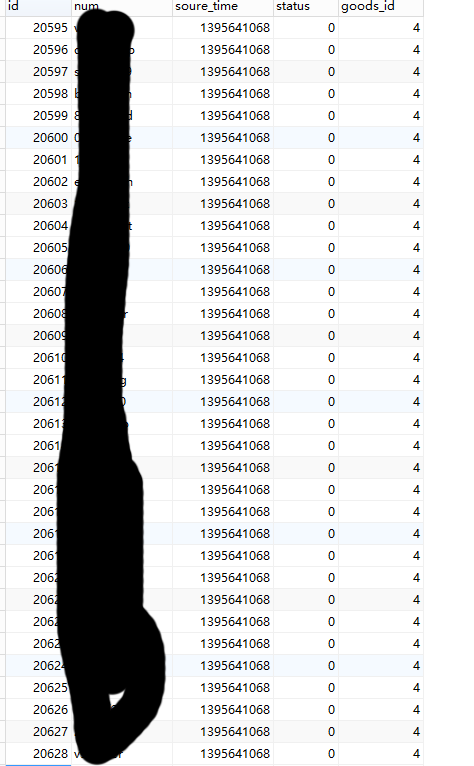

#2 两万余张充值卡(或是礼品卡)

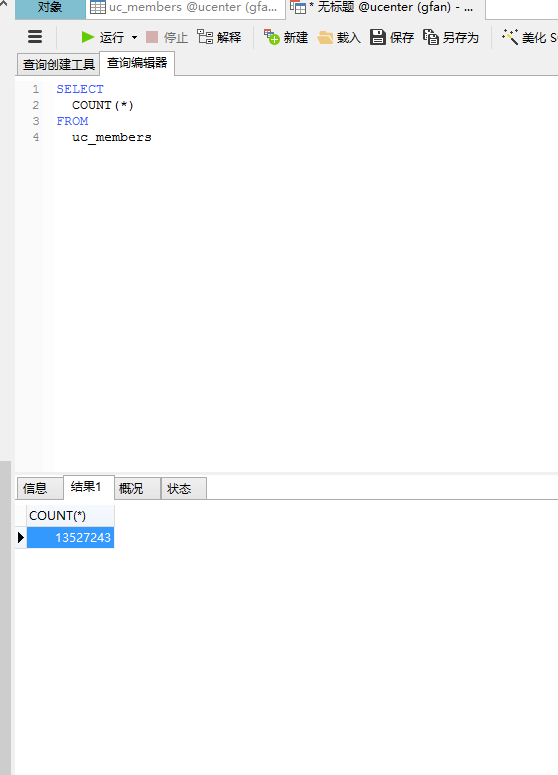

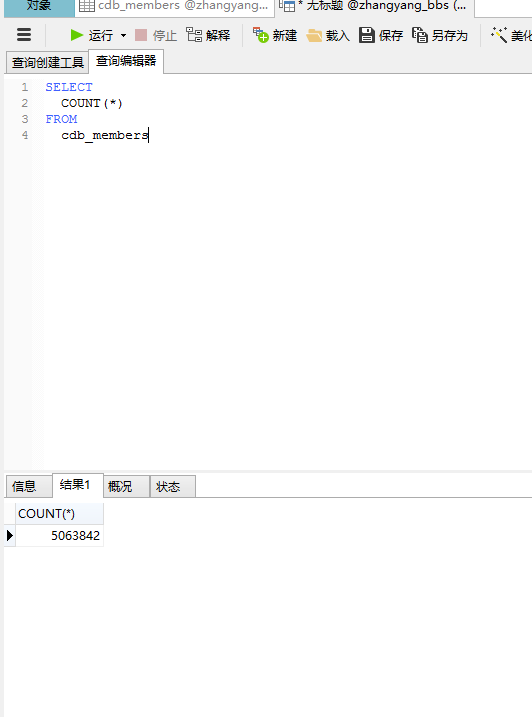

#3 ucerter千万数据(1352万)

这部分数据大概是做数据用的,密码统一是123456很显然是假密码。但是1352万条用户名和邮箱却是真实匹配的。

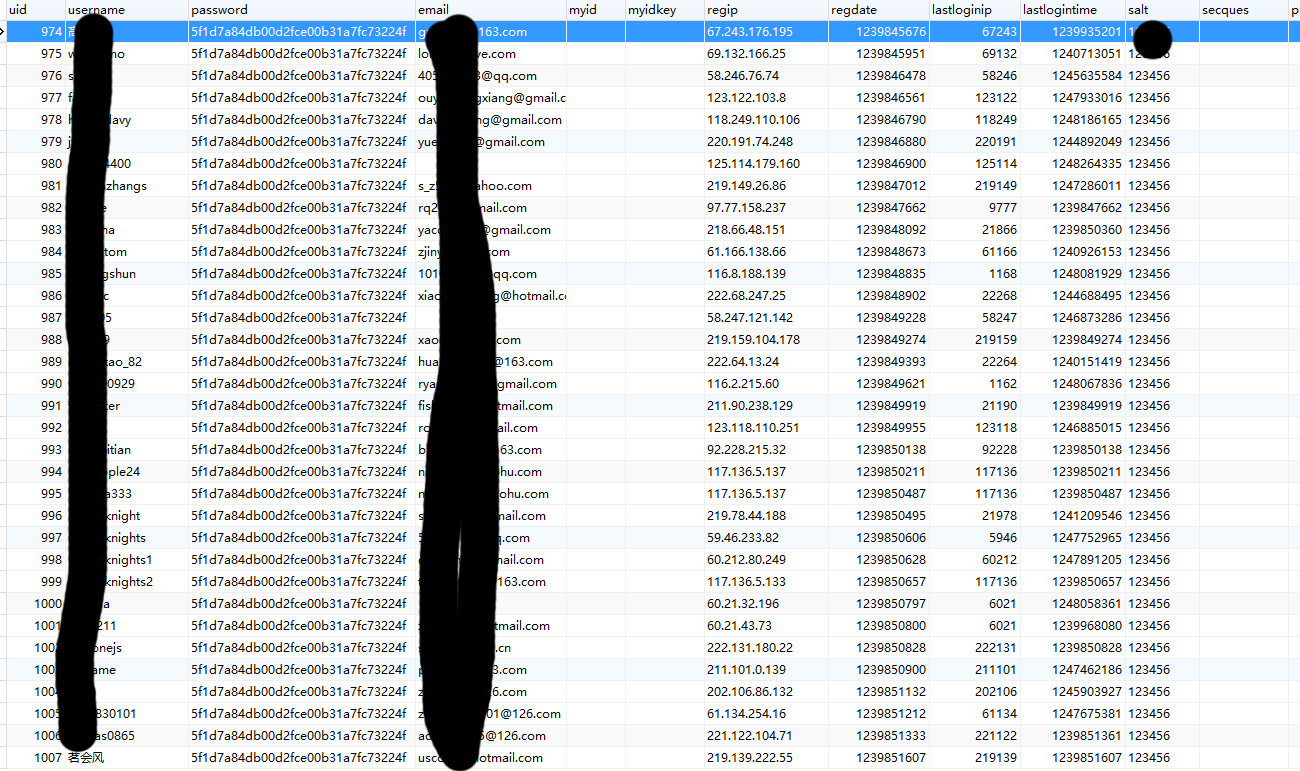

#4 带密码的五百万用户数据(要是被脱裤危害极大)

随机抽选个用户,md5解密,成功登陆。

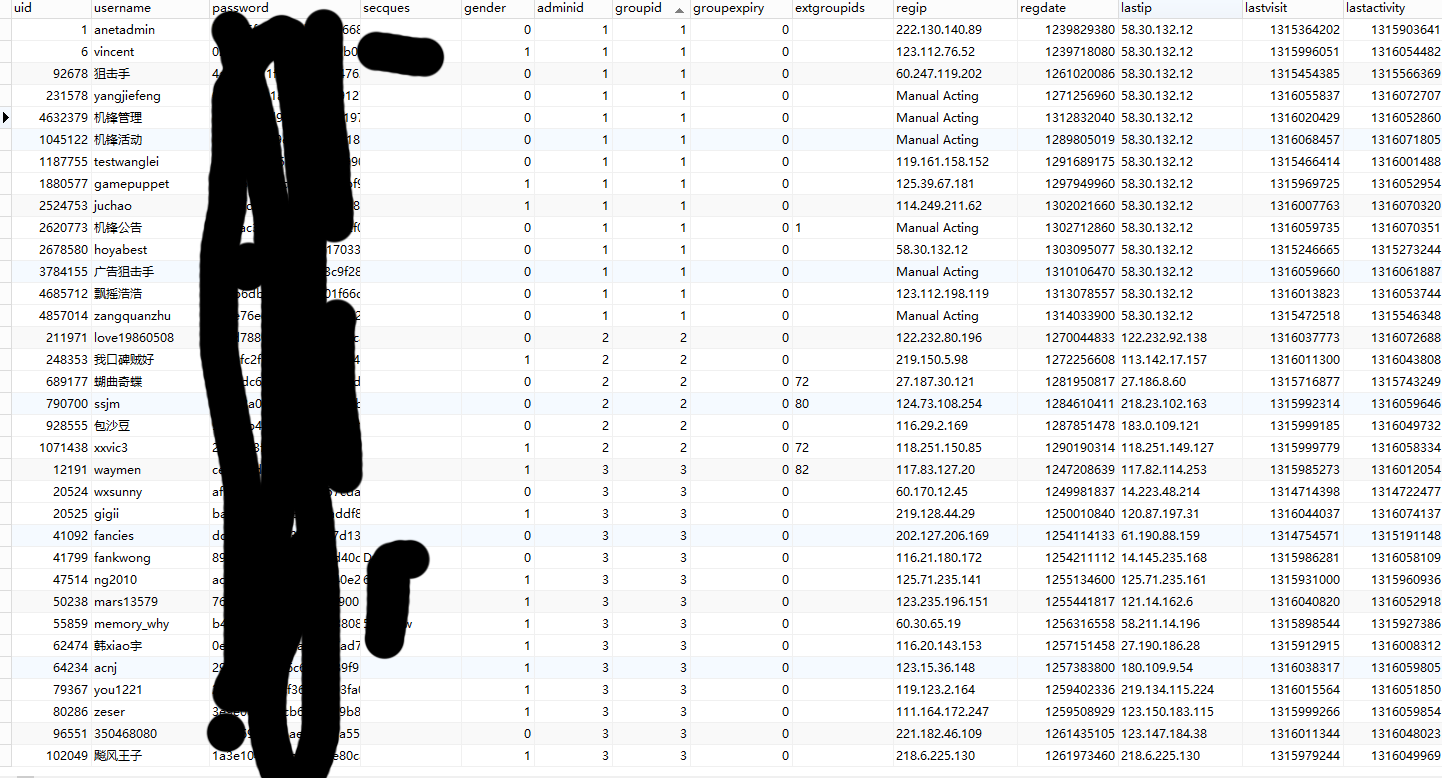

接下来更大的危害是getshell,因为表里有groupid为1的几个用户,代表管理员用户。可以进后台getshell。但是解密需要较长时间,为避免数据再次泄露。故不进行测试,先行提交。

漏洞证明:

修复方案:

版权声明:转载请注明来源 鸟云厂商@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-10-31 11:22

厂商回复:

谢谢提交,处理中。。。。

最新状态:

暂无