漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085604

漏洞标题:多个政府和教育网站被入侵留下后门可以成功爆破进入

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-12-03 11:34

修复时间:2015-01-17 11:36

公开时间:2015-01-17 11:36

漏洞类型:成功的入侵事件

危害等级:低

自评Rank:1

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-03: 细节已通知厂商并且等待厂商处理中

2014-12-08: 厂商已经确认,细节仅向厂商公开

2014-12-18: 细节向核心白帽子及相关领域专家公开

2014-12-28: 细节向普通白帽子公开

2015-01-07: 细节向实习白帽子公开

2015-01-17: 细节向公众公开

简要描述:

多个政府和教育网站被入侵留下后门可以成功爆破进入,提权入侵服务器。

详细说明:

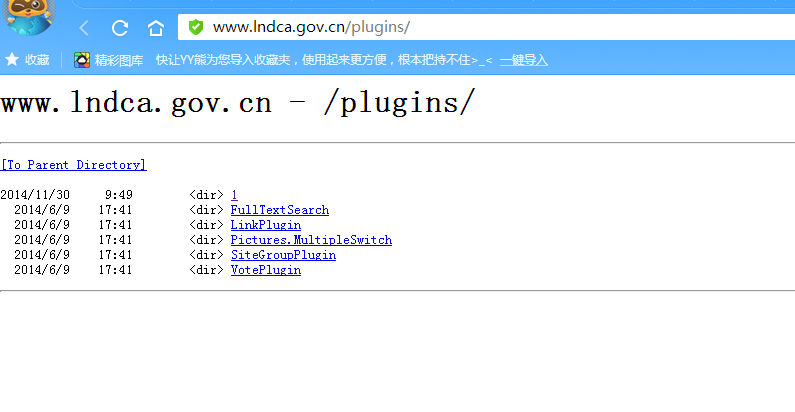

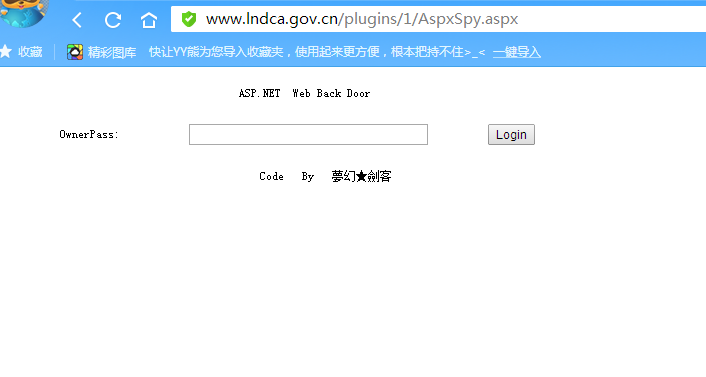

http://www.lndca.gov.cn/plugins/1/AspxSpy.aspx 后门地址

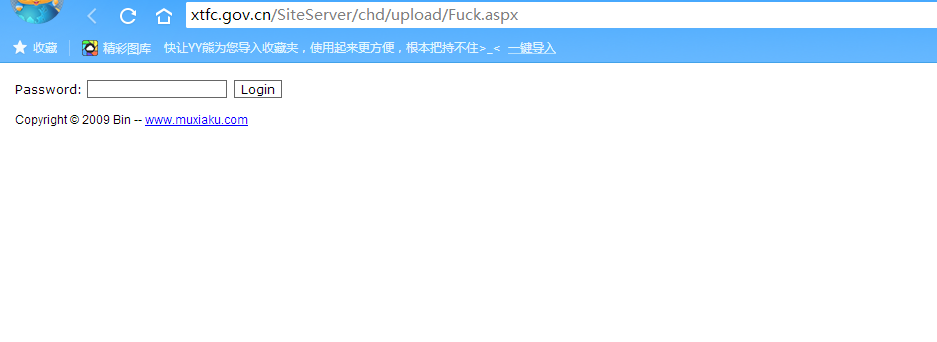

http://xtfc.gov.cn/SiteServer/chd/upload/Fuck.aspx 后门地址

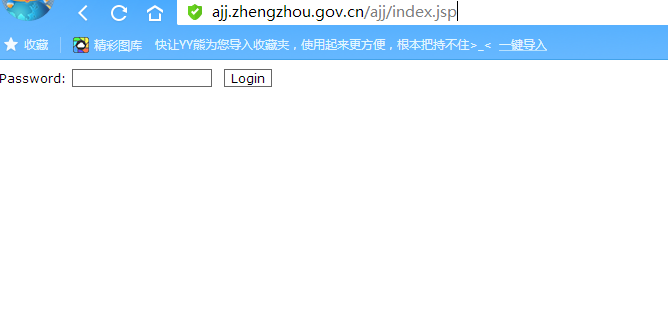

http://ajj.zhengzhou.gov.cn/ajj/index.jsp 后门地址

http://www.lndca.gov.cn 这个网站还存在遍历

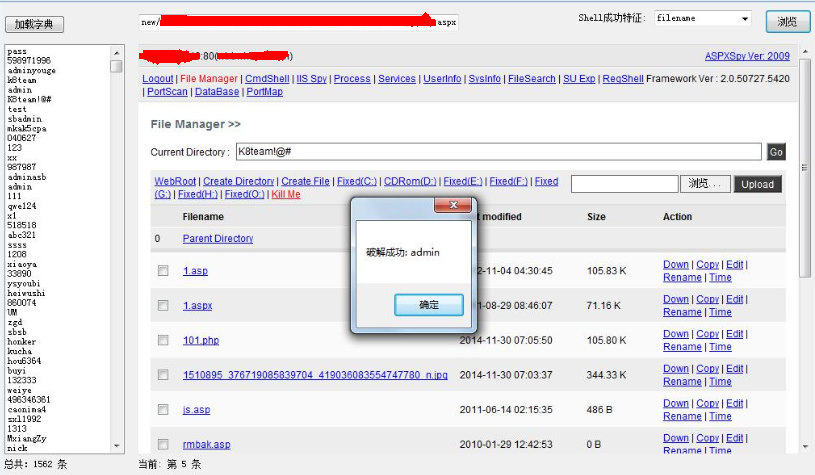

http://wlxt.whut.edu.cn/new/%E6%A0%B9%E7%9B%AE%E5%BD%95%E6%96%87%E4%BB%B6%E5%A4%B9/1.aspx 后门地址

http://arts.hkbu.edu.hk/~upload/222.aspx 后门地址

http://jpkc.whmc.edu.cn/upload/users/system/JspSpy.jsp 后门地址 网站目录遍历

http://data.irr.zufe.edu.cn/record/help.jsp 后门地址

漏洞证明:

由于后门没有做验证限制,使用强大的字典弄个自动化软件,就可以爆破成功, 测试了其中某网站是爆破成功的

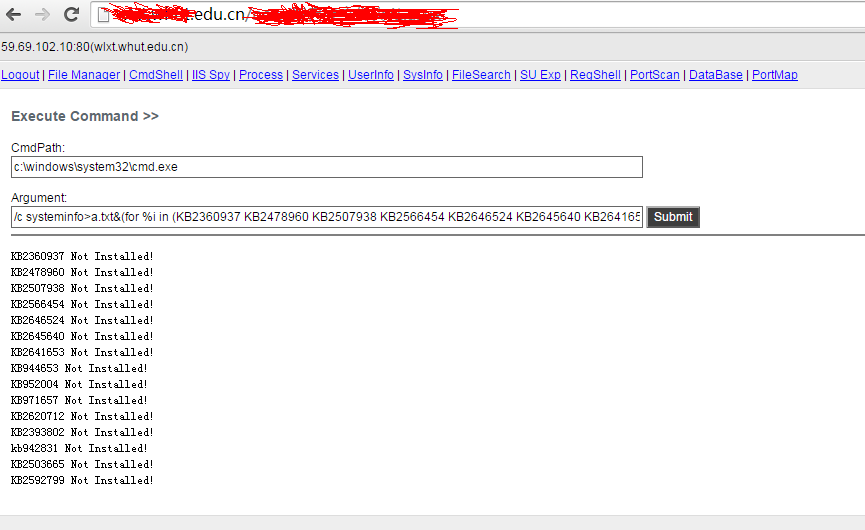

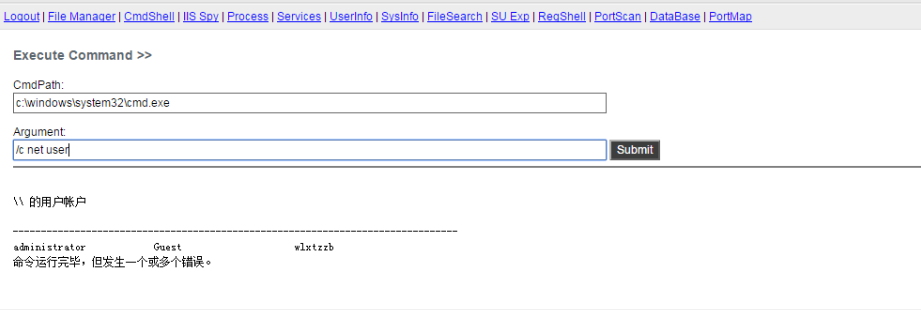

进一步测试发现shell权限很大,可以调用CMD命令进行提权,服务器补丁也没有打,

还可以进一步深入,做安全测试,适可而止,拒绝水表。

修复方案:

你们比我更懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-08 09:23

厂商回复:

CNVD确认并复现所述情况,根据测试实例,已经转由CNCERT通报对应分中心和教育网应急机构,由其后续协调网站管理单位处置。

最新状态:

暂无