漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081453

漏洞标题:搜狐畅游某处匿名导致绕过waf并shell可漫游内网

相关厂商:搜狐畅游

漏洞作者: 子非海绵宝宝

提交时间:2014-10-31 10:01

修复时间:2014-12-15 10:02

公开时间:2014-12-15 10:02

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-31: 细节已通知厂商并且等待厂商处理中

2014-10-31: 厂商已经确认,细节仅向厂商公开

2014-11-10: 细节向核心白帽子及相关领域专家公开

2014-11-20: 细节向普通白帽子公开

2014-11-30: 细节向实习白帽子公开

2014-12-15: 细节向公众公开

简要描述:

感谢Mixes提供的技术支持...漫游小王子....

详细说明:

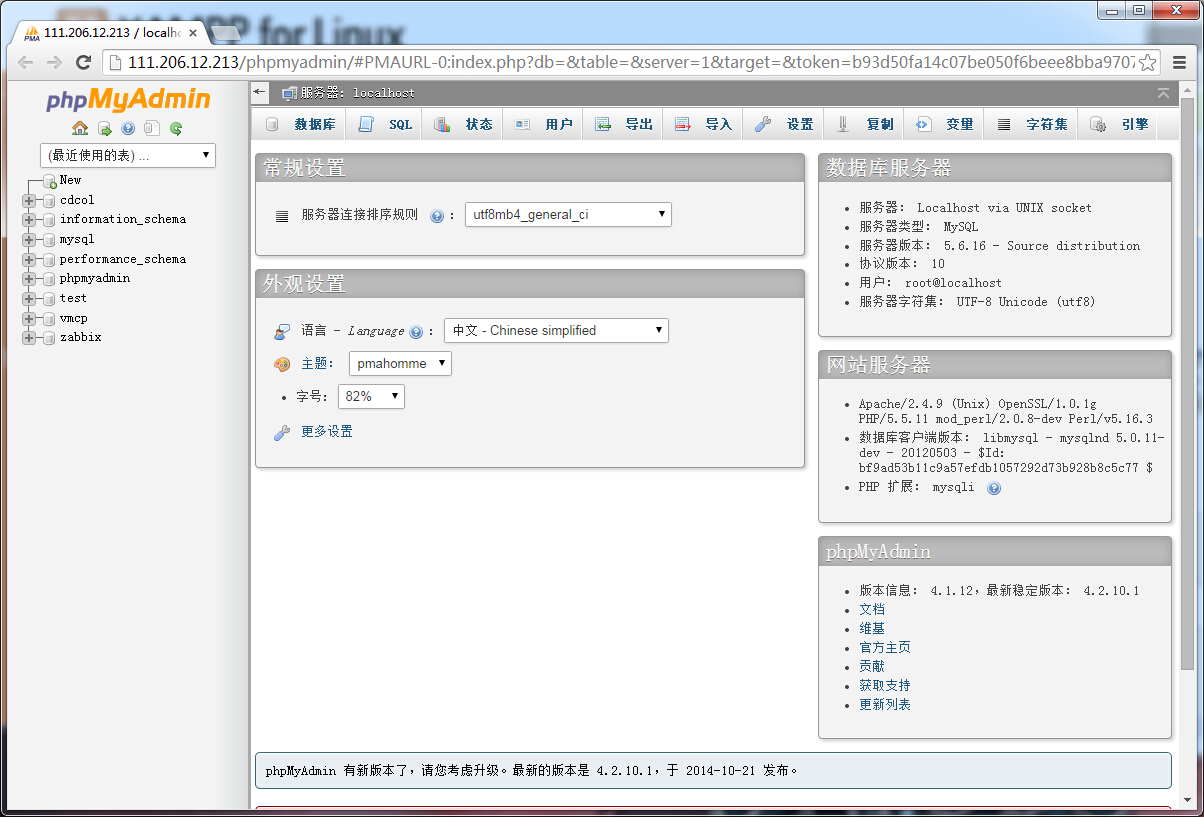

通过嗅探发现搜狐畅游一服务器的phpmyadmin无密码直接匿名访问

由于直接是匿名访问那么可以直接翻找数据库...太安逸了...

通过数据库的翻找应该是属于畅游的游戏天龙八部的某个服务器,看上去应该是个测试服务器.

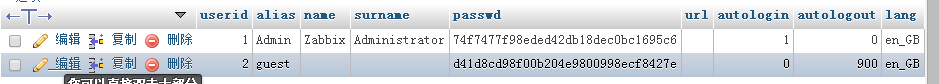

继续翻找数据库发现数据库zabbix 并且有帐号密码MD5破解之

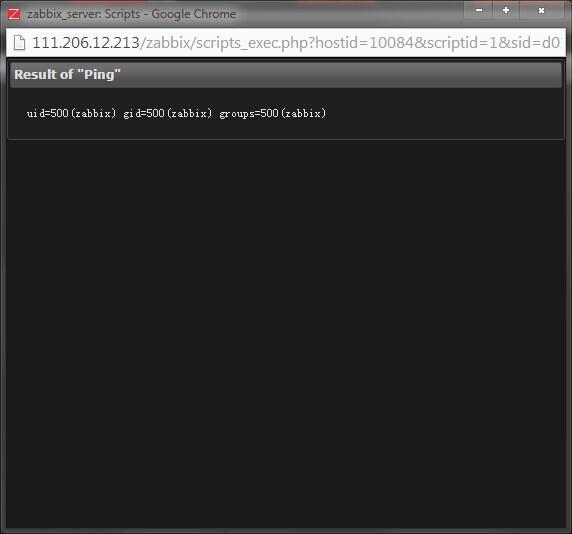

进入zabbix

果然是搜狐的站点

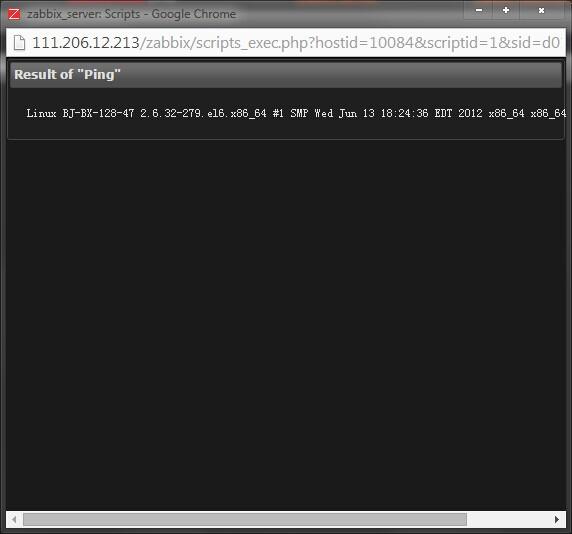

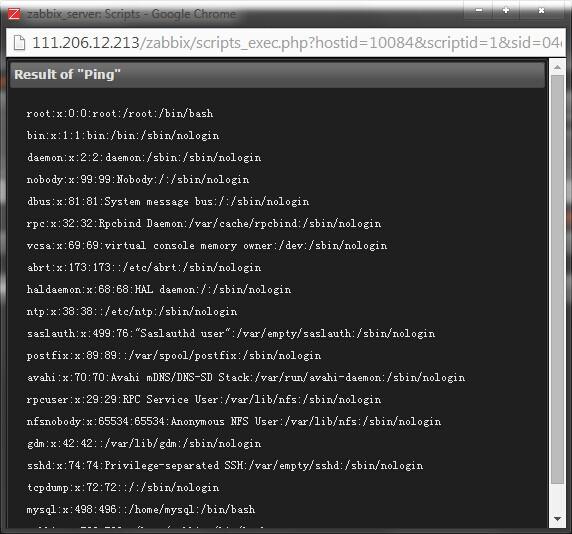

首先pwd一下发现是空白,无法得到路径,所以cat了一下hosts,还是无果之后ls手动找。

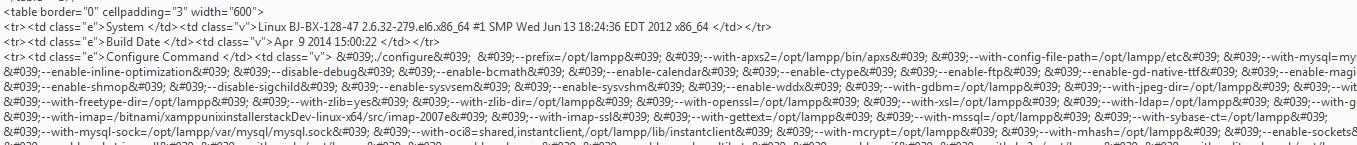

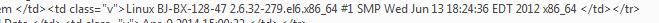

然后想起来xampp有个phpinfo,直接得到路径就touch一个试试,写上时候无法执行,

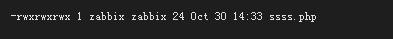

在ls-l一下,发现没权限,chmod一下,成功执行,最后反复尝试可以解析但是不能连接,找了几个加密的一句话也不行,于是想写个大马上去,最后zabbix有字数限制.

最后发现是waf拦截了回显

索性试试wget

反弹回来一个shell,直接echo写大马,chmod777,手工。

最后由于这是个测试服务器 没有及时漫游 端口被关闭了 不过应该是可以漫游内网的

漏洞证明:

如上

修复方案:

你们懂的

版权声明:转载请注明来源 子非海绵宝宝@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-10-31 10:12

厂商回复:

谢谢!已安排修复

最新状态:

暂无