武汉市农村商业银行门户网站:http://www.whrcbank.com、http://202.103.25.14:8081/whrcbank,其中http://www.whrcbank.com是反向代理服务器。目标网站存在多处安全漏洞,如下:

1.目录浏览

http://www.whrcbank.com/upload/

2.任意文件下载:

http://www.whrcbank.com/downLoad?fileName=../WEB-INF/web.xml

3.任意类型文件上传

通过下载漏洞找到上传地址~/background/down/adddown

对应的类addDownServlet中:

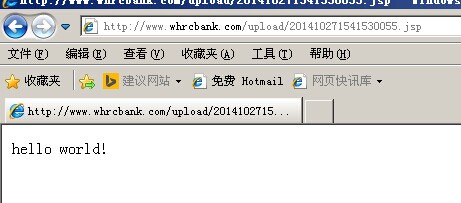

从这个过程可知对上传文件类型没有任何限制,可以上传jsp文件获得WebShell。

4.绕过过滤器检验

要通过2实现上传文件,还需要通过过滤器logincheckfilter的验证。

在类LoginCheckFilter中:

当webStr.equals("/UPLOADFILE/")成立时会通过验证,因此只要把上传提交地址~/background/down/adddown变换为~/background////uploadfile/.././././down/adddown就可以通过这个验证了。这里只能使用http://202.103.25.14:8081/whrcbank,不能用http://www.whrcbank.com,因为反向代理服务器会把~/background////uploadfile/.././././down/adddown转换成/background////down/adddown发送到WEB服务器上,也就失去绕过的能力了。

5.综上: