漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-080889

漏洞标题:盛大某系统设计缺陷可导致上千后台地址暴露

相关厂商:盛大网络

漏洞作者: 3King

提交时间:2014-10-26 19:42

修复时间:2014-10-26 21:04

公开时间:2014-10-26 21:04

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-26: 细节已通知厂商并且等待厂商处理中

2014-10-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

最后一波盛大系列漏洞放出~~ 冲击本月最努力洞主~  ̄︶ ̄

详细说明:

UAM,是盛大的一款统一应用管理系统,它提供盛大各子系统统一的授权管理服务,以此来保护盛大各业务系统后台的授权安全。

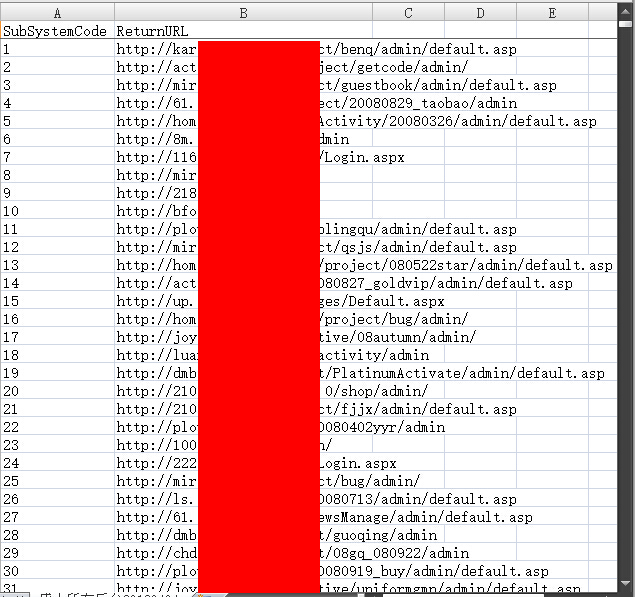

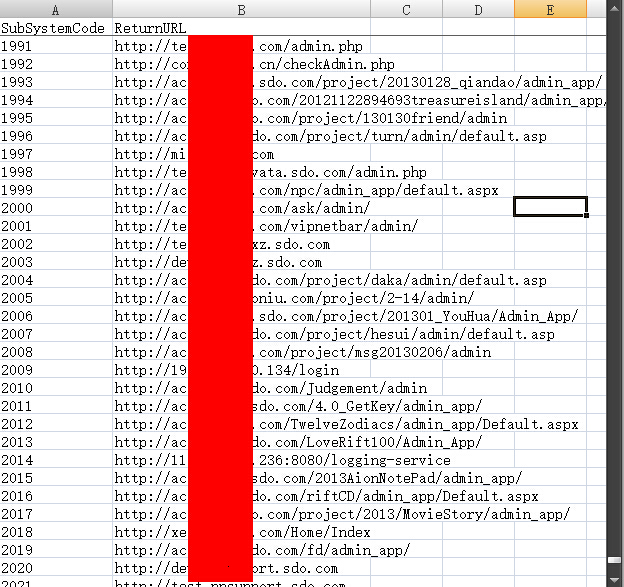

当访问接入UAM的盛大系统后台时,会自动跳转到UAM的登录界面,并传递两个参数:SubSystemCode、ReturnUrl。

授权IP下,会跳转到UAM的登录界面。

经过分析,目前SubSystemCode的最大值为3700左右,那么意味着我们可以获取到盛大3700左右个后台的地址被获取。

那么我们可以写个脚本批量导出这么千个后台的地址。

漏洞证明:

修复方案:

·修改部分逻辑。改为权限验证成功后再输出后台地址并跳转。

·给20Rank不过分吧..?

版权声明:转载请注明来源 3King@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-26 21:04

厂商回复:

经验证不存在此漏洞,需要授权IP,还有,不要把以前的漏洞发上来!!!

最新状态:

暂无