漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088532

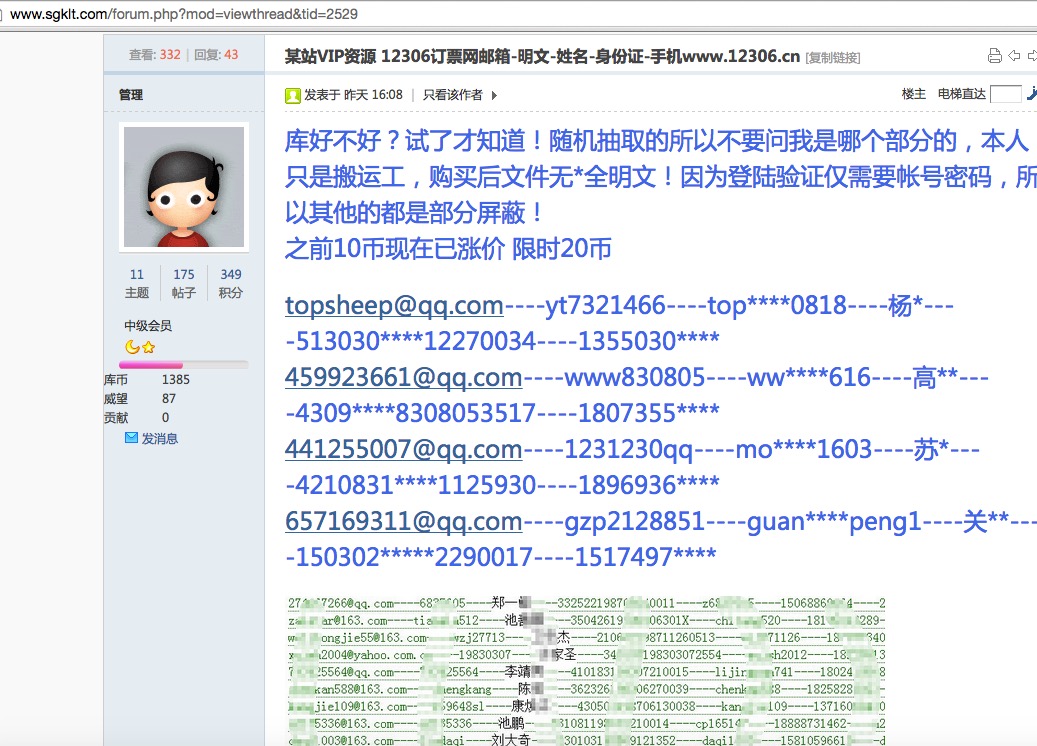

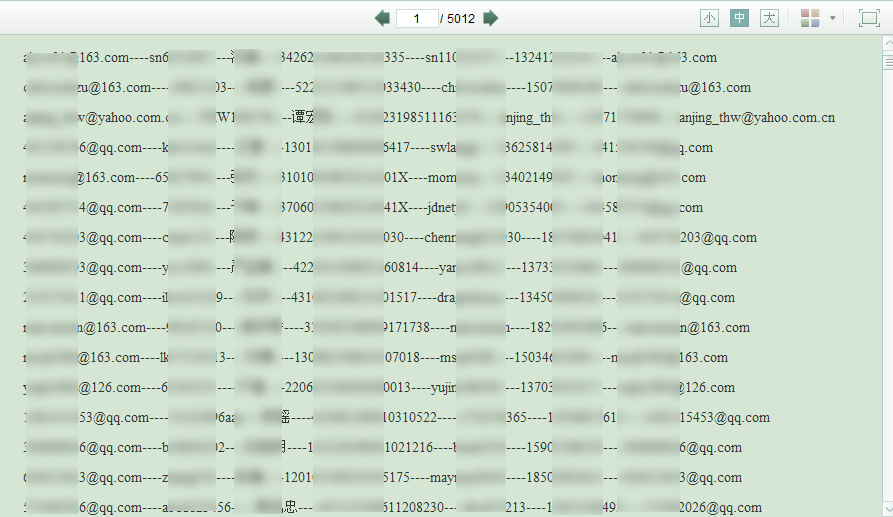

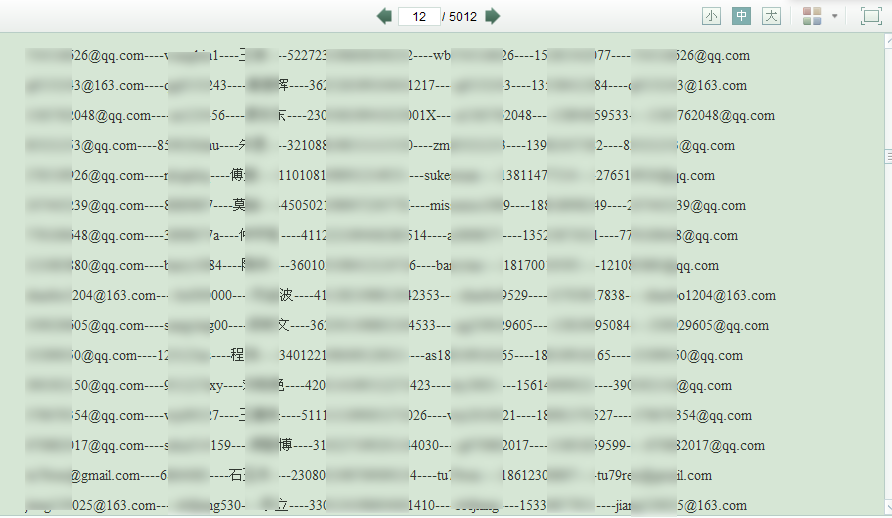

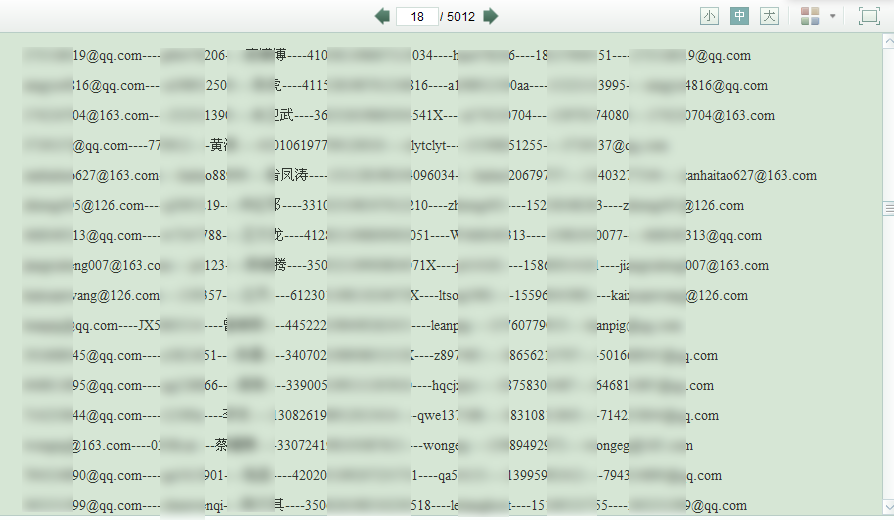

漏洞标题:大量12306用户数据在互联网疯传包括用户帐号、明文密码、身份证邮箱等(泄漏途径目前未知)

相关厂商:中国铁道科学研究院

漏洞作者: 追寻

提交时间:2014-12-25 10:59

修复时间:2015-02-08 11:00

公开时间:2015-02-08 11:00

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-25: 细节已通知厂商并且等待厂商处理中

2014-12-25: 厂商已经确认,细节仅向厂商公开

2015-01-04: 细节向核心白帽子及相关领域专家公开

2015-01-14: 细节向普通白帽子公开

2015-01-24: 细节向实习白帽子公开

2015-02-08: 细节向公众公开

简要描述:

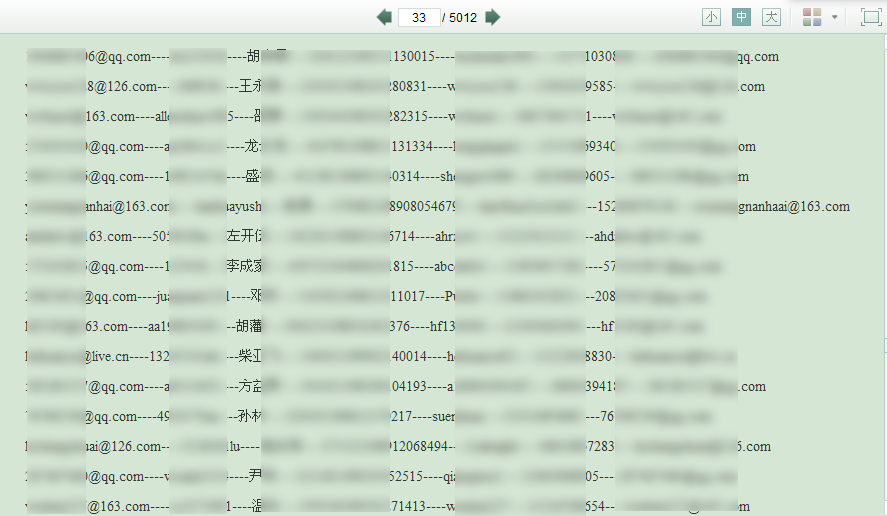

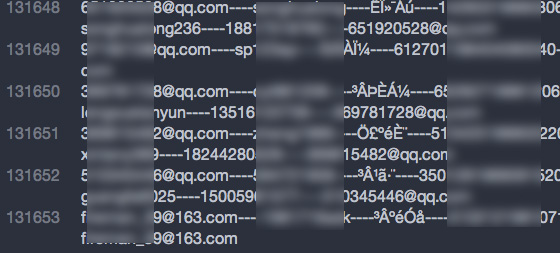

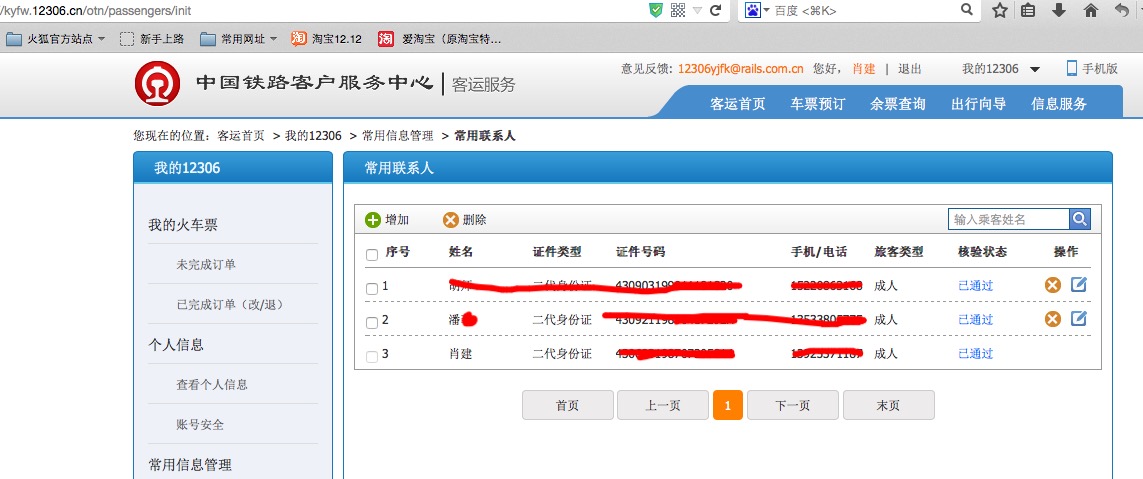

过年了,好多黑产牛不要命了,刚才看到12306的数据在传播,竟然连我自己的敏感数据都有,哎。。。

PS:数据只是在传播售卖,目前无法确认是12306官方还是第三方抢票平台泄漏,希望官方立即接入调查并且通知已泄密用户修改密码!扯淡媒体请绕行!

详细说明:

漏洞证明:

修复方案:

还能不能好好的玩耍了啊 早知道不能这么早买票了

版权声明:转载请注明来源 追寻@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-12-25 13:47

厂商回复:

关于提醒广大旅客使用官方网站购票的公告

针对互联网上出现“网站用户信息在互联网上疯传”的报道,经我网站认真核查,此泄露信息全部含有用户的明文密码。我网站数据库所有用户密码均为多次加密的非明文转换码,网上泄露的用户信息系经其他网站或渠道流出。目前,公安机关已经介入调查。

我网站郑重提醒广大旅客,为保障广大用户的信息安全,请您通过官方网站购票,不要使用第三方抢票软件购票,或委托第三方网站购票,以防止您的个人身份信息外泄。

同时,我网站提醒广大旅客,部分第三方网站开发的抢票神器中,有捆绑式销售保险功能,请广大旅客注意。

中国铁路客户服务中心

2014年12月25日

最新状态:

暂无