漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-076227

漏洞标题:新浪金融旗下微财富某后台弱口令(已证明可SHELL)

相关厂商:新浪

漏洞作者: 猪猪侠

提交时间:2014-09-16 14:17

修复时间:2014-10-31 14:18

公开时间:2014-10-31 14:18

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-16: 细节已通知厂商并且等待厂商处理中

2014-09-17: 厂商已经确认,细节仅向厂商公开

2014-09-27: 细节向核心白帽子及相关领域专家公开

2014-10-07: 细节向普通白帽子公开

2014-10-17: 细节向实习白帽子公开

2014-10-31: 细节向公众公开

简要描述:

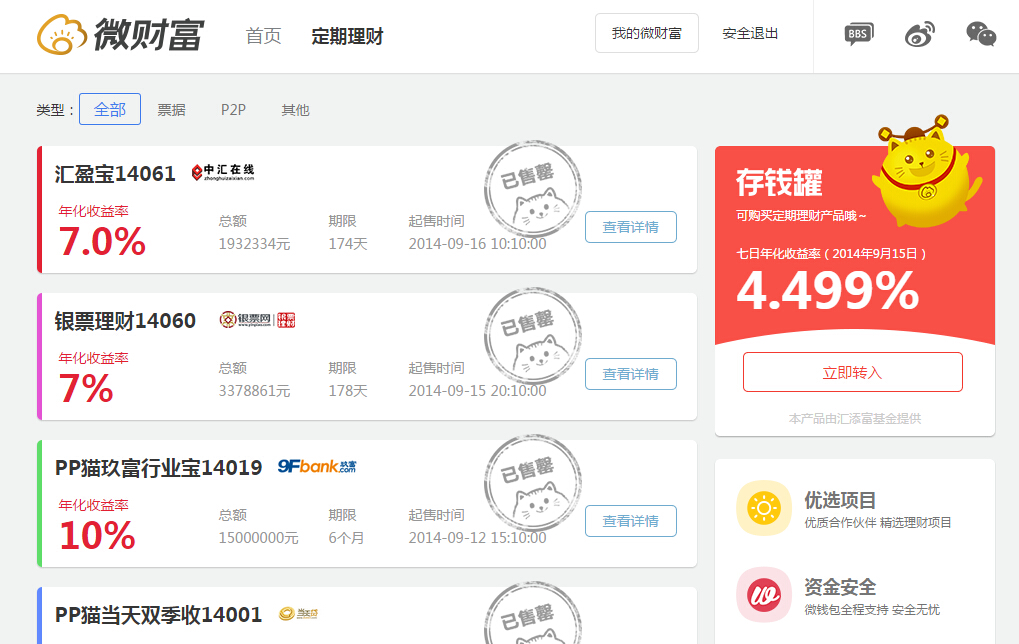

打开http://pay.sina.com.cn 发现的域名:weicaifu.com、weibopay.com,确定是新浪金融产品

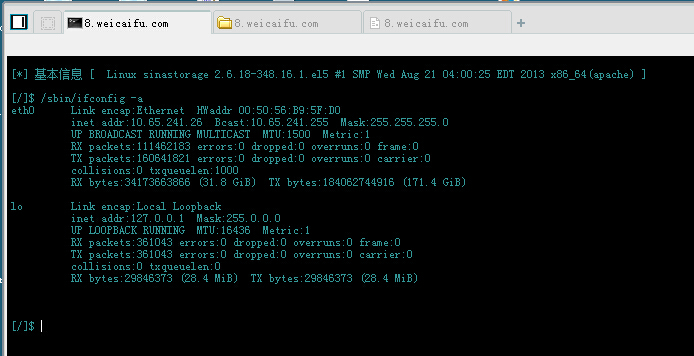

SHELL之后即可获得该服务器系统权限,服务器在内网,间接造成的危害不可想象。

详细说明:

#1 问题概述

受影响服务器:

http://8.weicaifu.com

http://forum.weibopay.com

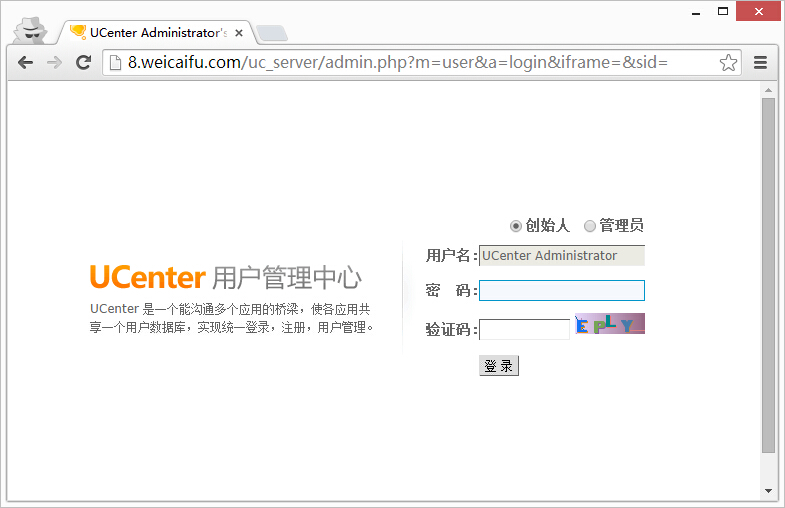

由于微财富产品论坛使用了Discuz程序,且后台创始人密码为123456,虽然程序修改过,但并不影响拿到WEBSHELL,控制整台服务器。

http://8.weicaifu.com/uc_server/admin.php?sid=d725DAXiX7bPw9P6zxBwD9XNnMK4o8W7jEQ0PCs3piarxGZkkB%2F5KKZd7WEmKV5tztbURxWmNZr45w

#2 漏洞利用

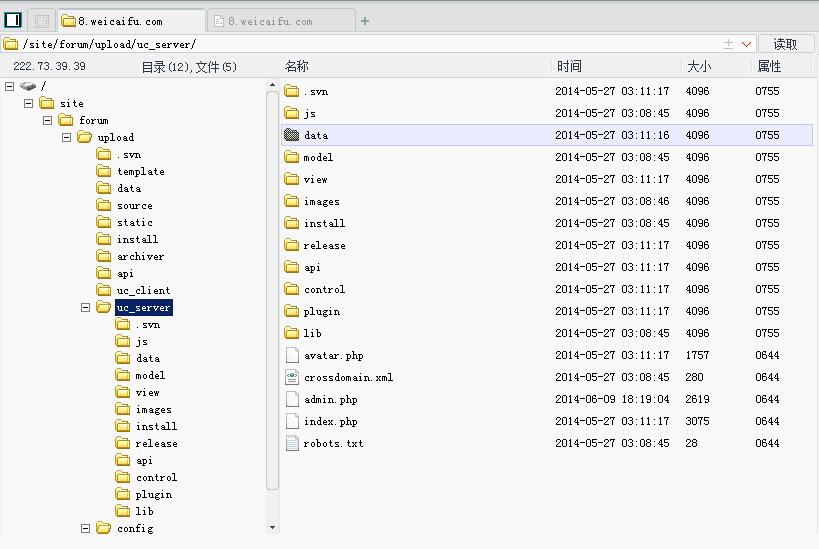

利用UC自带API获取到UC_KEY和数据库等信息,UC_KEY有什么用,参见下面链接:

WooYun: Discuz的利用UC_KEY进行getshell

漏洞证明:

修复方案:

#1 后台访问控制

#2 第三方产品加固

#3 杜绝弱口令

版权声明:转载请注明来源 猪猪侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-09-17 11:34

厂商回复:

感谢关注新浪安全,漏洞已修复。

最新状态:

暂无