漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116478

漏洞标题:OPPO手机官网任意账号登录(可查看个人订单和邮寄地址\利用积分兑换商品)

相关厂商:广东欧珀移动通讯有限公司

漏洞作者: Looke

提交时间:2015-05-27 14:08

修复时间:2015-07-11 20:12

公开时间:2015-07-11 20:12

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-27: 细节已通知厂商并且等待厂商处理中

2015-05-27: 厂商已经确认,细节仅向厂商公开

2015-06-06: 细节向核心白帽子及相关领域专家公开

2015-06-16: 细节向普通白帽子公开

2015-06-26: 细节向实习白帽子公开

2015-07-11: 细节向公众公开

简要描述:

按照惯例呢,每次发个漏洞我都会讲个笑话,但是今天还是破个例吧

为什么呢,因为我想说我是个华为粉,但这不是我搞OPPO的原因

原因是,如果OPPO给我确认20rank,我就立马转为OPPO粉

详细说明:

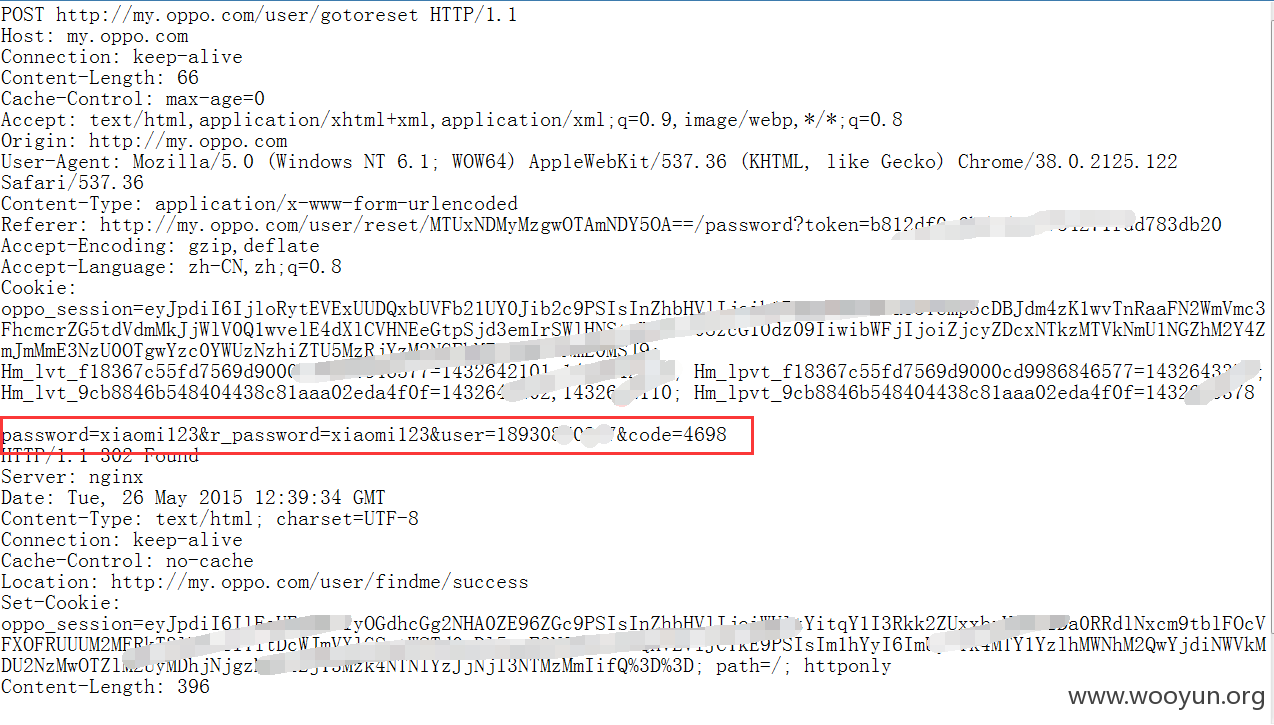

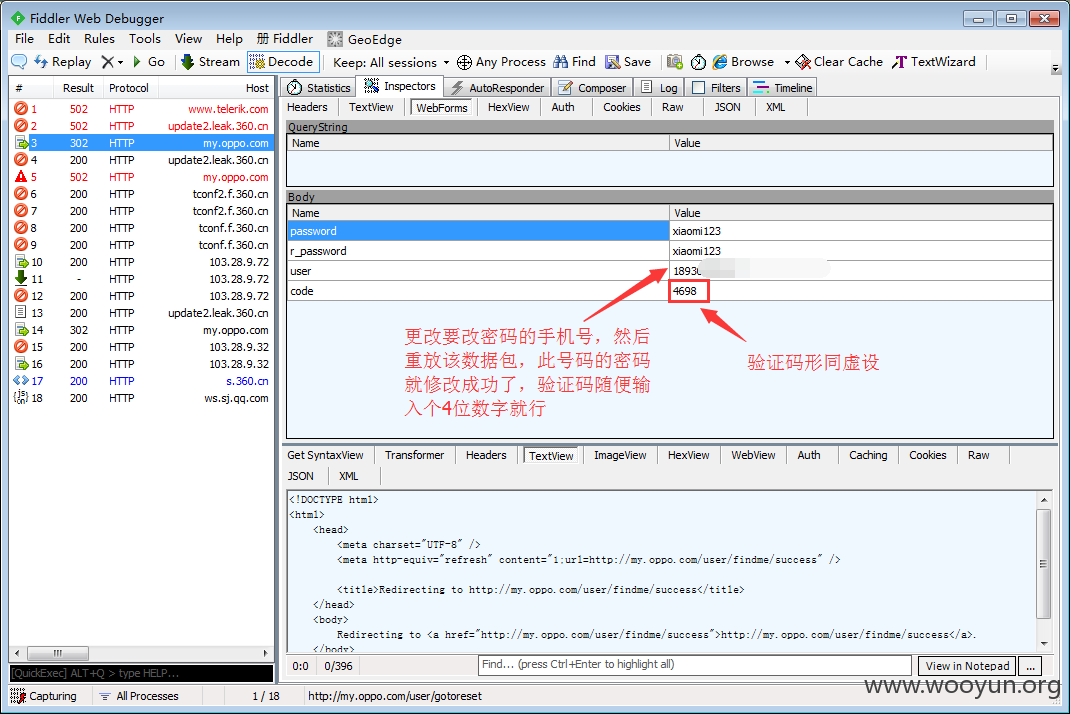

1、目标地址:http://my.oppo.com/user/findme?callback=http%3A%2F%2Fmy.oppo.com%2Fuser

2、使用自己的账号尝试找回密码

3、当进行到第三步的时候,使用fiddler截获数据包

4、修改要更换密码的手机号,重放上一步截获的数据包,密码重置成功

5、是不是感觉太容易了,其实是他们做的太烂了,在进行找回密码第一步的时候,服务端和客户端交互时还有token、还有图片和验证码进行身份验证,到了最关键的第三步,这些居然都不用,客户端发送给服务端的验证码他也没有验证是否有效,任意的4位数字就行,真的是醉了

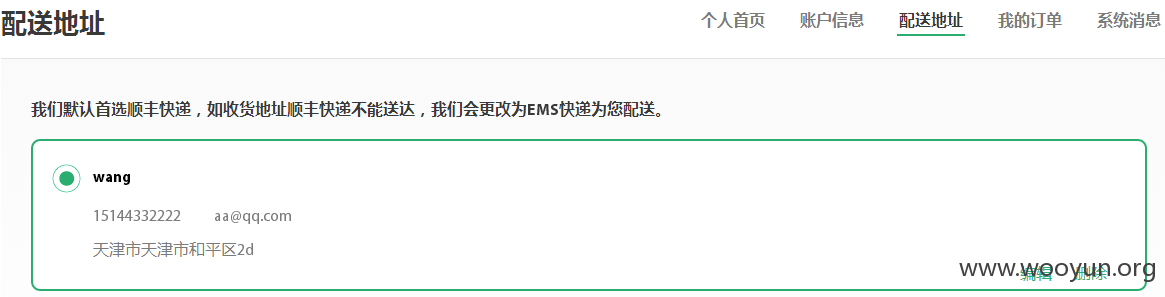

6、本想跑个脚本遍历一下所有人的账户,down一下大家的信息,但是考虑到oppo也不容易,就不浪费你们的短信服务费了,对了,你们的积分商城的账户体系和这个是一样的,可以登录其他人账户兑换礼品

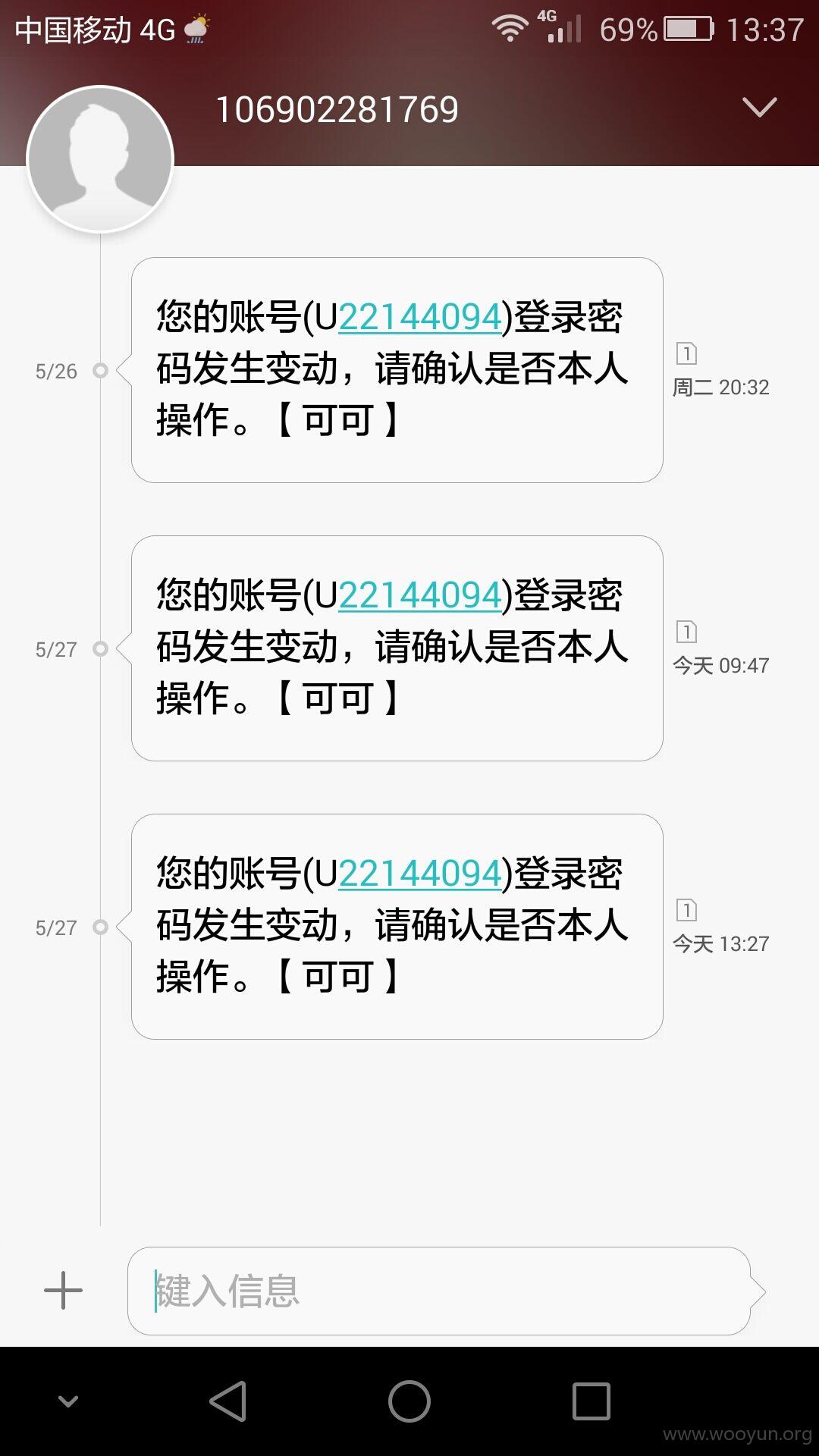

7、其实到这感觉也不算啥,OPPO安全体系设计最坑的是更改密码会告诉用户你的密码被改了,但是当用户看到短信时根本不知道是自己的什么密码被改了,因为短信末尾留的是【可可】而不是OPPO,这点简直不可原谅

漏洞证明:

1、目标地址:http://my.oppo.com/user/findme?callback=http%3A%2F%2Fmy.oppo.com%2Fuser

2、使用自己的账号尝试找回密码

3、当进行到第三步的时候,使用fiddler截获数据包

4、修改要更换密码的手机号,重放上一步截获的数据包,密码重置成功

5、是不是感觉太容易了,其实是他们做的太烂了,在进行找回密码第一步的时候,服务端和客户端交互时还有token、还有图片和验证码进行身份验证,到了最关键的第三步,这些居然都不用,客户端发送给服务端的验证码他也没有验证是否有效,任意的4位数字就行,真的是醉了

6、本想跑个脚本遍历一下所有人的账户,down一下大家的信息,但是考虑到oppo也不容易,就不浪费你们的短信服务费了,对了,你们的积分商城的账户体系和这个是一样的,可以登录其他人账户兑换礼品

7、其实到这感觉也不算啥,OPPO安全体系设计最坑的是更改密码会告诉用户你的密码被改了,但是当用户看到短信时根本不知道是自己的什么密码被改了,因为短信末尾留的是【可可】而不是OPPO,这点简直不可原谅

修复方案:

修改意见就是:换个安全架构师吧,要是有人把你们的数据都曝光在网上,你们就。。。

版权声明:转载请注明来源 Looke@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-05-27 20:11

厂商回复:

感谢关注,已安排人员紧急处理,,OPPO近期将建立奖励机制,欢迎各位提供漏洞信息

最新状态:

暂无