漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-074591

漏洞标题:一次对金山企业测试的过程(漫游未遂)

相关厂商:金山软件集团

漏洞作者: if、so

提交时间:2014-09-01 10:39

修复时间:2014-10-16 10:40

公开时间:2014-10-16 10:40

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-01: 细节已通知厂商并且等待厂商处理中

2014-09-01: 厂商已经确认,细节仅向厂商公开

2014-09-11: 细节向核心白帽子及相关领域专家公开

2014-09-21: 细节向普通白帽子公开

2014-10-01: 细节向实习白帽子公开

2014-10-16: 细节向公众公开

简要描述:

漫游未遂啊,运气差了点,但是觉得审核给个闪电是可以的吧

详细说明:

安全是一个整体,当公司业务繁多时,往往会在一些细节方面出现问题。当实施安全策略时,一些问题就会被疏漏。

金山分公司较多,这是前话,后话是github源码泄露公司内部账号,金山肯定是修补检查了的,可是子母公司盘根交错,往往补了这,忘了那。

可牛(conew.com)便是金山旗下的一个业务公司,github上搜索,搜索到一个

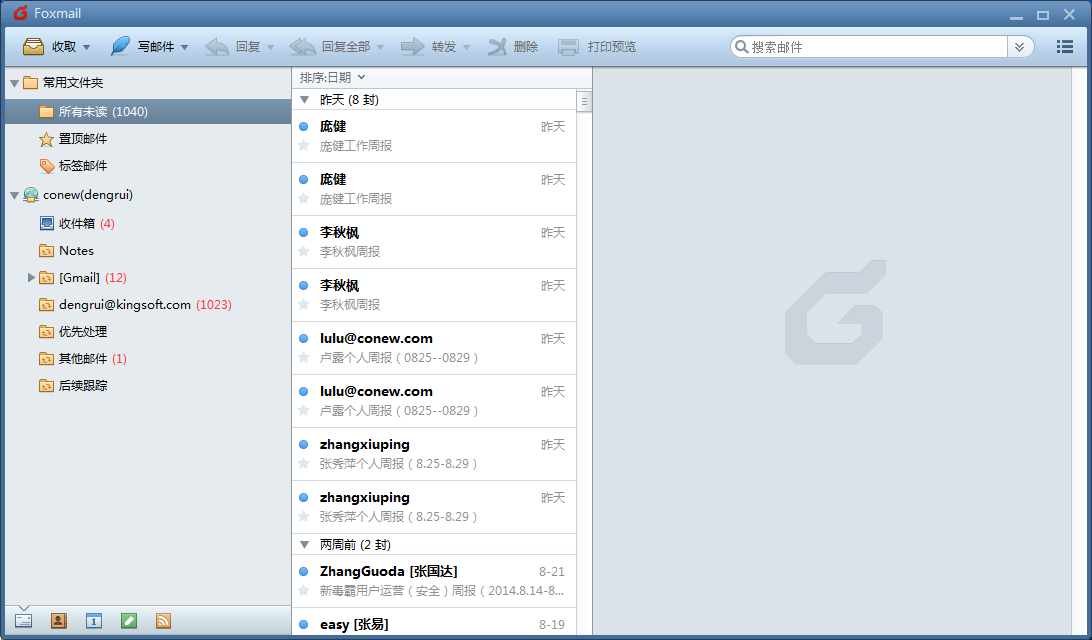

发现用的是gmail的企业邮箱,只能用客户端来连了

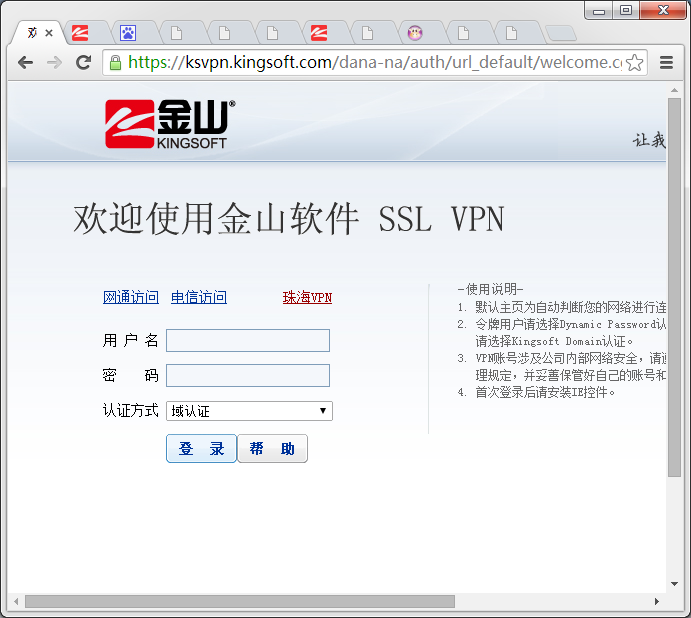

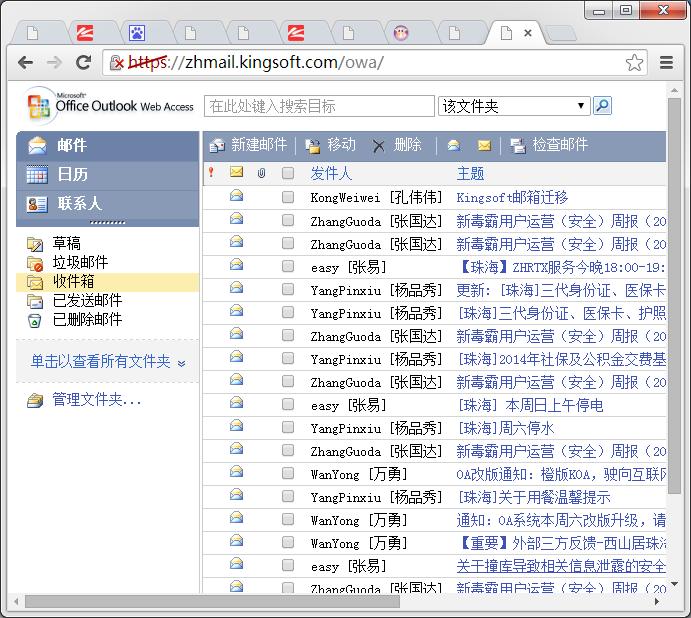

如图,成功登陆。下面就是一段漫长的收邮件了,本着已漫游内网的目的,果断在邮件里面搜索vpn,得到vpn地址:

上面有几种登陆方式,看来只有域账号可以登入了。

尝试用账号密码,发现登入错误,说明手上掌握的不是金山的域账号,根据直觉,域账号应该是kingsoft.com的账号密码

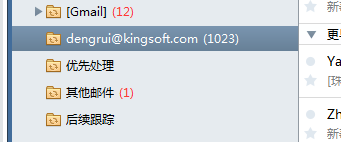

邮件密码和域账号要是一样的话,已知的只有exchange了,经过一段漫长搜索终于找到了exchange的服务器了,邮件就懒得翻了,几万封邮件!!

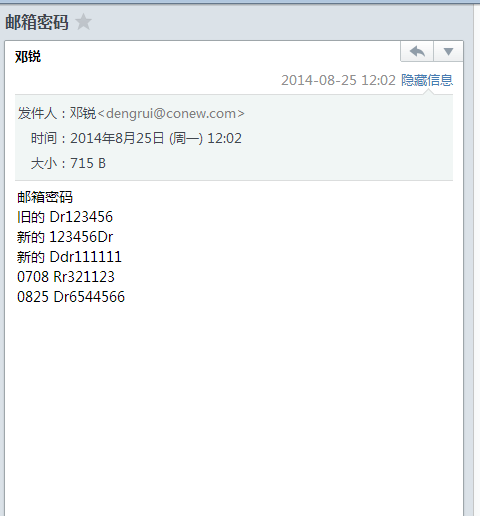

可是找到地址了,密码是什么了,我觉得他肯定记在某个地方了,正好想起来邮箱有个note功能,去看了下,发现几个密码,觉得Dr6544566最像

成功登陆

自此我已经拥有了金山的域账号,即可登陆juniper的vpn!!

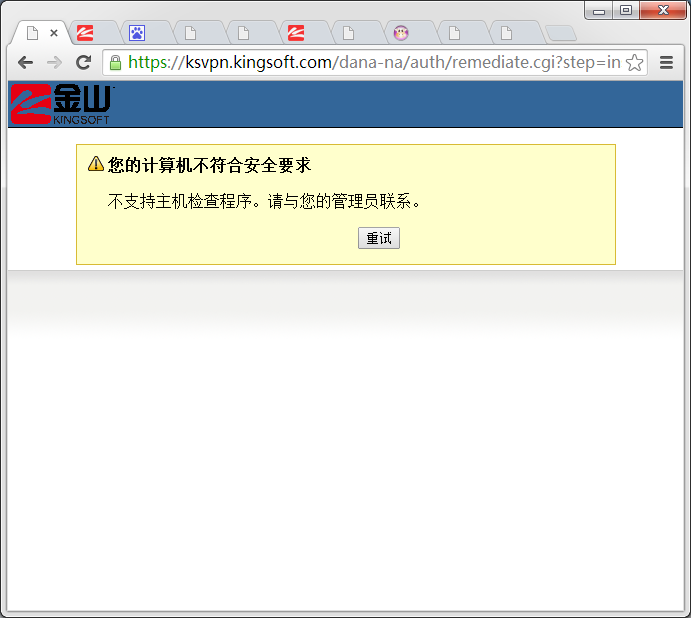

可是juniper一个恶心的hostcheck功能,会判断连接vpn的机器的系统配置是不是和管理员配置的一样,所以导致连接失败。

虽然这里提示无法连接,但是还是有方法bypass的

1.逆向hostcheck,修改判断是否合法机器代码.

2.juniper对windows限制较多,但是多MAC os限制较少,可以尝试mac os下面的juniper客户端来尝试连接。可是屌丝毕竟是屌丝,没那个条件。

邮件里面泄露的东西那就太多太多了,很黄很暴力,各种密码,cdn啊,测试机器啊,数据库啊,就不放出来了,影响人家正常工作。。

虽然vpn这条路有点问题,但是靠这2个邮箱,长期潜伏,进入内网只是时间问题: )

漏洞证明:

修复方案:

安全是一个整体

版权声明:转载请注明来源 if、so@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-09-01 11:13

厂商回复:

非常感谢。VPN执行的是动态口令认证,所以未能突破。不过员工邮箱泄露的信息已经足够严重。我们将尽快跟进处理。

最新状态:

暂无