漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102700

漏洞标题:中国电信旗下某业务核心站点存在致命漏洞 大量会员存在隐患

相关厂商:电信

漏洞作者: Ch丶0nly

提交时间:2015-03-20 20:52

修复时间:2015-05-09 11:58

公开时间:2015-05-09 11:58

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-20: 细节已通知厂商并且等待厂商处理中

2015-03-25: 厂商已经确认,细节仅向厂商公开

2015-04-04: 细节向核心白帽子及相关领域专家公开

2015-04-14: 细节向普通白帽子公开

2015-04-24: 细节向实习白帽子公开

2015-05-09: 细节向公众公开

简要描述:

翼游旅行网某核心站点存在致命漏洞 大量会员存在隐患

详细说明:

翼游旅行网成立于2010年,作为中国电信旗下的旅游拳头服务平台,作为在线旅游集成商(OTI),向用户提供多项在线预订业务,包含旅游路线,景点门票,机票和酒店等。翼游旅行网站依托114/118114语音、"翼游"网络、移动终端等方式,向公众提供旅游会务信息咨询、业务预订等个性化服务。"为游消费者提供在线预订、资讯和交流互动的一站式旅游、会务门户网站。它充分满足了游客崇尚自由和个性化的需求,且将原来传统的接待游客和推销线路模式,转变为帮助游客采集、推荐景点、联系酒店、交通、安排娱乐和购物行程等自助式旅游服务。本网站所有旅游服务均由上海翼游国际旅行社有限公司提供。

漏洞证明:

发现该站2015年2月16有黑阔路过

后门地址:http://sso.118114.cn/xx.jsp

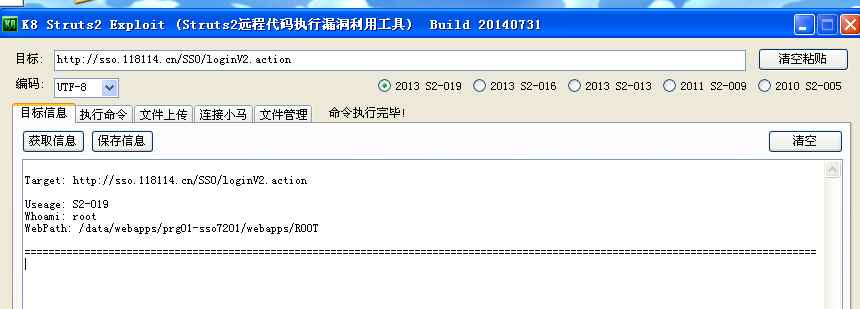

会员登录处存在St2命令执行

http://sso.118114.cn/SSO/loginV2.action

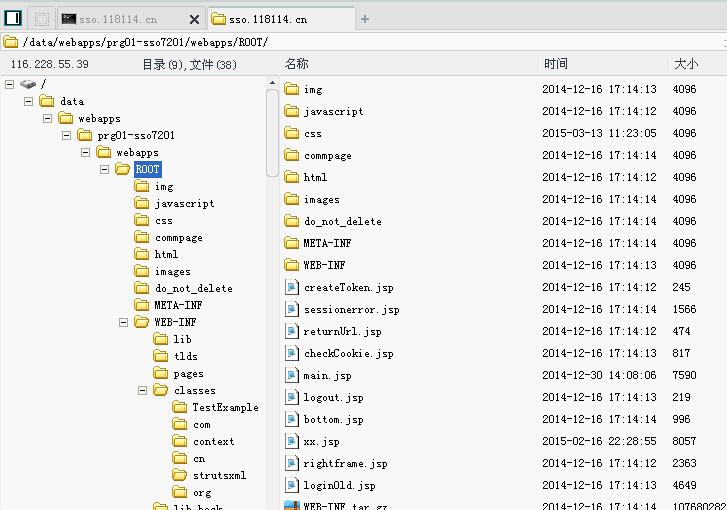

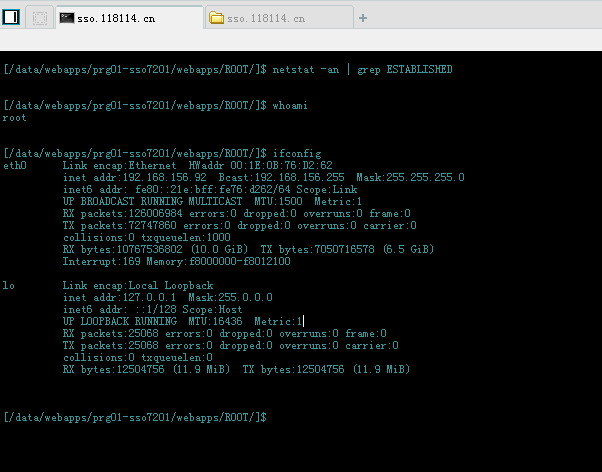

权限很大root权限 危及主站

直接处在内网 可做内网渗透

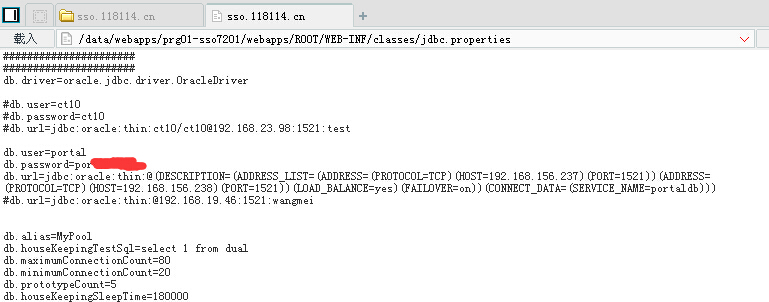

泄露多个数据库配置信息

点到为止 就不深入了!

删除后门

http://sso.118114.cn/x.jsp

http://sso.118114.cn/xx.jsp 密码xx

修复方案:

修复 升级

版权声明:转载请注明来源 Ch丶0nly@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-03-25 11:56

厂商回复:

CNVD确认所述情况,已转由CNCERT向中国电信通报。

最新状态:

暂无