01# 起源

-弱口令

最开始起源于fanghui !QAZ2wsx

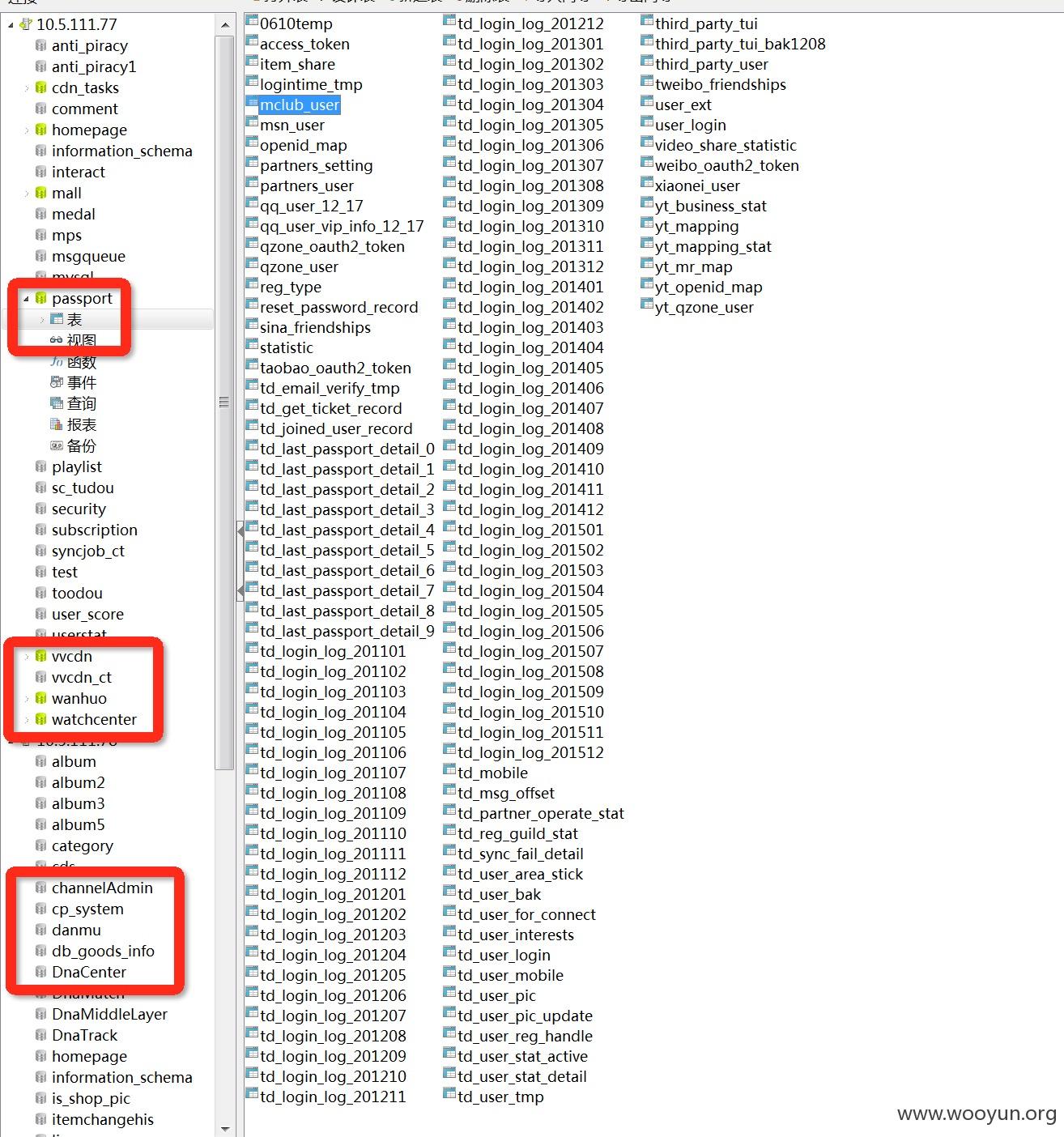

这个账户登上去用的还是老的mail系统,虽然不知道为什么,但是走了狗屎运了,可以一步步获取整个优酷所有用户资料(姓名、手机、mail账号),下面以获取北京员工的优酷为例说下过程:

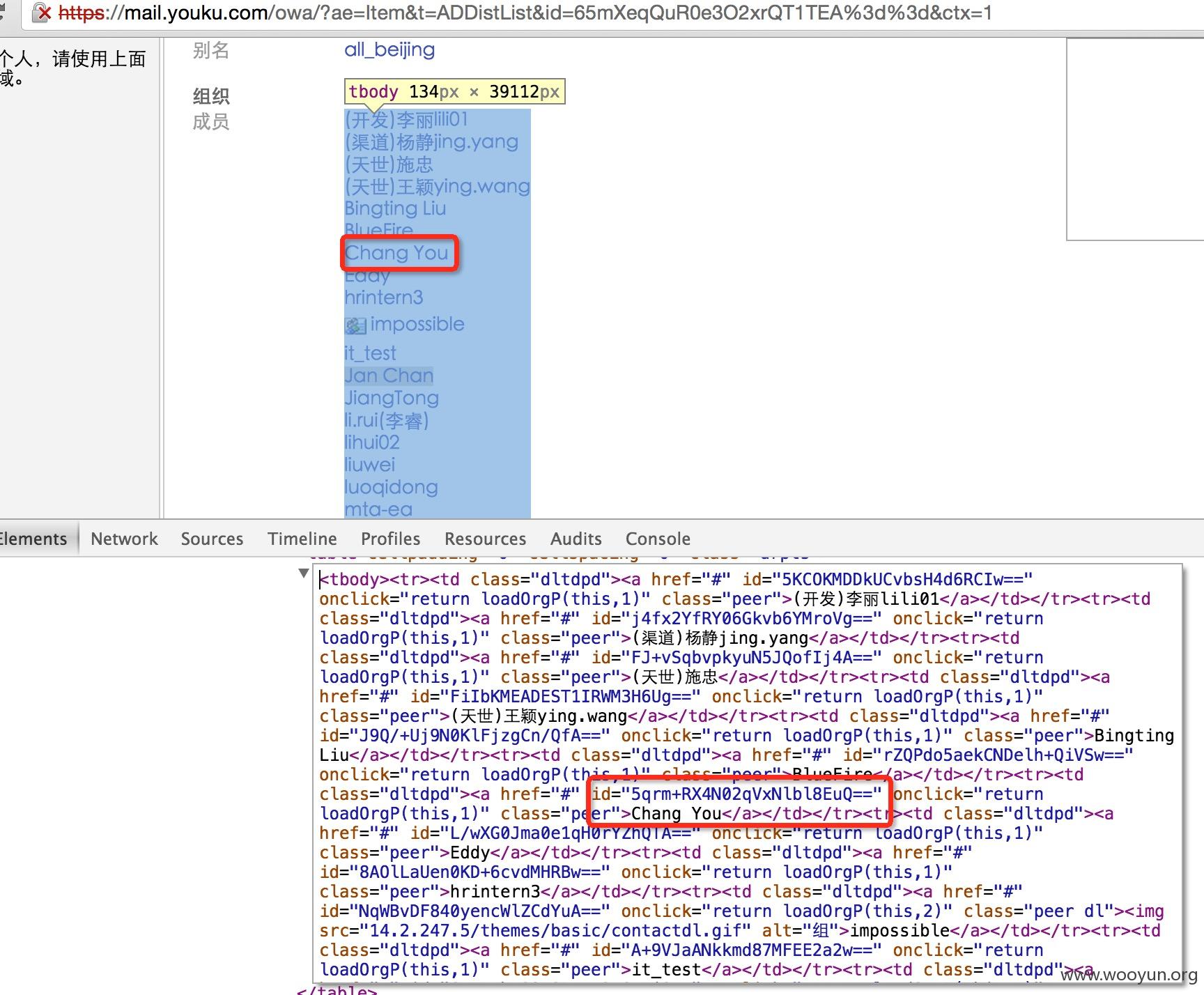

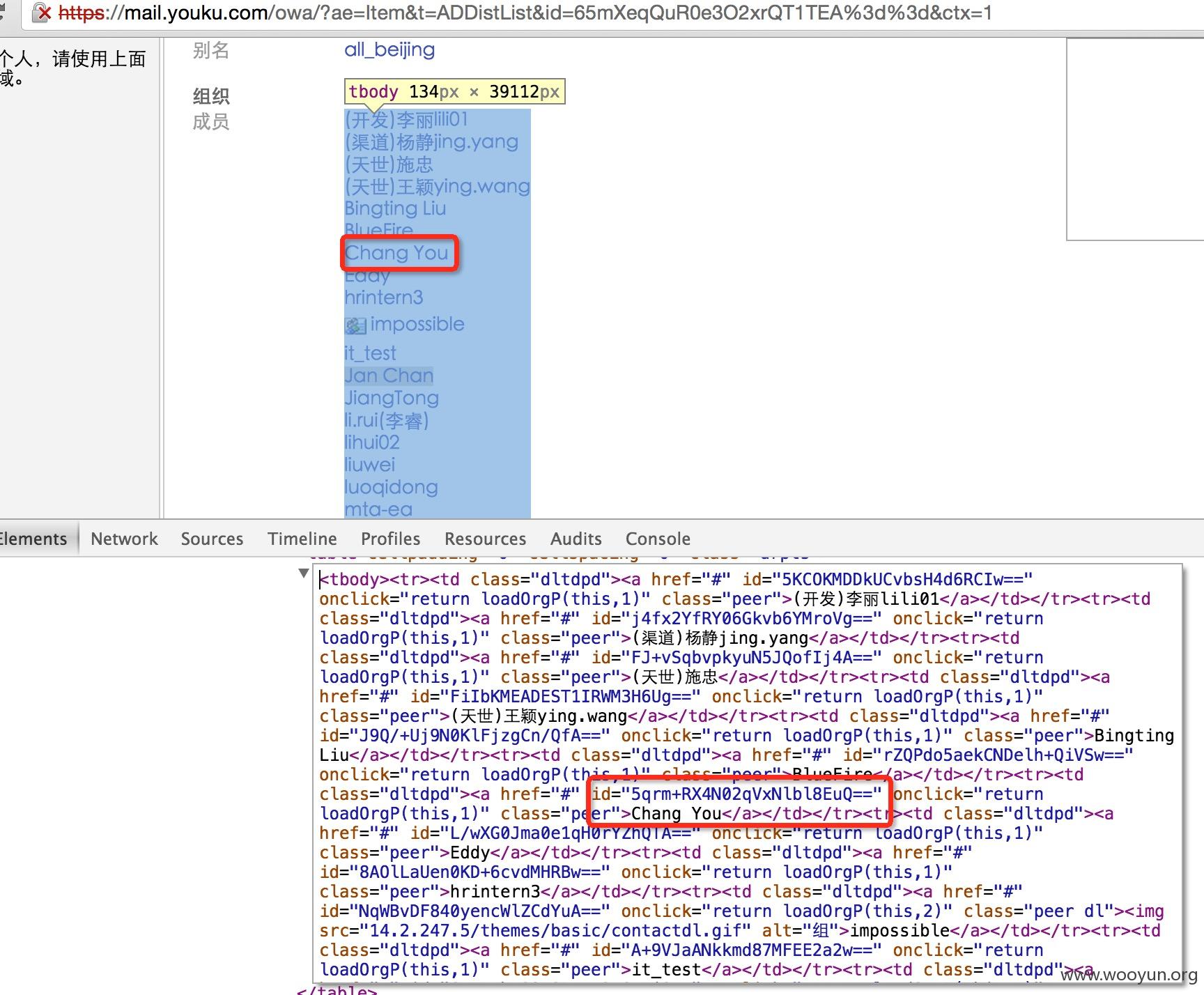

1.登陆后选择通讯录,搜索“all”:

2.每个账户都对应一个类似md5的id:

3.我们把北京优酷账户相关的html保存下来,本地写程序遍历id即可,经过一段时间的遍历和去重,获取了3200+的优酷账户

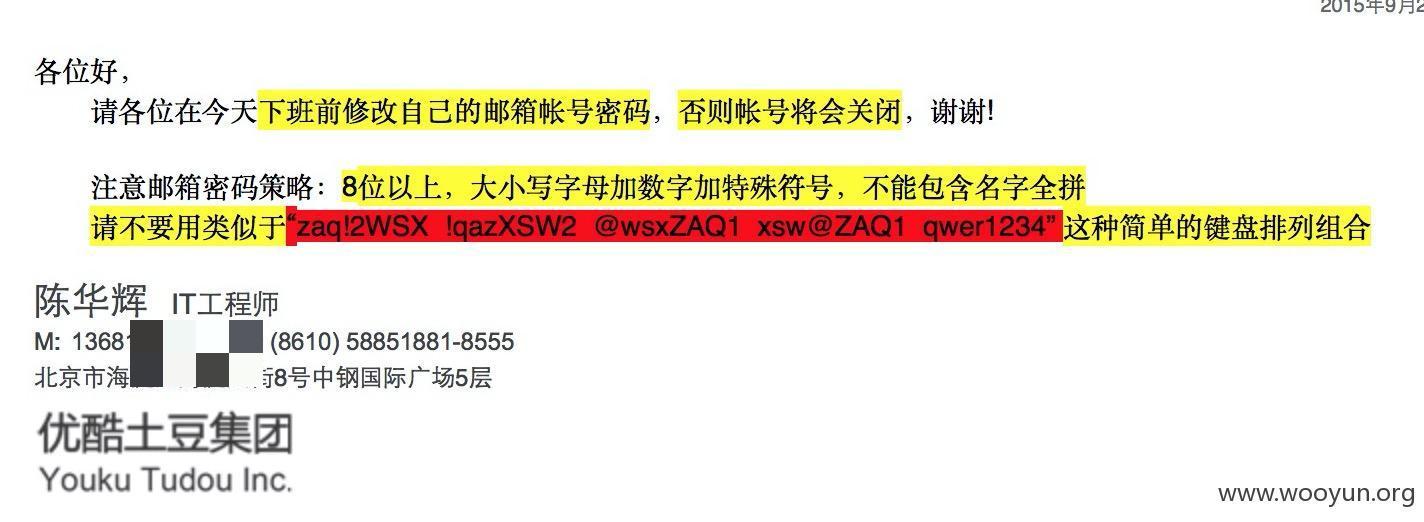

-密码字典

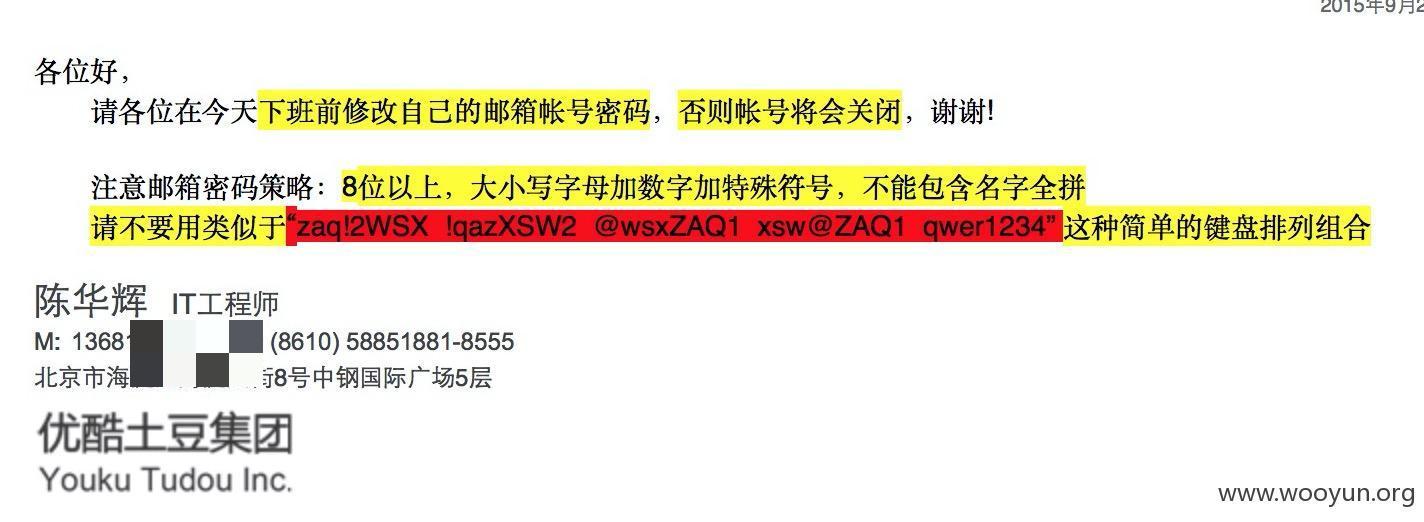

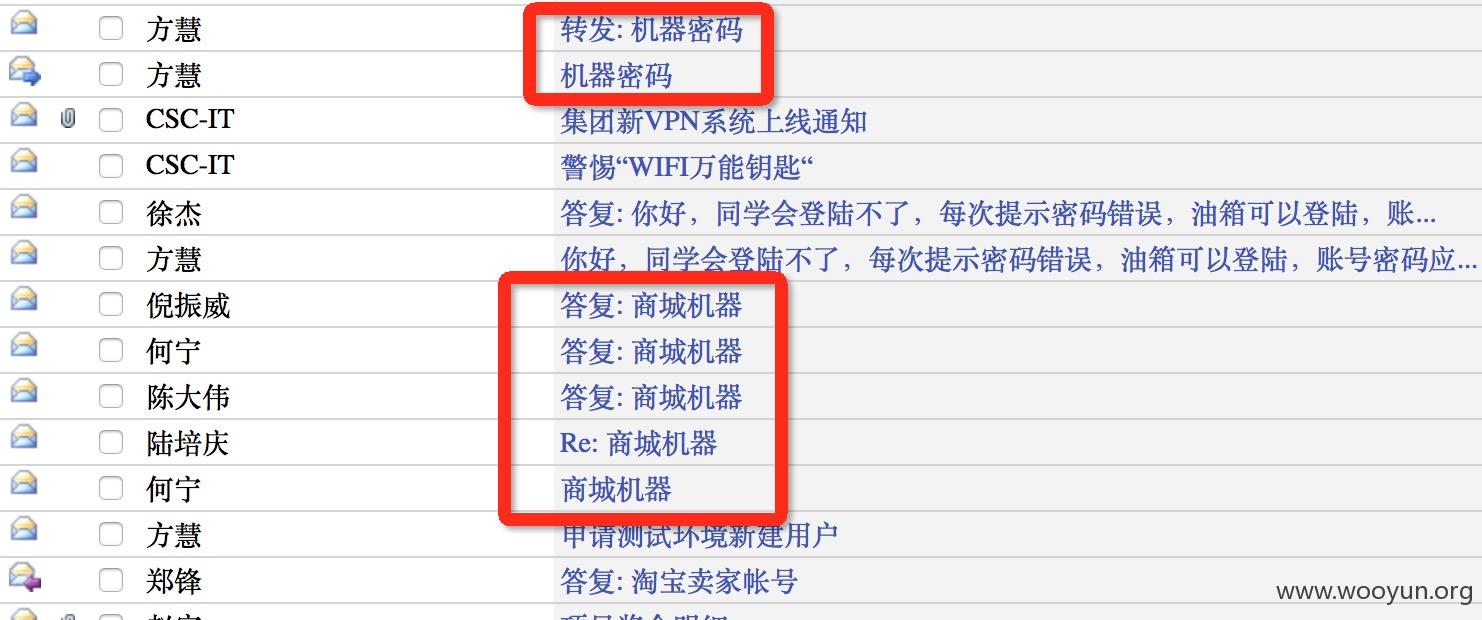

假期爆破了一堆没破出来,后来发现这个邮件:

大于8位并且使用上面提到的密码会发生什么?然后就使用以下这种字典了:

另外还有一些字典是我自己总结的并且大于8位:

-爆破获取的账户list

02# 敏感信息泄漏

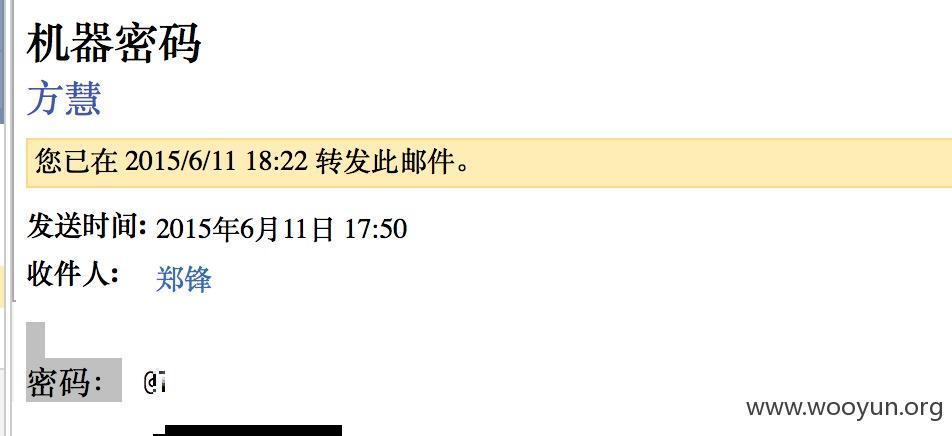

-fanghui

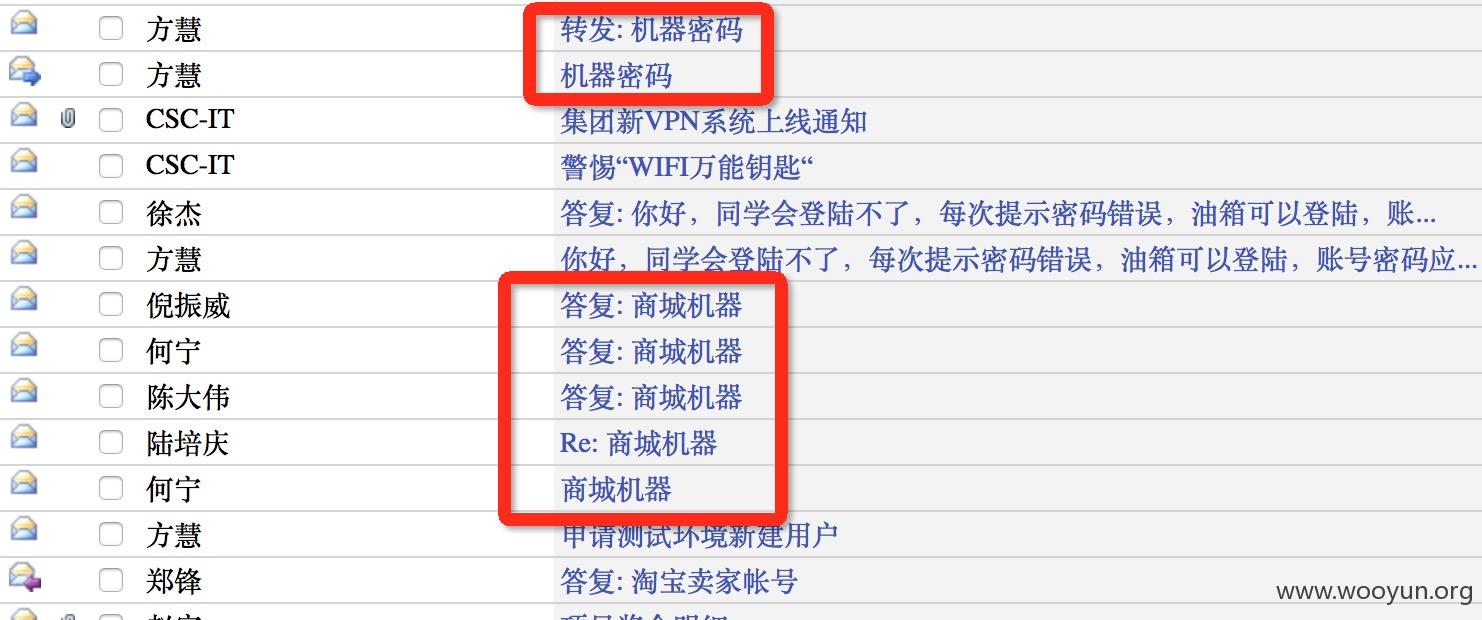

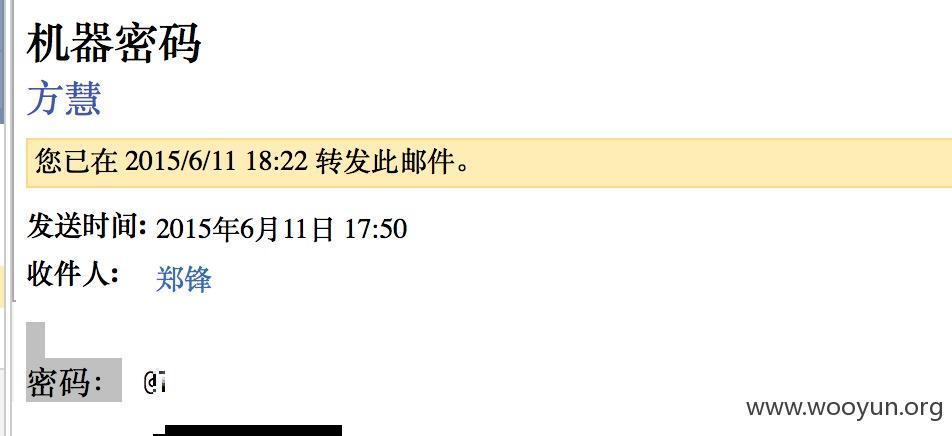

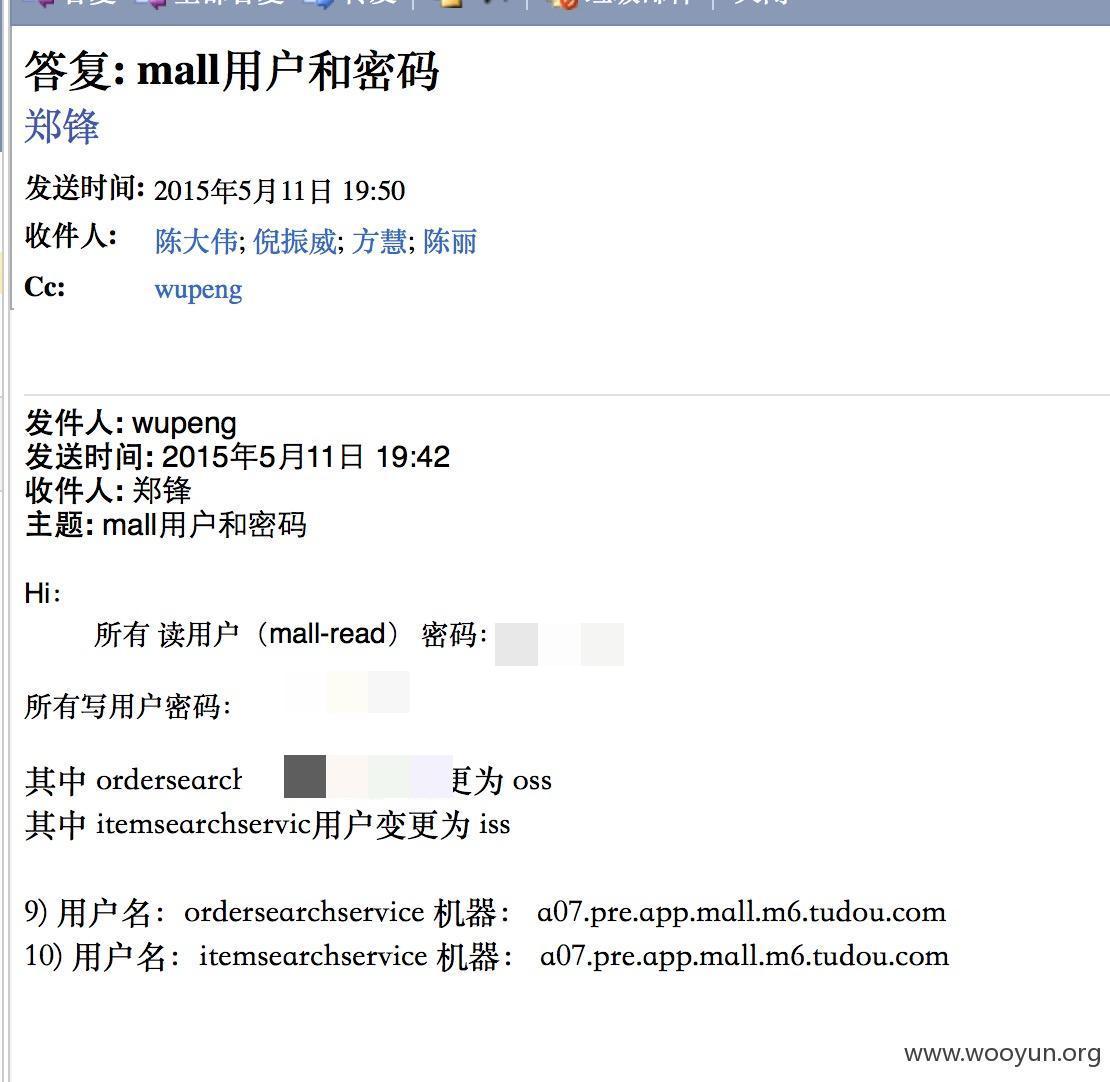

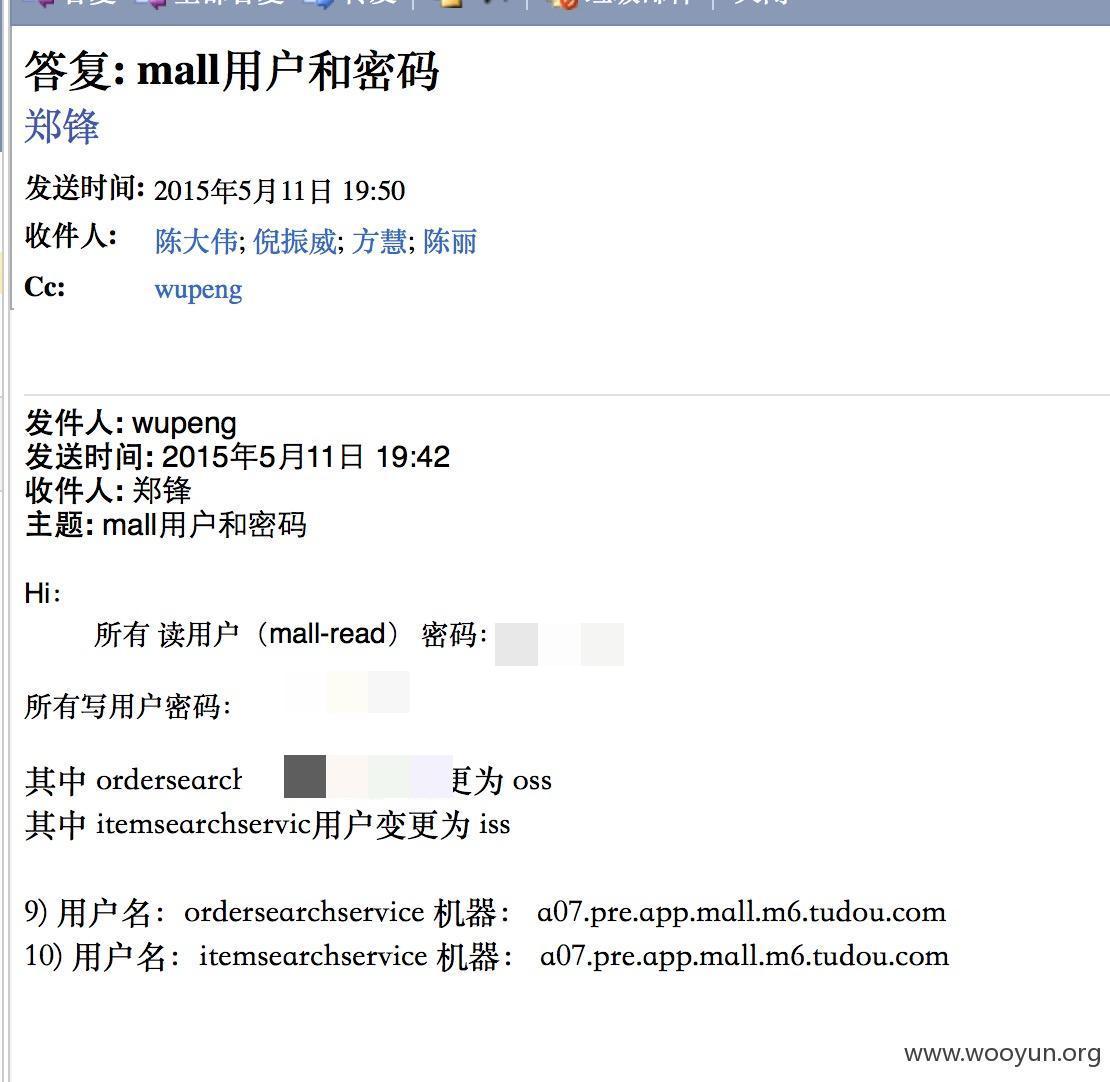

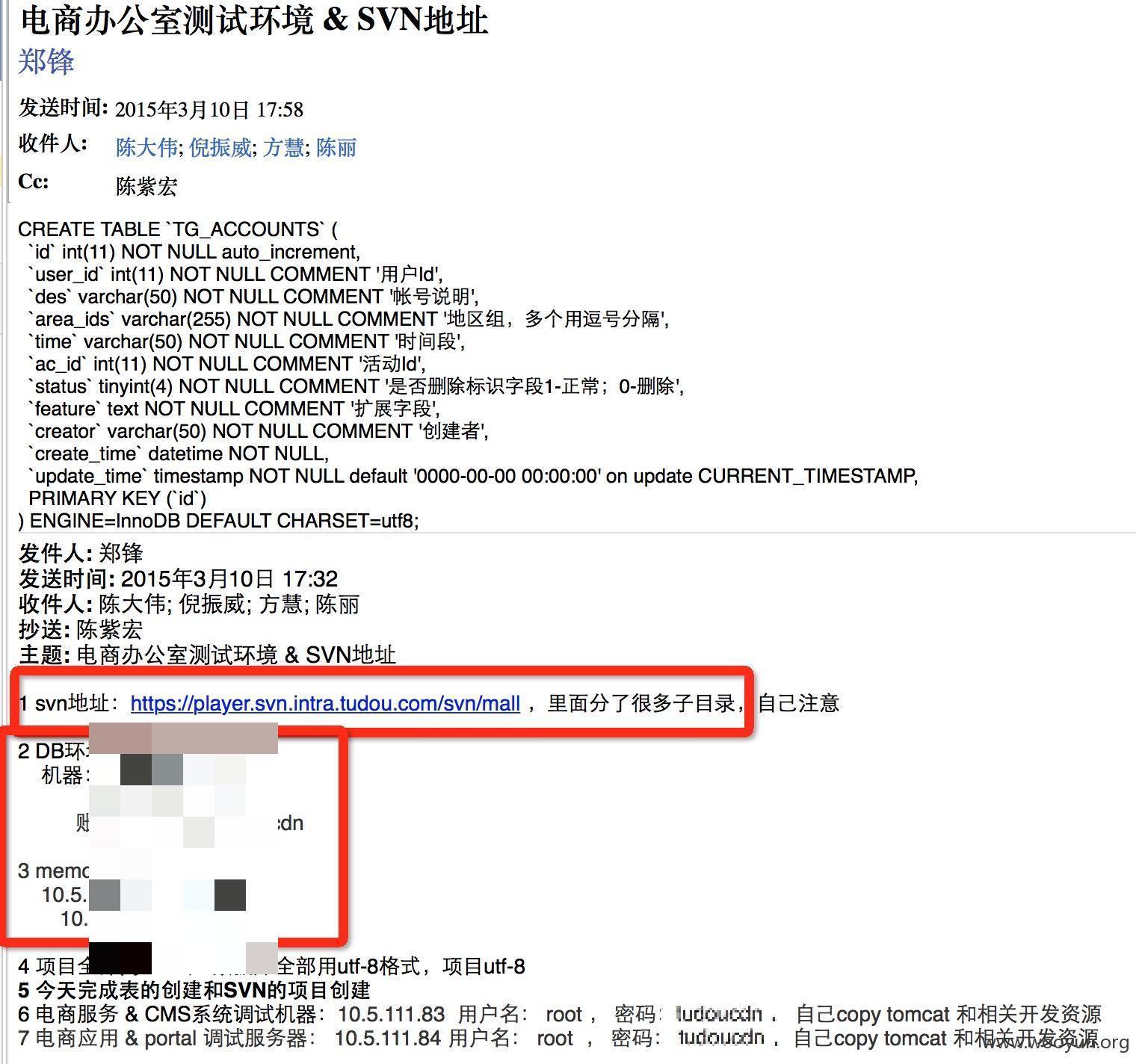

mall商城内网74台服务器的账户密码:

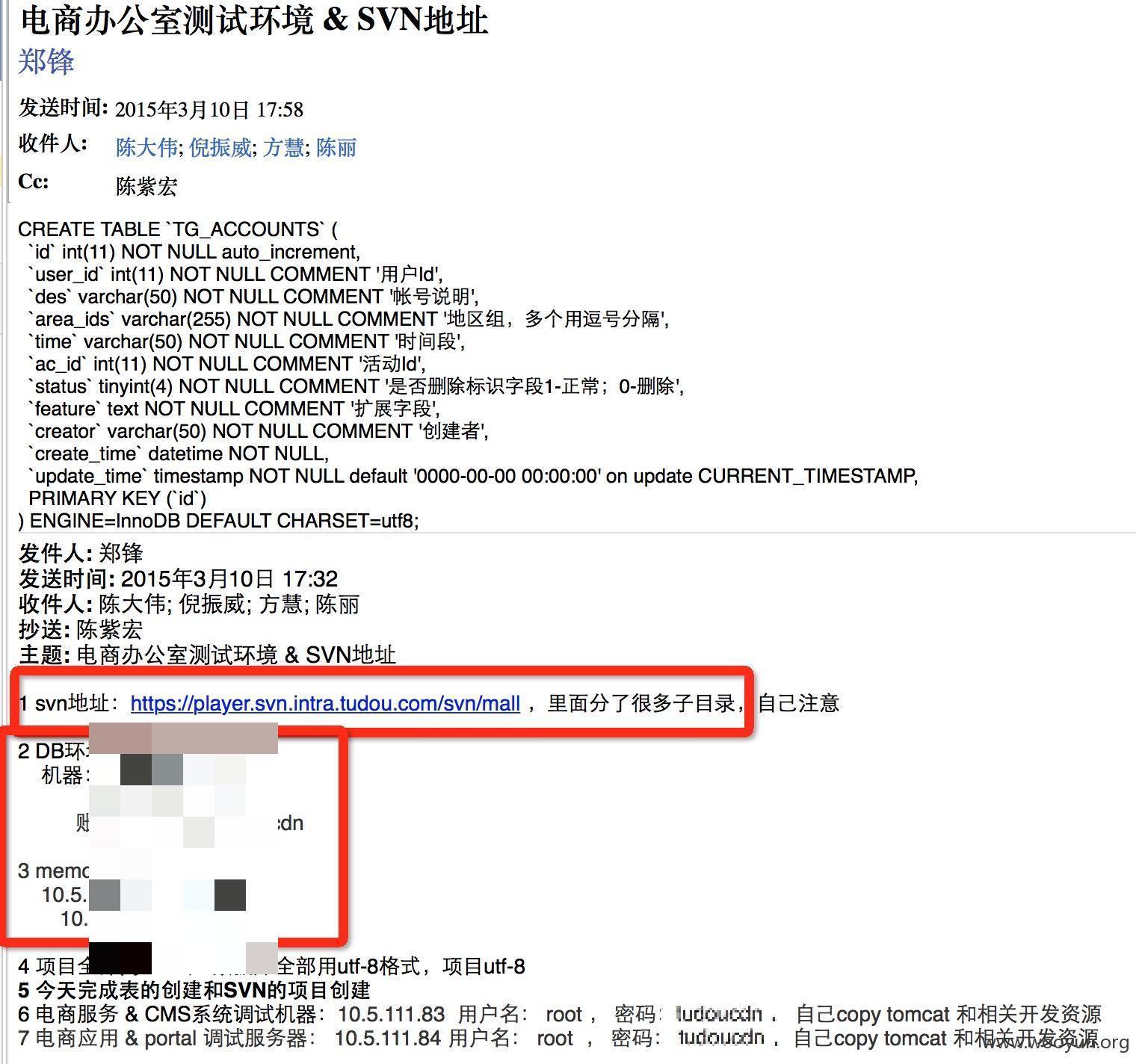

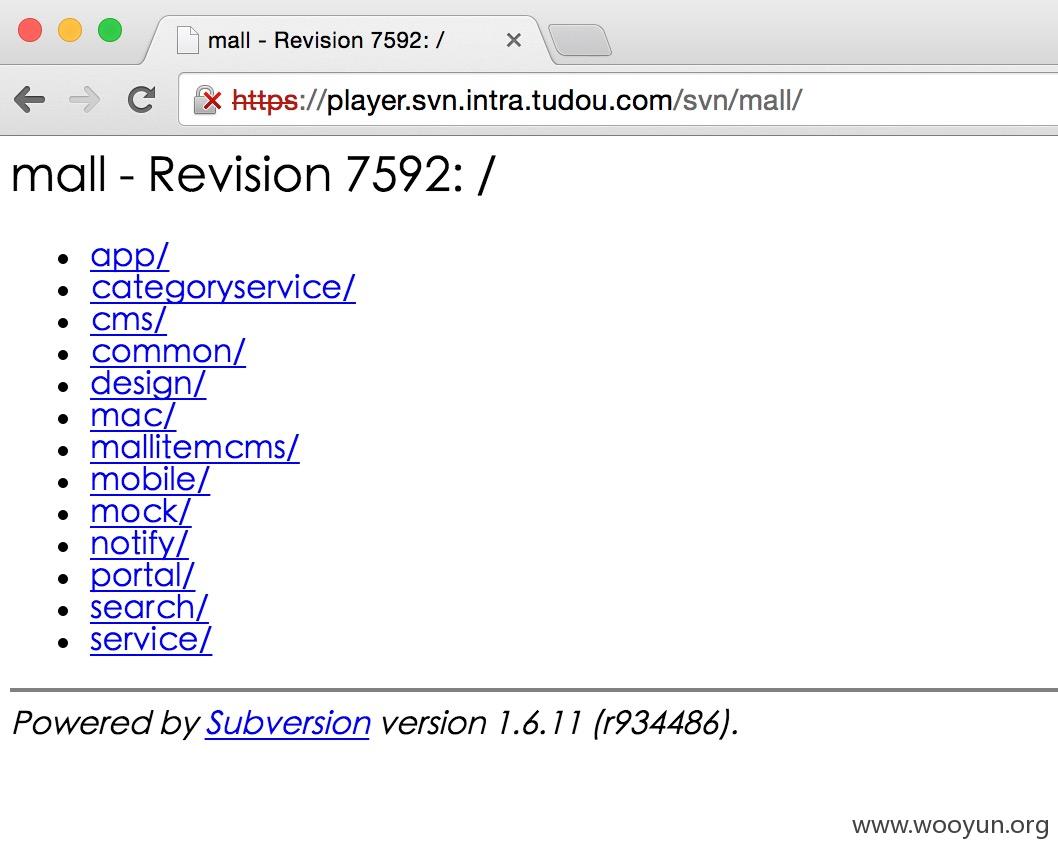

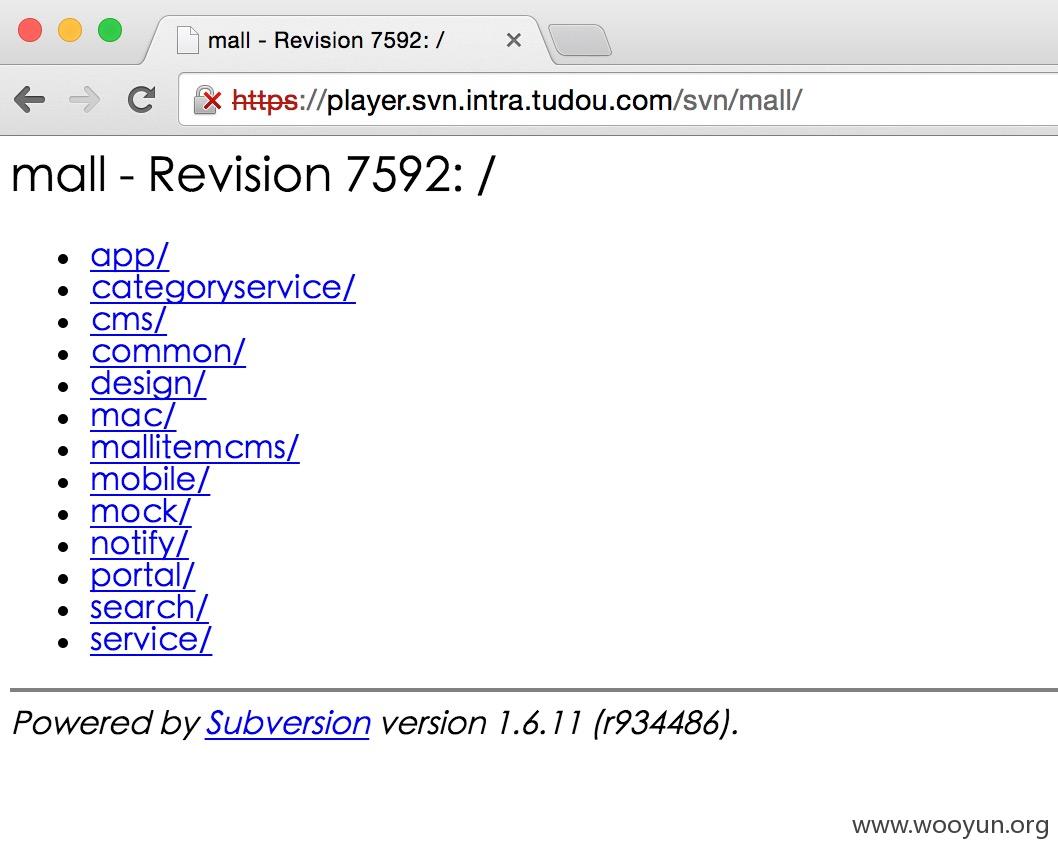

mall商城svn源码和电商商城相关的数据库:

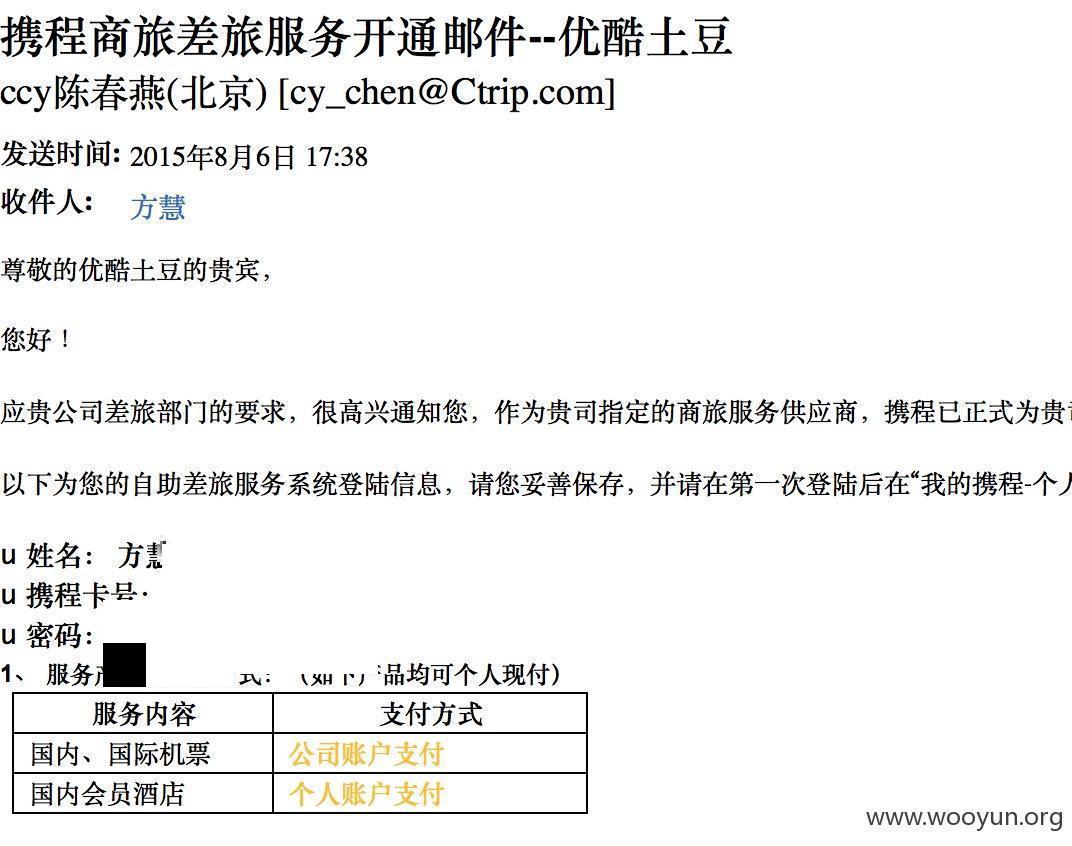

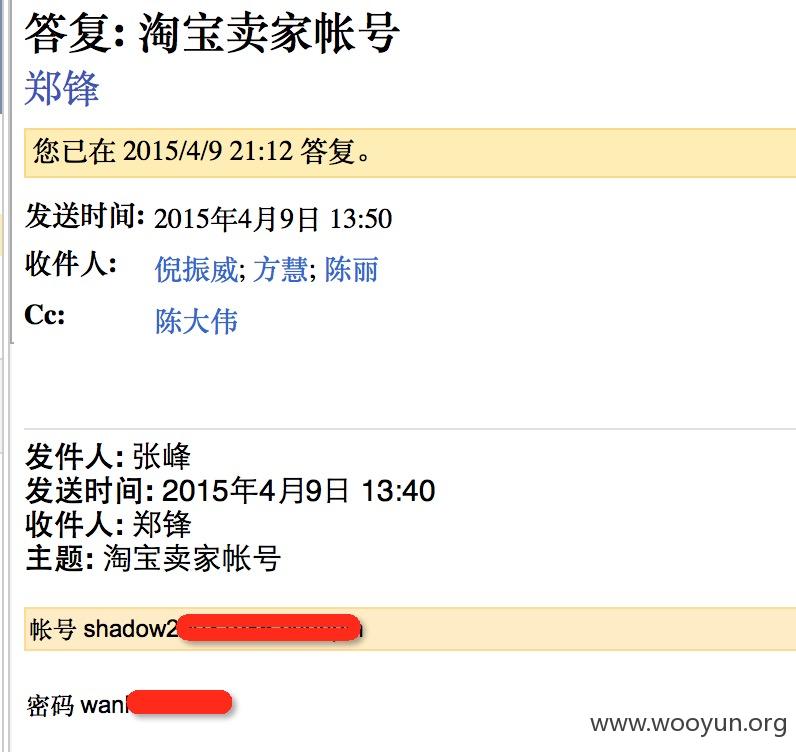

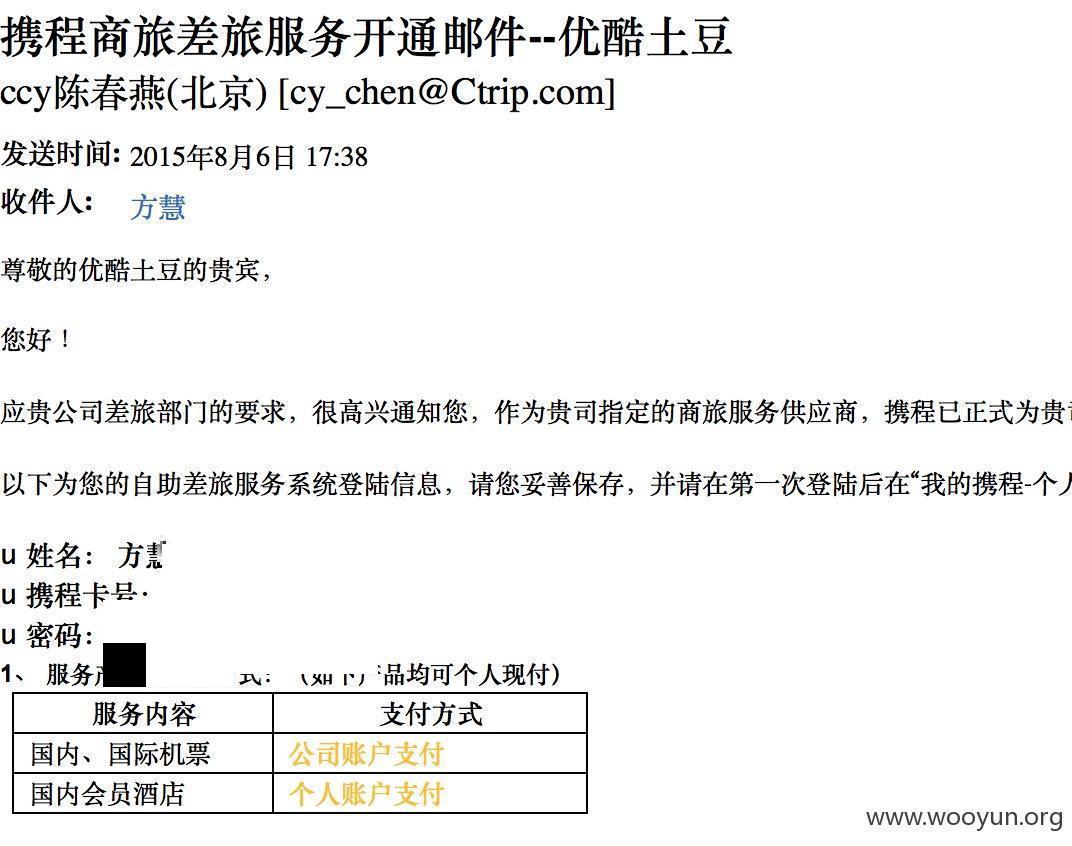

携程账户和淘宝卖家账户

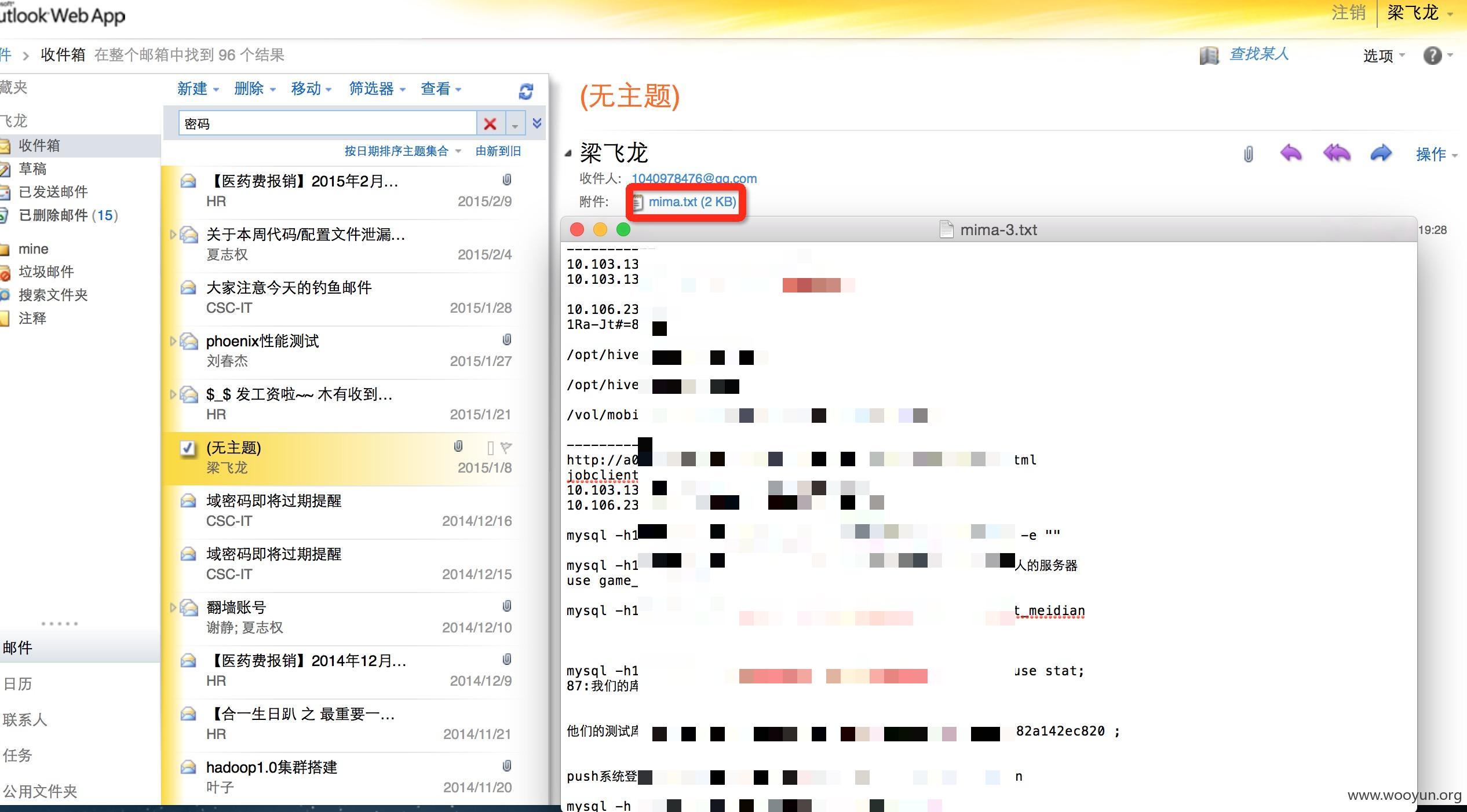

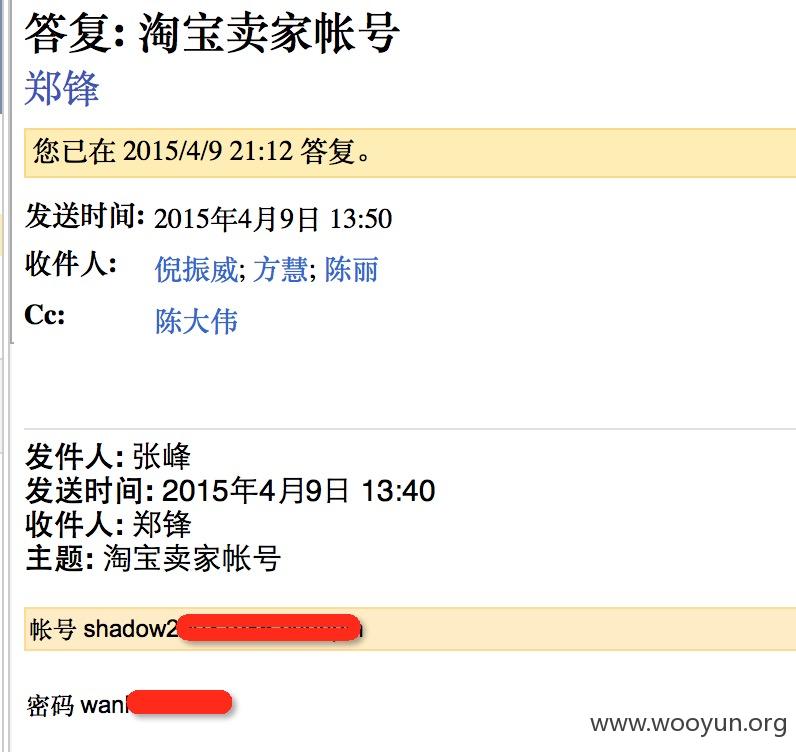

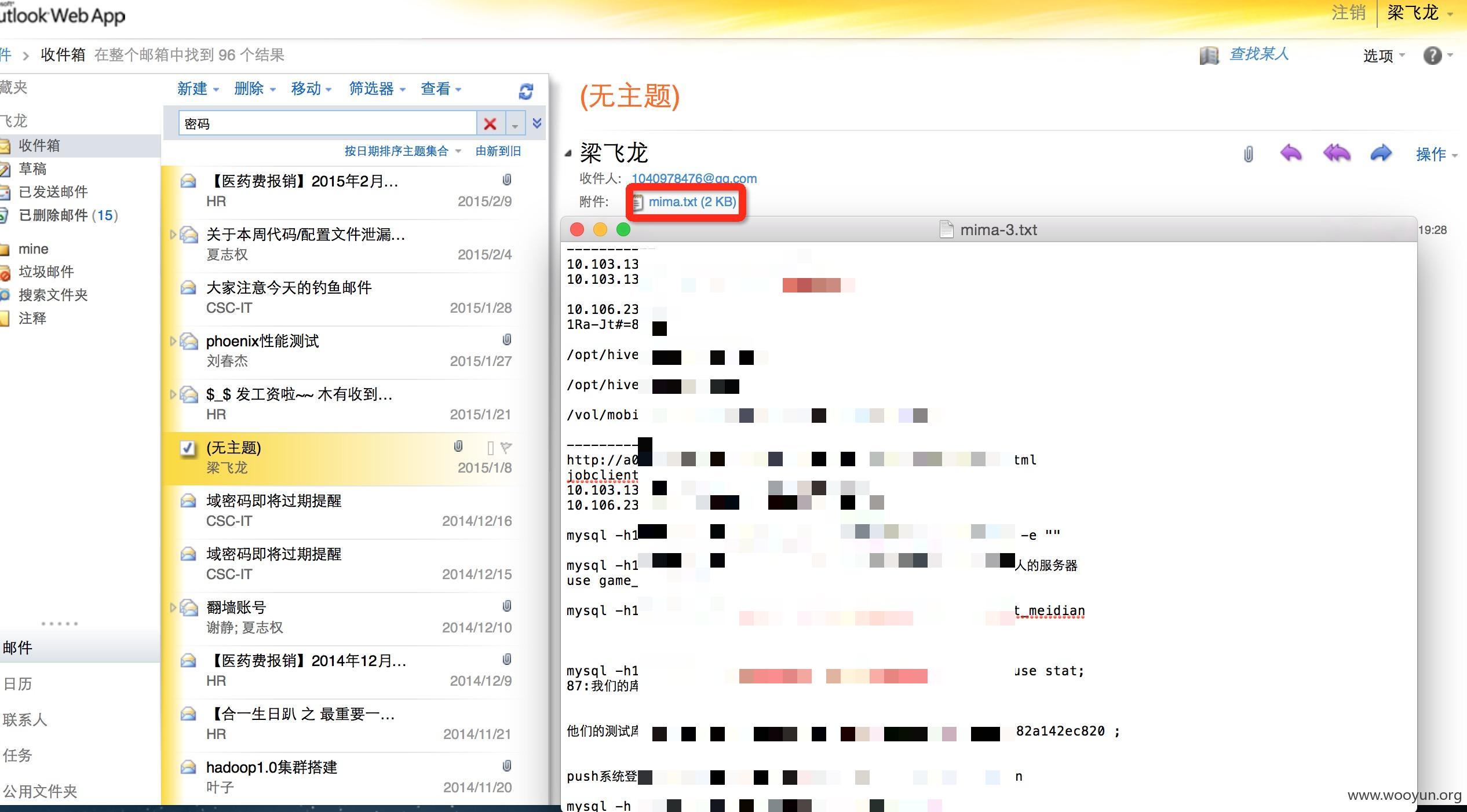

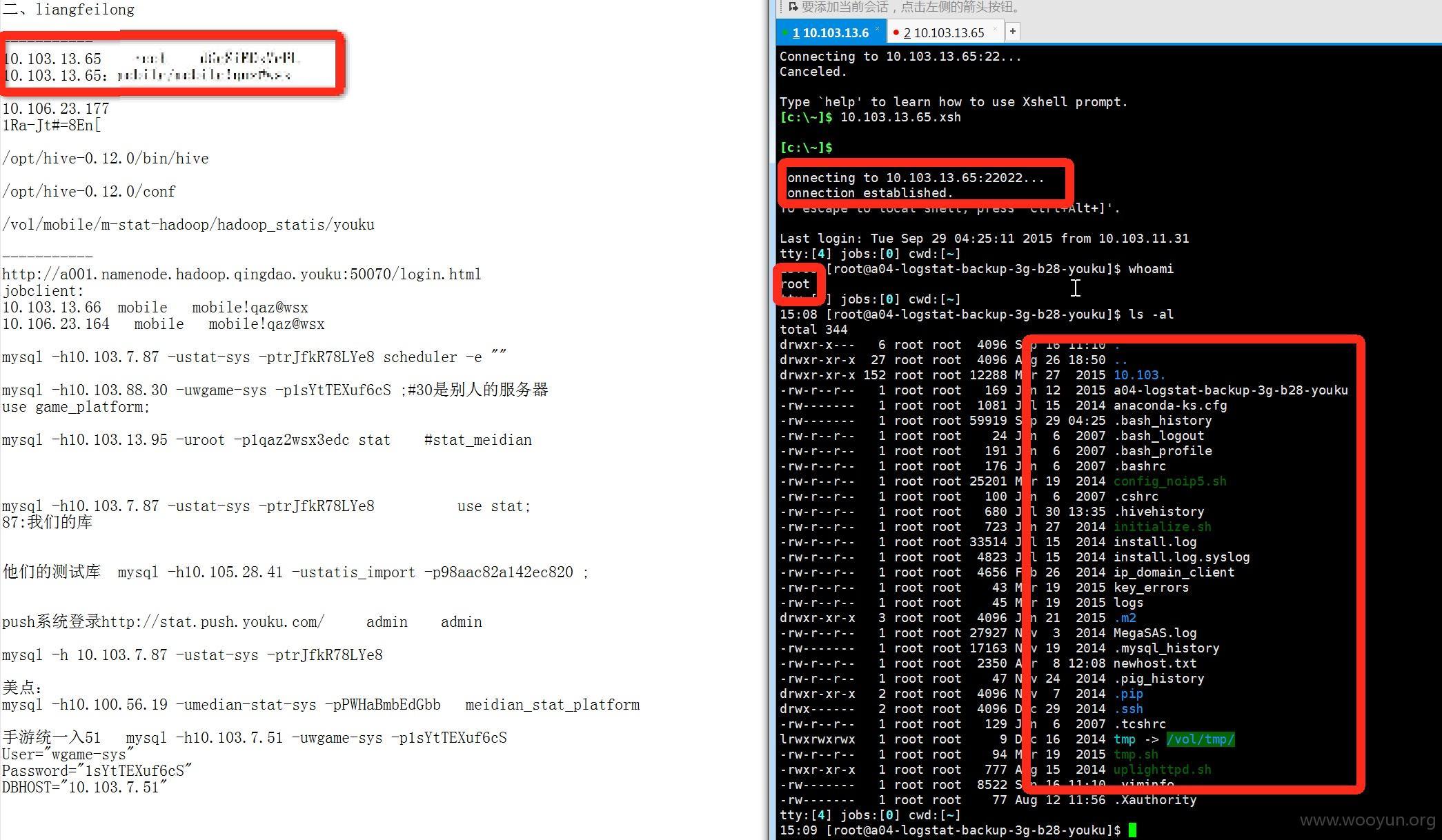

-liangfeilong

这个账户把一堆密码发到邮件里了:

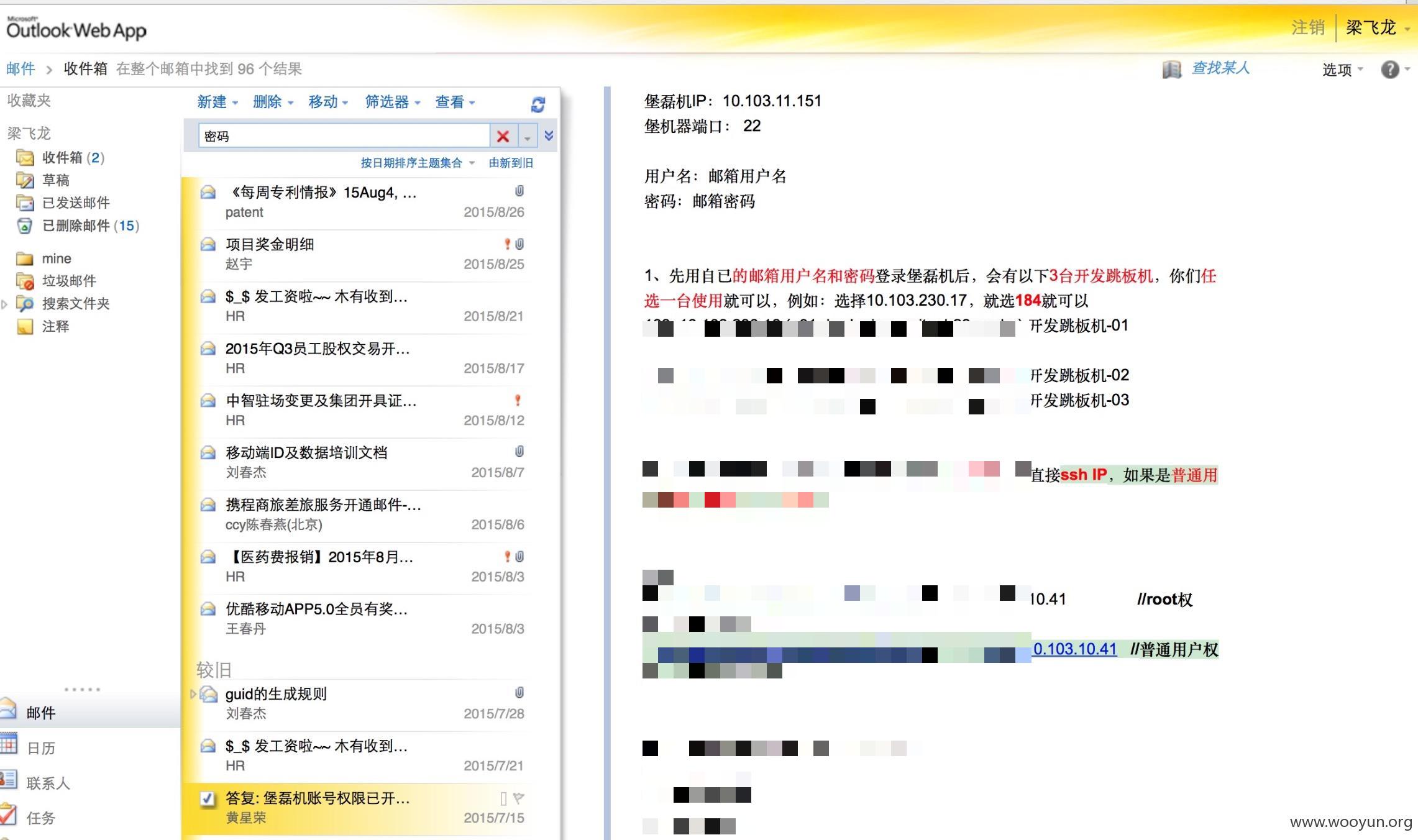

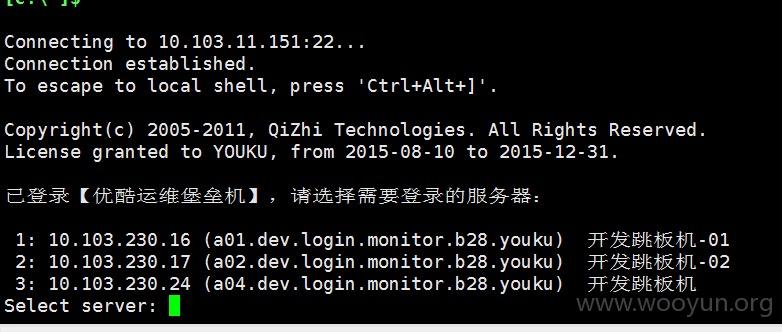

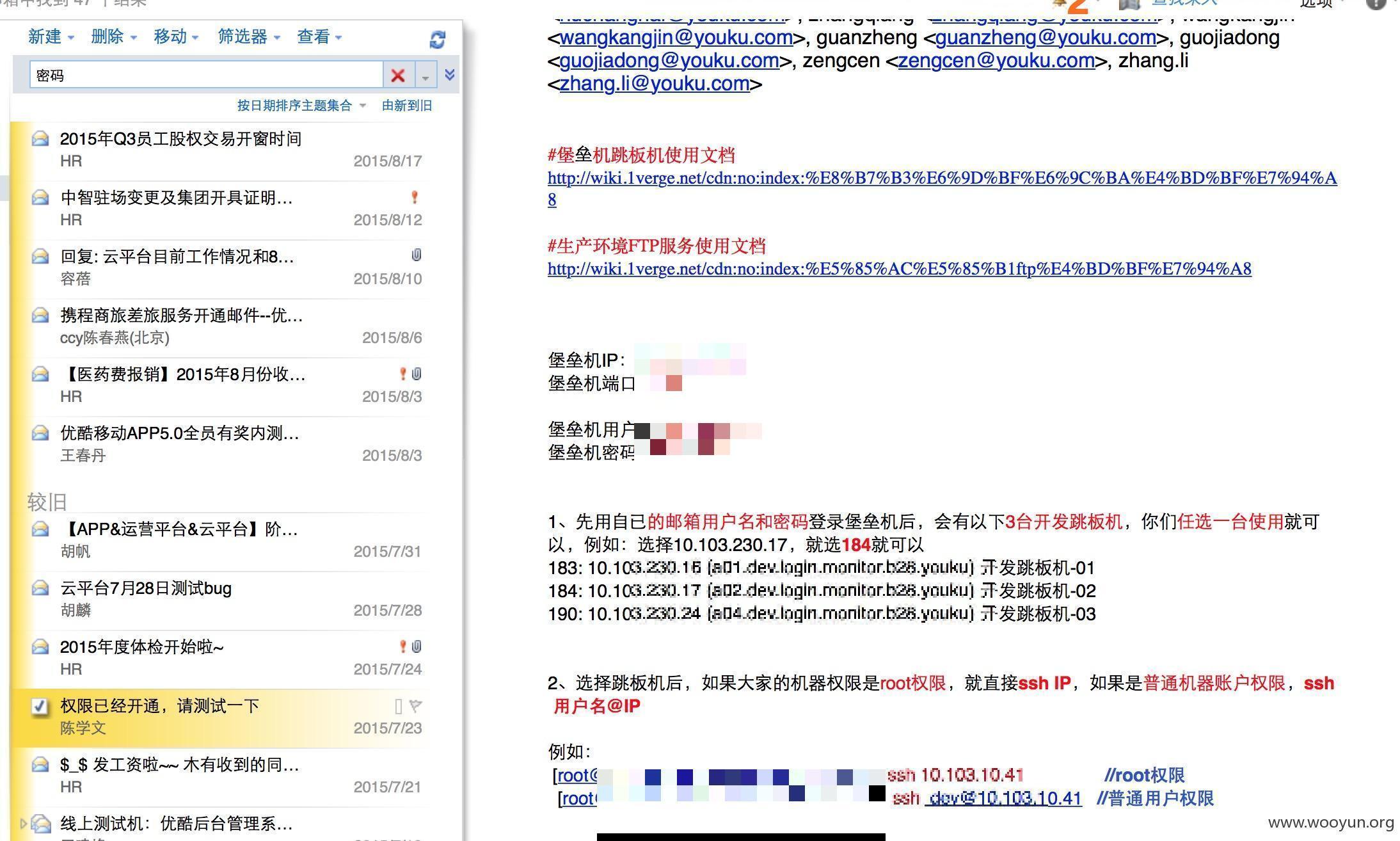

堡垒机账户密码:

-zhangxinyue

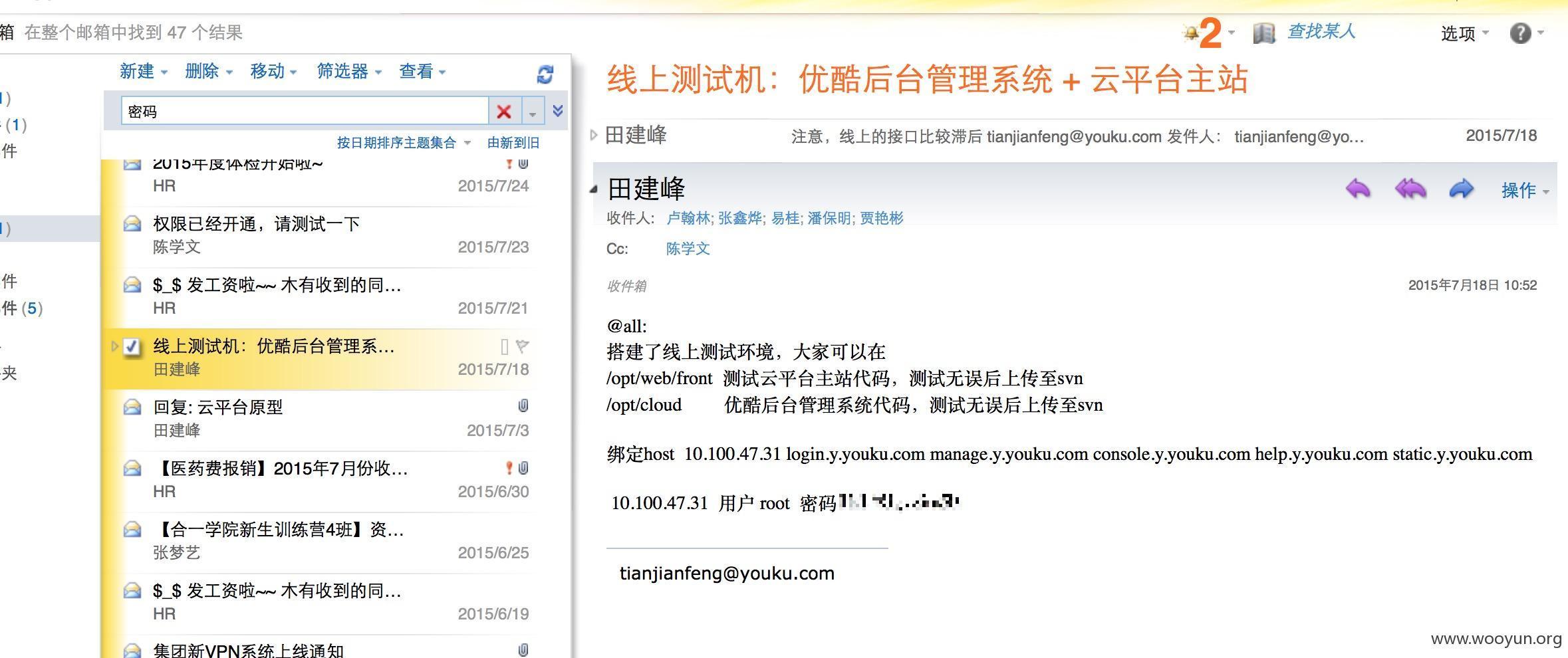

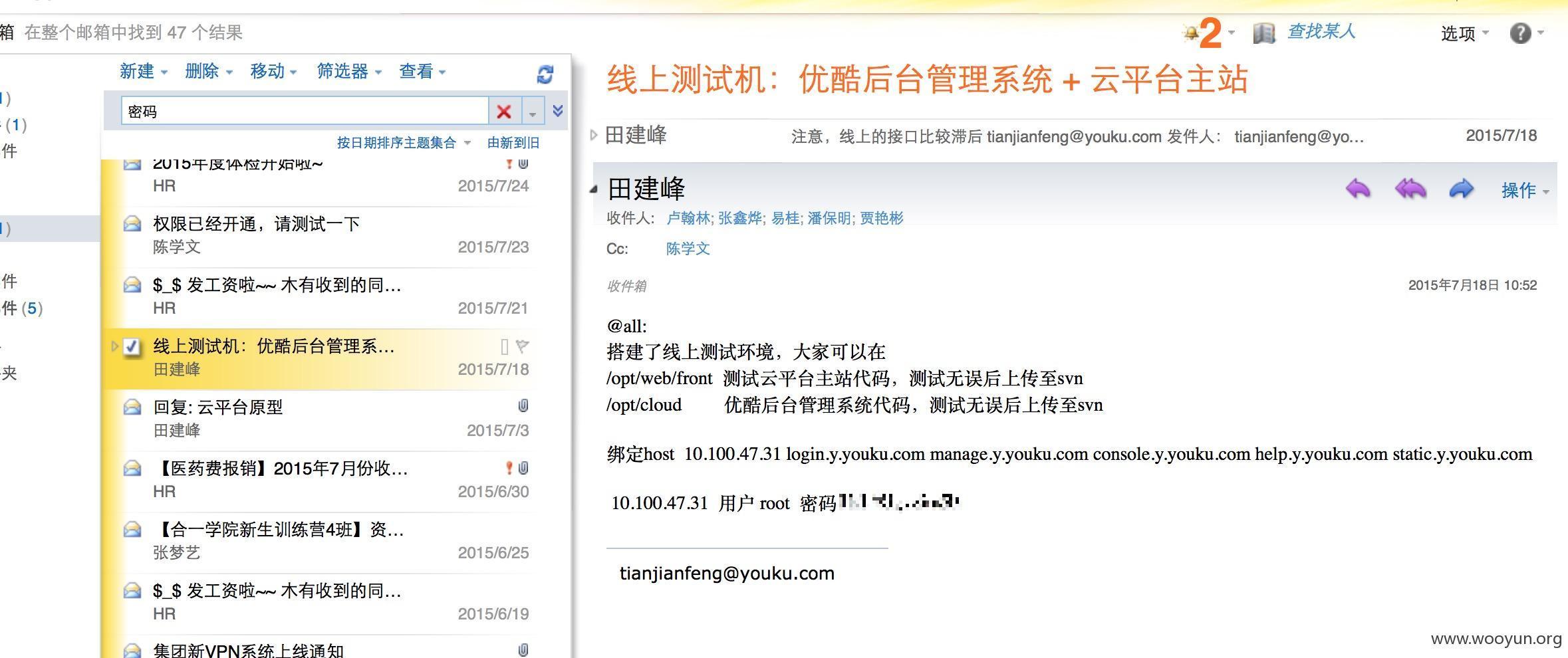

优酷后台管理系统+云平台主站:

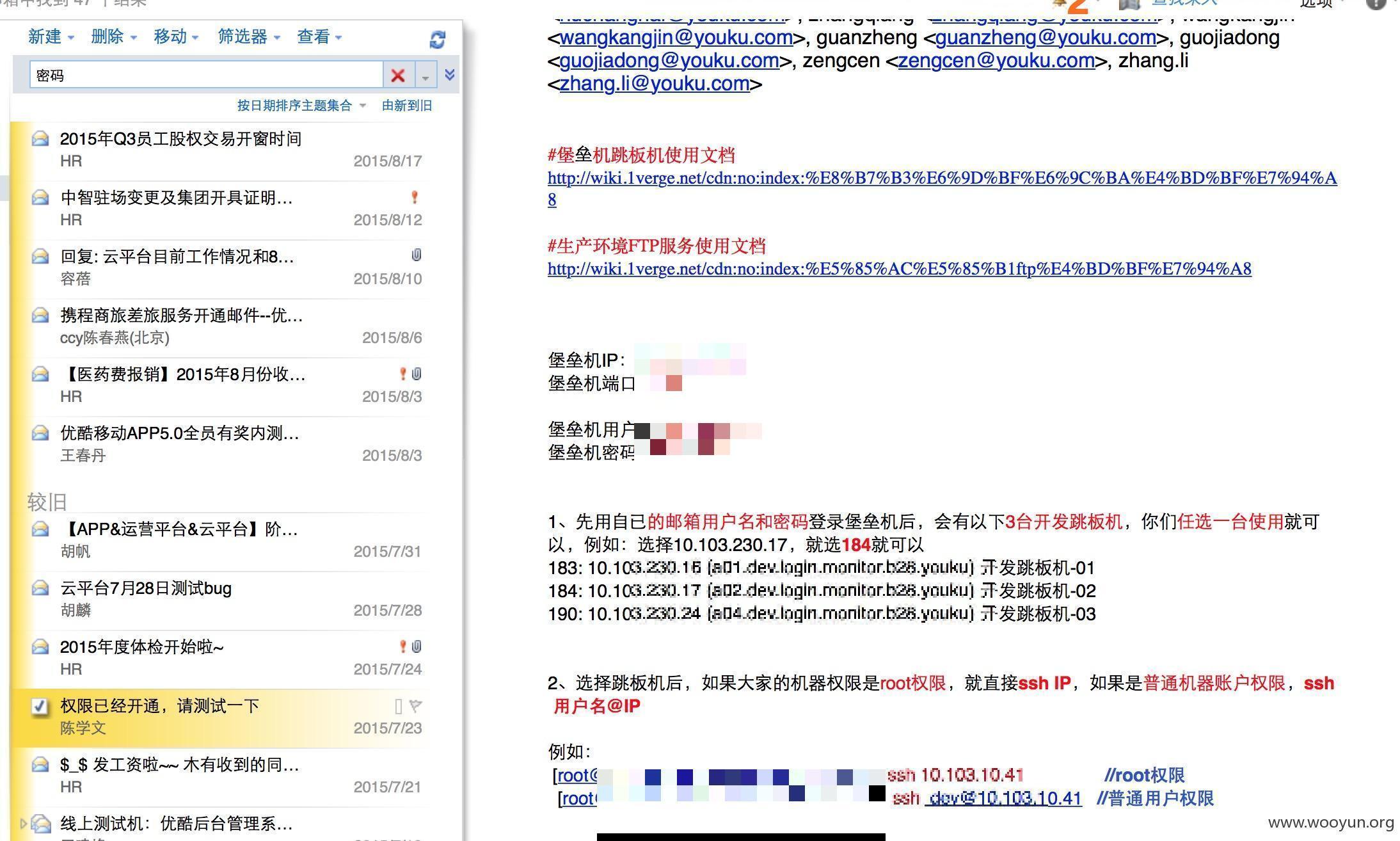

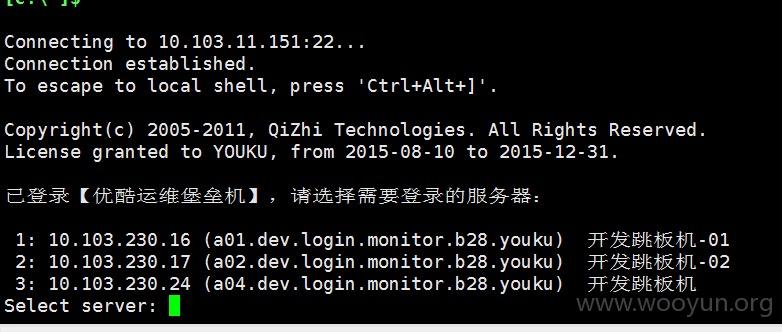

堡垒机权限:

-zhangxueguang

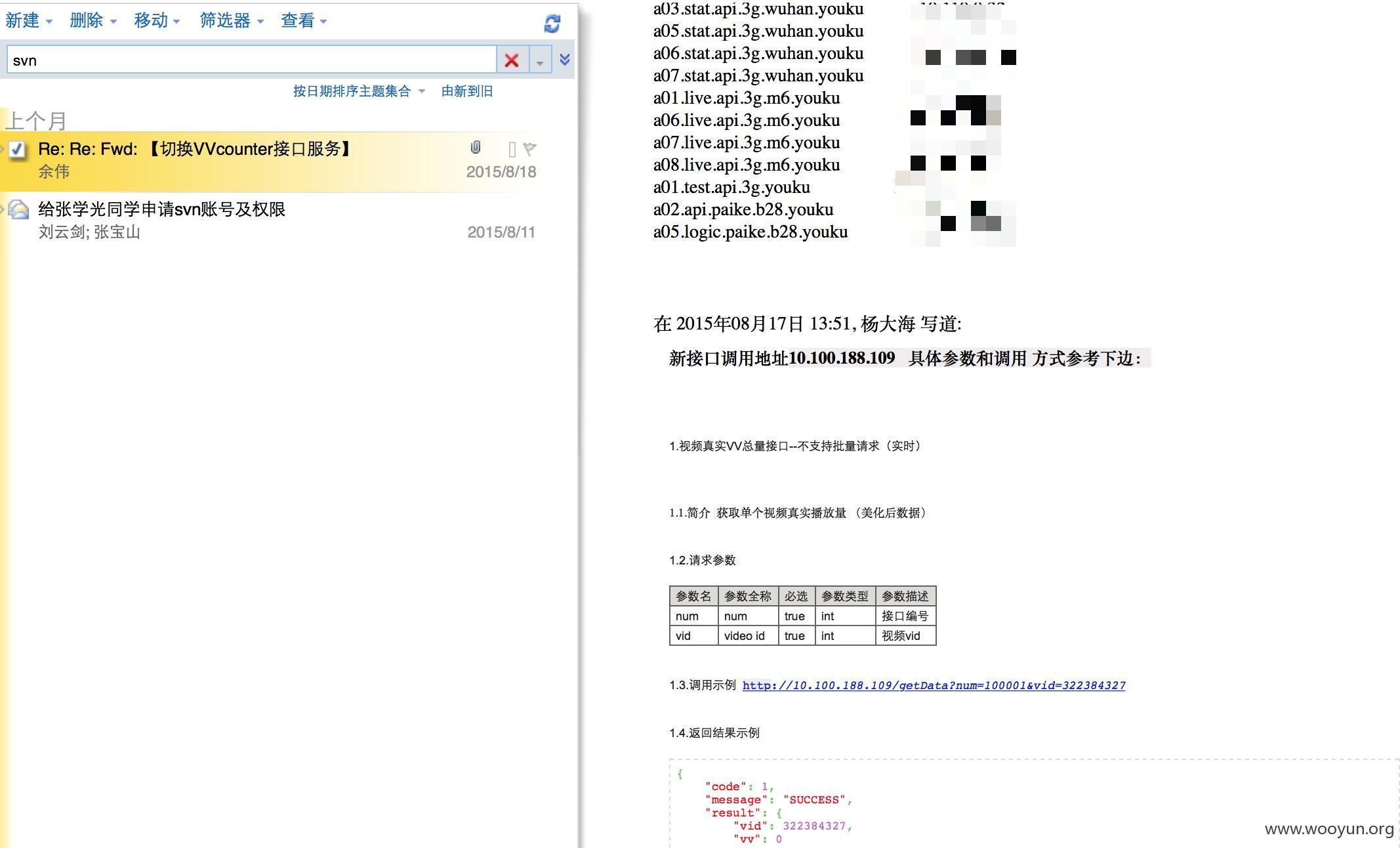

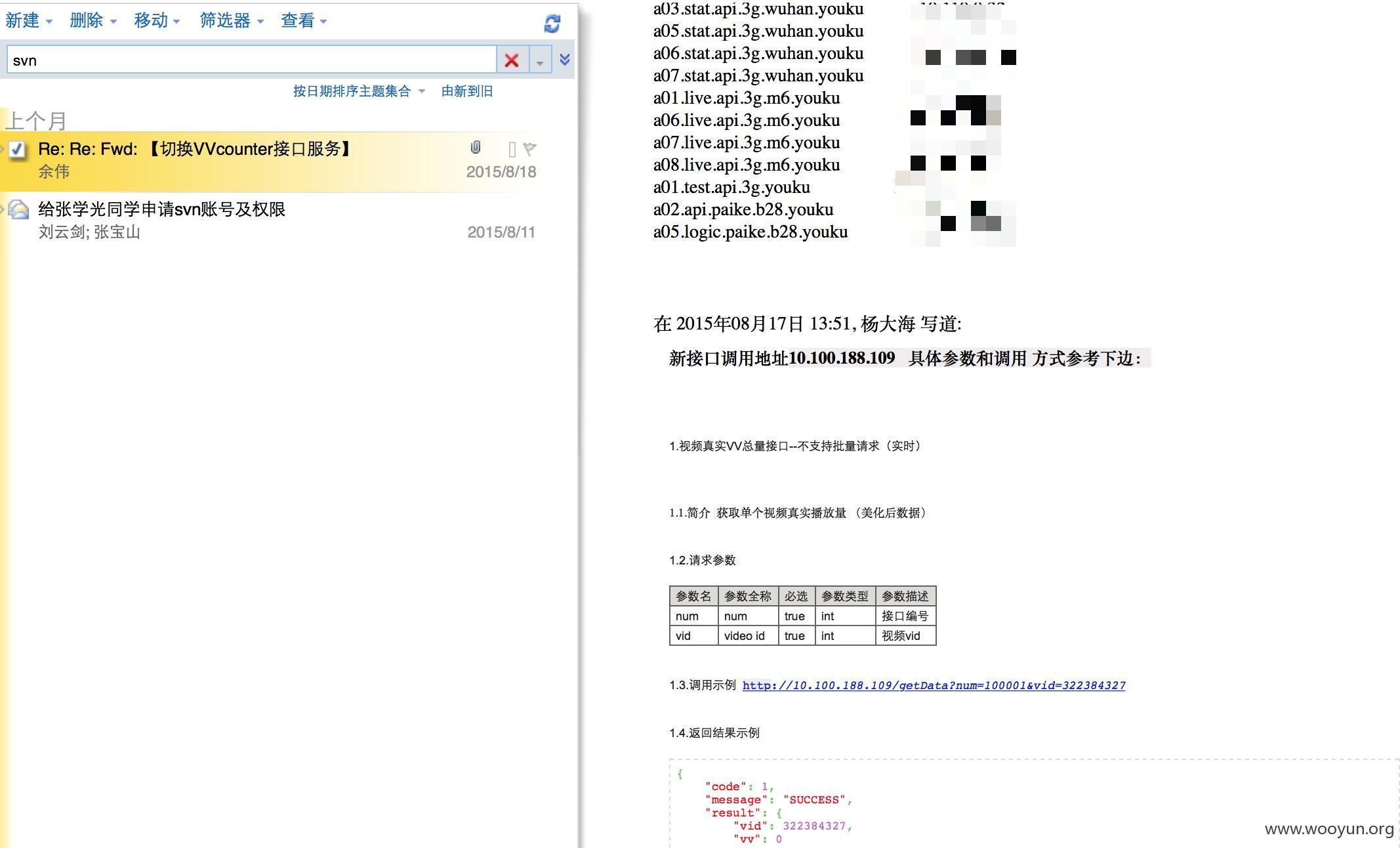

SVN账户:

统计相关的服务器和接口:

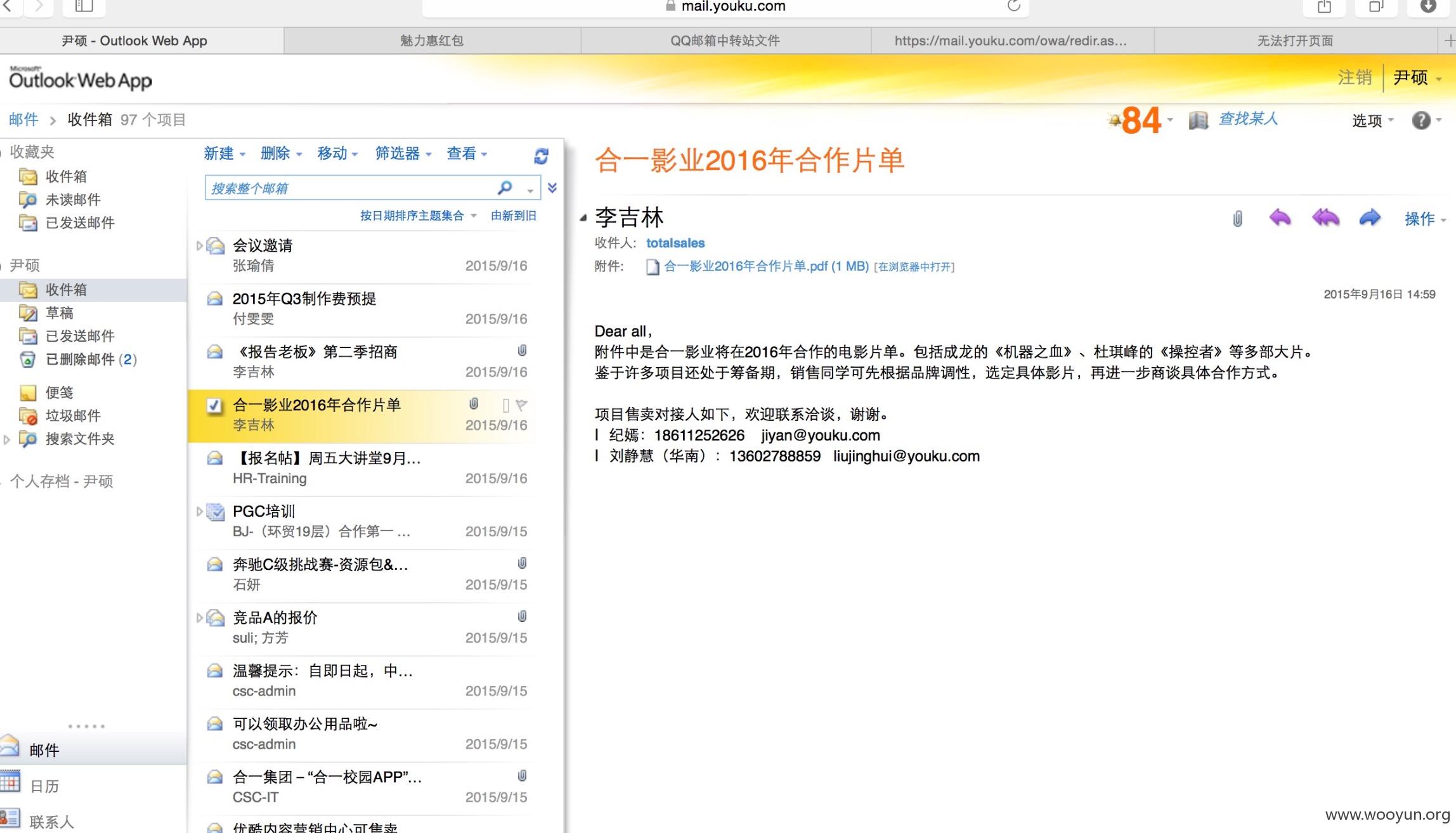

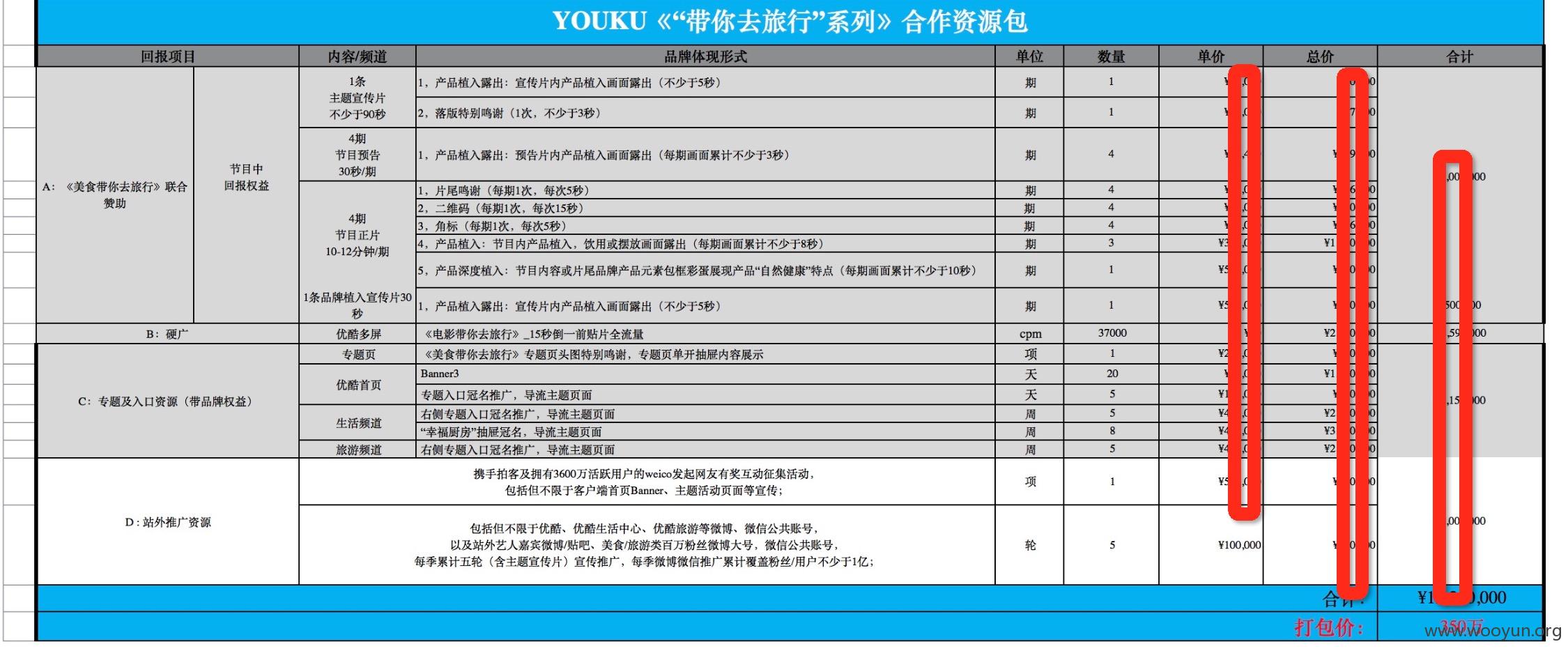

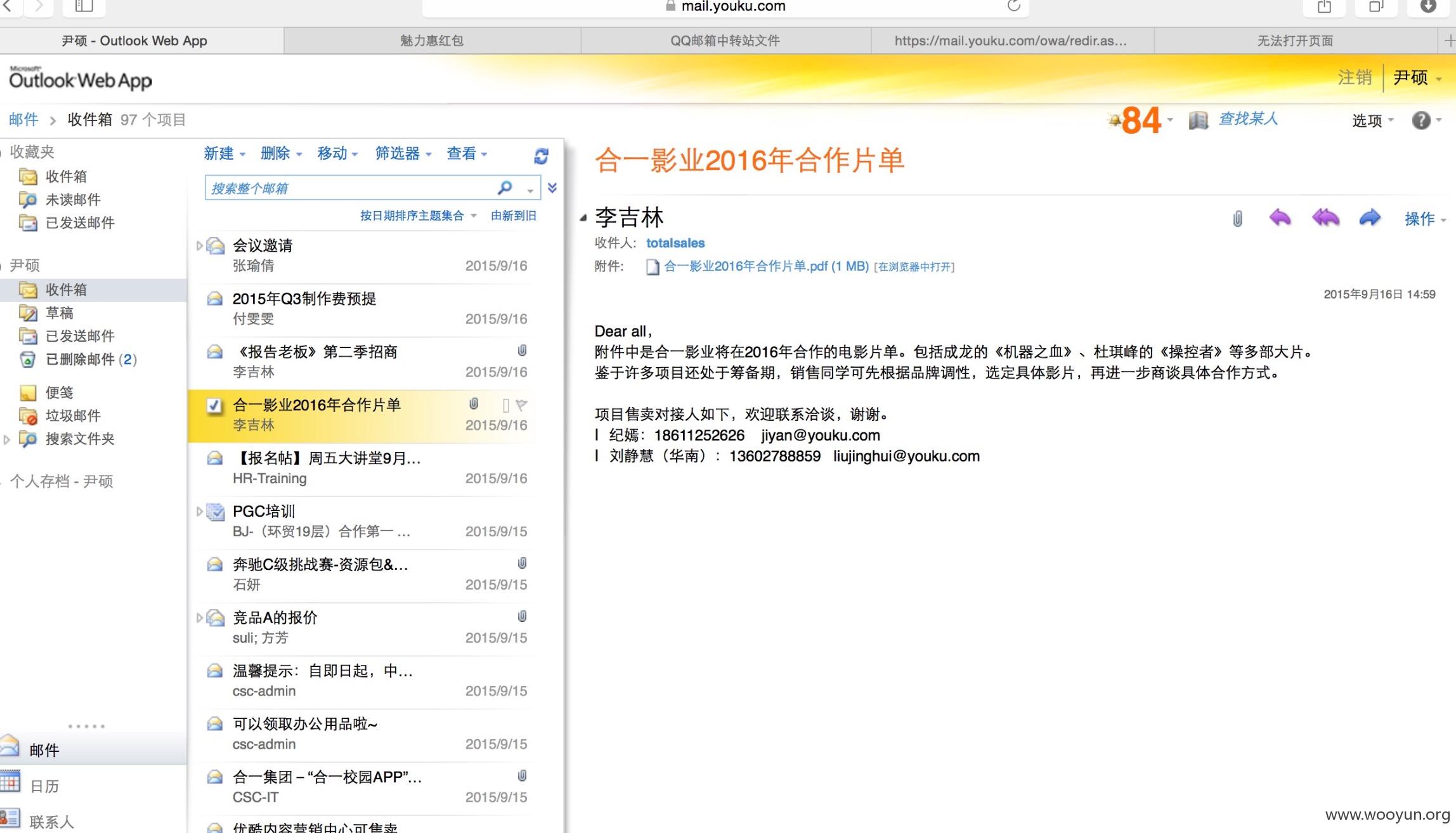

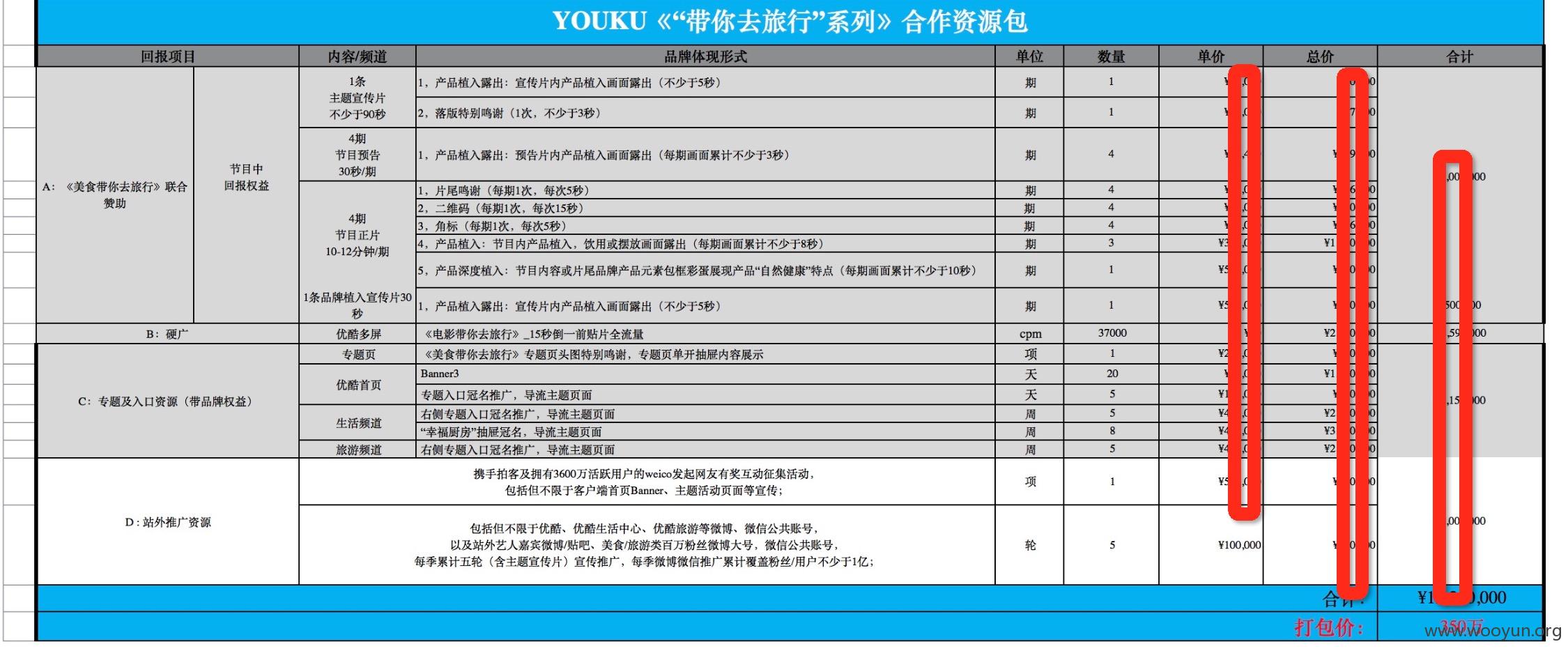

其它账户大多是销售和运营的账户,有各种业绩合作之类的,贴几个图

到这里泄漏的都是内网的ip,貌似都鸡肋了,为我的精华拙计时来看看下面的突破~

03# 突破

liuxiaohui Aa123456(有时候还是自己的字典给力!)

由于离得很近,我带上装备就来了优酷土豆内部

04# 内网

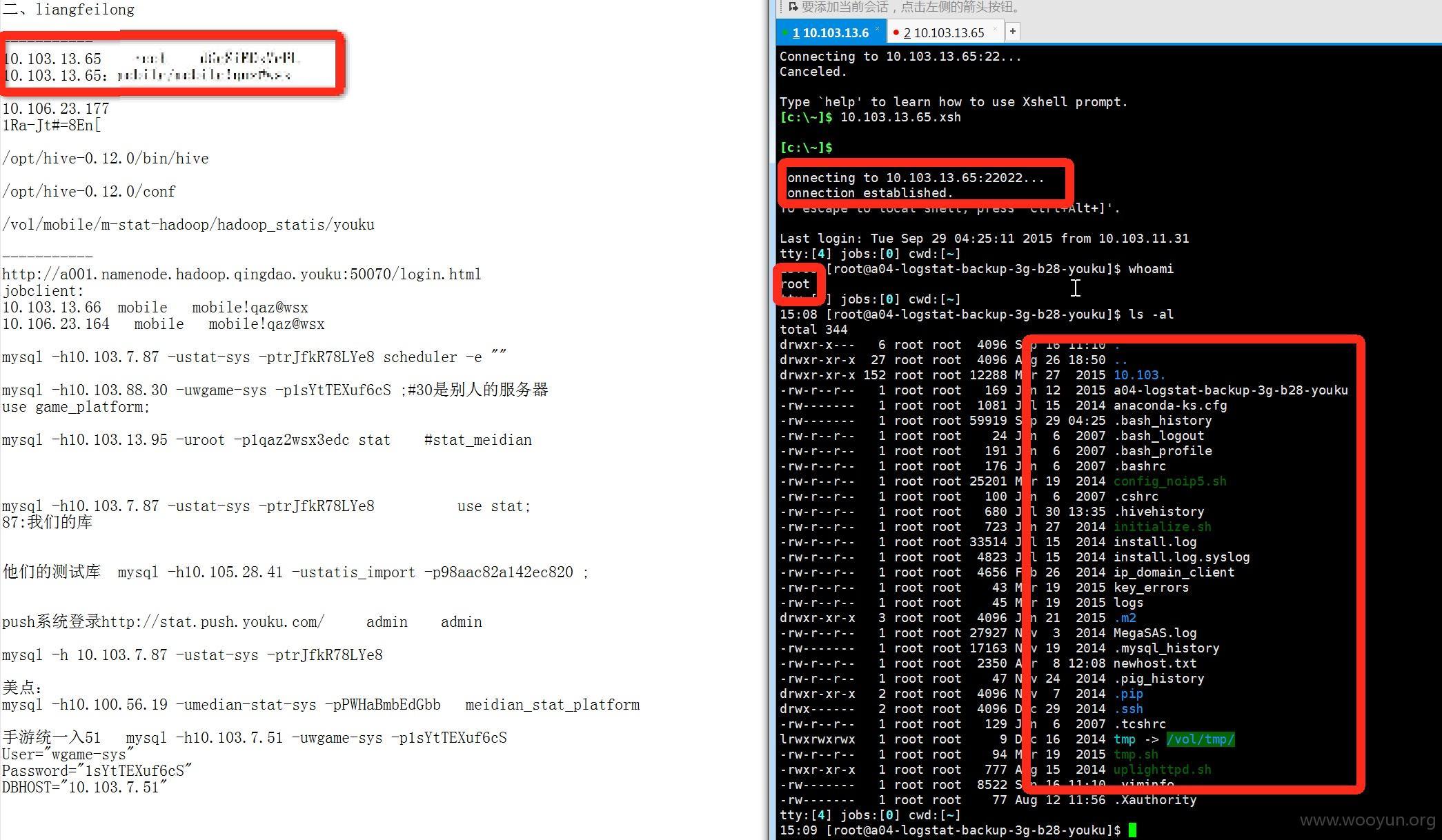

-liangfeilong(把密码都记在txt里发到邮件里那位)

root权限的机器,22022端口:

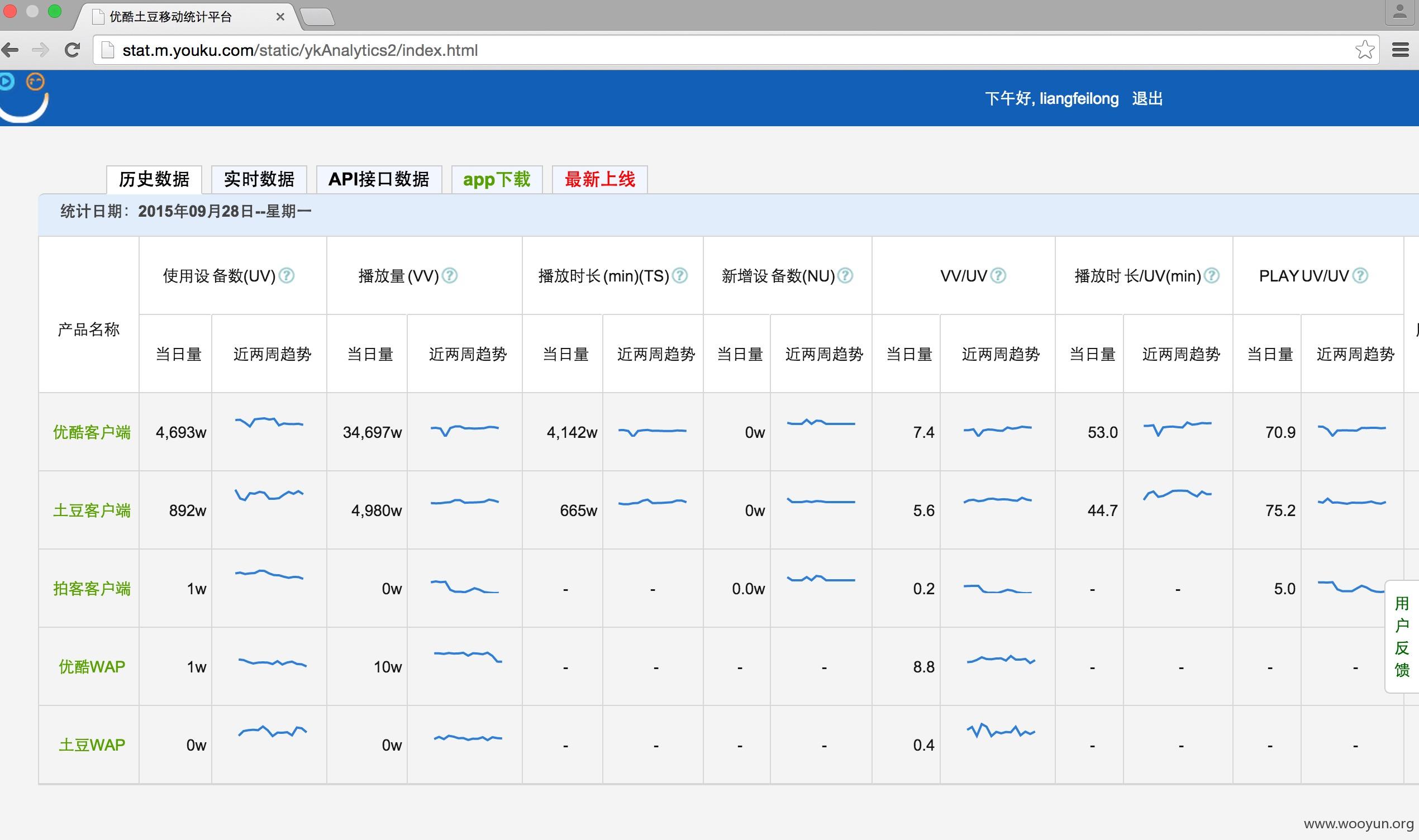

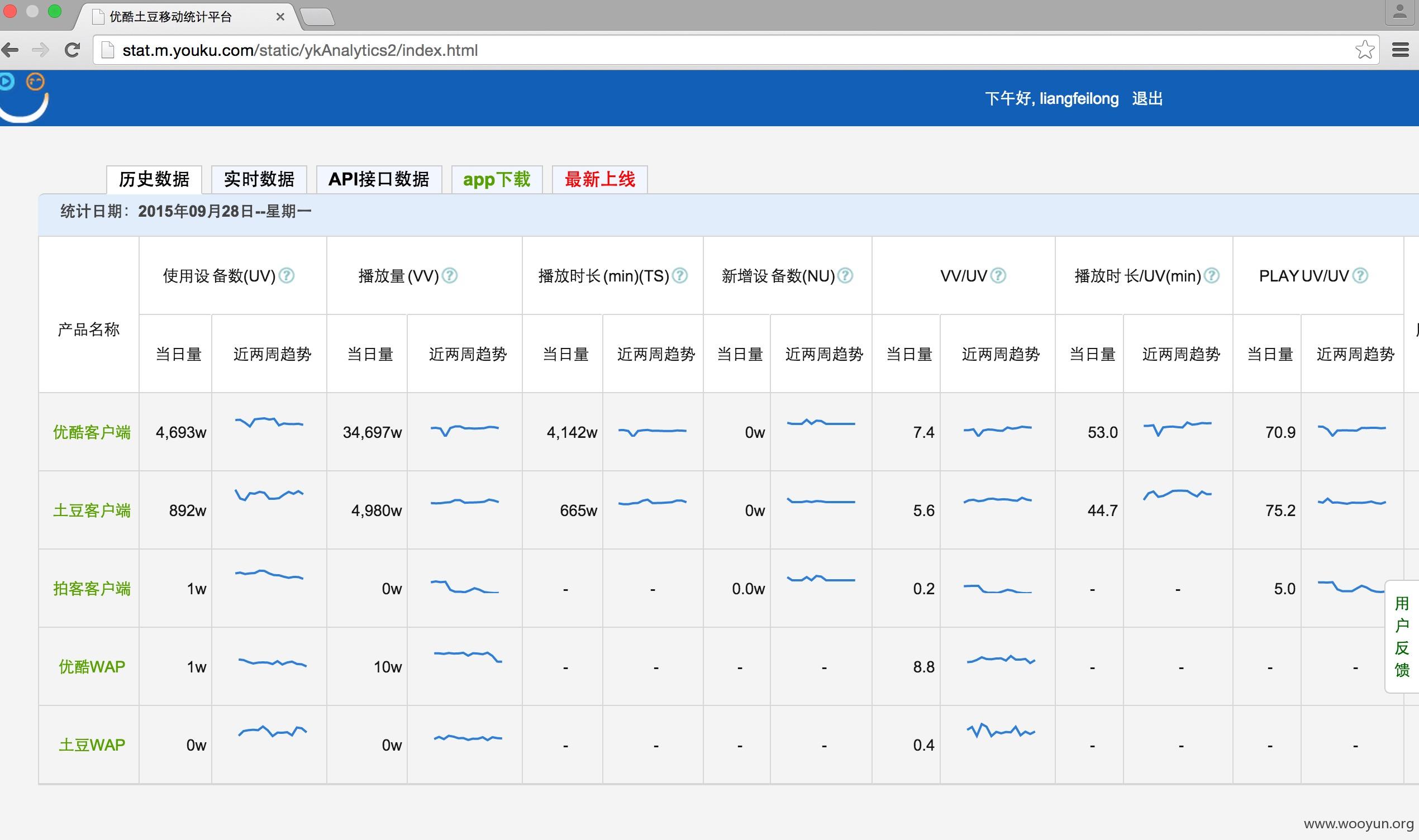

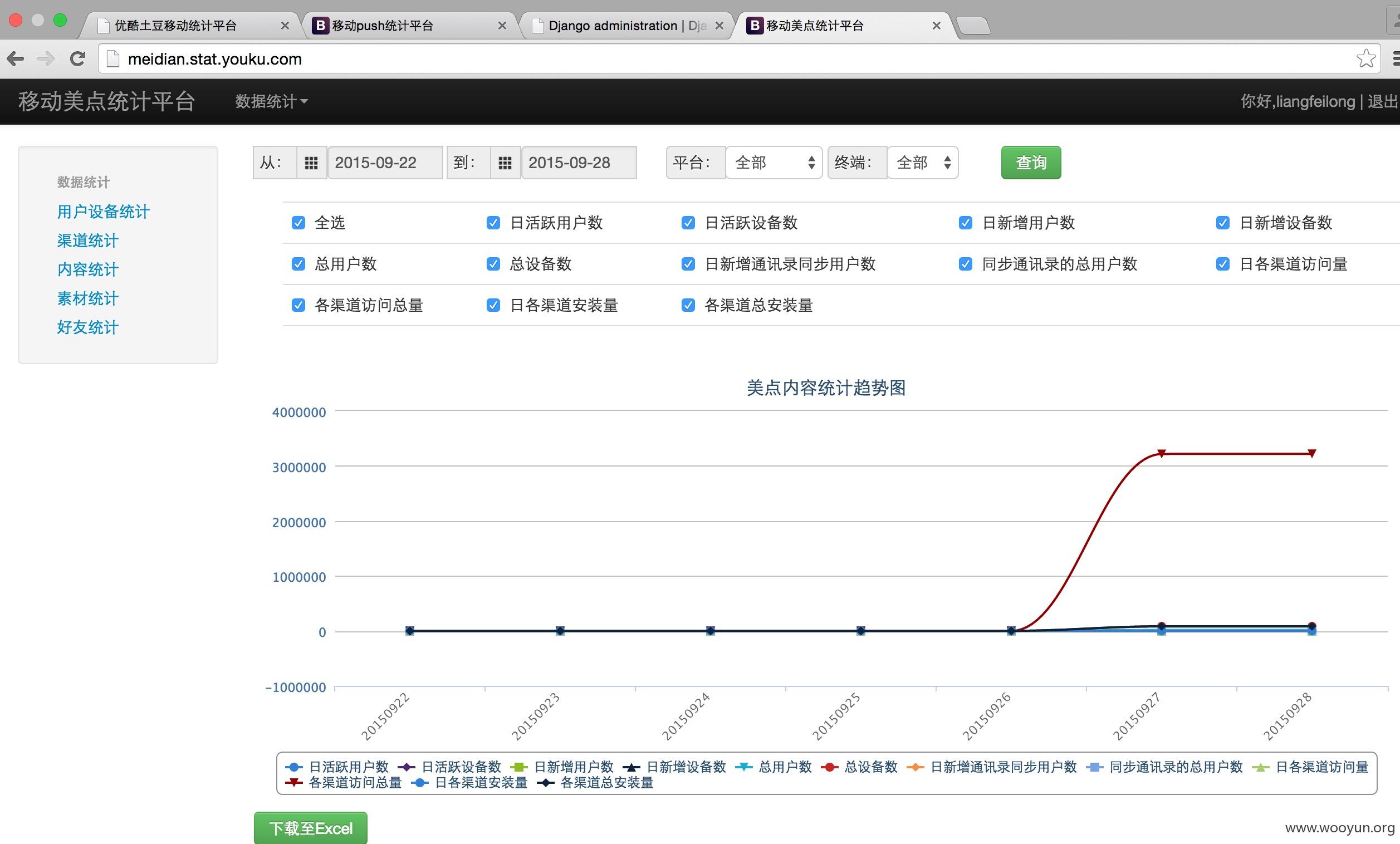

移动统计平台:

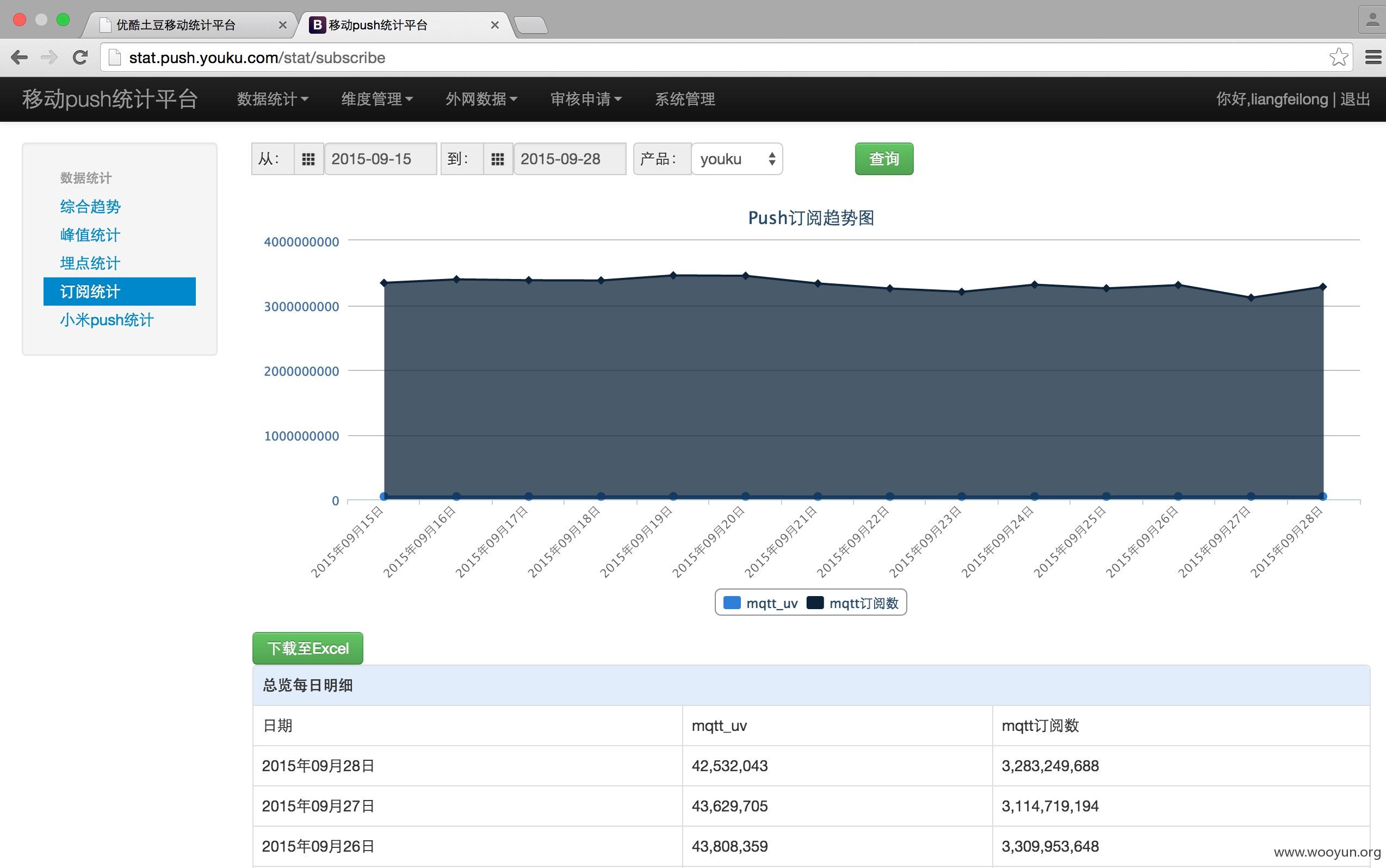

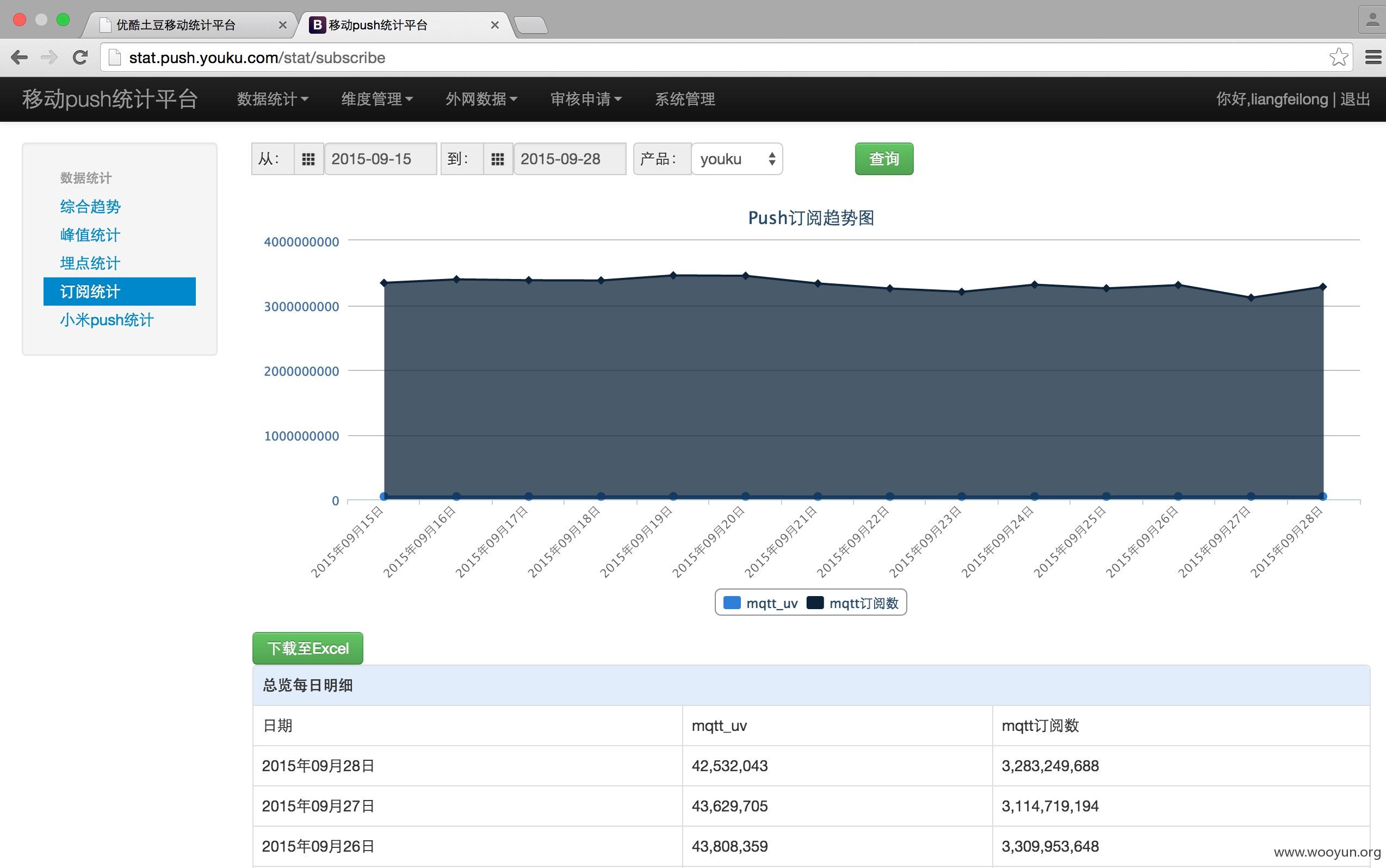

移动push统计平台:

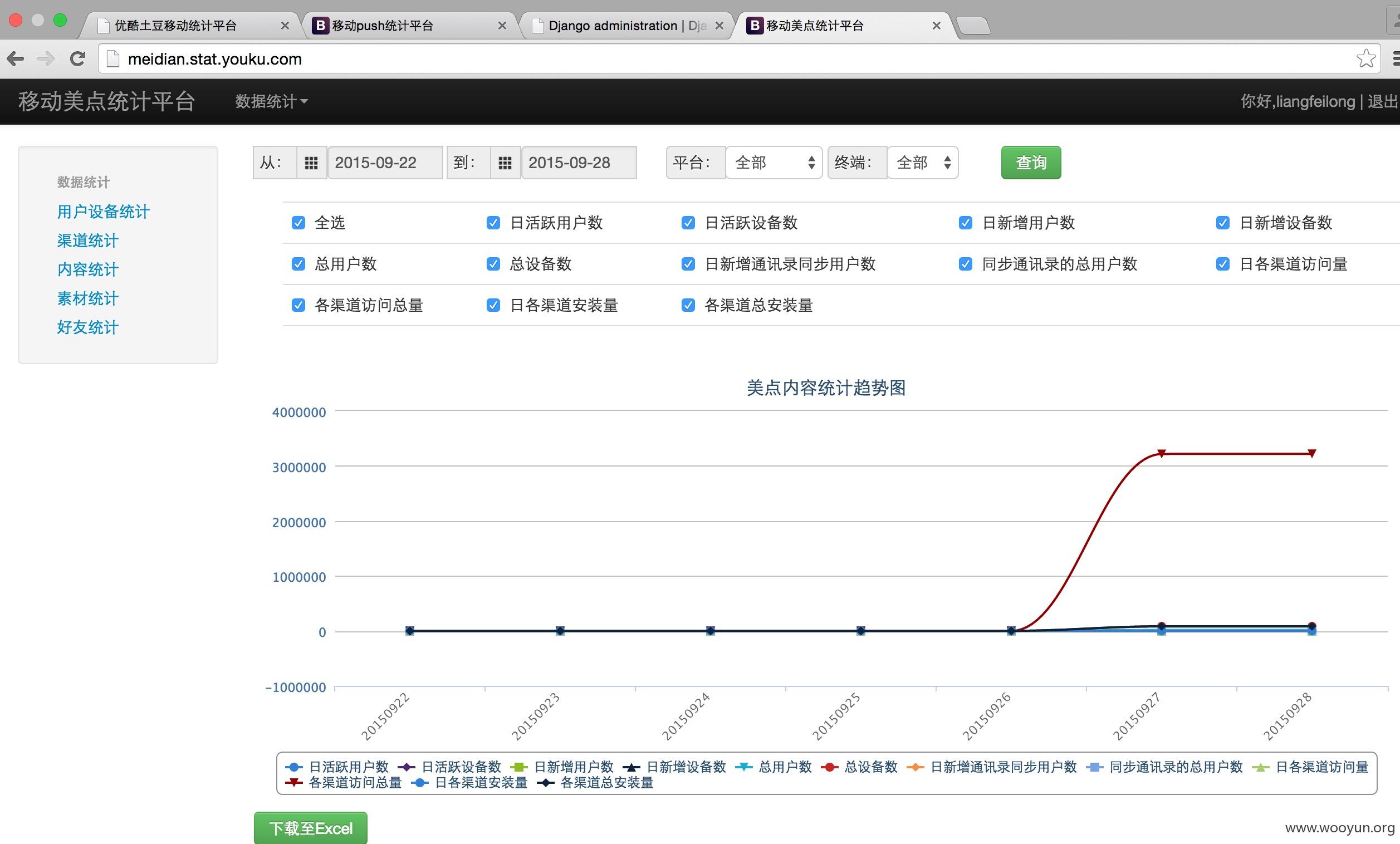

移动美点统计平台:

-fanghui泄漏mall商城源码和数据库信息:

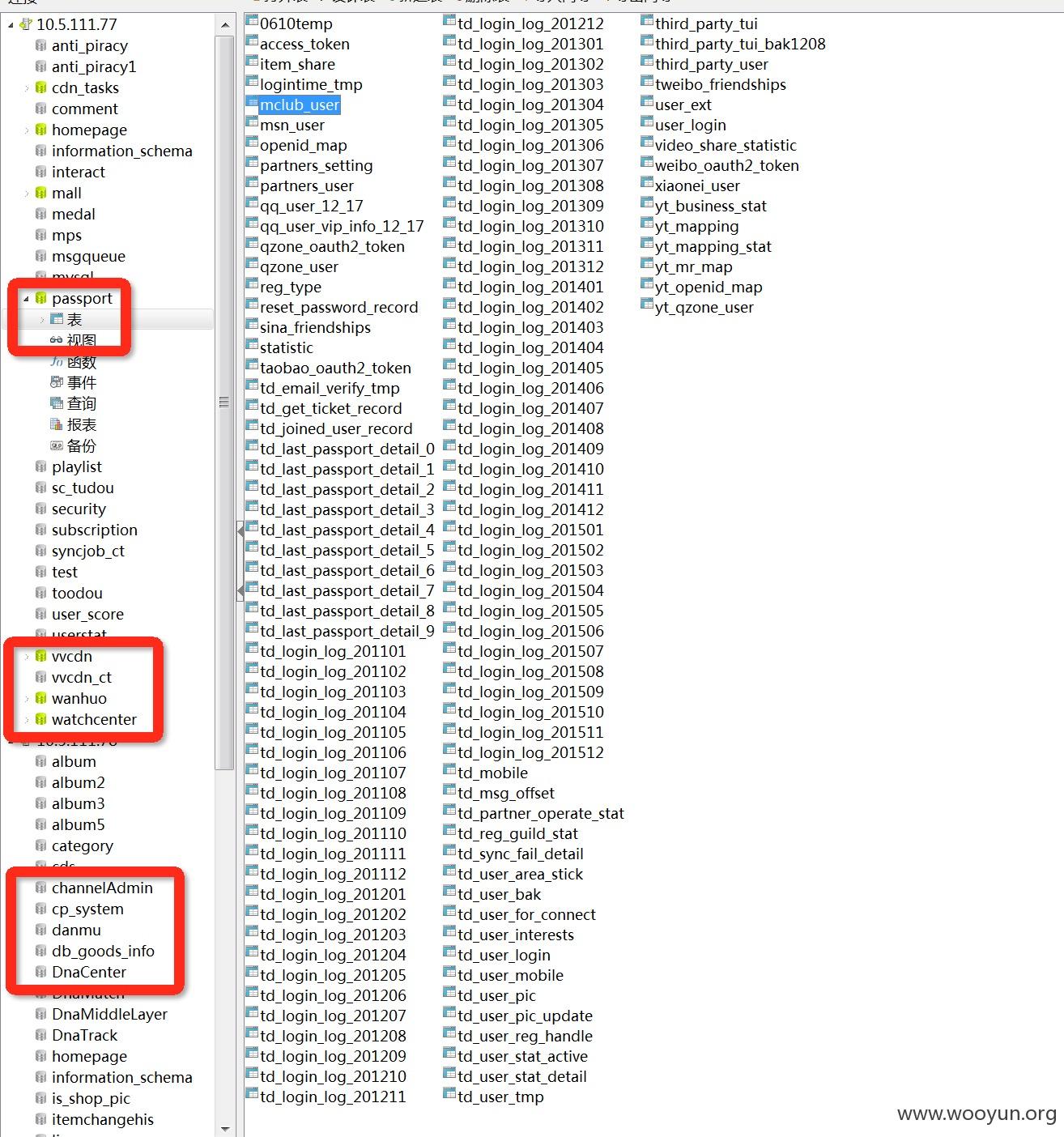

数据库有mall商城和各种后台管理的裤子:

上面提到fanghui还有近100台的商城机器(22022端口)和机器密码,但是密码不能用了,发个邮件问问其他人即可,及不进一步继续了

-zhangxinye泄漏的堡垒机和优酷后台管理系统|云平台系统信息

最后登陆堡垒机结束:

通过上面泄漏的信息也可以获取优酷后台管理系统和云平台代码了吧: