漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071974

漏洞标题:某通用型学习系统前台无限制Getshell(影响数百所学校)

相关厂商:国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-08-12 17:55

修复时间:2014-11-10 17:56

公开时间:2014-11-10 17:56

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-12: 细节已通知厂商并且等待厂商处理中

2014-08-17: 厂商已经确认,细节仅向厂商公开

2014-08-20: 细节向第三方安全合作伙伴开放

2014-10-11: 细节向核心白帽子及相关领域专家公开

2014-10-21: 细节向普通白帽子公开

2014-10-31: 细节向实习白帽子公开

2014-11-10: 细节向公众公开

简要描述:

贫僧来自河北曰:“Google收录5080000条”

详细说明:

详细说明:

0x00.

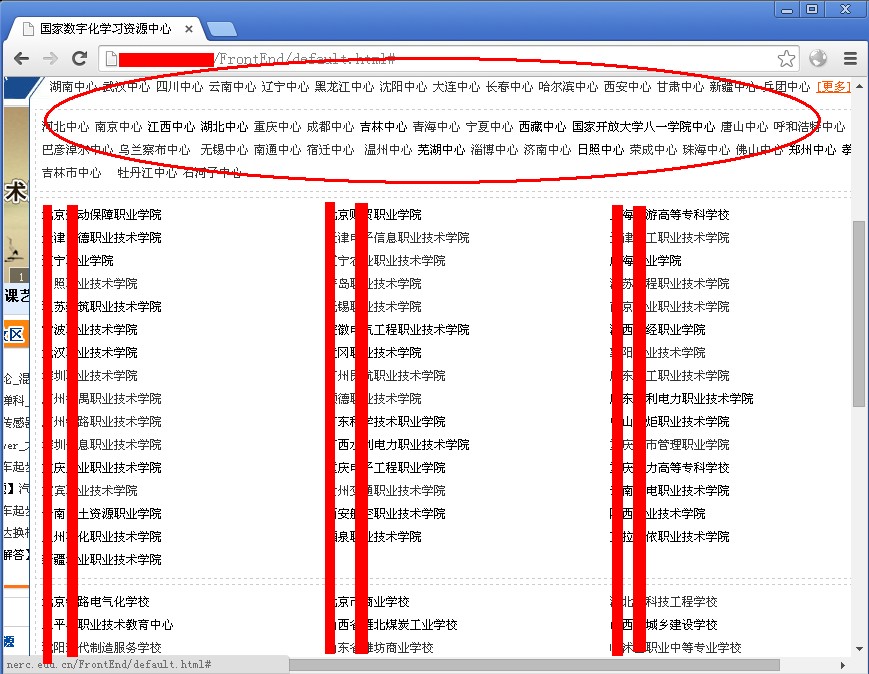

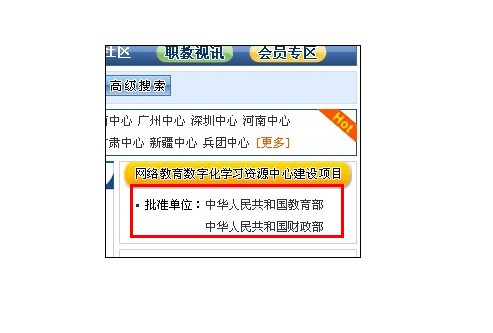

由中央广播电视大学现代远程教育开发的一套资源中心系统存在任意文件上传漏洞,可上传任意文件导致代码执行,影响全国所有分中心,几百所以上的学校。貌似主管是国家数字化学习资源中心。几乎涵盖全国所有省!!!

可以直接Getshell,危害太大了。

厂商:

浏览器无法完全展现所有案例,影响全国几乎所有省分中心的学习资源系统

谷歌对该系统的收入达到500万多条:

漏洞证明:

漏洞证明:

以下为漏洞报告,非利用方式,请不要恶意利用破坏,否则后果自负!漏洞在国家互联网应急中心处置后将进行打码处理。

0x01.

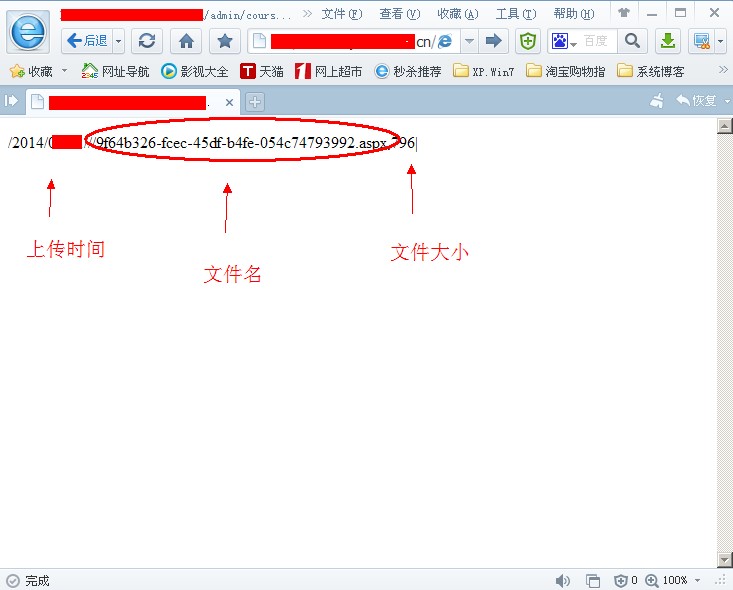

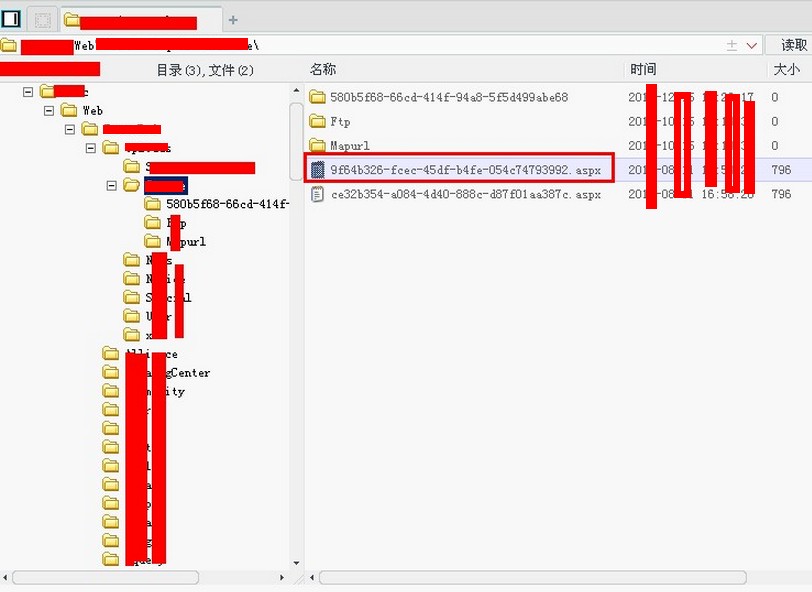

“uploadService.ashx”对上传的文件没有做任何判断导致用户可以上传任意文件。本地构造上传表单,上传后文件将存储在“FrontEnd\Uploads\Course\”目录下。

上传后会返回文件名:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-08-17 12:54

厂商回复:

CNVD确认并复现所述情况,根据测试结果,已经由CNVD向教育部教育管理信息中心,同时同步报给教育网应急组织——赛尔网络公司。教育部教育管理信息中心已经反馈向涉事单位主管部门协调。

最新状态:

暂无