漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071305

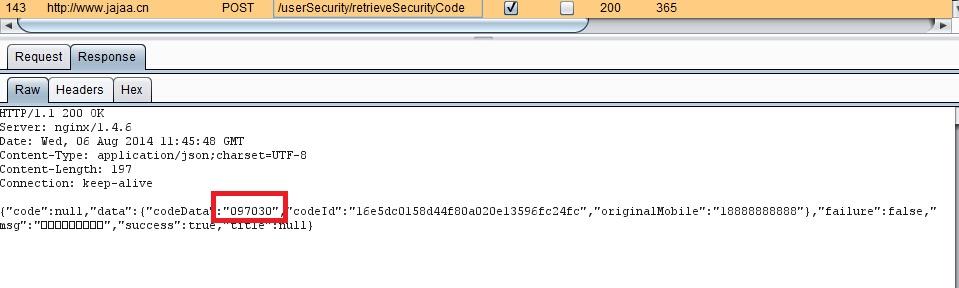

漏洞标题:加金消费养老平台温柔重置任意账户密码(银行卡等信息泄露)

相关厂商:www.jajaa.cn

漏洞作者: 番茄师傅

提交时间:2014-08-07 12:10

修复时间:2014-09-21 12:12

公开时间:2014-09-21 12:12

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-09-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

你懂的 高rank呀高rank 小礼物呀小礼物

详细说明:

漏洞证明:

修复方案:

你懂的 高rank呀高rank 小礼物呀小礼物

版权声明:转载请注明来源 番茄师傅@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![OL{DB]NQIFMJ%ER(7RHP%WI.jpg](http://wimg.zone.ci/upload/201408/0620003264366fa555ea0b13eb8fa58297d89a06.jpg)

![W8A@P[VVBGMV]E~VDHAB41M.jpg](http://wimg.zone.ci/upload/201408/06200049206cd8d98a7402f70e0c2ca1f48375dc.jpg)