漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134503

漏洞标题:中建技术中心漏洞全站沦陷

相关厂商:中国建筑股份有限公司

漏洞作者: Msyb

提交时间:2015-08-19 21:59

修复时间:2015-10-05 17:14

公开时间:2015-10-05 17:14

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-19: 细节已通知厂商并且等待厂商处理中

2015-08-21: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-08-31: 细节向核心白帽子及相关领域专家公开

2015-09-10: 细节向普通白帽子公开

2015-09-20: 细节向实习白帽子公开

2015-10-05: 细节向公众公开

简要描述:

多处漏洞,泄露内部信息,员工资料。

详细说明:

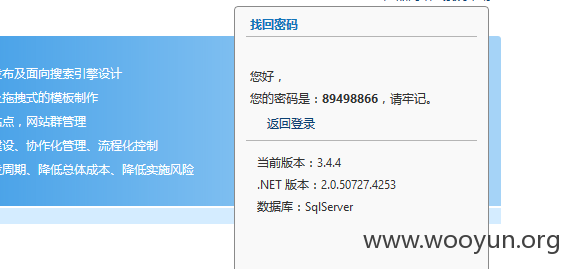

首先是主站http://**.**.**.**/,用的是siteserver cms而且版本很老,漏洞一大堆,忘记密码那里有一个设计缺陷。

禁用js输入用户名后直接点下一步,就可以直接看到密码。

然后进后台,很简单就可以拿到shell。

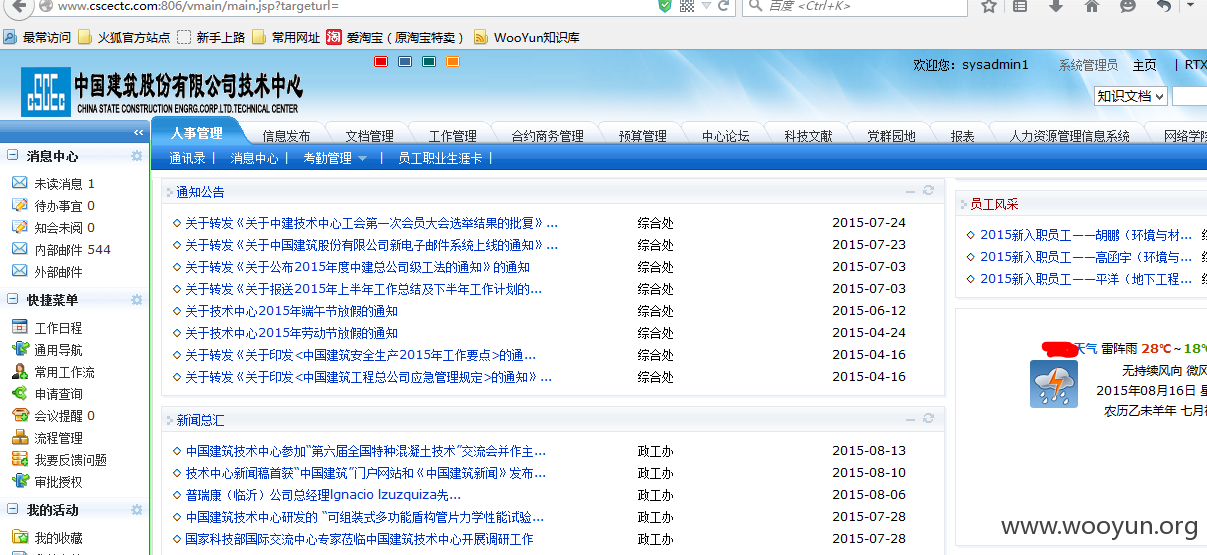

协同办公那里有一个注入,无需登录。

http://**.**.**.**:806/vmain/login.jsp

注入点:http://**.**.**.**:806/ServiceAction/com.velcro.base.GetDataAction?action=checkname&formid=

参数:formid

搞到管理员账号密码后进入,用户名sysadmin1,密码89498866

这里可以拿shell

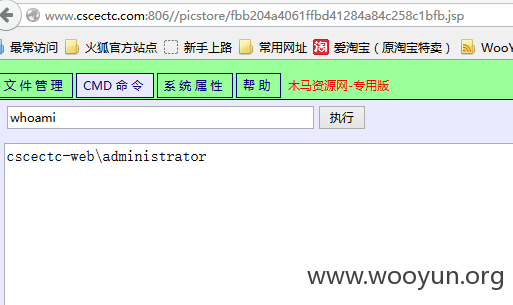

地址:http://**.**.**.**:806//picstore/fbb204a4061ffbd41284a84c258c1bfb.jsp无密码

管理员权限,就不进一步提权了。

漏洞证明:

http://**.**.**.**/css/qw.aspx 密码admin

还有一个菜刀马,http://**.**.**.**/css/wy.aspx密码chopper

sqlmap的log

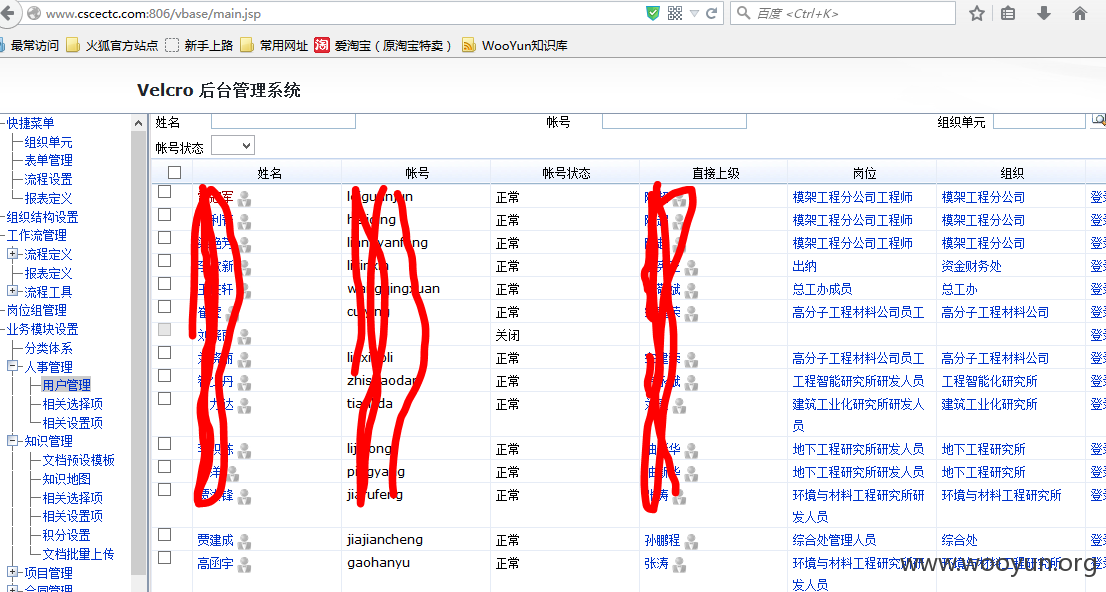

员工信息:

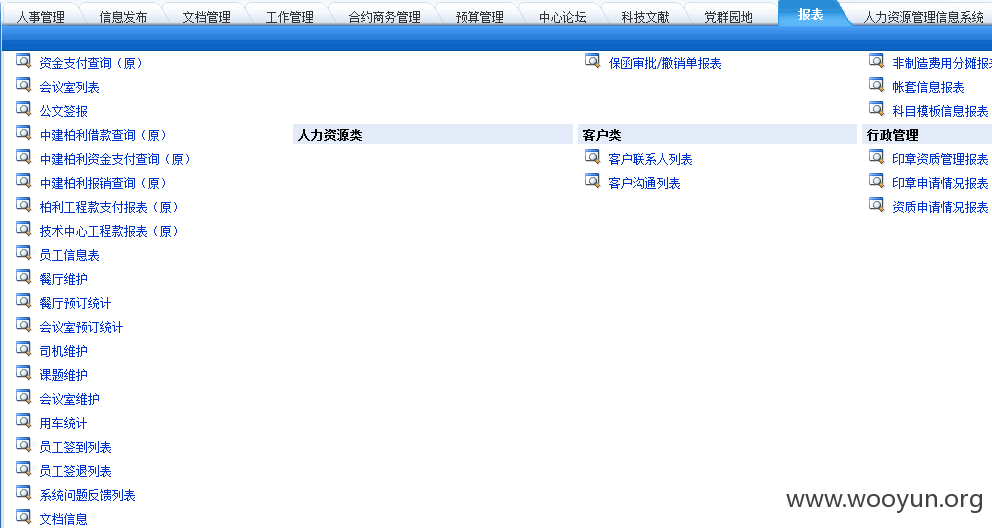

内部信息:

仅截图证明危害。

修复方案:

全部升级。

版权声明:转载请注明来源 Msyb@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-21 17:12

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无