漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071094

漏洞标题:某通用校园系统存在多个高危漏洞(注册逻辑错误&getshell)

相关厂商:国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-08-05 16:28

修复时间:2014-11-03 16:30

公开时间:2014-11-03 16:30

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-05: 细节已通知厂商并且等待厂商处理中

2014-08-10: 厂商已经确认,细节仅向厂商公开

2014-08-13: 细节向第三方安全合作伙伴开放

2014-10-04: 细节向核心白帽子及相关领域专家公开

2014-10-14: 细节向普通白帽子公开

2014-10-24: 细节向实习白帽子公开

2014-11-03: 细节向公众公开

简要描述:

前人注射首页,我这里多个高危漏洞应该首页吧,管理员看完请删除这句话哈!

详细说明:

*************************关于北京创星伟业软件技术有限公司开发的教育系统的漏洞报告**********************

#1.某大牛提交过这样一个漏洞 WooYun: 通用性SQL注射漏洞之1(影响北京市所有幼儿园中小学等) ,一个SQL注射漏洞后来测试发现厂商已经完全修复了,想了一下这厂商太TM注重安全了,必须为他找点漏洞来。于是就有了现在的杰作!以下漏洞打包提交了,不一一单刷了。其实的确厂商的客户非常广泛,看看厂商的主页吧。

官网部分案例。

漏洞证明:

【声明:以下测试纯属白帽子安全测试,避开网站访问高峰期,未影响网站的正常运行,未获取任何有效数据,出于对厂商的安全考虑,将在国家互联网应急中心通报确认后对域名进行打码处理。感谢您的支持与理解。】

★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★

以例子:“http://www.x***.org”作为一次安全测试。

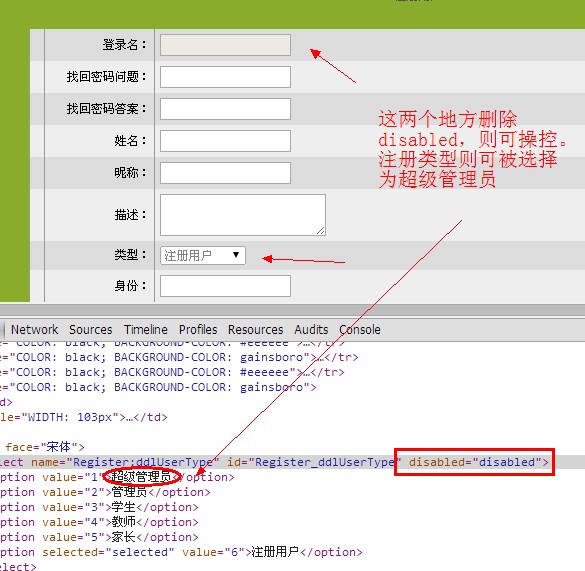

#2.漏洞1:可随意注册“超级管理员”。(漏洞危害评级:高危)

在“register.aspx”中注册用户可以将注册用户的类型修改为超级管理员,整改注册页面中已经将用户名和用户类型disabled掉了,但其实我们知道通过某些浏览器的功能可以将其删除造成可以自由操作该区域。

或者在注册的时候抓取数据包,将"Register:ddIUserType"的值改为1也是可以做到的。超级管理员是可以登录admin/index.aspx后台的,关于后台怎么操作我就不去研究了。

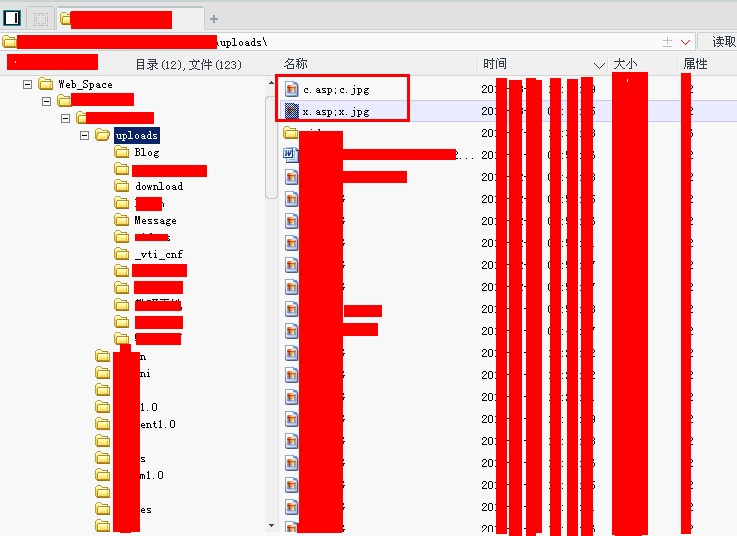

#3.前台无限制Getshell(漏洞危害评级:高危):

AjaxFileHandler.ashx完全没有判断文件的合法性导致用户可以上传任意文件,无需登录可本地构造表单上传:

随便上传一个asp的程序

#4.任意文件上传2.(配合IIS6.0解析漏洞,据发现该所有客户网站均使用IIS6.0的容器)(漏洞危害评级:高危)

漏洞地址:

无需登录可访问该目录,然后配合IIS6.0的解析漏洞上传一个名称类似:x;asp;x.jpg图片合成的shell。

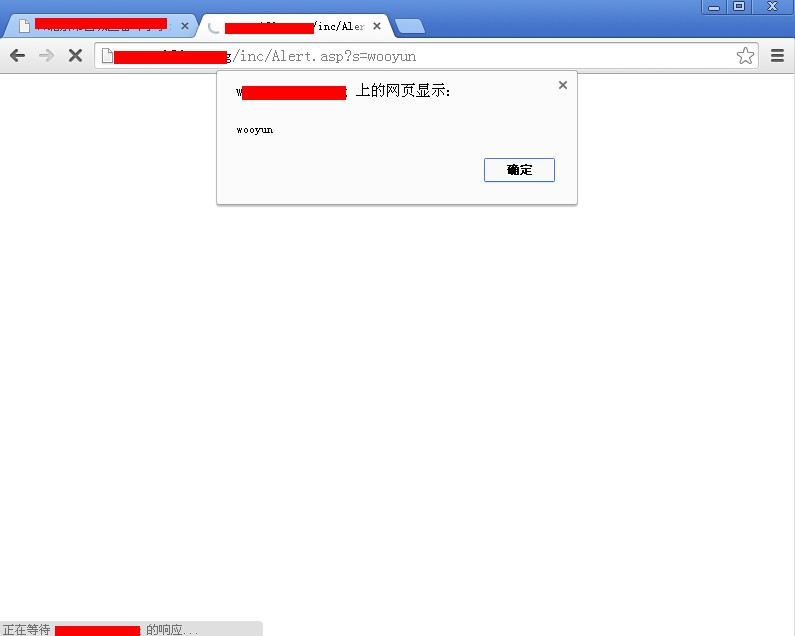

#5.XSS跨站攻击漏洞(漏洞危害评级:低危)

跨站攻击我相信一定是很多的,比如说留言本,论坛之类的。这里还附带了一个自带的跨站脚本文件:

其它的XSS不研究了,都没吃饭在测试呢。

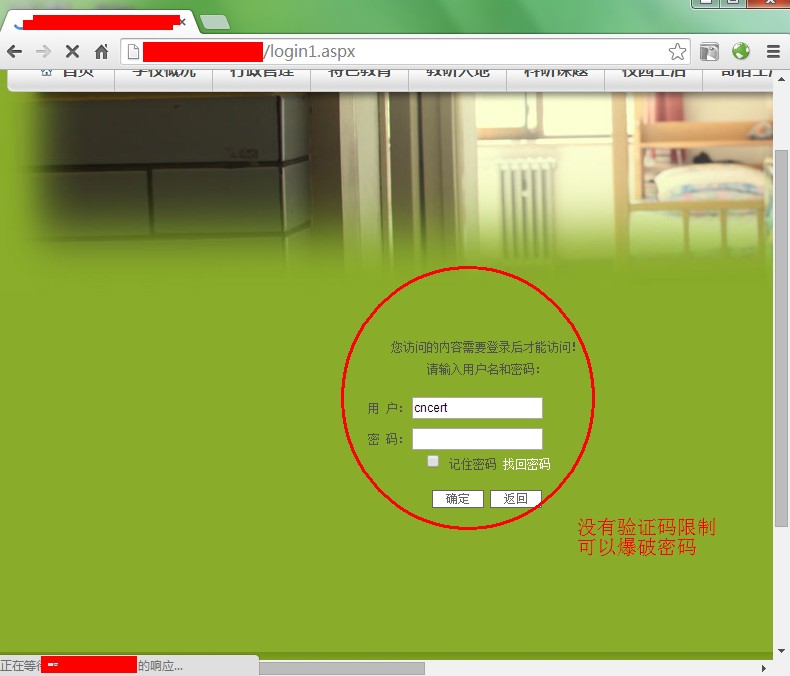

#6.设计缺陷导致管理员密码可被爆破(漏洞危害评级:中危):

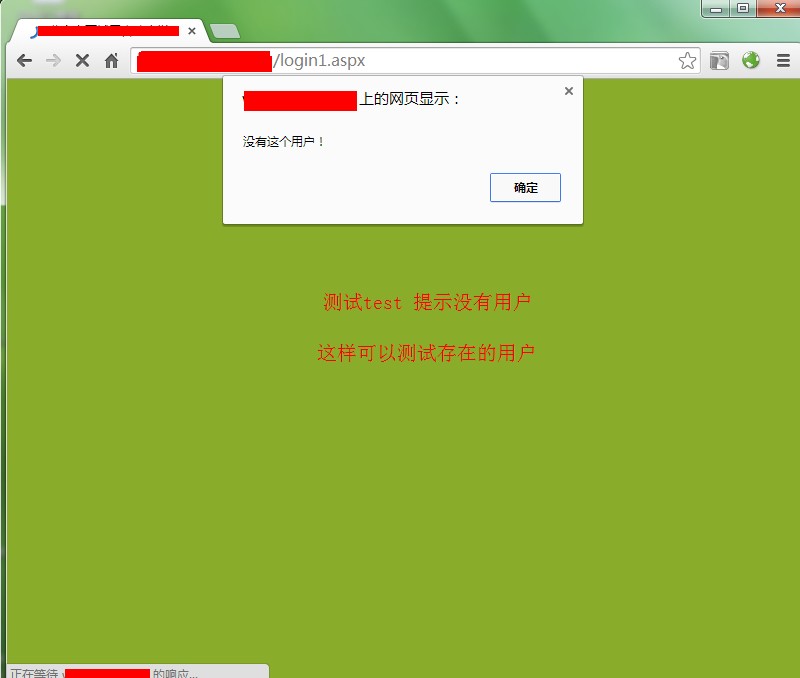

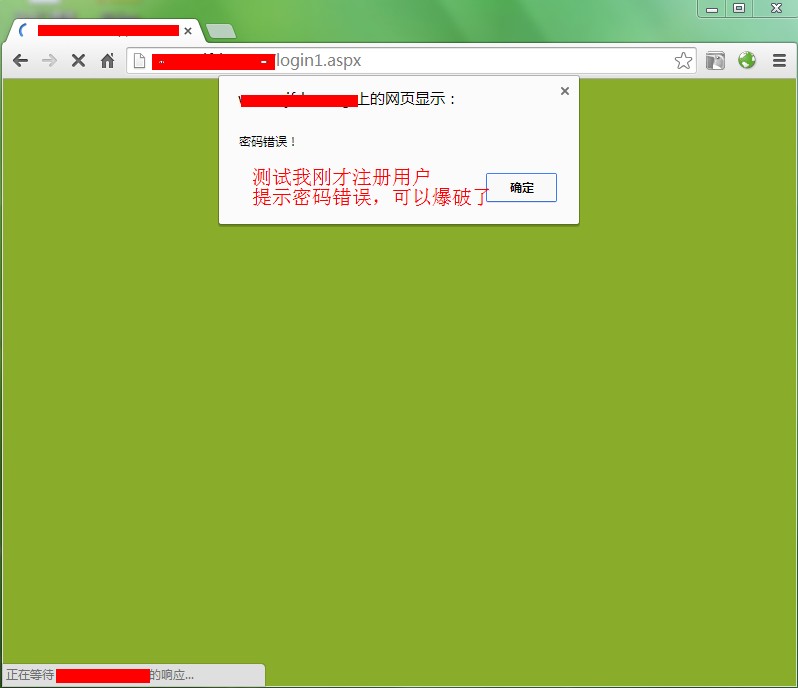

在“login1.aspx”这个文件中,没有对登录进行验证码的限制,导致可以使用户抓取数据包进行无限制地提交,通过返回信息或文件长度来爆破管理员的密码。

猜测存在的用户:

如果猜测成功,可以对密码进行爆破:

点到为止吧,相信还有很多安全问题的~以上测试中上传的文件已删除。我们相信一个注重安全的厂商对漏洞一定非常地重视,并且会做好产品的更新与升级,将产品做得更好,客户更会信赖和支持厂商开发的系统。希望每一个厂商尊重这些白帽子挖掘的漏洞,并升级产品系统和提醒客户升级,最后还想说一句:“网站都在一个服务器上,并且存在可跨目录的权限,这样如果一个网站被沦陷就可造成其它网站沦陷。所以厂商这里是不是考虑一下对服务器做一些安全设置?”

修复方案:

请国家互联网网应急中心通报给厂商,顺便问一下之前的漏洞有没有修复,其实就是修复了哈!对于如此注重安全的厂商不如叫厂商来乌云注册咯~众测一次吧!这里很多审计大牛

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-08-10 09:30

厂商回复:

最新状态:

暂无