漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094137

漏洞标题:杭州连连科技分站S2-016命令执行可被内网渗透

相关厂商:连连科技

漏洞作者: PSoul

提交时间:2015-01-27 15:09

修复时间:2015-03-13 15:10

公开时间:2015-03-13 15:10

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

浙江连连科技有限公司是一家提供便利支付服务的网络服务商。连连科技开发出了一套极具竞争力的支付交易支撑平台,并且建立了覆盖浙江全省的代理商网络,可以有效支持电子化消费品、公共事业以及电信增值服务等的交易支付。

详细说明:

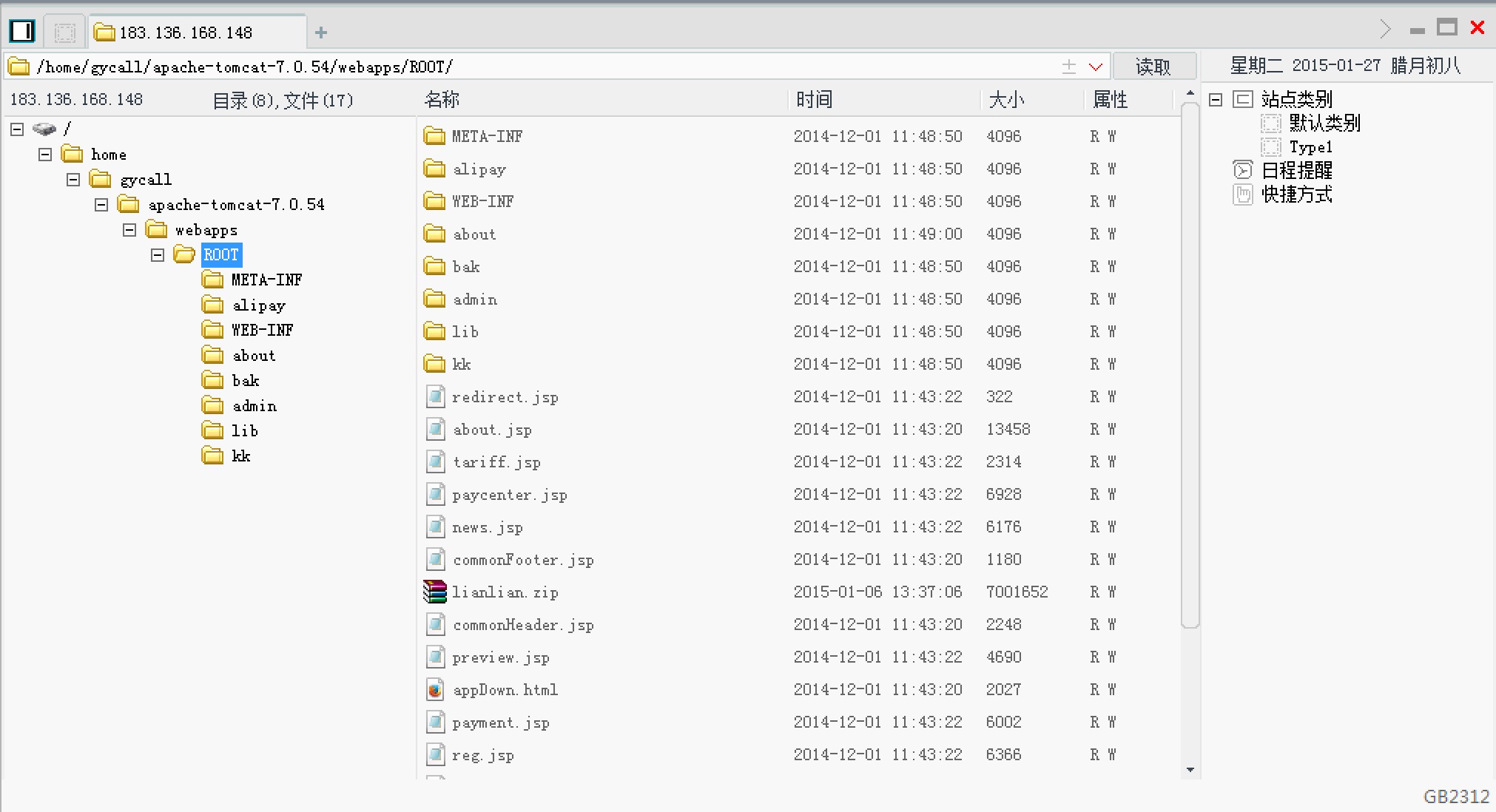

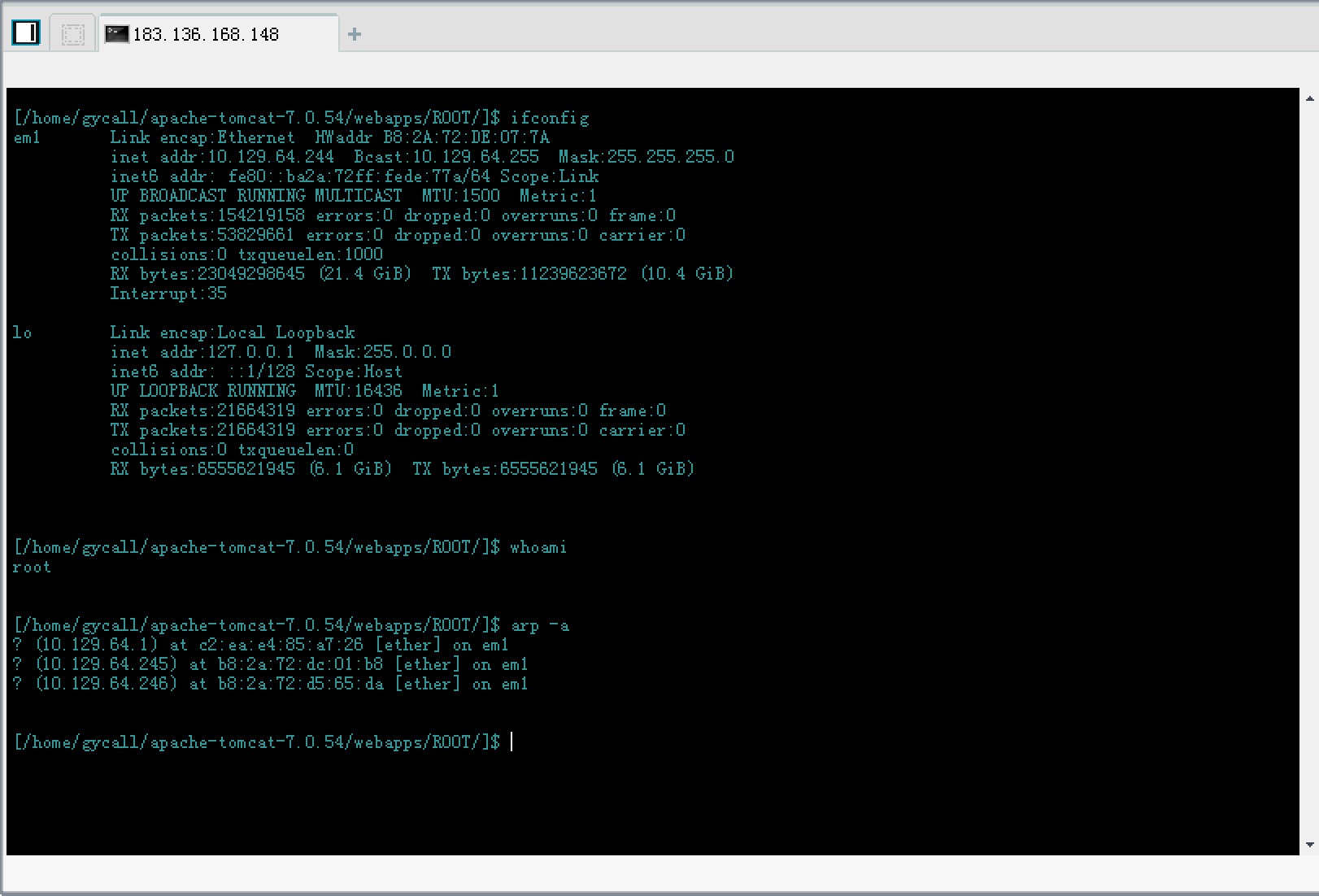

存在漏洞的地址是

http://183.136.168.148:8081/about/show.action

通过页面底端以及其他渠道可知这是连连科技下属站点

漏洞证明:

修复方案:

升级Struts2框架,清除webshell,审计数据库看是否被脱裤

版权声明:转载请注明来源 PSoul@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝