漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068386

漏洞标题:金银猫两个分站SQL注入

相关厂商:金银猫

漏洞作者: S4M

提交时间:2014-07-17 16:50

修复时间:2014-08-31 16:50

公开时间:2014-08-31 16:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-17: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

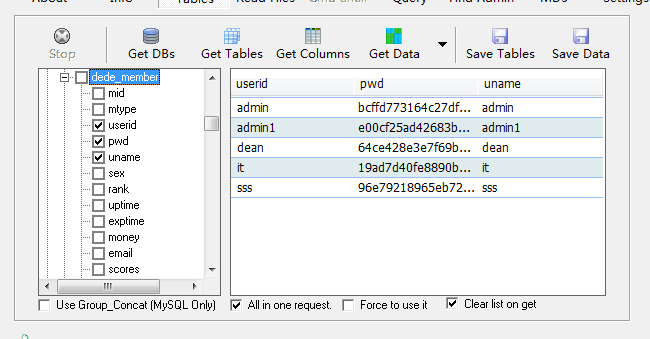

用的是DEDE 补丁未打 导致SQL注入

详细说明:

http://news.jinyinmao.com.cn/

http://help.jinyinmao.com.cn/

该俩个域名用的都是dede

漏洞存在于前段时间的

/plus/recommend.php

后台做了限制 vpn没爆出来

没getshell

漏洞证明:

System User: root@localhost

Host Name: htjr15

Installation dir: /usr

DB User & Pass: root:*FC0C5DBE51C3BACA9CEC954571CF53C244D3B832:localhost

root:*FC0C5DBE51C3BACA9CEC954571CF53C244D3B832:hzjr38

root:*FC0C5DBE51C3BACA9CEC954571CF53C244D3B832:127.0.0.1

root:*FC0C5DBE51C3BACA9CEC954571CF53C244D3B832:

::localhost

::hzjr38

debian-sys-maint:*6BBBDBAA1F2773F072F76F5E98E54226F6980836:localhost

Data Bases: information_schema

amp_news

dedecms

mysql

performance_schema

test

修复方案:

之前去面试过

打电话给我面试的据说是来自同性交友网乌云的

说留了个后门问我能不能找到

我问他是不是shell

他说是

我哦哦哦

打补丁打补丁打补丁打补丁打补丁打补丁打补丁打补丁

版权声明:转载请注明来源 S4M@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝