漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-040110

漏洞标题:添富现金宝现金宝多个严重漏洞(可抢占他人账号)

相关厂商:添富现金宝

漏洞作者: hqdvista

提交时间:2013-10-18 10:35

修复时间:2013-12-02 10:36

公开时间:2013-12-02 10:36

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-18: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-12-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

添富现金宝是余额宝之后横空出世的另一个屌丝的理财,号称利率5.4%,但网站体验极差,且存在重大安全漏洞,可完成屌丝逆袭高帅富的梦想。

详细说明:

现金宝在找回密码页面将手机号码写在网页中,导致修改后可以将重置短信密码发送至任意号码,进而重置用户账户。同时还存在短信炸弹的问题。

漏洞证明:

某一天屌丝发现现金宝的利率这么高

于是为了多挣点卫生纸撸管钱,打算把钱从余额宝转点出去

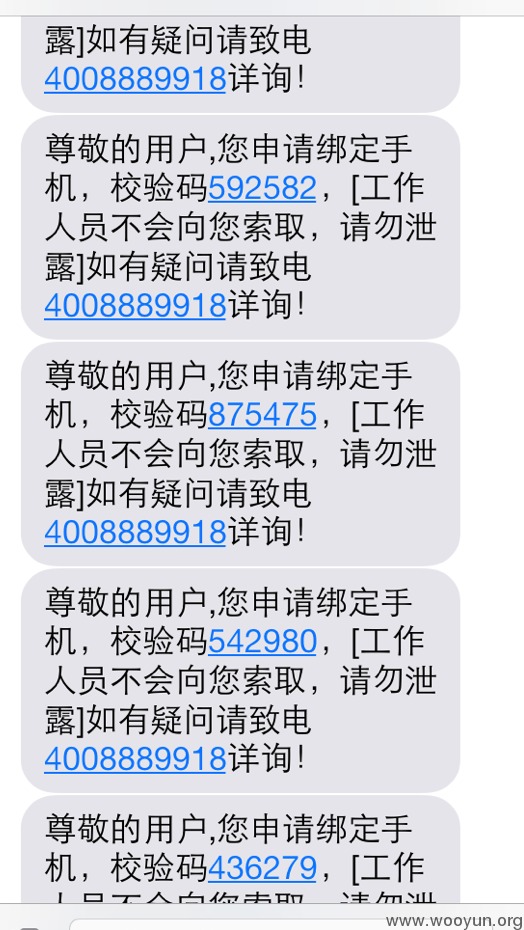

结果先不说网站做的极烂,首先在手机验证的地方有短信炸弹,不停地发请求就可以不停发短信。

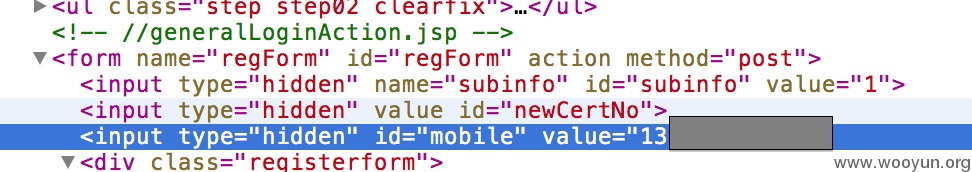

在注册的时候发现手机验证通过后,在填写个人信息的时候号码是写在网页里面的。

于是猜想找回密码的时候估计也会这么干。

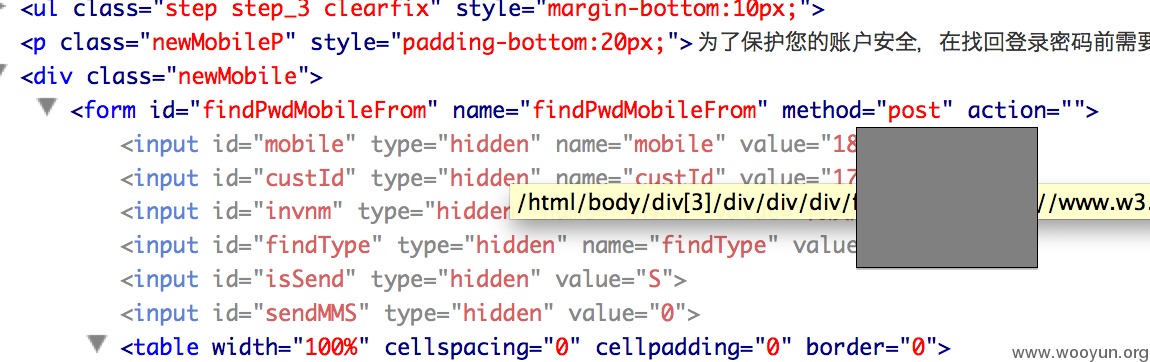

于是来找回下密码,先要求输入身份证和姓名,呵呵,这个到处都是,更别说2kw泄露之后,然后就来到了发送短信验证码的页面:

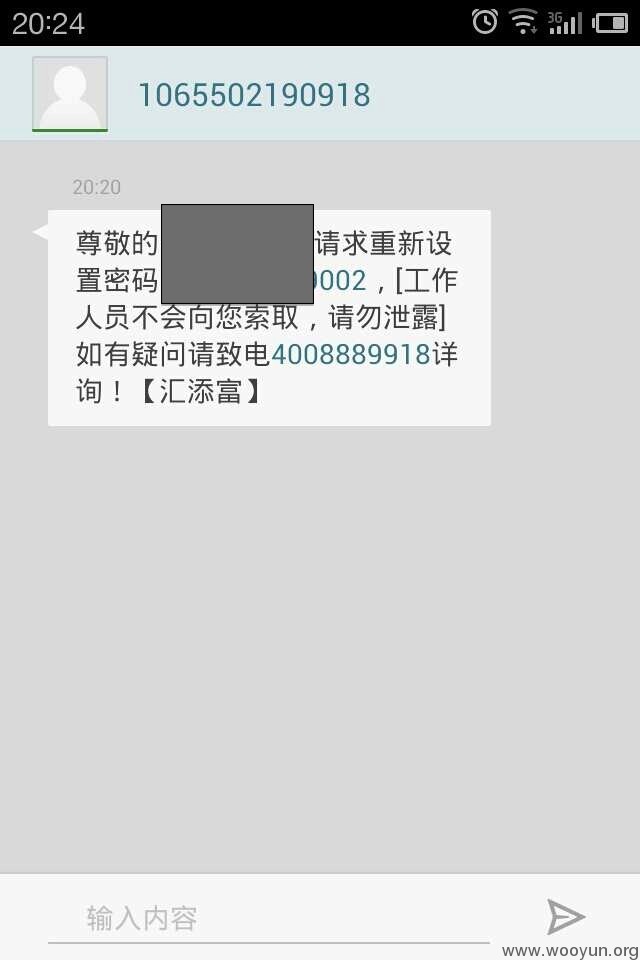

改掉手机号,在另外一个手机上收验证码

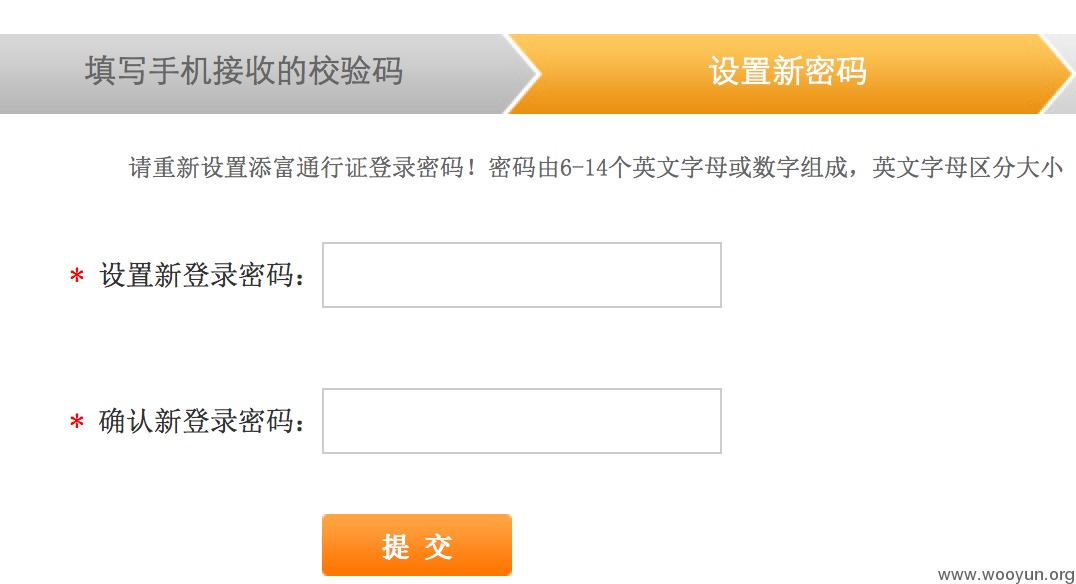

成功拿到验证码,输入进入重置界面

只能呵呵了

另外重复请求验证码也不会ban掉,目测也可以爆破

修复方案:

安全体系太差,开发没有任何安全意识,犯得都是经典错误

版权声明:转载请注明来源 hqdvista@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝