漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067660

漏洞标题:南京审计学院某网站注入、任意上传等致使上百名学生个人信息泄露

相关厂商:nau.edu.cn

漏洞作者: nauscript

提交时间:2014-07-07 09:11

修复时间:2014-08-21 09:12

公开时间:2014-08-21 09:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-07: 细节已通知厂商并且等待厂商处理中

2014-07-07: 厂商已经确认,细节仅向厂商公开

2014-07-17: 细节向核心白帽子及相关领域专家公开

2014-07-27: 细节向普通白帽子公开

2014-08-06: 细节向实习白帽子公开

2014-08-21: 细节向公众公开

简要描述:

新增加的一个系统漏洞颇多,并导致众多学生的身份证、照片等敏感信息泄露,本来打算过段时间有空再写,这个系统最近用的比较频繁,而且已经发现了偷走妹子信息的后门!

详细说明:

刚看到学校新开了一个助学二学历预报名系统,就顺手一试,问题还不少

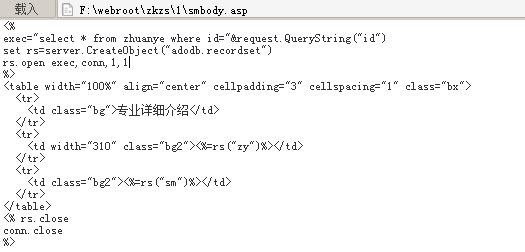

首先注入点http://zkzs.nau.edu.cn/1/sm.asp?id=1

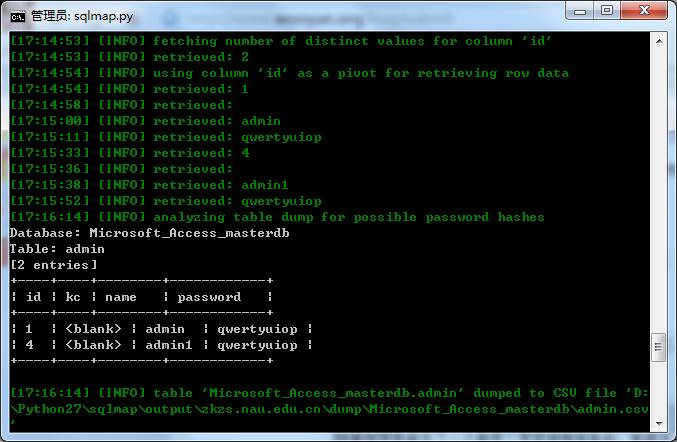

很快就跑到了后台管理密码,还是明文存储,另外这个密码直接就是一个弱口令,q开头、p结尾,看看键盘就知道了

进入后台

预报名了二学历的妹子真不少,身份证(qq字段)、手机、宿舍(想想还有点小激动呢)、班级、学号等等信息都有

学长的打码技术有限。。。。不要吐槽我。。。

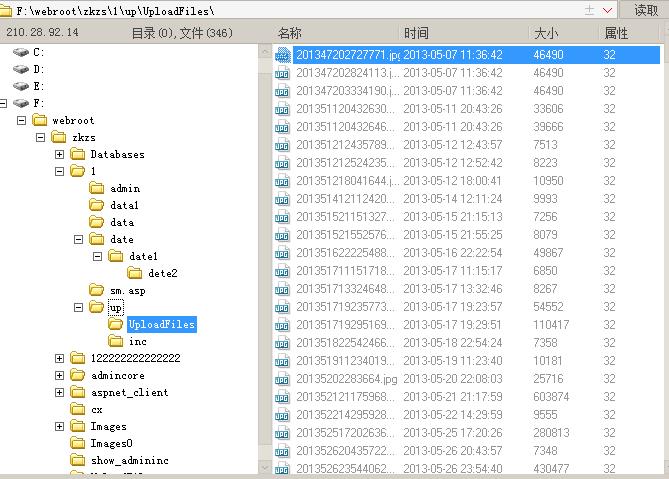

因为本来就有这个系统主站的后门(好吧,我错了,写完这个我就去提交另一个洞洞。。。),所以直接菜刀连上去,看到上传处妹子的照片真尼玛多

然后在一堆图片里看到。。。。耶呵,有人来过,5月21号和6月18号,都是"时间戳.asp",应该还有上传漏洞,怀揣着保护学妹的各种伟大精神,再看看去

退出管理后,妹子们的信息照样看,没有任何过滤和验证措施,猜猜id呗

比如:http://zkzs.nau.edu.cn/1/admin/u_u.asp?id=1893

点击修改和删除没有任何权限验证

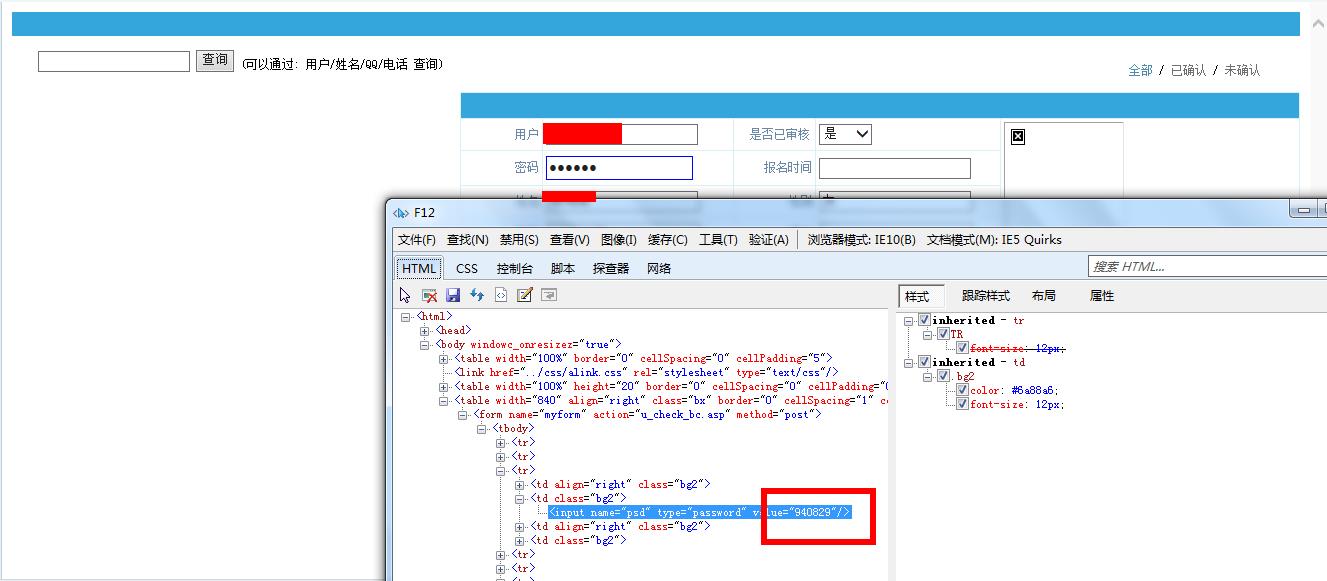

然后我们点击修改,按F12,妹子的密码静静的躺在那里。。。。

漏洞证明:

如上

修复方案:

可以看到smbody.asp接收“id”参数时未有任何过滤就直接进入数据查询了,好典型的注入点。。。。。。

敏感信息要做好权限限制访问,密码不要太弱。。。

上传处还要加强限制

记得把那些无聊人士的后门删了,密码都是5858

版权声明:转载请注明来源 nauscript@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-07-07 09:23

厂商回复:

感谢!

最新状态:

暂无