漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033990

漏洞标题:中兴某分站多处安全问题致可拿webshell及大量敏感信息泄露

相关厂商:中兴通讯股份有限公司

漏洞作者: nauscript

提交时间:2013-08-13 10:12

修复时间:2013-09-27 10:12

公开时间:2013-09-27 10:12

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-13: 细节已通知厂商并且等待厂商处理中

2013-08-14: 厂商已经确认,细节仅向厂商公开

2013-08-24: 细节向核心白帽子及相关领域专家公开

2013-09-03: 细节向普通白帽子公开

2013-09-13: 细节向实习白帽子公开

2013-09-27: 细节向公众公开

简要描述:

中兴某分站多处安全问题致大量敏感信息泄露并成功上传webshell拿下服务器,并可进一步渗透局域网 给个高分吧,看在我再次关注的份上礼物也可以有啊。。。。

详细说明:

中兴e读:http://support.zte.com.cn

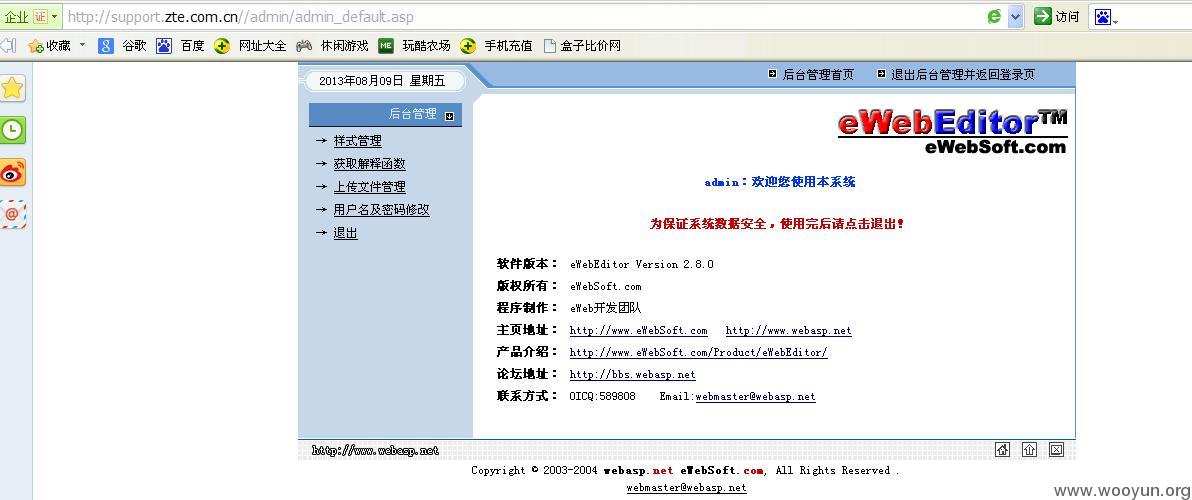

#----#eWebEditor弱口令

http://support.zte.com.cn//admin/ admin弱口令直接登入

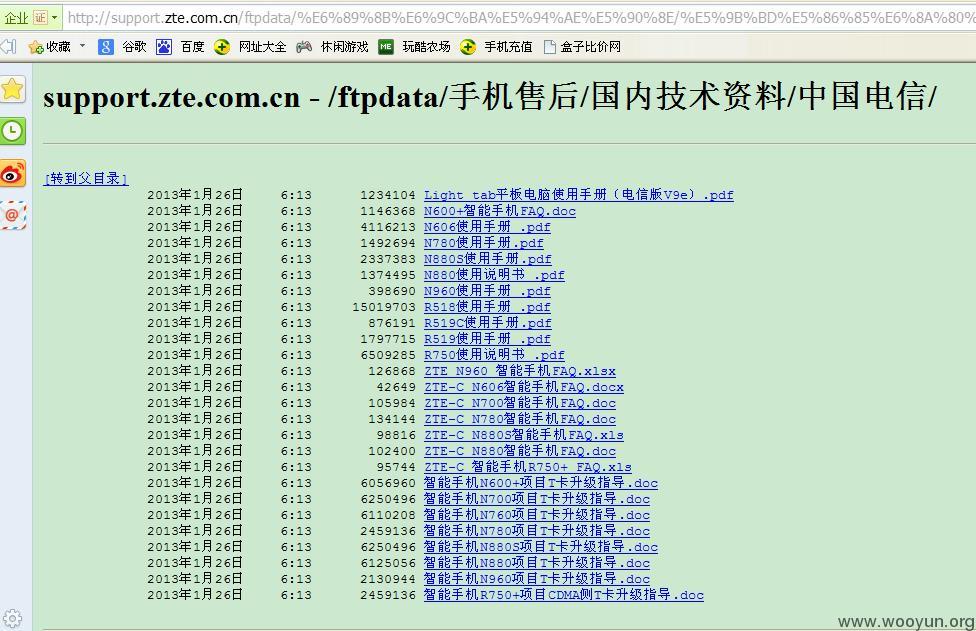

#----#目录ftpdata遍历致大量信息泄露

http://support.zte.com.cn/ftpdata/

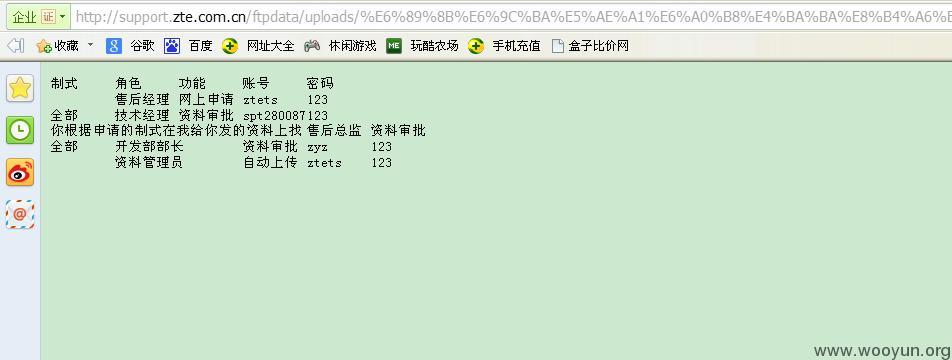

泄露的文件信息量很大,包括大量的技术资料、内部培训ppt、客户信息甚至还有一些管理的密码帐号

还有部分内网相关的信息、截图资料,碍于篇幅就不一一发了 总之信息泄露十足

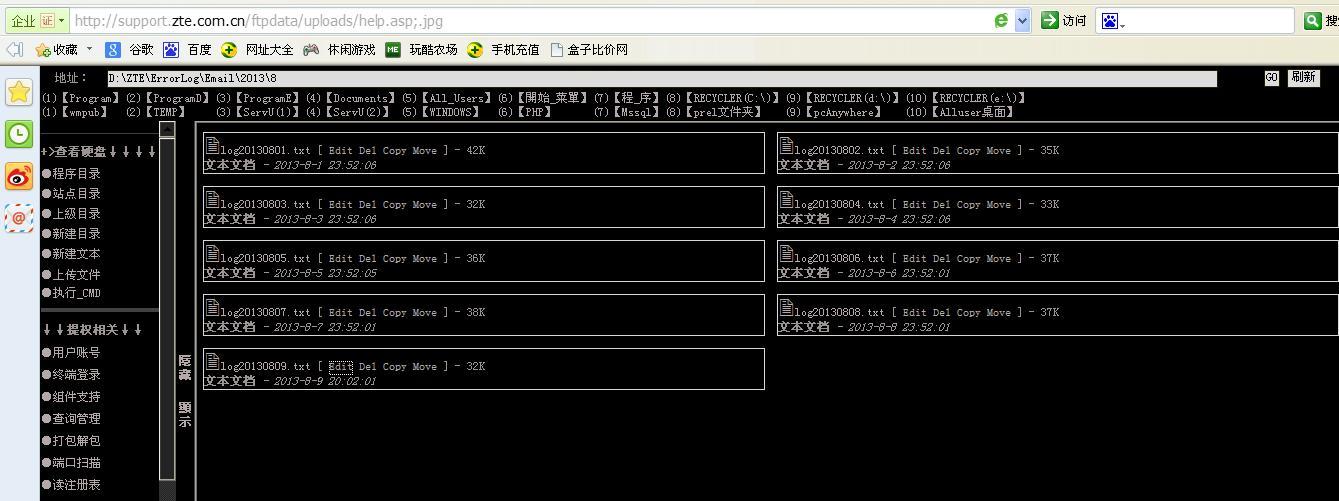

#-----#上传webshell

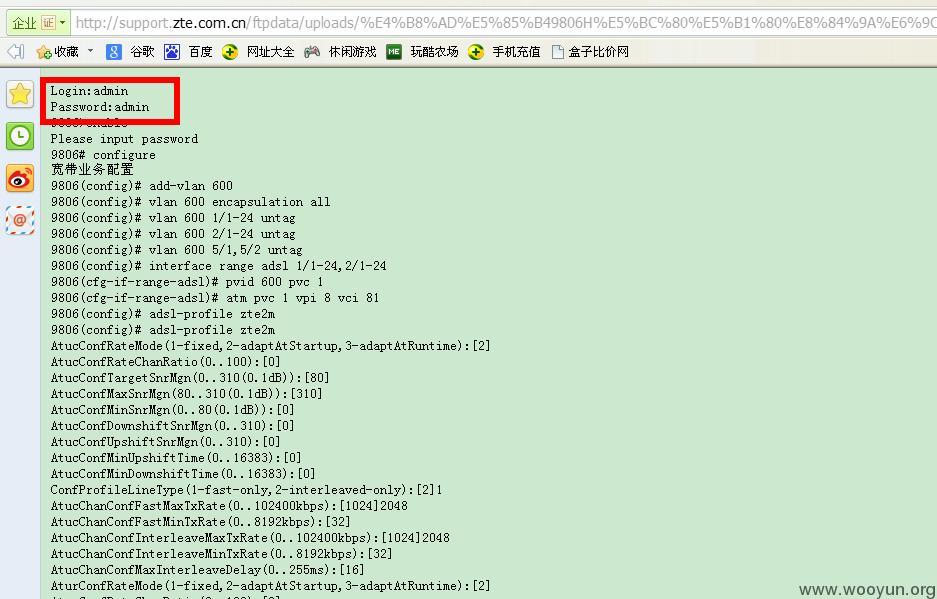

还是在这个ftpdata文件夹,之前看有人提交过该网站在support文件夹上传shell的洞

ftpdata文件夹依旧可以利用iis6解析漏洞上传webshell

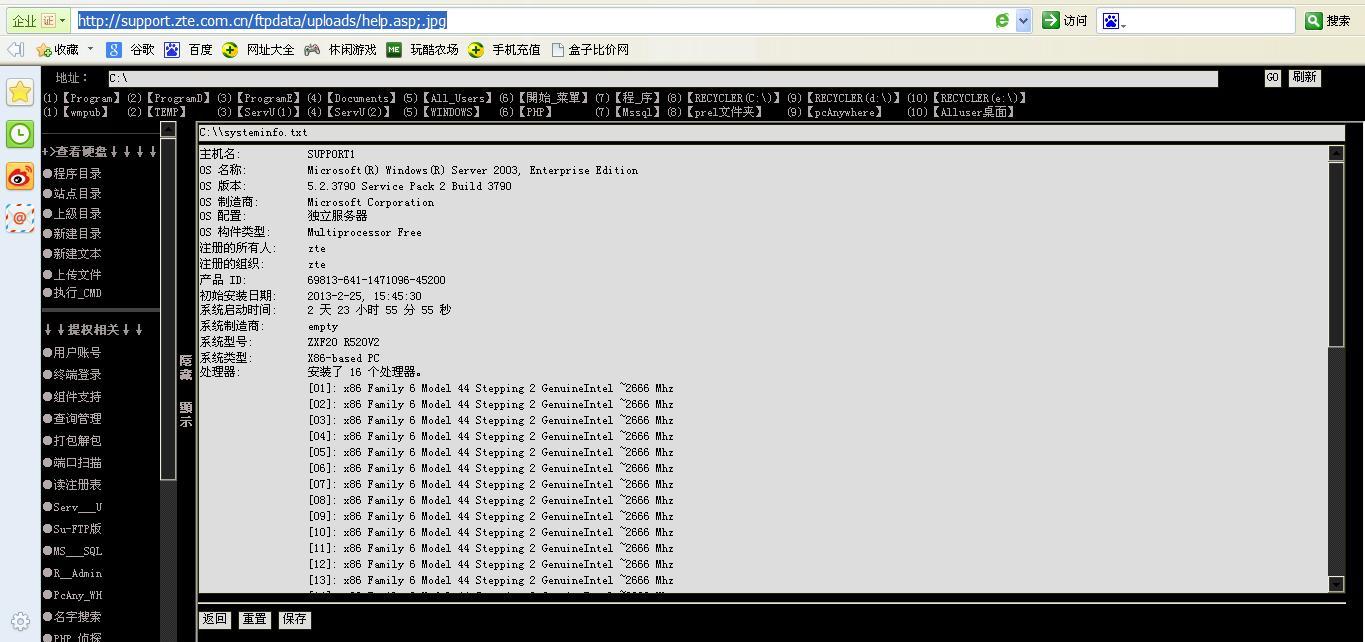

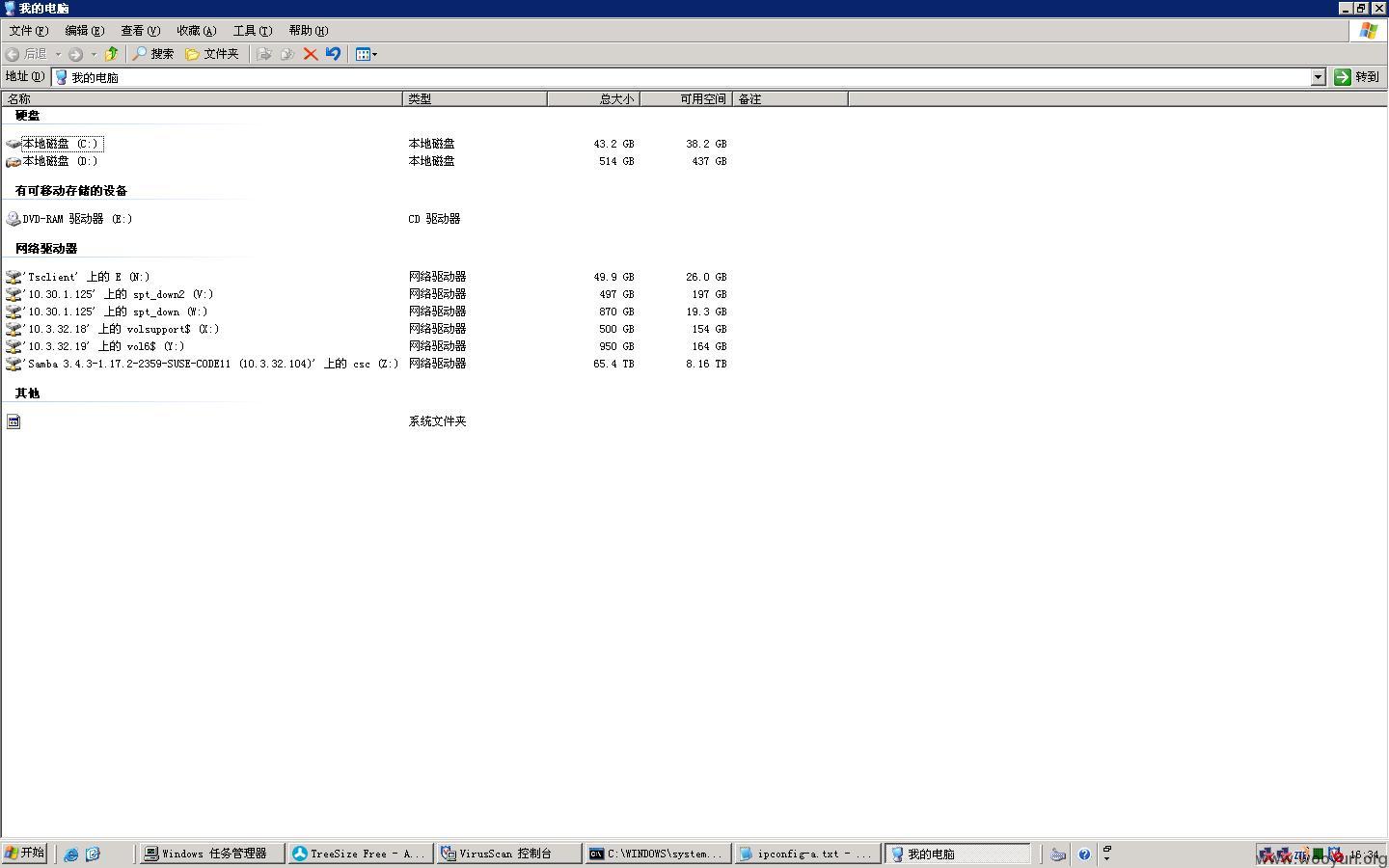

16个服务器。。。

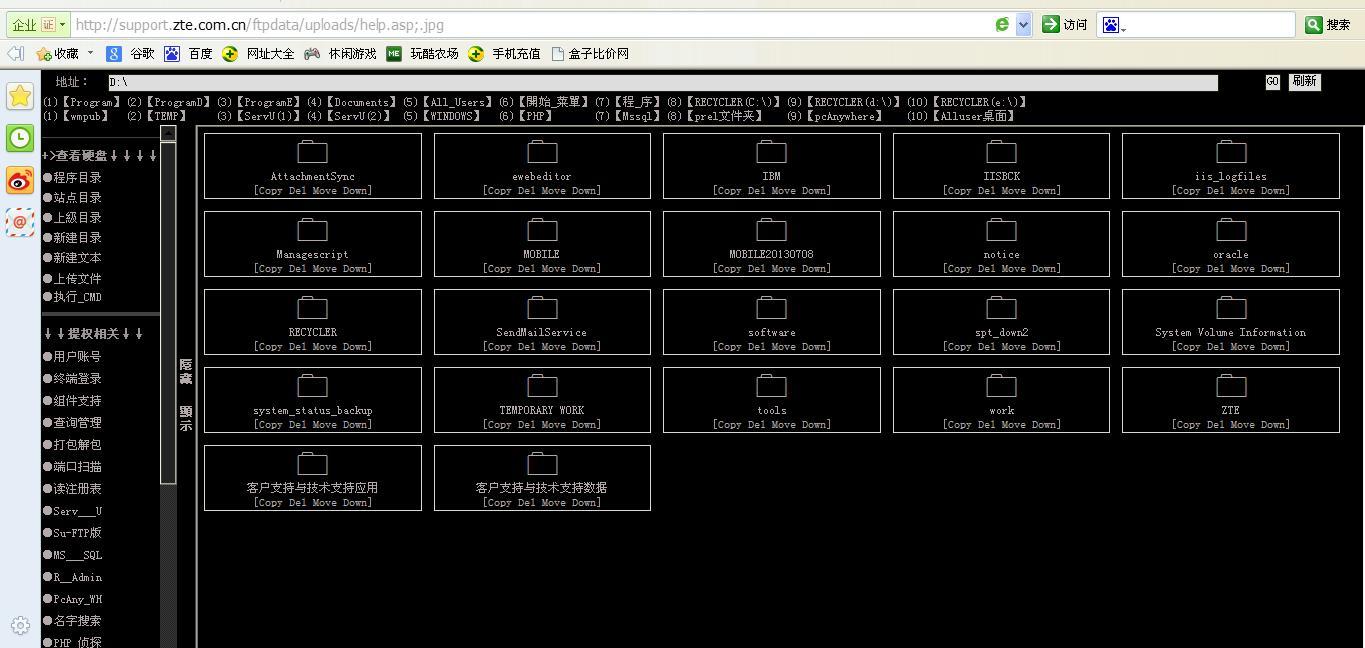

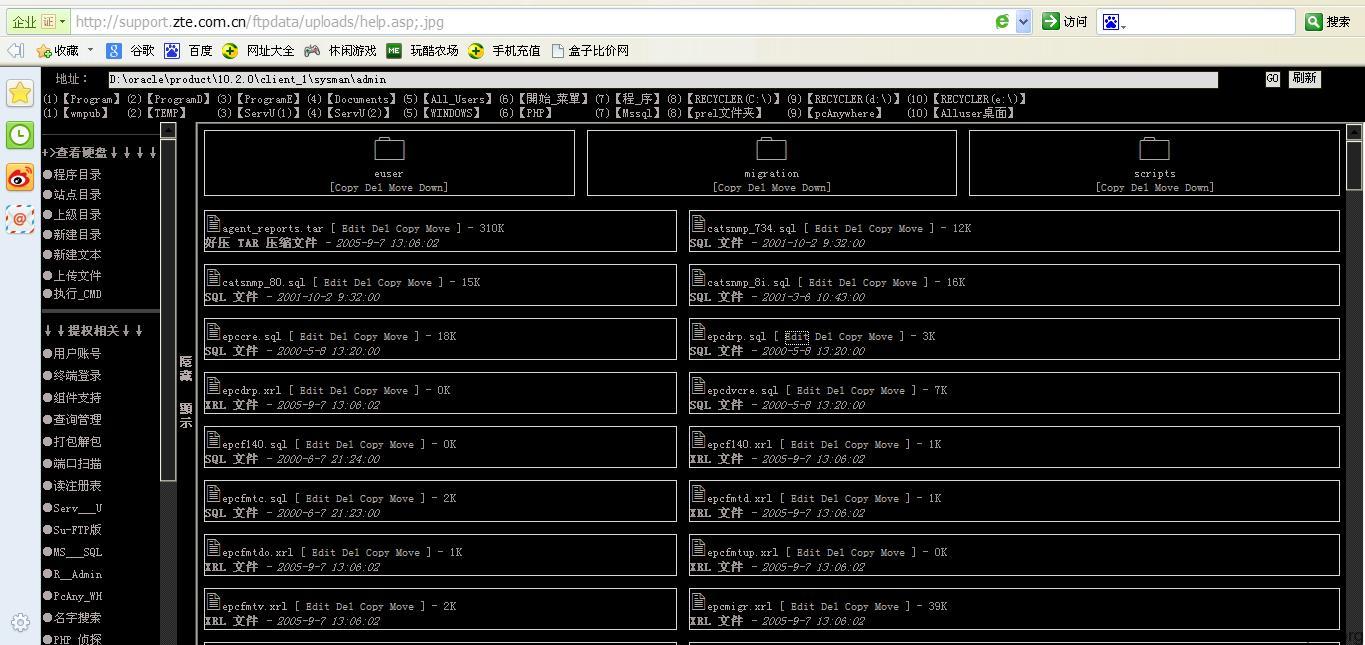

有一个oracle的库,深挖应该有戏

还存放着许多日志文件

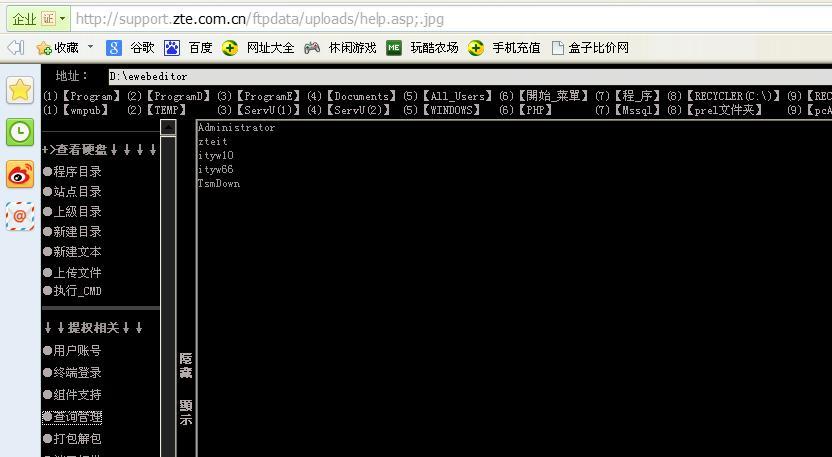

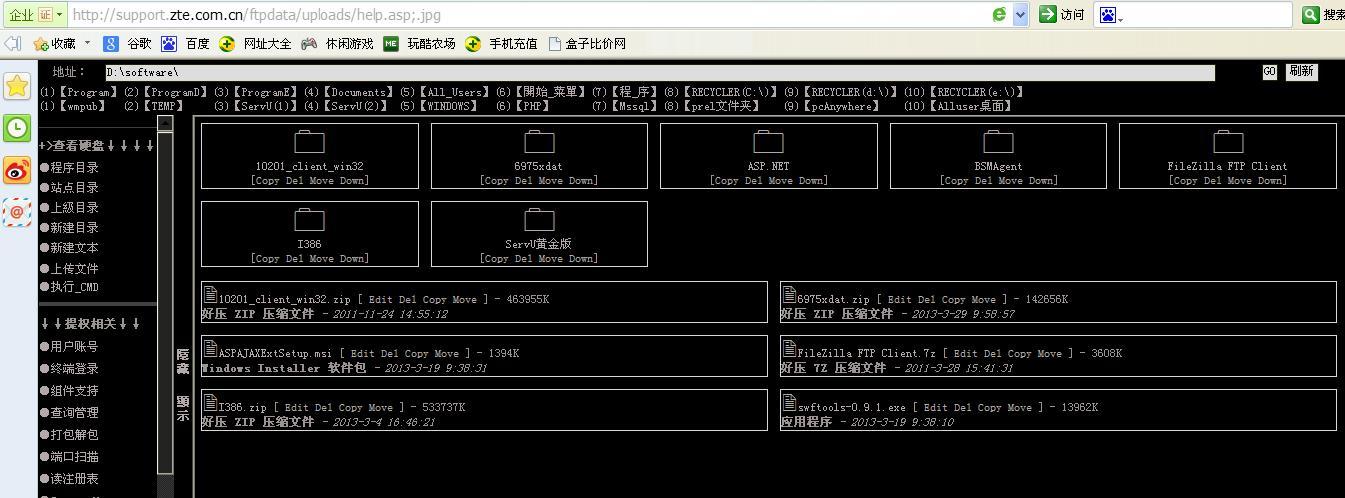

开始一直在纳闷为什么上传的马路径是

看到从盘里搜出的这张图我大概明白了

而服务器不但开了3389端口还有这些ftp软件,拿下服务器并靠着之前泄露的信息和上图的提示,入侵局域网不是梦想。。。。

希望尽快修复

漏洞证明:

如上

留下后门方便验证:http://support.zte.com.cn/ftpdata/uploads/help.asp;.jpg 密码是我的乌云ID

修复方案:

删除后门

正确配置服务器防止遍历

避免弱口令

版权声明:转载请注明来源 nauscript@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-08-14 08:32

厂商回复:

感谢nauscript对我司网站安全的关注,相关问题已经转交至我司相关部门处理。关于该问题的最新进展,将会第一时间通知您,谢谢!

最新状态:

暂无