漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010594

漏洞标题:快乐购物修改任意用户密码

相关厂商:快乐购物股份有限公司

漏洞作者: neal

提交时间:2012-08-05 16:25

修复时间:2012-08-10 16:26

公开时间:2012-08-10 16:26

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-05: 细节已通知厂商并且等待厂商处理中

2012-08-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

修改任意用户密码,后台验证问题

详细说明:

先说我发现的问题:

1.注册2个帐号

2.其中2个帐号都找回密码

3.能看到用户的uid(修改密码 就是根据uid修改的)

4.随便进一个找回密码链接 编辑源码发现有个隐藏字段 uid 正好数字是我帐号的uid随即修改为 另一个帐号的uid 提交.

5.返回修改成功.

6.测试登陆.登陆成功.

-------------------------------------------------------------

1.这样就太鸡肋了,因为只能知道用户的用户名 而不能知道用户uid的.如何获取捏?

2.找了一会没找到方法,随之 百度 site:happigo.com inurl:uid 是个平台.

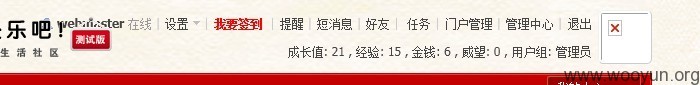

开始以为是分开的 但是看到这个提示(论坛跟主站是用的一个数据库),我笑了~~~~~

3.

不知道这个有礼物麽?

漏洞证明:

修复方案:

验证 验证!

版权声明:转载请注明来源 neal@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-08-10 16:26

厂商回复:

漏洞Rank:13 (WooYun评价)

最新状态:

2012-08-17:已修复