漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066110

漏洞标题:雨林木风旗下某站沦陷(你们真的修补了吗)

相关厂商:广东雨林木风计算机科技有限公司

漏洞作者: sql

提交时间:2014-06-25 09:54

修复时间:2014-08-09 09:56

公开时间:2014-08-09 09:56

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-25: 细节已通知厂商并且等待厂商处理中

2014-06-25: 厂商已经确认,细节仅向厂商公开

2014-07-05: 细节向核心白帽子及相关领域专家公开

2014-07-15: 细节向普通白帽子公开

2014-07-25: 细节向实习白帽子公开

2014-08-09: 细节向公众公开

简要描述:

雨林木风旗下某站沦陷(你们真的修补了吗)

详细说明:

问题出在这个站。www.111g.com

突然想起,有一次我提了个漏洞svn泄露的漏洞,雨林木风给忽略了,然后偷偷的把泄露的svn代码给删除了。

现在才想起来,就测一测他们真的修复了漏洞 还是仅仅删除了泄露的源代码。

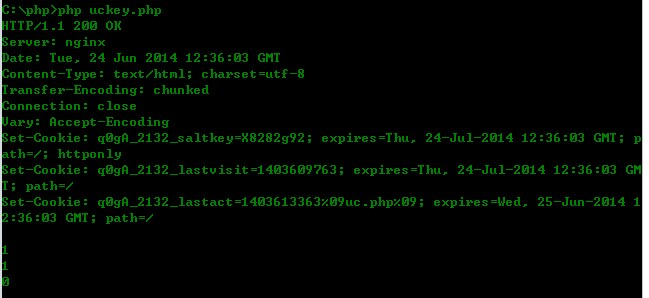

当然那次我是拿到了www.111g.com 论坛的uc_key.

经检测,他们仅仅真的只是删除了svn而已,漏洞的本质问题还没解决。

现在直接拿shell。

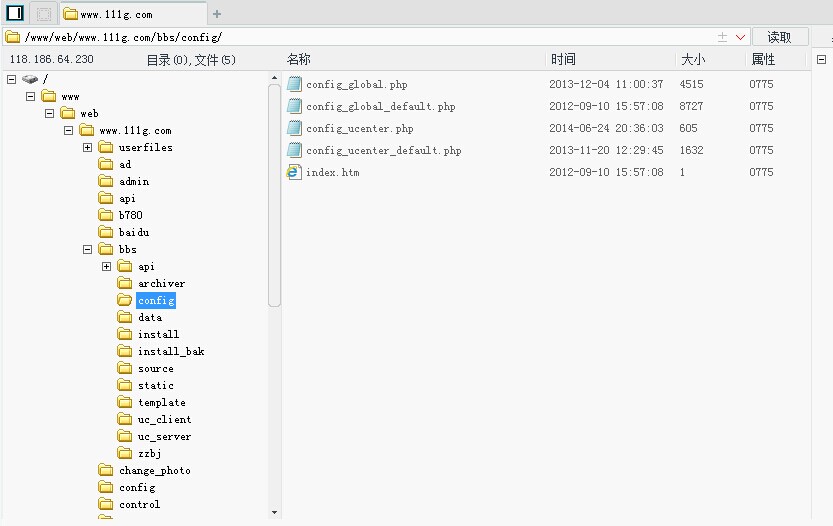

然后 config_ucenter.php 直接菜刀连接。

拿到shell后 发现。

config_ucenter.php 已经被插的不成样子了 ,应该很多人都日过了。。。

漏洞证明:

同上

修复方案:

应该认识到漏洞产生的本质。

下载discuz!补丁包 修补uckey写shell的bug.

版权声明:转载请注明来源 sql@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-25 09:58

厂商回复:

非常感谢!

最新状态:

暂无