漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066068

漏洞标题:某多省在用教育技术装备软件存在通用SQL注入(sa权限)

相关厂商:cncert国家互联网应急中心

漏洞作者: 魇

提交时间:2014-06-27 10:33

修复时间:2014-09-25 10:34

公开时间:2014-09-25 10:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-27: 细节已通知厂商并且等待厂商处理中

2014-07-01: 厂商已经确认,细节仅向厂商公开

2014-07-04: 细节向第三方安全合作伙伴开放

2014-08-25: 细节向核心白帽子及相关领域专家公开

2014-09-04: 细节向普通白帽子公开

2014-09-14: 细节向实习白帽子公开

2014-09-25: 细节向公众公开

简要描述:

某多省在用教育技术装备软件存在通用SQL注入

详细说明:

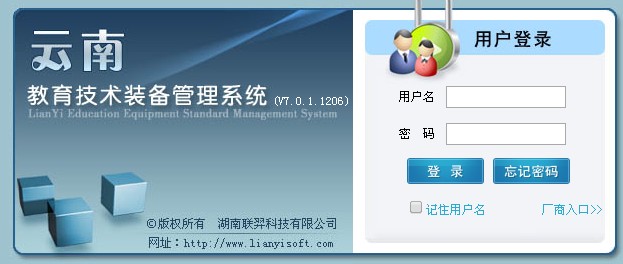

由湖南联羿科技有限公司开发的一套教育技术装备管理软件

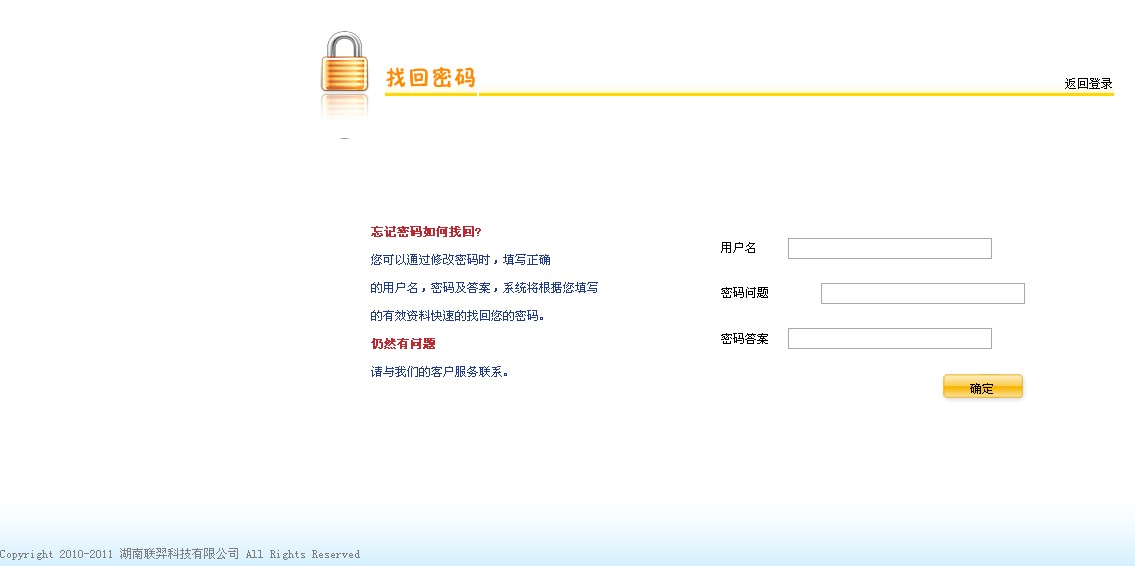

找回密码处,用户名存在SQL注入,界面都为这样子的

谷歌语法 intitle:教育技术装备管理软件

目前所见登录界面有2种,不过找回密码处是一样的。

找回密码链接为*/FindPassword.aspx

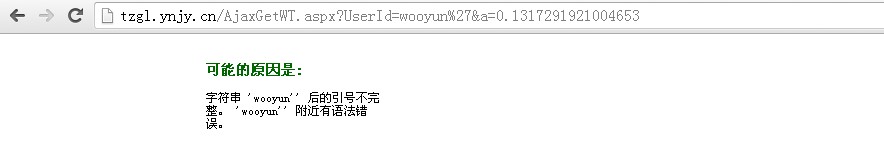

由于是GET请求,于是我这里直接手工列举了注入链接仅供cncert国家互联网应急中心测试(UserId参数存在注入)

http://tzgl.ynjy.cn/AjaxGetWT.aspx?UserId=wooyun&a=0.1317291921004653 云南省教育技术装备管理软件

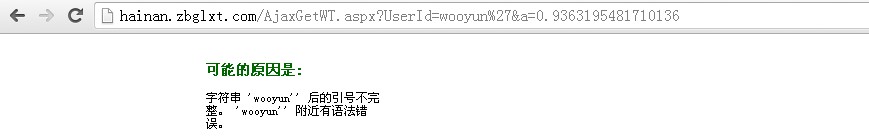

http://hainan.zbglxt.com/AjaxGetWT.aspx?UserId=wooyun&a=0.9363195481710136 海南省教育技术装备管理软件

http://jx.lianyisoft.com/AjaxGetWT.aspx?UserId=wooyun&a=0.8919568208511919 江西省教育技术装备管理软件

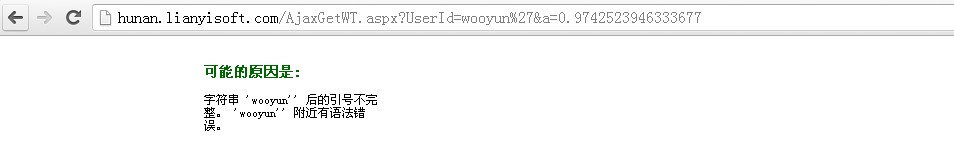

http://hunan.lianyisoft.com/AjaxGetWT.aspx?UserId=wooyun&a=0.9742523946333677 湖南省教育技术装备管理软件

http://sx.lianyisoft.com/AjaxGetWT.aspx?UserId=wooyun&a=0.29541228362359107 山西省教育技术装备管理软件

http://zbtj.hyedu.net.cn/AjaxGetWT.aspx?UserId=wooyun&a=0.007287467364221811 浙江省教育技术装备管理软件

http://218.76.27.45:8062/AjaxGetWT.aspx?UserId=wooyun&a=0.6161854930687696 广西壮族自治区教育技术装备管理软件

http://sc.zbglxt.com/AjaxGetWT.aspx?UserId=wooyun&a=0.3183394852094352 四川省教育技术装备管理软件

http://henan.zbglxt.com/AjaxGetWT.aspx?UserId=wooyun&a=0.29813497606664896 河南省教育技术装备管理软件

http://hb.zbglxt.com/AjaxGetWT.aspx?UserId=wooyun&a=0.63099249987863 河北省教育技术装备管理软件

http://qh.zbglxt.com/AjaxGetWT.aspx?UserId=wooyun&a=0.47284267260693014 青海省教育技术装备管理软件

http://ah.zbglxt.com/AjaxGetWT.aspx?UserId=wooyun&a=0.038404270773753524 安徽省教育技术装备管理软件

漏洞证明:

#1示例:http://tzgl.ynjy.cn/FindPassword.aspx 云南省教育技术装备管理软件:

由于表太多了,这里就不贴上来了,可自查

#2示例:http://hainan.zbglxt.com/FindPassword.aspx 海南省教育技术装备管理软件:

修复方案:

没找到湖南联羿科技有限公司官网,你们看看吧

版权声明:转载请注明来源 魇@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-07-01 23:07

厂商回复:

CNVD确认并复现所述多个实例情况,确认为定制开发系统,已经转由CNCERT下发给湖南分中心,由其后续协调软件生产厂商处置。

最新状态:

暂无