漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065606

漏洞标题:金山某游戏仓库密码绕过(直接修改关键数据)

相关厂商:金山网络

漏洞作者: 子非海绵宝宝

提交时间:2014-06-20 17:08

修复时间:2014-09-18 17:10

公开时间:2014-09-18 17:10

漏洞类型:非授权访问/认证绕过

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-20: 细节已通知厂商并且等待厂商处理中

2014-06-20: 厂商已经确认,细节仅向厂商公开

2014-06-23: 细节向第三方安全合作伙伴开放

2014-08-14: 细节向核心白帽子及相关领域专家公开

2014-08-24: 细节向普通白帽子公开

2014-09-03: 细节向实习白帽子公开

2014-09-18: 细节向公众公开

简要描述:

金山某游戏仓库密码无需知道,可直接进行重置,仓库密码形同虚设.

详细说明:

仓库密码问题在重置时信息未经过确认直接可以进行提交修改.

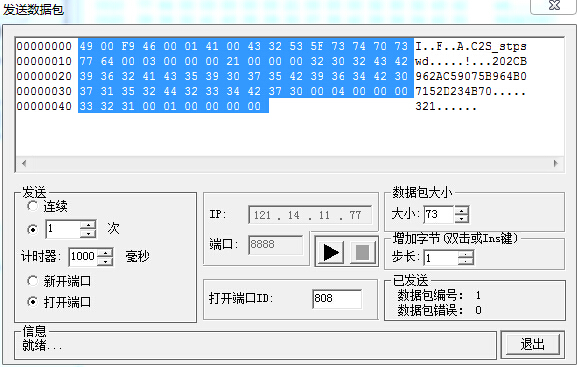

发送49 00 F9 46 00 01 41 00 43 32 53 5F 73 74 70 73 77 64 00 03 00 00 00 21 00 00 00 32 30 32 43 42 39 36 32 41 43 35 39 30 37 35 42 39 36 34 42 30 37 31 35 32 44 32 33 34 42 37 30 00 04 00 00 00 33 32 31 00 01 00 00 00 00

给服务器可以直接将仓库密码问题答案设置为123,然后使用这个问题答案可以直接修改仓库密码.

造成此漏洞的原因是修改时先验证密码正确后再修改问题,但是修改问题的时候并没有重新验证密码是否输入正确.

漏洞证明:

修复方案:

重新设置修改方式

版权声明:转载请注明来源 子非海绵宝宝@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-06-20 17:45

厂商回复:

非常感谢,我们将尽快跟进确认并处理。

最新状态:

暂无