漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0196578

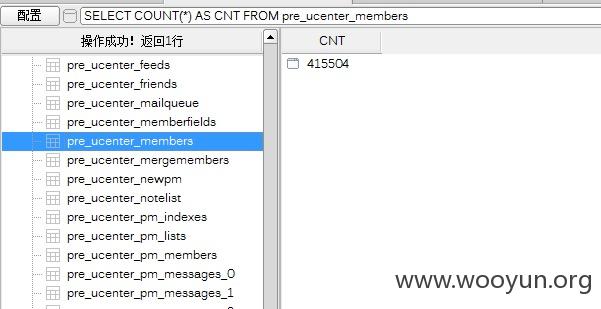

漏洞标题:金山某站uc_key泄露可getshell造成(41W)用户信息泄露

相关厂商:金山网络

漏洞作者: 路人甲

提交时间:2016-04-15 13:05

修复时间:2016-05-30 14:00

公开时间:2016-05-30 14:00

漏洞类型:应用配置错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-15: 细节已通知厂商并且等待厂商处理中

2016-04-15: 厂商已经确认,细节仅向厂商公开

2016-04-25: 细节向核心白帽子及相关领域专家公开

2016-05-05: 细节向普通白帽子公开

2016-05-15: 细节向实习白帽子公开

2016-05-30: 细节向公众公开

简要描述:

写字楼里写字间,写字间里程序员; 程序人员写程序,又拿程序换酒钱。 酒醒只在网上坐,酒醉还来网下眠; 酒醉酒醒日复日,网上网下年复年。 但愿老死电脑间,不愿鞠躬老板前; 奔驰宝马贵者趣,公交自行程序员。 别人笑我忒疯癫,我笑自己命太贱; 不见满街漂亮妹,哪个归得程序员?

详细说明:

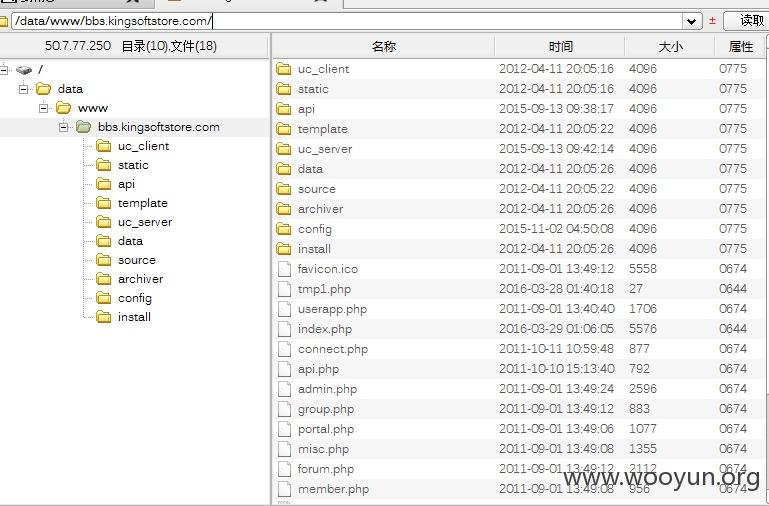

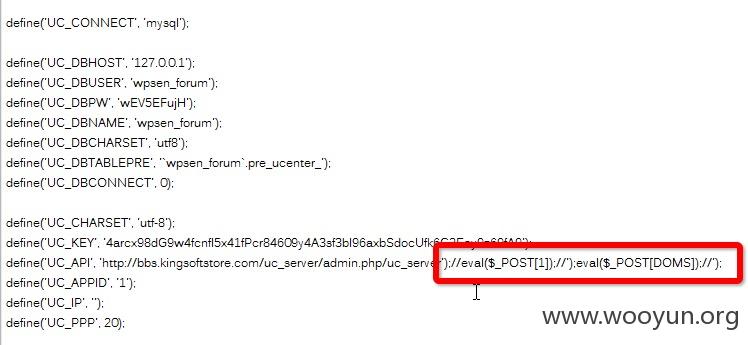

bbs.kingsoftstore.com忘记哪里来的UCKEY了,反正就是手里面有这个uckey。4arcx98dG9w4fcnfI5x41fPcr84609y4A3sf3bl96axbSdocUfk6G2Eay9z69fA9.利用这个key可以直接getshell

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-04-15 14:00

厂商回复:

此漏洞已被@小胖子提交过现已处于公开状态,但业务修复不完整导致,感谢对金山安全的关注

最新状态:

暂无