漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065463

漏洞标题:某教务系统组合漏洞可直接重置任意用户密码

相关厂商:qzdatasoft.com

漏洞作者: sdc1992

提交时间:2014-06-19 12:25

修复时间:2014-09-14 12:26

公开时间:2014-09-14 12:26

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-19: 细节已通知厂商并且等待厂商处理中

2014-06-24: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-08-18: 细节向核心白帽子及相关领域专家公开

2014-08-28: 细节向普通白帽子公开

2014-09-07: 细节向实习白帽子公开

2014-09-14: 细节向公众公开

简要描述:

某教务系统组合漏洞可直接重置任意用户密码

详细说明:

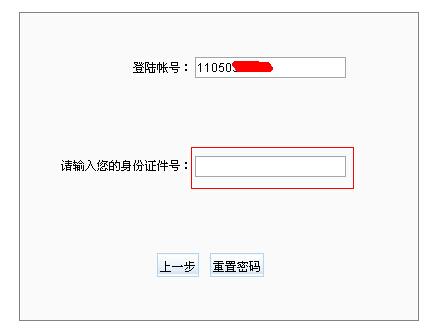

重置密码时验证身份的功能形同虚设!重置密码根本不需要验证身份证号,空值直接搞定~

漏洞证明:

它要验证的身份证号我根本没打,只是随便点了一下,然后……

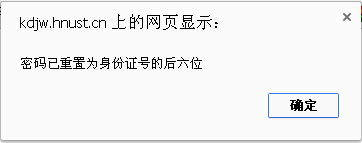

成功了?!!!这就成功了?!!!

好吧,去试试……

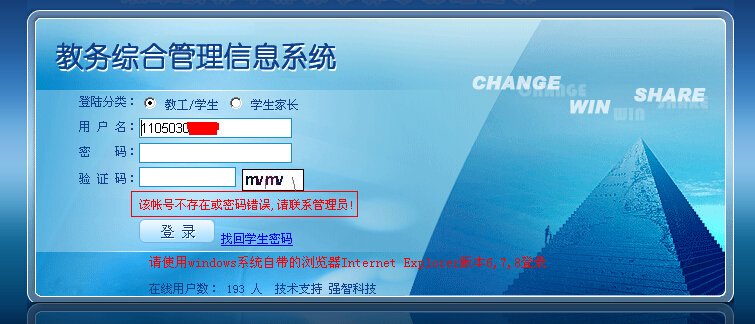

咦?原来的密码还真进不取了诶!那试试身份证号后6位呢?

哇塞!我和我的小伙伴都惊呆了诶!

好了,到这里你可能会说身份证号后6位别人也不一定知道呀~

不要紧,有问题,强智科技来帮你!

这个时候以前一个“无关紧要”的漏洞就派上用场喽!

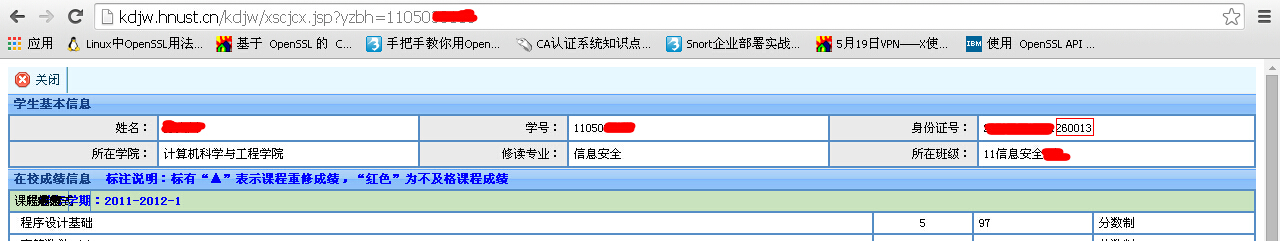

http://kdjw.hnust.cn/kdjw/xscjcx.jsp?yzbh=【学号】

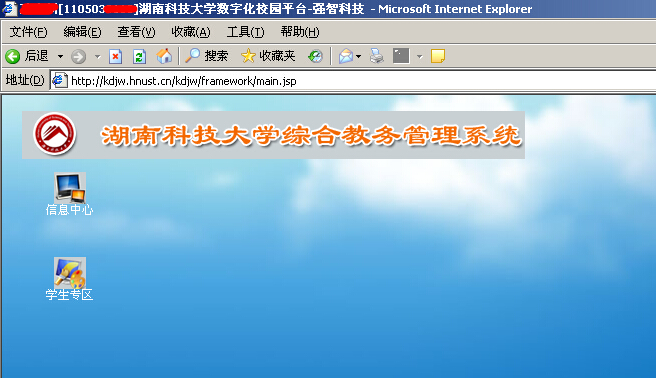

密码到手!

从此以后想进谁账号就可以进谁账号,帮人查成绩、报名、打教评再也不用问人家密码喽~

最后我想问一句,亲,如果我用这种方法获得了获得了老师的密码,那我以后是不是就不用担心挂科了呢?(想想还有点小激动呢!)

修复方案:

加强责任感吧……

版权声明:转载请注明来源 sdc1992@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-09-14 12:26

厂商回复:

最新状态:

2014-07-02:该漏洞问题,厂商进行处理,这也学校个性化要求引出的漏洞