漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073619

漏洞标题:中国移动某信息管理系统(中央)某处信息泄漏大量合作伙伴躺枪

相关厂商:中国移动

漏洞作者: 子非海绵宝宝

提交时间:2014-08-24 10:19

修复时间:2014-10-08 10:20

公开时间:2014-10-08 10:20

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-24: 细节已通知厂商并且等待厂商处理中

2014-08-29: 厂商已经确认,细节仅向厂商公开

2014-09-08: 细节向核心白帽子及相关领域专家公开

2014-09-18: 细节向普通白帽子公开

2014-09-28: 细节向实习白帽子公开

2014-10-08: 细节向公众公开

简要描述:

呵呵,名字邮箱电话帐号密码全部泄漏.....

包括自己内部人员和一些合作伙伴如搜狐等诸多企业躺枪....

详细说明:

闲来无事扫扫移动,扫到个一个中国移动新业务信息管理系统(中央)的页面

http://218.206.191.22/admin/portal/login.jsp

但是页面基本上什么都没有就随意看看呗

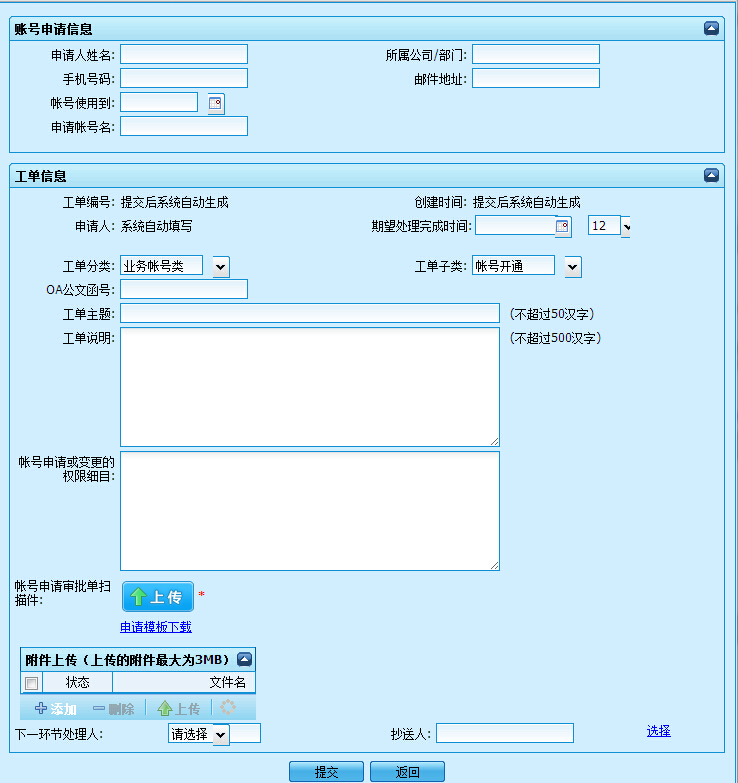

除了登录和忘记密码,看到个比较好玩的页面...帐号申请...

点进去看看感觉就是比较原始...本来想用XSS盲打看看,但是太费时间...算了

看到有个上传,好像也没什么用(具体没研究,不过好像没有过滤,应该是可以拿shell的)

但是看到个选择

很好奇就点进去看看

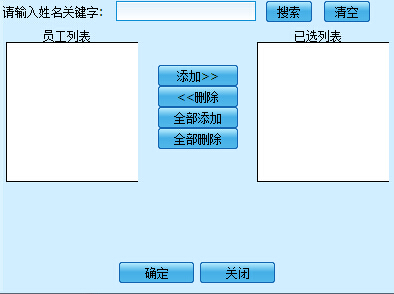

看到这里第一感觉就是...SQL注入.

但是尝试了输入几个字符发现过滤了.

但是心有不甘...就抓个包看看

这不抓不要紧....抓了吓我一跳...

什么都有而且只要你会背百家姓就可以挨个查....

抓包地址...

http://218.206.191.22/admin/auth/listStaffByResourceKeyAndKeyword.ajax?resourceKeyAndOperationKey=servMain&ticket=7f0000011f98c6ac409423054ce8b75ed110368bf95c&domain=admin&isAjax=true&keyword=%E5%BC%A0

最后一个参数就是查询关键词...

漏洞证明:

修复方案:

这个明显是程序员懒的结果...

版权声明:转载请注明来源 子非海绵宝宝@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-08-29 08:19

厂商回复:

CNVD确认所述情况,转由CNCERT向中国移动集团公司通报,建议其做好权限控制。

最新状态:

暂无