漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106730

漏洞标题:某调查投票系统SQL注入

相关厂商:佰思软件

漏洞作者: 路人甲

提交时间:2015-04-14 15:26

修复时间:2015-05-29 15:28

公开时间:2015-05-29 15:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

权限绕过

详细说明:

案例:

http://www.bicesoft.com/ProductCase.html

佰思自定义网络在线调查投票系统

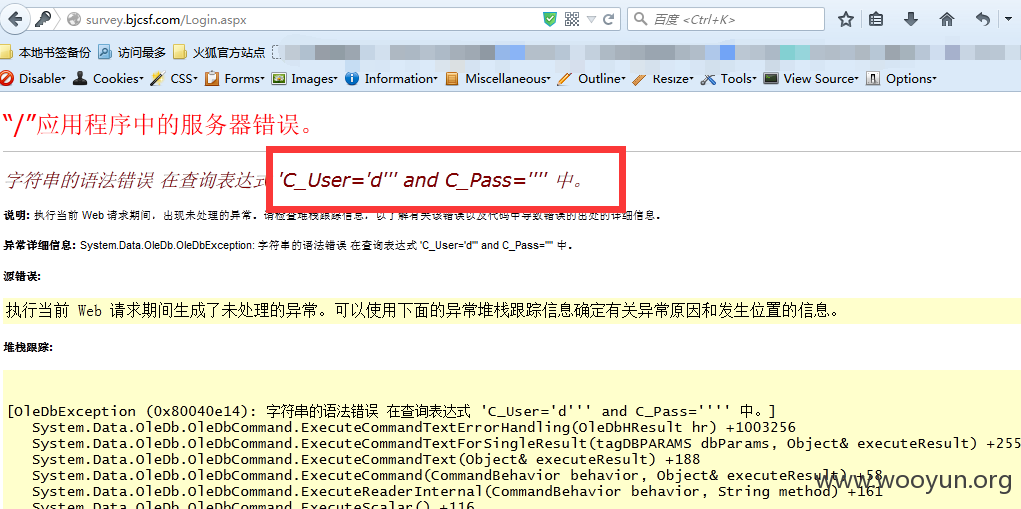

问题主要出现在后台管理登陆的地方,用户名与密码处存在注入。

如图,直接构造语句进行闭合,

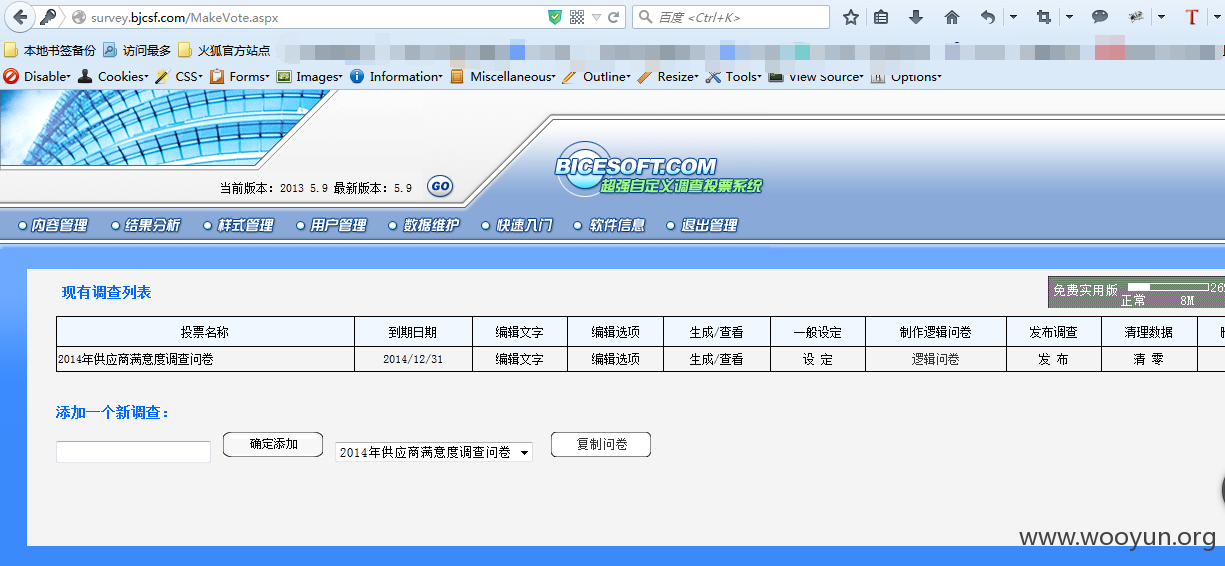

把语句放入用户名或者密码处,直接绕过,成功进入后台进行操作。如图。。

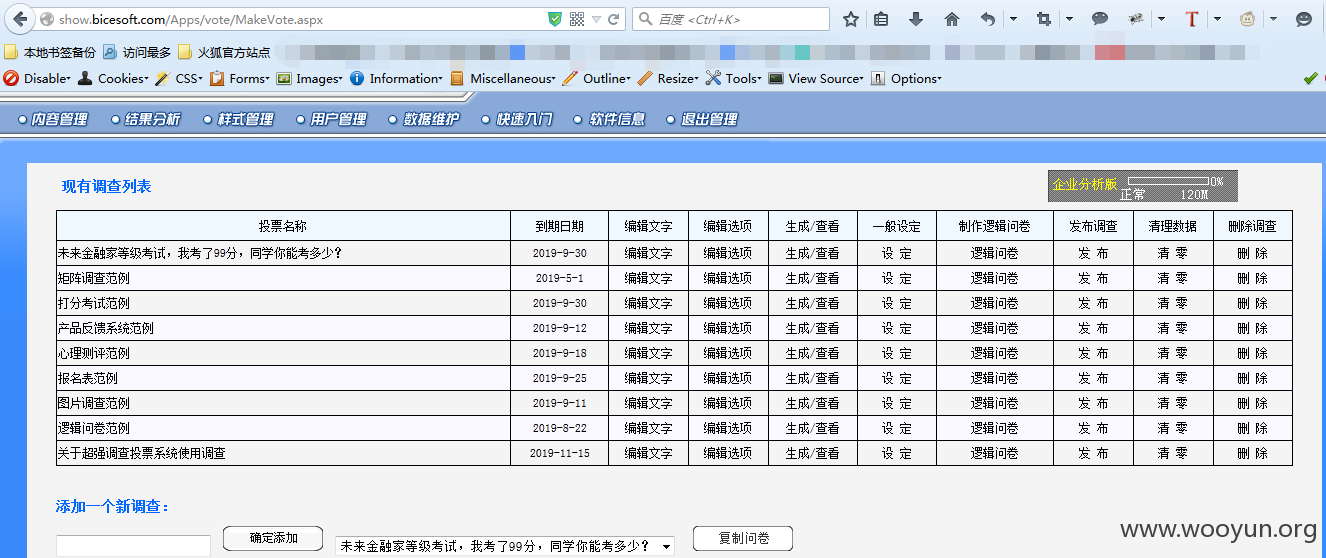

来个官方演示站点,同样也是可以的。

列出一些案例

http://diaocha.gd315.gov.cn/

http://vote.zbjw.gov.cn/

http://tousu.zbjw.gov.cn/

http://test1.xxls.gov.cn/

http://116.236.237.146/

http://fqxx.szftedu.cn:83/vote/default.htm

http://dc.bjpop.gov.cn/vote/default.htm

http://vote.cnhan.com/

http://vote.fdxjy.com/

http://survey.bjcsf.com/

http://www.gzszjgdj.gov.cn:8080/

http://show.bicesoft.com/Apps/vote/

http://vote.cnhan.com/login.aspx

后台绕过登陆后,全是注入,就不列出来了。

漏洞证明:

案例:

http://www.bicesoft.com/ProductCase.html

佰思自定义网络在线调查投票系统

问题主要出现在后台管理登陆的地方,用户名与密码处存在注入。

如图,直接构造语句进行闭合,

把语句放入用户名或者密码处,直接绕过,成功进入后台进行操作。如图。。

来个官方演示站点,同样也是可以的。

列出一些案例

http://diaocha.gd315.gov.cn/

http://vote.zbjw.gov.cn/

http://tousu.zbjw.gov.cn/

http://test1.xxls.gov.cn/

http://116.236.237.146/

http://fqxx.szftedu.cn:83/vote/default.htm

http://dc.bjpop.gov.cn/vote/default.htm

http://vote.cnhan.com/

http://vote.fdxjy.com/

http://survey.bjcsf.com/

http://www.gzszjgdj.gov.cn:8080/

http://show.bicesoft.com/Apps/vote/

http://vote.cnhan.com/login.aspx

后台绕过登陆后,全是注入,就不列出来了。

ps(第一次在乌云提交通用,不知道会不会过啊,会不会被打啊)

修复方案:

过滤咯

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝