漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063977

漏洞标题:一嗨租车某分站目录遍历导致敏感信息泄漏

相关厂商:一嗨租车

漏洞作者: px1624

提交时间:2014-06-13 22:51

修复时间:2014-06-18 22:52

公开时间:2014-06-18 22:52

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:12

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-13: 细节已通知厂商并且等待厂商处理中

2014-06-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

貌似是个演示站

详细说明:

一嗨租车某分站目录遍历导致敏感信息泄漏

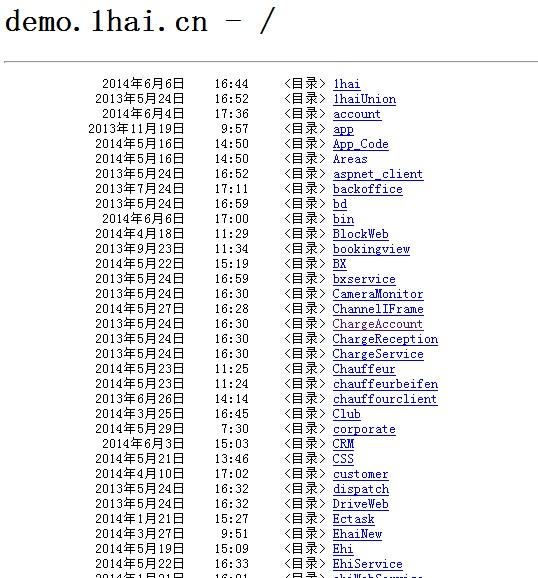

目录遍历分站

http://demo.1hai.cn/

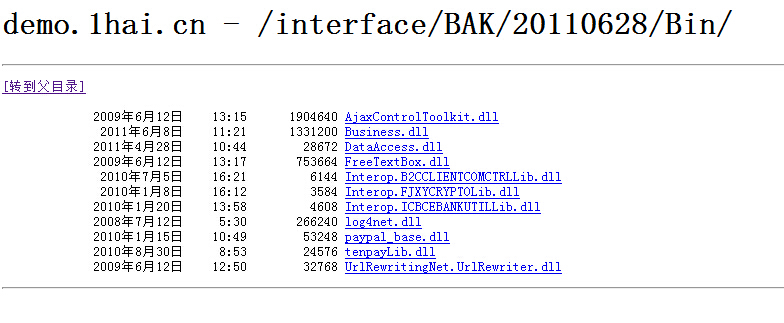

包含了很多系统(以下只是部分)

储值账户管理系统

http://demo.1hai.cn/ChargeAccount/

一嗨家园

http://demo.1hai.cn/SSOLogin/

维修保养系统

http://demo.1hai.cn/vendor/maintain/

权限管理系统

http://demo.1hai.cn/qx/

bd管理系统

http://demo.1hai.cn/bd/login.aspx?returl=default.aspx

销售系统 工号登录

http://demo.1hai.cn/SalesWeb/

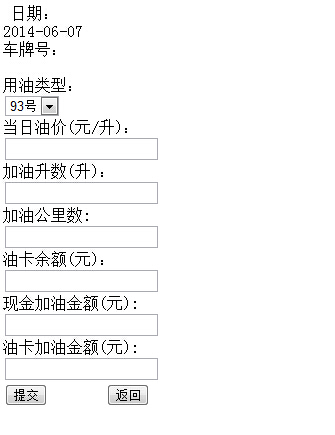

加油管理系统

http://demo.1hai.cn/m/chauffeur/selfdriver.aspx?__ufps=937141

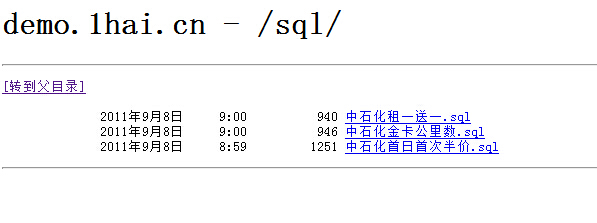

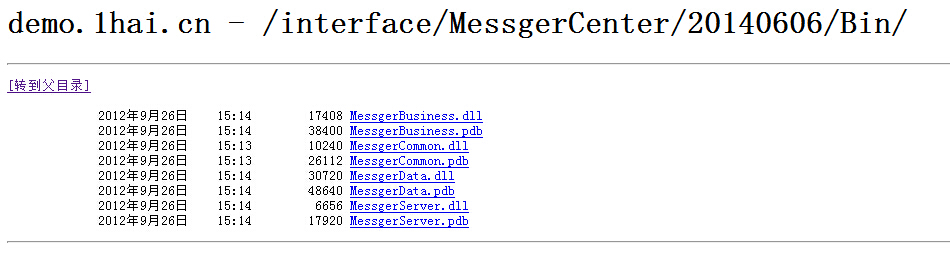

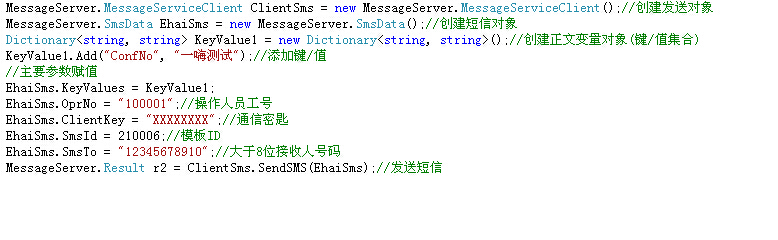

还有些东西看起来是图片,但是其实是一些配置的函数,比如发短信。

http://demo.1hai.cn/interface/MessgerCenter/Admin/Img/SmsNet4C.png

漏洞证明:

修复方案:

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-18 22:52

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

2014-06-18:谢谢提醒,10号有白帽子提交过了。