漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063284

漏洞标题:一次成功的搜狐&搜狗内网漫游的过程

相关厂商:搜狐

漏洞作者: 梧桐雨

提交时间:2014-06-02 23:43

修复时间:2014-07-17 23:44

公开时间:2014-07-17 23:44

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-02: 细节已通知厂商并且等待厂商处理中

2014-06-03: 厂商已经确认,细节仅向厂商公开

2014-06-13: 细节向核心白帽子及相关领域专家公开

2014-06-23: 细节向普通白帽子公开

2014-07-03: 细节向实习白帽子公开

2014-07-17: 细节向公众公开

简要描述:

三天假,包了三天粽,明天上班了,发出来,希望没有为难到你们。谢谢!

详细说明:

答应了狗哥发出来,5月太忙了,一直没有时间整理。趁着6月端午,三天有空就把这个系列发布出来了。

一次无意的浏览,发现了sohu某个站点存在一个上传漏洞。什么时候拿下的已经不太记得了。但好像是通过上传,已经有些时日了。

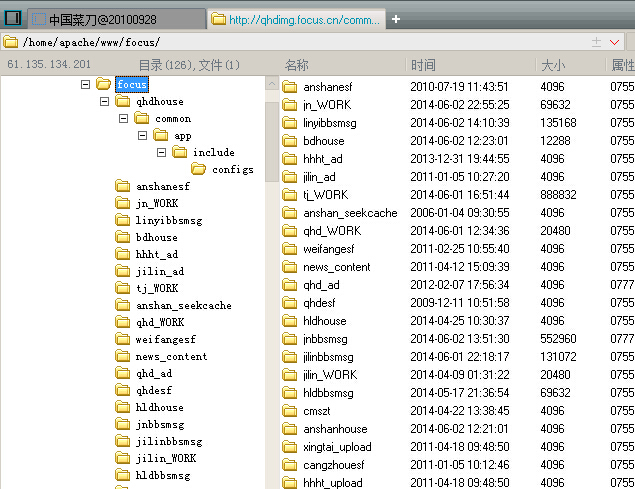

shell地址:http://qhdimg.focus.cn/common/app/include/configs/1.php 上面最近已经有不少shell了,估计也是通过相同方式进来的。

这里来说说内网漫游。

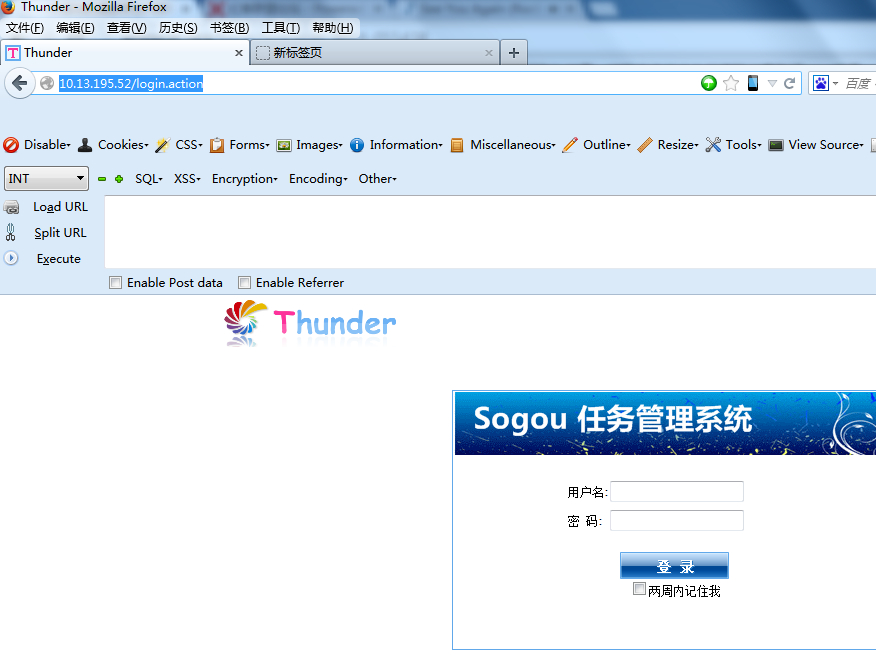

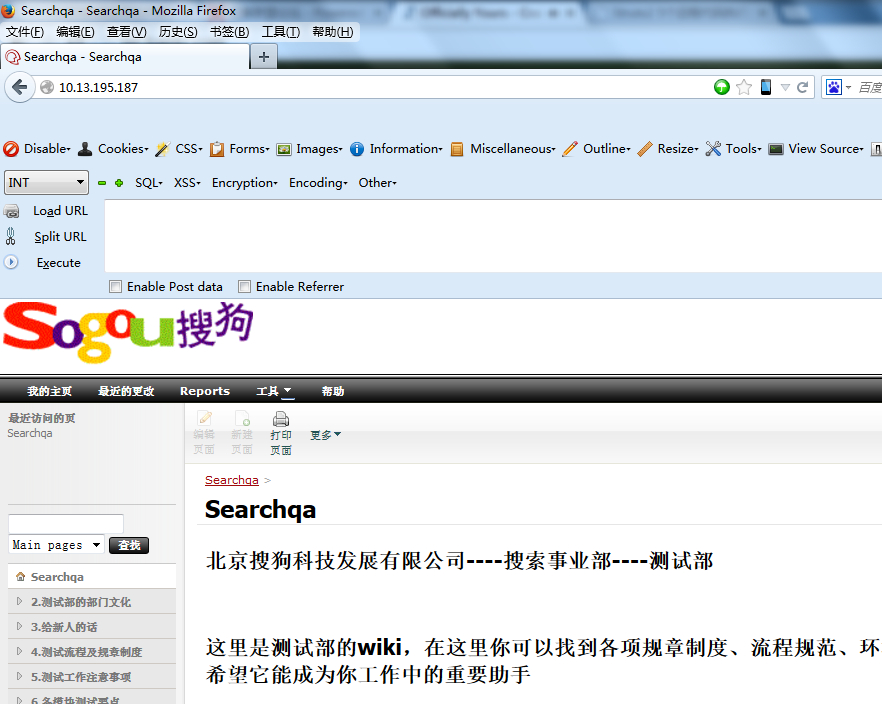

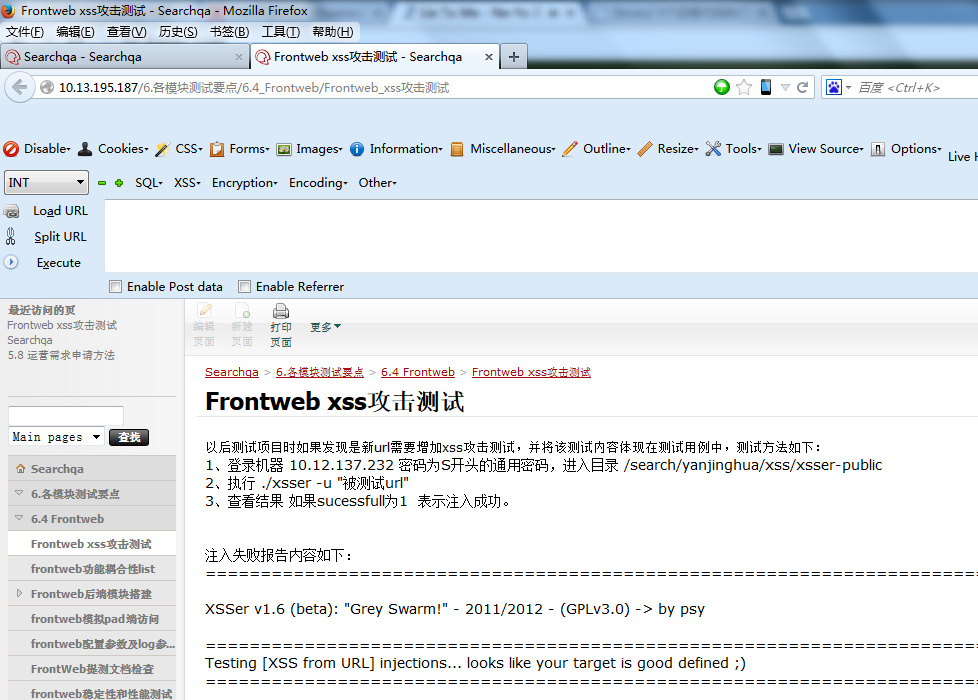

通过一个php的代理程序,很轻易的就可以开始我们的漫游内网,

值得一提的是,没有做太多破坏的东西,仅仅只是技术交流:)因此也只是随意看了几个ip。希望搜狐搜狗加强相关的安全防御,做到未雨绸缪。

漏洞证明:

修复方案:

清理相关机器的webshell。关键业务做下分离

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-03 17:12

厂商回复:

感谢对搜狐安全关注

最新状态:

暂无