漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062682

漏洞标题:Elasticsearch远程执行漏洞影响众多网站(有互联网实例)

相关厂商:Elasticsearch

漏洞作者: 路人甲

提交时间:2014-05-29 18:23

修复时间:2014-07-13 18:24

公开时间:2014-07-13 18:24

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-29: 细节已通知厂商并且等待厂商处理中

2014-06-03: 厂商已经确认,细节仅向厂商公开

2014-06-13: 细节向核心白帽子及相关领域专家公开

2014-06-23: 细节向普通白帽子公开

2014-07-03: 细节向实习白帽子公开

2014-07-13: 细节向公众公开

简要描述:

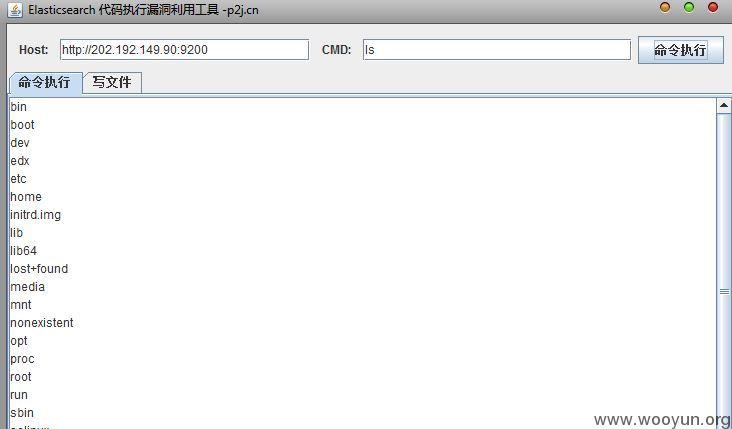

Elasticsearch 远程执行漏洞影响众多网站 中国电信,联通,移动,铁通,没有完全修复。均出现问题。

大家都在刷了,具体的我就不介绍了,直接上漏洞网站的地址了。

万恶的9200端口。

详细说明:

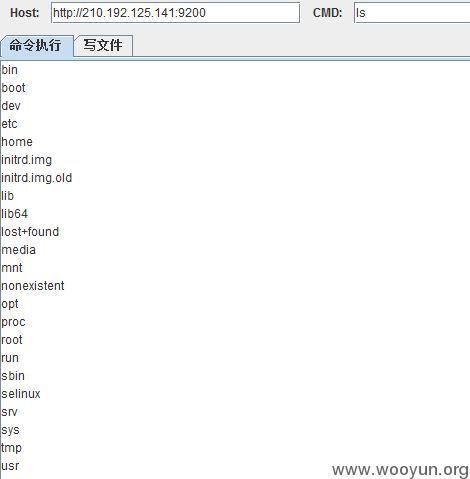

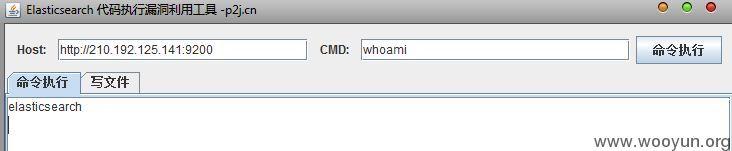

北京市万网公司IDC

ip:210.192.125.141:9200

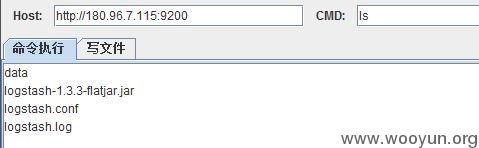

江苏省南京市电信

180.96.7.115:9200

汕头大学:

202.192.149.90:9200

其他的就不一一上图了,都是经过测试存在问题的:

广东电信: 119.147.136.23:9200

上海电信: 61.152.123.139:9200

上海联通: 112.65.228.5:9200

中国电信:218.75.47.198:9200

阿里巴巴某服务器:223.4.32.193:9200

安徽电信:60.173.14.143:9200

北京联通: 103.29.133.166:9200

福建联通:36.250.6.3:9200

漏洞证明:

广东电信: 119.147.136.23:9200

上海电信: 61.152.123.139:9200

上海联通: 112.65.228.5:9200

中国电信:218.75.47.198:9200

阿里巴巴某服务器:223.4.32.193:9200

安徽电信:60.173.14.143:9200

北京联通: 103.29.133.166:9200

福建联通:36.250.6.3:9200

北京市万网公司IDC

ip:210.192.125.141:9200

江苏省南京市电信

180.96.7.115:9200

汕头大学:

202.192.149.90:9200

修复方案:

这个已经在网上传开了,亲,我就只是进一步自己一个一个检测的,还有很多 我就不列出来了。

这样能算成通用?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-06-03 13:35

厂商回复:

CNVD已经在此之前对披露的Elasticsearch远程执行漏洞跟进,已经在着手对政府和重要部门进行核验。对于所述案例,有很多暂未能确认所属单位,对于Elasticsearch远程执行漏洞按通用软件漏洞流程进行应急处置。rank 13

最新状态:

暂无